Меры защиты одноразовых backfill‑инструментов для безопасных внутренних скриптов

Меры защиты для одноразовых backfill‑инструментов: строгие права, dry‑run, логи прогресса и защита от повторных запусков.

Почему backfill‑скриптам нужны ограничения

Backfill — это одноразовая задача, которая обновляет существующие записи так, чтобы они соответствовали новому правилу. Возможно, вы добавили новый столбец и нужно его заполнить. Возможно, вы исправляете плохие строки после баг‑релиза. Или приводите данные в порядок после миграции.

Даже если логика проста, риск остаётся высоким. Backfill трогает реальные продакшен‑данные, часто с высокой скоростью. Одна неверная WHERE‑условие может обновить миллионы строк. Цикл, который предполагает «один пользователь = одна запись», может создать дубликаты. Скрипт, запущенный в пиковое время, может перегрузить базу и вывести приложение из строя.

Внутренние скрипты особенно нуждаются в защитах, потому что они часто обходят обычные барьеры: код‑ревью, тесты, постепенное развёртывание и мониторинг. И, в отличие от веб‑запроса, backfill идёт до завершения или падения.

Частые триггеры включают:

- Добавление нового поля (например,

statusилиnormalized_email) и его заполнение для существующих пользователей - Исправление данных, созданных автоматизацией (включая прототипы, сгенерированные ИИ, которые записали непоследовательные строки)

- Пересчёт производных значений после бага или изменения логики

«Одноразовый» не значит «кто‑то пообещал запустить один раз». Это значит, что инструмент предотвращает случайные повторы, показывает, что будет изменено до записи, и оставляет доказательства выполненной работы. Ограждения превращают рискованный скрипт в контролируемую операцию, которую можно объяснить, при необходимости безопасно повторить и затем провести аудит.

Ограничьте область как небольшое продакшен‑изменение

Относитесь к одноразовому backfill как к небольшому релизу в продакшене. Если оставите область расплывчатой, она расширится и начнёт трогать больше данных, чем вы планировали.

Начните с одной конкретной фразы‑цели, по которой можно поспорить. Назовите, что изменится, какие записи подходят под критерии и что не будет затронуто. «Обновить всех пользователей» — это не область. «Установить email_verified=true для пользователей, созданных до 2025‑01‑01, у которых уже есть проверочный токен, и не трогать остальных» — это область.

Решите заранее, как вы докажете успех. Успех должен быть измеримым, а не ощущением после завершения. Сочетайте суммарные счёты с несколькими spot‑проверками, чтобы быстро поймать логические ошибки.

Простой план успеха обычно включает ожидаемые количество затронутых записей, несколько примерных ID для проверки до и после и хотя бы одну здравую проверку (например, отсутствие новых null или отсутствие дубликатов). Если изменение можно обратить, пропишите способ отката. Если откат сложен, относитесь к запуску как к более рискованному и ужесточите ограждения.

Выберите самое безопасное окно и стратегию развёртывания. Если изменение может повлиять на вход в систему, биллинг или права доступа, избегайте пиков. По возможности сначала выполните небольшой батч, проверьте результаты, затем продолжайте.

И, наконец, явно пропишите, кто может запускать и кто обязан ревьюить. «Кто‑то из команды» — это как раз сценарий случайных записей в проде. Базовый вариант: один человек готовит и объясняет план, второй проверяет запрос и область, а запускать могут только узкий круг доверенных аккаунтов.

Если вы унаследовали прототип, сгенерированный ИИ (например, от Cursor, v0 или Replit), предполагайте, что в модели данных и путях авторизации есть краевые случаи. Это делает строгую область и настоящую проверку ещё более важными.

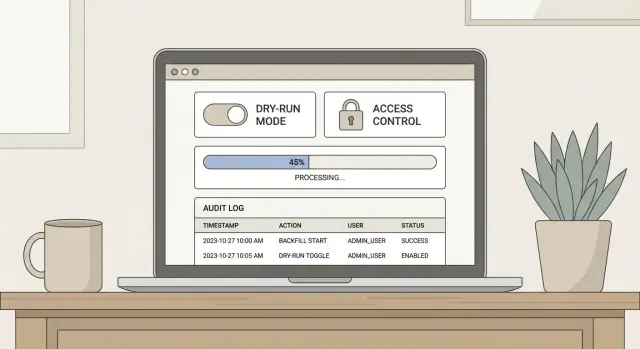

Контроль доступа и реальные одобрения

Опасность одноразового backfill в том, что он работает быстро. Один человек может изменить много данных прежде, чем кто‑то заметит. Самая безопасная схема — разделить, кто может запускать, кто может одобрять, и кто может просматривать результаты.

Начните с наименьших привилегий. Обращайтесь с backfill как с «мини‑системой» с узким набором прав. Для многих команд достаточно трёх ролей:

- Runner: может выполнить задачу только с заранее одобренными параметрами

- Approver: может проверить план и разблокировать один запуск

- Observer: может просматривать логи и результаты, но не запускать

Для более рискованных запусков (платежи, аутентификация, PII, удаления) добавьте явный break‑glass шаг. Сделайте его намеренно неудобным: второе одобрение, ограниченный по времени токен и явная причина, которая сохраняется. Это останавливает «запущу быстро в 2:00»‑аварии.

Также защитите от самой частой реальной ошибки: запуск в неправильном окружении. Добавьте жёсткие проверки перед любой записью: проверьте хост БД, имя окружения и известное канареечное значение (например, настройку только для продакшена) и откажитесь продолжать, если что‑то не совпадает. Если поддерживаете мульти‑тенантность — требуйте явный allowlist тенанта.

Храните неизменяемый аудит‑трейл, чтобы ответить за секунды на вопрос «кто что запустил, когда и зачем». Записывайте личность оператора, версию кода, параметры, количество строк, время начала/окончания и использованные одобрения.

Режим dry‑run: покажите изменения до их применения

Dry‑run — самый дешёвый способ поймать «ой»‑ошибки до касания продакшена. Для одноразового backfill сделайте dry‑run базовой функцией, а не опцией.

Вывод dry‑run должен быстро отвечать на четыре вопроса:

- Сколько строк будет изменено

- Что именно изменится (с примерами)

- Примерная длительность

- Выполнит ли он ничего (то есть ничего не изменит)

Последний пункт важен. Если фильтры неверны, вы хотите, чтобы инструмент громко сказал «0 обновлений» до того, как вы потратите час на просмотр логов.

Сделайте dry‑run режимом по умолчанию. Требуйте явный флаг (например, --execute) для реальной записи. Одна такая предусловие предотвращает классический инцидент «я тестировал и забыл убрать реальные креды».

Хороший dry‑run отчёт не должен быть длинным. Покажите итоги (просмотрено, совпало, будет изменено) и маленькую выборку значений до/после для нескольких ID с точными отличиями по полям. Если инструмент генерирует SQL или собирает сложные джойны, печать итогового SQL и параметров часто выявляет пропущенные фильтры, неверную таблицу или ошибку с часовыми поясами.

Пример: вы планируете backfill user.status = 'active' для аккаунтов с подтверждённым e‑mail. Dry‑run должен показать «Matched: 12,430; Will change: 12,429» и выделить одну запись, которая не изменится, потому что уже активна. Это единичное число — простая здравомыслящая проверка.

Логи прогресса и наблюдаемость выполнения

Одноразовый backfill безопаснее, когда вы можете ответить за секунды: что он делает сейчас, что он изменил и что делать, если он остановился. Только вывод в терминал — недостаточно. Относитесь к запуску как к маленькой продакшен‑задаче с бумажным следом.

Начните со структурированных логов, которые легко искать. Каждая строка лога должна содержать run ID, метку времени и параметры запуска (окружение, флаг dry‑run, размер батча, фильтры области). Тогда, когда кто‑то спросит «мы трогали клиента X?», вы сможете доказать это.

Логгируйте несколько событий последовательно: старт (кто, версия кода, параметры), прогресс батчей (просмотрено, обновлено, пропущено, ошибки), любые троттлинги/бек‑офф и финиш (итоги, длительность, успех или провал). Если проверка безопасности останавливает запуск, логируйте это как «stop reason», а не как общий error.

Прогресс должен быть виден во время выполнения, а не только после. Одна строка каждые N записей — нормально, но включите числа, по которым можно действовать: обработанные батчи, текущая скорость, грубое ETA и счётчик ошибок.

Пишите прогресс куда‑то надёжно, на случай если терминал умрёт. Обычно это таблица в базе (по одному ряду на запуск плюс контрольные точки по батчам) или файл логов, отправляемый в обычную систему логирования. Надёжная запись должна включать последнюю завершённую контрольную точку, чтобы вы могли решить, возобновлять или остановить.

Наконец, добавьте хуки оповещений для важных исходов: падение запуска, частичное завершение и «зависание» (нет прогресса в течение установленного времени). Если батч повторяет попытки 10 минут, оповестите, чтобы кто‑то мог поставить на паузу задачу до того, как она создаст дополнительную нагрузку или полуаннулированные изменения.

Предотвращение повторных запусков и двойной обработки

Инструмент для одноразовых backfill должен считать, что кто‑то нажмёт «запустить» дважды. Это может быть вы через пять минут после таймаута или коллега, который не видел вашего сообщения. Ваша задача — сделать второй запуск безвредным.

Начните с идемпотентности, когда это возможно. Если backfill устанавливает поле в вычисляемое значение, реализуйте его так, чтобы повторный запуск давал тот же итог. Если backfill создаёт строки, предпочитайте upsert по стабильному идентификатору, а не слепой insert. Если полностью идемпотентно сделать нельзя, делайте «уже обработано» легко обнаруживаемым и пропускаемым.

Регистр запусков — следующий уровень защиты. Создайте небольшую таблицу, в которой фиксируйте каждый запуск, включая подпись запуска (входные параметры + версия кода + целевая область). Перед началом работы проверяйте регистр и жёстко прекращайте работу, если такая подпись уже успешно завершилась.

Для блокировки используйте распределённый механизм (блокировка строки в БД, advisory lock или отдельная «lock row» в регистре). Правило простое: если для этого ключа уже идёт запуск с статусом «running», выходите.

Конкретный пример: вы backfillите status=active для аккаунтов с платными инвойсами. Подпись включает дату отсечения и фильтр. Если кто‑то повторно запускает с той же подписью — инструмент откажет. Если запускают с новой датой отсечения — инструмент позволит, а идемпотентный апдейт сохранит уже исправленные аккаунты неизменными.

Проектирование для частичных сбоев и безопасных повторных попыток

Предположите, что backfill упадёт на середине. Сеть шипнет, в строках найдутся сюрпризы, а основное приложение будет по‑прежнему в работе. Цель не в «никогда не падать», а в «упасть без беспорядка».

Начните с батчинга с чётким порядком и контрольной точкой. Выберите стабильный порядок (обычно по первичному ключу или времени создания), затем записывайте, что завершено после каждого батча. Держите батчи маленькими, чтобы один батч выполнялся быстро, не держа долгих блокировок и не создавая больших откатов. При возобновлении контрольная точка должна однозначно указывать, с чего продолжать.

Повторы требуют политики. Временные проблемы (таймауты, кратковременная перегрузка) можно ретраить. Ограничения по скорости ретраят с бек‑оффом. Ошибки валидации и несоответствия схемы не должны ретраиться. Ошибки прав — ставят на паузу и оповещают. Всё, что намекает на запись неверных данных, должно провалиться быстро.

Защищайте основное приложение через backpressure. Добавьте простую нормировку скорости (строк в секунду) и автоматическое снижение, когда база начинает замедляться. Backfill никогда не стоит простоя приложения.

Предпочитайте безопасные паттерны записи: короткие транзакции на батч, проверки «обновить только если ещё не обновлено» и upsert там, где нужно. Избегайте долгих транзакций, которые блокируют большие таблицы. Избегайте полного сканирования таблицы, если подойдёт целевой запрос.

Пошаговый план: шаблон безопасного одноразового backfill инструмента

Инструмент должен быть скучным в использовании. Цель — сделать безопасный путь легким, а рискованные действия — громкими и трудными.

-

Nail the contract перед написанием кода. Зафиксируйте точные входы (диапазон дат, ID тенантов, фильтры статусов), ожидаемые записи и что значит «готово». Добавьте preflight, который печатает счёты и падает, если фильтр слишком широкий.

-

Сначала сделайте dry‑run, затем оградите выполнение. Dry‑run должен делать всё, кроме записи: загружать кандидатов, применять правила и показывать сводку планируемых изменений. Поставьте реальное выполнение за явным флагом вроде

--execute. -

Создайте run ID, lock и регистр запусков. Сгенерируйте уникальный run ID и сохраните, кто начал, когда, параметры и статус (started, completed, failed). Получите блокировку, чтобы двое не могли запустить одно и то же одновременно.

-

Добавьте логи прогресса, контрольные точки и возможность возобновления. Логируйте, сколько элементов просмотрено, обновлено, пропущено и с ошибками каждые N записей. Сохраняйте контрольные точки (например, «последний обработанный ID»), чтобы после краша можно было продолжить.

-

Доказать в staging, затем сделать канарею в проде. Запустите на staging. В продакшене начните с маленького батча (например, 50 строк) и проверьте результат простым запросом или отчётом, прежде чем обрабатывать всё.

Конкретный пример: вы backfillите поле created_by. Dry‑run должен показать, сколько строк изменится по каждому тенанту, а исполнение должно записать только те строки и зафиксировать run ID в регистре.

Пример: исправление продакшен‑ошибки без паники

Команда выпустила AI‑сгенерированный прототип в продакшн. Через неделю заметили: у многих пользователей неверные роли — админы стали «member», а некоторые пользователи — «admin». Никто не хочет «просто запустить скрипт» и надеяться на лучшее.

Они строят одноразовый backfill‑инструмент, который может показать, что он изменит, прежде чем что‑то менять. Сначала dry‑run читает текущие роли, вычисляет правильные роли из источника правды и печатает ясную сводку: сколько пользователей изменится, несколько примеров до/после (с ID пользователей, а не e‑mail) и разбиение по направлениям изменений.

После ревью выполнение идёт маленькими батчами (например, по 500 пользователей). Каждый батч пишет прогресс: номер батча, время старта, число изменённых и ошибки. Также записывается запись в регистр запусков с уникальным run ID, кто его запустил и точной версией кода. Этот регистр предотвращает случайный повторный запуск.

Когда запуск заканчивается, они проверяют результат, а не догадываются: счёты совпадают со сводкой dry‑run, выборка пользователей по ролям выглядит правильно, админ‑экраны по‑прежнему требуют админских прав, и всплесков ошибок в правах не произошло.

Это много заботы, но она дешевле, чем откат.

Типичные ошибки, приводящие к предотвращаемым инцидентам

Большинство инцидентов с backfill происходят не из‑за «сложных» багов. Они случаются потому, что скрипт, который должен быть как небольшое продакшен‑изменение, относится как к одноразовой задаче.

Одна типичная ошибка — запуск в проде без защит. Скрипт направляют на prod «вот только один раз», но нет проверки окружения, нет шага подтверждения и нет границы прав. Безопасный инструмент должен затруднять случайную отправку в прод и легко показывать, кто и почему запускал.

Ошибки dry‑run так же опасны. Dry‑run, который использует другие запросы, другие фильтры или пропускает проверки, даёт ложную уверенность. Реальный запуск потом трогает больше строк, чем ожидалось. Dry‑run должен выполнять ту же селекцию и логику, что и реальный запуск, заменяя запись превью‑выводом.

Повторные запуски наносят тихий урон. Двое людей могут запустить один и тот же скрипт одновременно, или один и тот же человек перезапустит после таймаута. Без блокировки или маркера идемпотентности получаете двойную обработку: дубли, перезапись значений или сломанные счётчики.

Логирование — ещё одна слепая зона. Логи только в консоли исчезают, когда терминал закрывается. После инцидента у вас нет хронологии, нет счётов и нет параметров запуска.

Паттерны за большинством предотвратимых инцидентов просты:

- Нет жёстких проверок окружения (prod выглядит как staging)

- Dry‑run не совпадает с исполнением

- Нет блокировки или регистра запусков, поэтому можно запустить дважды

- Логи не сохраняются в надёжном месте

- Нет батчинга и контрольных точек, поэтому сбой заставляет перезапускать всё

Пример: основатель делает крупный апдейт «отсутствующих» customer ID одним гигантским запросом. Он таймаутится на полпути, затем запускается снова. Теперь половина строк изменилась дважды, и команда не может понять, какие именно.

Короткий чек‑лист перед нажатием «запустить»

Перед запуском остановитесь и пройдитесь по скучным проверкам. Большинство инцидентов происходит потому, что кто‑то доверился промпту в терминале, пропустил dry‑run или забыл, что скрипт можно запустить повторно.

- Подтвердите окружение двумя способами: то, что вы думаете (конфиг/CLI), и то, что инструмент проверяет (он не должен запускаться, если не видит ожидаемый хост или project ID).

- Просмотрите вывод dry‑run и сохраните сводку где‑то, где её можно будет найти позднее. Если dry‑run показывает 10,000 строк, а вы ожидали 1,000 — остановитесь.

- Убедитесь, что одобрения зафиксированы (кто и когда одобрил), и что для этой именно подписи включены проверки блокировки/регистра.

- Подтвердите, что счётчики прогресса движутся (processed, updated, skipped, failed) и что кто‑то наблюдает за запуском.

После завершения не говорите «готово», пока не выполните пост‑валидацию: счёты сходятся, выборки выглядят корректно, ошибки нулевые или понятны.

Дальше: сделайте процесс повторяемым и получите второй взгляд

Одноразовый backfill «одноразовость» имеет в исполнении, но не в том, как его проектируют. Отнеситесь к первому запуску как к репетиции для следующего случая: сделайте процесс повторяемым, документированным и удобным для проверки кем‑то другим.

Знайте момент, когда остановиться и попросить помощи. Если вы находите неизвестные краевые случаи схемы, плохое качество данных (null, дубликаты, несоответствующие ID) или что‑то, связанное с авторизацией — поставьте на паузу. Это те моменты, когда второй взгляд предотвращает необратимые записи.

Держите документацию короткой и пригодной для аудита: какие данные таргетировались, какие фильтры использовались, в каком окружении запускали, кто одобрил и что проверялось до и после. Включите версию скрипта и копию сводки dry‑run.

Если вы работаете с унаследованным кодом, сгенерированным ИИ, и не уверены в безопасности backfill, FixMyMess проводит диагностику и усиление кодовой базы: находит небезопасные запросы, риск повторных запусков и пробелы в безопасности до того, как вы коснётесь продакшен‑данных.

Часто задаваемые вопросы

Что такое backfill и почему это рискованно?

Бэкфилл изменяет существующие продакшен‑записи, чтобы они соответствовали новому правилу — например, заполнить новое поле или исправить неправильные строки. В этом риск: скрипт может затронуть огромное количество данных быстро и часто минует обычные защиты вроде постепенного развёртывания и мониторинга запросов.

Как ограничить область одноразового backfill, чтобы он не вышел из‑под контроля?

Опишите цель одной фразой: что изменится, какие записи подпадают под действие и что нельзя трогать. Если вы не можете сформулировать это коротко — область слишком расплывчата, и скрипт, скорее всего, затронет больше данных, чем вы планировали.

Как проще всего доказать, что backfill сработал?

Начните с ожидаемых счётов из dry‑run, затем проверьте небольшой набор конкретных ID до и после выполнения. Добавьте как минимум одну здравую проверку, которая поймает очевидные ошибки — например, «нет новых null», «нет дубликатов» или «нет неожиданных изменений ролей».

Что должно включать хороший dry‑run режим?

Сделайте dry‑run режимом по умолчанию и требуйте явного флага, например --execute, чтобы действительно писать данные. Dry‑run должен использовать ту же логику и ту же выборку, что и реальный запуск, а затем показать счёты и несколько примеров до/после, чтобы быстро заметить неверные фильтры.

Кто должен иметь право запускать backfill в продакшене?

Принцип наименьших привилегий и разделение ролей: один человек готовит и запускает с утверждёнными параметрами, второй даёт однократное разрешение на запуск, а наблюдатели только смотрят логи и результаты. Так никто не изменит данные в проде в одиночку.

Как не запустить скрипт не в том окружении?

Перед любой записью проводите жёсткие проверки окружения: проверяйте хост БД, имя окружения и продакшен‑канареечное значение. Если что‑то не совпадает — инструмент должен отказаться запускаться, даже если оператор настаивает.

Как предотвратить случайные повторные запуски или двойную обработку?

Сделайте backfill идемпотентным, когда это возможно — чтобы повторный запуск давал тот же конечный результат. Добавьте реестр запусков с подписью (входные параметры + версия кода + целевая область) и откажитесь выполнять работу, если точно такой подписи уже завершились успешно.

Как backfill должен обрабатывать частичные сбои и безопасные повторные запуски?

Обрабатывайте в маленьких батчах с фиксированным порядком и записывайте контрольные точки после каждого батча, чтобы можно было безопасно продолжить с места остановки. Повторные попытки только для временных ошибок; для валидационных/схемных ошибок — немедленно прекращайте и оповещайте.

Какие логи и наблюдаемость нужны во время backfill?

Логи с идентификатором запуска должны включать параметры, счётчики прогресса и ясную причину остановки. Сохраняйте прогресс в надёжном месте, чтобы по нему можно было восстановить хронологию: кто запускал, что изменилось и где остановился процесс, даже если терминал упал.

Что делать, если backfill исправляет данные из прототипа, сгенерированного ИИ?

Кодовые базы, сгенерированные ИИ, обычно несут повышенный риск: модель данных и пути авторизации могут иметь краевые случаи, которые проявятся только в проде. Если вы не уверены, попросите второго человека проверить; в сложных случаях стоит провести аудит кода и потока данных прежде чем править продакшен.