Аудит‑логи действий администраторов, которые быстро разрешают споры

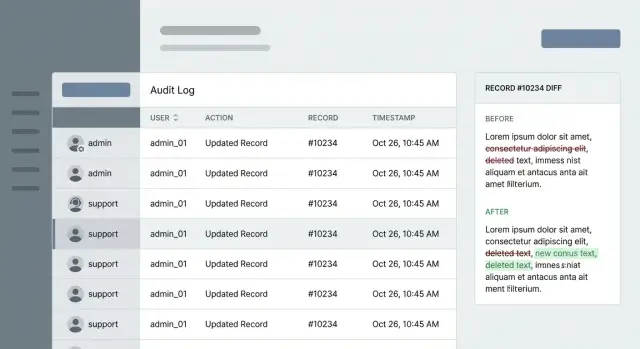

Аудит‑логи административных действий помогают увидеть, кто, что и когда изменил и почему. Узнайте, что фиксировать, как добавлять диффы и как искать записи при спорах.

Почему важны аудит‑логи админов и поддержки

Когда в приложении что‑то меняется и никто не может объяснить, почему — поддержка превращается в гадания. Клиенты чувствуют себя обвинёнными, коллеги — под подозрением, а мелкие инциденты растут в длинные переписки и замедляют реагирование.

Админские и поддерживаемые действия — это скрытые операции, которые могут изменить опыт пользователя, даже если он ничего не делал. Агент поддержки сбрасывает пароль. Администратор меняет план. Кто‑то удаляет контент. Такие действия часто необходимы, но они вызывают больше всего споров, потому что происходят вне поля зрения.

Споры обычно звучат так:

- «Я не запрашивал возврат, почему он был выдан?»

- «Мой аккаунт отключили, кто это сделал и какое правило сработало?»

- «Наша подписка была понижена и функции исчезли за ночь.»

- «Пост удалили, но нам нужно доказать причину и время.»

- «Поддержка сменила мой email, и теперь я не могу войти.»

В такие моменты смысл аудита — не просто «больше данных». Это чистый ответ. Хорошая запись показывает, кто сделал что, к какой записи и когда. Отличная запись также показывает, что именно изменилось (дифф) и достаточно контекста, чтобы объяснить причину (ID тикета, код причины, внутренняя заметка).

Это особенно важно для команд, которые быстро релизят или унаследовали код, сгенерированный AI. Когда логика запутана, приложение может вести себя не так, как ожидаешь, и всё равно требуется надёжная хронология. В FixMyMess мы часто видим прототипы, собранные с помощью инструментов вроде Cursor или Replit, где админ‑панели работают наполовину, а критические действия вовсе не логируются — именно тогда споры становятся мучительными.

Хорошие логи быстро закрывают споры, сокращают расследования и защищают и клиентов, и команду фактами вместо мнений.

Что должна содержать запись аудита

Аудит‑лог полезен в споре только если каждая запись ясно отвечает на пять вопросов: кто, что произошло, что затронуто, когда это случилось и откуда это пришло. Если чего‑то не хватает, вы снова отгадываете.

Начните с актёра. Сохраняйте стабильный идентификатор (user ID, admin ID или service account ID) и права, которые у него были в момент действия (роль). Если поддержка может подменять пользователя, фиксируйте это явно: выполнено админом X при подмене пользователя Y. Без этого вы не поймёте, сделал ли изменение сам клиент или сотрудник от его имени.

Фиксируйте действие и цель вместе. «Updated customer email» лучше, чем просто «update», но не полагайтесь только на свободный текст. Храните структурированное имя действия (create, update, delete, export, password reset, login override) и точную запись, к которой применено изменение. Включайте tenant/workspace, чтобы можно было разделять аккаунты.

Для времени храните точную метку в UTC и форматируйте в локальное время только при отображении. В спорах часто важны минуты, а UTC избегает путаницы с переходом на летнее время.

Добавьте контекст, чтобы проследить событие от начала до конца. Базовый набор: точка входа (название UI‑экрана или API‑endpoint), request ID (и session ID, если есть), исходный IP и user agent (при необходимости), результат (success/failure с кодом ошибки) и причина от поддержки или ссылка на тикет.

Пример: клиент говорит «Поддержка сменила мой план без спроса». Сильная запись покажет admin ID, использована ли подмена, действие вроде plan_update, целевой workspace, метку времени в UTC и request ID, по которому можно вернуться к точному экрану или API‑вызову. Это разница между неопределённой историей и логом, который разрешает вопрос за несколько минут.

Отслеживание диффов без утечки чувствительных данных

Дифф — самый простой способ закрыть спор, поскольку показывает значения полей до и после изменения. Цель — ясность без превращения логов в вторую базу данных с приватными данными.

Логируйте только то, что изменилось. Если админ редактирует профиль клиента, записывайте небольшой полезный полез (payload) вроде role: user -> admin и status: trial -> active, а не весь профиль. Это делает записи читабельными, ускоряет поиск и снижает риск случайной утечки.

Чувствительные поля требуют особой обработки. Обычно не стоит хранить сырые значения для паролей, access‑токенов, полных номеров карт или приватных заметок. Практическое правило: если вы не вставили бы это в чат с клиентом — не кладите это в аудит‑лог.

Распространённые подходы: маскирование (например, ****@gmail.com), хеширование (односторонний отпечаток), простой флаг «changed» (например, password: changed), полная редакция или вынесение чувствительных деталей в отдельное хранилище с более жёстким доступом и коротким сроком хранения.

Диффы ещё полезнее с указанием намерения. Добавляйте reason code (например, customer_request, fraud_review, bug_fix, policy_exception) и короткую заметку. При споре позже «почему» важно не меньше, чем «что».

Также фиксируйте связанные идентификаторы, чтобы можно было воссоздать последовательность: ticket ID, conversation ID, order ID, refund ID и первичный ключ записи.

Пример: клиент утверждает, что поддержка без его разрешения обновила план. Ваша запись должна показать plan: basic -> pro, личность агента, метку времени, reason code customer_request и ticket ID, соответствующий переписке, где они просили изменить план. Если вы унаследовали путаный AI‑код, который логирует слишком много или ничего, FixMyMess обычно начинает с добавления безопасных диффов и строгих правил редактирования, чтобы логи решали споры, а не создавали новые риски.

Как проектировать логи, которым можно доверять позже

Надёжные логи — это не про красивые дашборды, а про скучные правила, которые никогда не меняются. Если вы хотите, чтобы админские и support‑логи разрешали споры, вам нужны записи, которые трудно подделать, легко читать и которые одинаковы во всех путях выполнения кода.

Относитесь к каждой записи как к append‑only. Не редактируйте старые события, когда что‑то меняется или когда агент ошибся. Запишите новое событие, которое исправляет предыдущее, чтобы история оставалась полной.

Используйте одну форму события везде, даже между разными командами и сервисами. Если support, админы, фоновые задания и API‑вызовы выдают разные поля, журнал перестаёт отвечать на базовые вопросы под давлением.

Практическая базовая схема:

- who: user ID, роль и информация об acting‑as

- what: имя действия (например,

user.password_reset) - where: тип записи и её ID

- when: серверная метка времени (UTC)

- context: request correlation ID, источник (UI/admin panel/API key/background job) и IP/устройство, когда это уместно

Correlation ID — то, что превращает «думаем, это случилось около 15:00» в доказательство. Генерируйте его на каждый запрос, передавайте через внутренние вызовы и прикрепляйте к аудит‑событию. Если действие трогает три таблицы, один и тот же correlation ID позволяет связать эти события с одним тикетом поддержки или кликом.

Записывайте источник каждый раз. «Админ сменил план» недостаточно, когда настоящий вопрос — пришло ли это из админского UI, от API‑ключа агентства или из ночного задания.

Ранжируйте хранение заранее. Решите, как долго вам нужны события для споров, насколько велики будут логи и где они хранятся. Команды, которые приходят в FixMyMess, часто обнаруживают, что их AI‑сгенерированное приложение либо не логировало критические действия, либо удаляло историю слишком рано, что делает верификацию невозможной, когда клиент оспаривает платёж.

Как сделать логи действительно поисковыми для работы поддержки

Поиск — это разница между «кажется, это произошло» и «вот точный момент, когда это изменилось». Проектируйте поиск так, как работает поддержка: сначала найдите клиента, сузьте до записи, затем подтвердите точное изменение.

Держите имена действий короткими и согласованными. Плотная таксономия (десятки, а не сотни) делает фильтры удобными и избегает «всё кастомно», в которое обычно превращаются быстро собранные приложения. Если нужна дополнительная информация, кладите её в структурированные поля, а не в новое имя действия.

Нормализуйте базовые поля, чтобы каждое событие можно было отфильтровать одинаково по всему приложению.

Поля, которые действительно делают поиск полезным

Минимум, каждое событие должно включать:

- action (например,

user.password_reset,billing.refund_issued) - actor_id и actor_role (admin, support, system)

- record_type и record_id (всегда присутствуют, всегда в одном формате)

- created_at (серверное время)

- request_id (чтобы группировать связанные события)

Затем добавьте небольшой набор безопасных «контекстных» полей для поддержки: email клиента (или хеш/нормализованная версия), номер заказа, имя workspace/org и тикет или ID переписки. Храните их как отдельные поля, не пряча в предложениях.

Избегайте шумных событий. Просмотры страниц, открытия экранов и «list loaded» захламляют сигнал. Аудит‑логи должны фокусироваться на действиях, которые меняют состояние, дают доступ или раскрывают чувствительные данные.

Сделайте каждую запись читаемой, не теряя структуры: понятное предложение для человека плюс структурированные поля для фильтров. «Агент поддержки обновил email для биллинга» полезно, но запись всё ещё должна содержать record_type=workspace, record_id=... и краткое резюме диффа, которое доказывает, что именно изменилось.

Шаг за шагом: добавляем логирование админ‑действий в приложение

Практический рабочий процесс

Перечислите то, что админы и поддержка действительно могут сделать сейчас, а не то, что вы хотели бы, чтобы они делали. Превратите каждую возможность в явное имя события, чтобы лог читался как временная шкала, а не как ящик с мусором.

Простой рабочий процесс:

- Инвентаризуйте действия админов/поддержки (refund, password reset, plan change, profile edit, role grant) и сопоставьте каждому одно событие.

- Отметьте высокорисковые записи, которые должны логироваться всегда (auth, billing, permissions, ownership).

- Определите обязательный контекст: актёр, целевая запись, метка времени, причина и безопасный дифф.

- Реализуйте логирование в сервисном слое (где выполняются бизнес‑правила), а не разбросанным по UI‑кнопкам.

- Прогоните «тест спора», восстанавливая, кто сделал что и почему, используя только логи.

После того как сопоставите события, решите, что «таргет» означает в вашем приложении. Хороший паттерн: target_type (Subscription), target_id (sub_123) и опциональные связанные ID (например, user_id). Это значительно облегчает последующий поиск.

Где команды обычно застревают

Высокий риск — не значит редкий. Это значит, что изменение здесь может стоить денег, заблокировать кого‑то или вызвать спор. Если не уверены, начните с короткого списка: настройки аутентификации, биллинг/счета, роли/права, смена email/телефона и всё, что влияет на доступ.

Требуйте человеческую причину для чувствительных действий, даже короткую. «Клиент подтвердил новый email по телефону» гораздо полезнее, чем просто «updated».

Запустите фейковый спор до релиза. Представьте, что клиент говорит «Поддержка понизила мой план без спроса». Можете ли вы вытащить одно событие, которое показывает: какого администратора, какую запись, до/после дифф (Plan: Pro -> Basic), заметку с причиной и метку времени? Если нет — исправьте поля сейчас.

Если вы исправляете AI‑сгенерированное приложение, логирование в сервисном слое также уменьшает «пропущенные события», когда UI‑код меняется. Это часто одно из первых исправлений, которые команды вроде FixMyMess вносят, когда прототипы становятся реальными продуктами.

Высокорисковые действия, которые нужно логировать всегда

Если вы логируете только несколько вещей, начните с действий, которые меняют деньги, доступ или доверие. Именно они превращаются в споры: «Я этого не менял», «Поддержка получила доступ к моим данным» или «Кто‑то дал себе повышенные права».

Действия, которые должны всегда быть включены

Сфокусируйтесь на событиях, которые мощные, трудноотменимые или затрагивают чувствительные данные. Простой тест: если пользователь расстроится, увидев это в выписке, скриншоте или отчёте по комплаенсу — это должно быть в логе.

Приоритеты:

- Чтения чувствительных данных (экспорт, скачивание, «view full card», открытие полных профилей с приватными деталями).

- Изменения ролей и прав (обновления ролей, членство в группах, API‑ключи, SSO‑настройки, admin‑флаги).

- Имперсонация (start, end и каждое действие при подмене, с записью и сотрудника, и аккаунта клиента).

- Массовые действия (массовые возвраты, массовые удаления, миграции, пакетные правки) с указанием количества и ссылками на затронутые ID.

- Неудачные попытки ограниченных действий (отказанные проверки разрешений, недействительные admin‑токены, блокированные экспорты) с rate‑лимитами, чтобы не создавать шум.

Короткий пример, как это разрешает споры

Клиент пишет: «Поддержка скачала список моих счетов и изменила мой план». Если ваши логи захватывают и «Export invoices» (чтение), и «Plan changed» (запись), вы быстро покажете, кто сделал это, когда, из какой сессии и происходило ли это при подмене.

Именно здесь многие AI‑сгенерированные прототипы ломаются в продакшне: они логируют только успешные записи и пропускают чувствительные чтения. Платформы вроде FixMyMess часто начинают с добавления этих высокорисковых событий, потому что они дают наибольшую выгоду по доверию и поддержке при небольшой доработке кода.

Делайте каждое событие простым для понимания: ясное имя действия, запись(и), которые были затронуты, и достаточно контекста, чтобы объяснить, почему это произошло, не раскрывая секретов.

Распространённые ошибки, которые делают журналы ненадёжными

Большинство споров происходят не потому, что логов нет, а потому что логи расплывчаты, неполны или их нельзя доверять позже. Хорошая аудиt‑траса должна читаться как доказательство: ясно, конкретно и сложно подделываемо.

Частая ошибка — логировать общее событие вроде «updated user» без деталей на уровне полей. Когда клиент говорит «Поддержка сменила мой план», вам нужно видеть, что именно изменилось (старое значение, новое значение), а не просто «что‑то произошло». Без диффов вы также теряете паттерны, как повторные переключения или случайные перезаписи.

Ещё одна ошибка — сливать секреты и персональные данные в журнал. Полные токены, пароли, session cookies, API‑ключи или сырые платежные данные никогда не должны попасть в логи. Храните редактированные значения или ссылки вместо них и фиксируйте факт изменения.

Атрибуция актёра ломается чаще, чем команды ожидают. Фоновые задания, вебхуки и скрипты часто работают как «system», даже если инициированы человеком. Это сильно снижает полезность трассы в работе поддержки.

Надёжность убивают:

- Возможность редактировать или удалять события задним числом.

- Отсутствие актёра (или всегда «system») для автоматизированных потоков.

- Нестабильные идентификаторы записей, из‑за чего поиск даёт шум.

- Несогласованные имена действий, из‑за чего фильтры пропускают часть истории.

- Неполные или неоднозначные диффы (без before/after).

Пример: основатель спорит о возврате. Ваш лог должен показать diff по статусу возврата, аккаунт админа, который нажал кнопку, тикет/причину и ID записи. Когда FixMyMess проводит аудит сломанных AI‑прототипов, это одна из первых проблем, которые мы видим: «это было обновлено» без доказательств.

Быстрый чек‑лист для разрешения спора с помощью логов

Когда клиент говорит «Я этого не делал» или «Ваша команда сломала мой аккаунт», цель проста: собрать одну понятную временную шкалу, которую поймут обе стороны. Хорошие логи позволяют быстро ответить на три вопроса: кто, что и когда.

Начинайте широко, затем сужайте, пока не придёте к одному событию и его точному диффу.

Быстрый способ добраться до правды

- Найдите клиента по стабильному идентификатору (customer ID, account ID, ticket ID) и убедитесь, что вы смотрите на правильную запись.

- Отфильтруйте по типу действия (password reset, refund, plan change) и актёру (конкретный админ, агент поддержки, автоматическое задание).

- Откройте детали изменения и читайте дифф, а не только сводку.

- Используйте correlation/request ID, чтобы увидеть, что ещё произошло в том же потоке. Часто споры вызваны побочными эффектами, а не исходным кликом.

- Запишите результат простыми словами и, если нужно, добавьте последующее событие с записью решения.

Небольшой пример

Клиент сообщает, что его понизили без согласия. Лог показывает, что агент изменил план, но тот же correlation ID содержит неудачную попытку списания за секунду до этого. Дифф показывает, что правило понижения сработало автоматически после неудачной попытки оплаты. Это обычно закрывает спор и указывает, что нужно исправить: прояснить UI, ужесточить права или улучшить правило.

Если вы унаследовали AI‑сгенерированное приложение, это одно из первых мест, куда стоит смотреть при очистке. Команды вроде FixMyMess часто видят мощные «admin actions», происходящие без следов, что превращает каждую жалобу в гадание.

Пример: от жалобы до доказательства

Клиент пишет: «Мою подписку отменили, и я этого не делал». Вот где аудит‑логи админов и поддержки убирают гадания. Нужна чистая цепочка, показывающая, кто трогал аккаунт, что изменилось и почему.

Начните с записи клиента и фильтруйте события вокруг времени, когда они заметили проблему. В хорошем следе вы быстро найдете имперсонацию (или «login as user»), а затем обновление подписки.

Вот как может выглядеть такая цепочка, когда всё работает:

2026-01-16 09:41:03Z actor=support:maya action=impersonate_user target=user:1842

context: ticket=SUP-10488 reason="Asked to check billing page error"

2026-01-16 09:43:19Z actor=support:maya action=subscription_update target=sub:7711

source=ui request_id=8f3c... ip=203.0.113.24

diff:

status: active -> canceled

cancel_at_period_end: false -> true

context: ticket=SUP-10488 note="Customer requested cancel at renewal"

Две детали быстро решают спор: дифф (что изменилось) и контекст (ticket ID, причина и краткая заметка). Отметка времени и актёр показывают, было ли это действие поддержки или самого клиента.

Подтвердите источник, чтобы не обвинить не ту систему:

- UI‑действие: есть внутренний пользователь и session/request ID.

- API‑ключ: актёр — ключ или интеграция, часто с ID ключа.

- Автоматическое задание: актёр — имя задания с schedule/run ID.

Если изменение неверное, откатите его сразу (например, верните статус подписки в active), затем зафиксируйте корректирующее действие отдельным событием с заметкой «Reverted cancel, customer did not consent». Эта последняя запись предотвращает повторный спор позже.

Следующие шаги: начните с малого, затем укрепляйте трассу

Начните с минимального объёма, который вы можете выпустить в следующем спринте. Выберите админские и support‑действия, которые чаще всего вызывают споры и chargeback‑ы, и сначала логируйте их. Если можно сделать только одно — убедитесь, что вы можете ответить: кто сделал это, что изменилось, какая запись и когда.

Практический способ найти пробелы — короткая «дисpute drill». Возьмите реальный прошлый тикет (или сымитируйте) и попытайтесь доказать, что произошло, используя только логи. Например: «Клиент говорит, что его план понижен без разрешения». Видите ли вы точного пользователя, актёра (админ или система), значения до/после и контекст тикета? Если нет — запишите недостающие поля и добавьте их.

Когда базовое работает, добавьте страховки, чтобы трасса оставалась безопасной и полезной: маскируйте или исключайте чувствительные поля (пароли, токены, полные данные карт), определите retention в соответствии с потребностями поддержки и требованиями закона, ограничьте доступ к логам (и логируйте доступ к самим журналам) и добавьте оповещения для высокорисковых действий: смена ролей, возвраты и сбросы аутентификации.

Если ваш код был сгенерирован AI‑инструментом, несогласованность логирования — обычная проблема: действия происходят в разных местах, проверки авторизации отличаются по маршруту, а «system»‑изменения сложно отделить от человеческих. Сфокусированный аудит может быть самым быстрым исправлением.

FixMyMess (fixmymess.ai) предлагает бесплатный аудит кода, который выявляет отсутствующее логирование аудита, сломанные следы авторизации и уязвимости безопасности, особенно для AI‑сгенерированных прототипов, которые нужно довести до продакшена.

Часто задаваемые вопросы

Какую проблему решают журналы аудита админов и поддержки?

Аудит‑лог превращает спор в проверяемую временную шкалу. Вместо догадок можно указать на одну запись, которая показывает, кто действовал, что сделал, какую запись затронул и когда это произошло.

Какие админ/support‑действия стоит логировать в первую очередь?

Логируйте любые действия, которые меняют деньги, доступ или доверие. Начните с сбросов паролей, смены email, изменения ролей/разрешений, апгрейдов/даунгрейдов планов, возвратов, отмен подписок, имперсонации и экспорта чувствительных данных.

Какие поля должны быть в каждой записи аудита?

Полезная запись отвечает на пять вопросов: кто, действие, целевая запись, отметка времени и контекст источника. На практике это означает стабильный идентификатор актёра и роль, структурованное название действия, тип записи и её ID, время в UTC, а также данные запроса/сессии и ссылка на тикет.

Как называть действия, чтобы журналы оставались удобными для поиска?

Используйте небольшую, согласованную таксономию действий, например billing.refund_issued или user.password_reset. Подробности кладите в структурированные поля (diff, reason code, ticket ID), чтобы фильтры оставались надёжными и не образовывалось десятков почти одинаковых имён действий.

Стоит ли хранить диффы (до/после) в журналах аудита?

Фиксируйте field‑level before/after только для изменённых полей. Диффы должны быть малыми и конкретными (например, plan: basic -> pro), чтобы доказать, что изменилось, без дублирования всей записи в логах.

Как логировать изменения, не сливая чувствительные данные?

Не храните сырые значения для секретов и особо чувствительных данных: паролей, токенов, полных платежных реквизитов или приватных заметок. Предпочитайте редактирование, маскирование, хеширование или маркер «changed», и фиксируйте сам факт изменения плюс кто/когда/где его сделал.

Почему метки времени в аудит‑логах должны быть в UTC?

UTC устраняет путаницу с переходом на летнее/зимнее время и часовыми поясами, что критично, когда спор зависит от минут. Храните отметку времени в UTC и преобразуйте в локальное время только при отображении в UI.

Как логировать подмену пользователя («log in as user»)?

Имитирование (impersonation) должно быть явным и трассируемым. Логируйте начало и конец сессии подмены, а для каждого действия при подмене записывайте обе идентичности: сотрудника, который выполнил действие, и пользователя/аккаунт, от имени которого это сделано.

Как сделать журналы аудита надёжными и нечитаемыми для подделки?

Сделайте журналы только‑для‑дописки (append‑only) и относитесь к ним как к доказательству. Если что‑то было неверно, создайте новое корректирующее событие, ссылающееся на оригинал; ограничьте доступ и возможность удаления логов, а также логируйте доступ к самим журналам.

Моё приложение собрано AI‑инструментами и логирование в беспорядке — можно ли это быстро починить?

Да. Часто AI‑сгенерированные прототипы пропускают критические события или логируют их непоследовательно. Практическое исправление — реализовать логирование в сервисном слое (где выполняются бизнес‑правила), стандартизировать форму событий и названия действий, а также добавить безопасные диффы и редакцию; FixMyMess может быстро провести аудит и показать недостающие места.