Centraliser la configuration des applications pour stopper la dérive dev-prod

Centralisez la configuration de votre application pour maintenir les valeurs par défaut, les secrets et la validation cohérents entre dev, staging et prod, sans mauvaises surprises au déploiement.

Qu'est-ce que la dispersion de la configuration ?

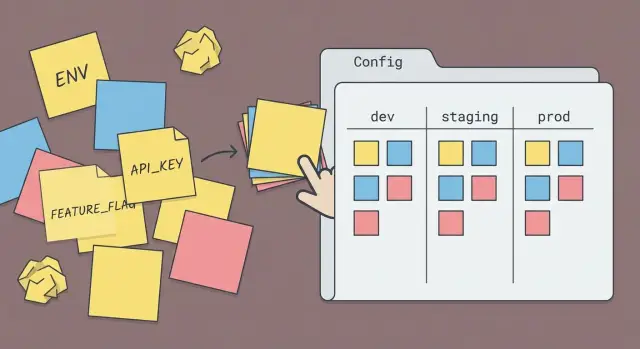

La dispersion de la configuration arrive quand les réglages qui contrôlent votre appli sont éparpillés dans trop d'endroits. Une valeur est une variable d'environnement sur une machine, une autre est codée en dur dans un fichier helper, et une troisième écrase les deux dans un fichier YAML. Ensuite, personne ne peut répondre avec assurance à « quelle configuration l'app utilise-t-elle réellement en ce moment ? » sans fouiller.

Dans des projets réels, ça ressemble à ceci : un feature flag existe sous trois formes (un booléen dans le code, une valeur par défaut dans un fichier de config, et un override par variable d'env), les timeouts diffèrent entre services parce que chaque équipe « l'a juste réglé en local », et des secrets sont copiés dans des .env aléatoires. L'app se comporte différemment en dev, staging et prod parce que chaque environnement finit par avoir un mélange différent de valeurs par défaut, d'overrides et de valeurs manquantes.

Une ligne utile à tracer :

- Configuration : valeurs qui changent selon l'environnement ou le déploiement (URLs, identifiants, limites de taux, feature flags, niveau de logs).

- Code : les règles et le comportement (comment fonctionnent les retries, comment les flags sont évalués, comment un timeout est appliqué).

L'objectif de centraliser la configuration n'est pas d'avoir « un gros fichier unique ». C'est d'avoir une seule couche de config : un endroit unique qui définit les noms, les valeurs par défaut, la priorité (qui écrase quoi) et les règles de validation. Une fois cela en place, dev, staging et prod peuvent différer là où c'est nécessaire, mais pas par accident.

Signes que votre config provoque une dérive dev-staging-prod

Si un même commit se comporte différemment selon les environnements, ce n'est souvent pas le code. Ce sont les réglages autour du code. La dérive s'installe souvent lentement : un correctif rapide dans un script de déploiement, une valeur « temporaire » par défaut dans un module, un toggle réglé dans un dashboard que personne ne se rappelle.

Signes que vous avez une dérive :

- Local et staging donnent des résultats différents avec le même commit (souvent autour de l'auth, des emails, des tâches en arrière-plan ou des API tierces).

- Vous découvrez sans cesse des valeurs par défaut cachées dans des endroits aléatoires : code applicatif, Dockerfiles, scripts CI, dashboards d'hébergement, migrations de base de données.

- L'onboarding est un rite : « définissez ces 14 variables et ça marchera peut-être », plus quelques étapes tacites que seule une personne connaît.

- Les déploiements cassent uniquement en prod, souvent parce que la prod est le seul endroit avec du vrai trafic, de vrais secrets, ou des règles réseau plus strictes.

- Personne ne peut répondre rapidement : « Quelles valeurs tournent actuellement ? » sans vérifier trois outils et deux dépôts.

Un scénario courant : staging fonctionne parce qu'un script définit silencieusement CACHE_ENABLED=false par défaut. En production ce script n'est pas utilisé, la mise en cache s'active, les requêtes commencent à expirer, et l'équipe blâme le dernier changement de code. La solution n'est pas un autre patch. C'est de centraliser la configuration pour que chaque environnement suive les mêmes règles pour les valeurs par défaut, les overrides et la validation.

Ce que devrait faire une seule couche de config

Une seule couche de config est l'endroit où chaque réglage est défini, reçoit une valeur par défaut sensée (quand c'est sûr), et est vérifié avant que votre app ne démarre. Elle garantit que les mêmes inputs produisent le même comportement en dev, staging et prod.

Elle trace aussi une ligne claire entre la config (les entrées) et la logique applicative (le comportement). La config répond à « quelles valeurs utilisons-nous ? », tandis que le code répond à « que faisons-nous avec elles ? ». Quand ces deux notions se mélangent, les gens commencent à « réparer » les problèmes en changeant des variables d'env au hasard ou en codant des valeurs en dur, et la dérive s'installe.

Une bonne couche de config :

- Définit les valeurs requises et des valeurs par défaut sûres en un seul endroit.

- Charge la config de la même manière partout : serveur web, worker, scripts CLI, migrations, tests.

- Valide au démarrage avec des erreurs lisibles qui disent ce qui manque et comment le corriger.

- Traite les secrets différemment des réglages normaux : ne jamais les afficher, ne jamais les committer, et échouer rapidement s'ils manquent.

- Produit un seul objet que le reste de l'app lit.

La validation n'est pas optionnelle. Elle évite des bugs silencieux comme un timeout non défini devenant zéro, ou un feature flag chaîne comme "false" interprété comme vrai.

Exemple : un prototype généré par IA pourrait lire DATABASE_URL dans un fichier, DB_URL dans un autre, et un troisième endroit retomber sur localhost. Une seule couche de config impose un seul nom, une seule règle, un seul résultat.

Inventoriez vos réglages avant de refactorer

Avant de centraliser la configuration, cartographiez ce qui existe aujourd'hui. La dérive vient souvent d'un même réglage défini deux fois sous deux noms, avec deux valeurs différentes.

Commencez par lister tous les endroits où la configuration peut vivre. Ne supposez pas « nous n'utilisons que des variables d'env » avant d'avoir vérifié :

- Variables d'environnement (shells locaux, fichiers

.env, paramètres de conteneur) - Fichiers de config (JSON/YAML, modules de config applicative)

- Réglages stockés en base (panneaux d'admin, réglages par client, toggles)

- CI/CD et pipelines de build (vars au moment du build, injecteurs de secrets)

- Dashboards d'hébergement (valeurs UI de la plateforme, overrides en runtime)

Pour chaque réglage, notez deux faits : où il est défini, et où il est lu dans le code. Un tableau simple suffit : nom, valeur actuelle par environnement, source, fichier/module qui le lit, et propriétaire.

Ensuite, étiquetez chaque élément comme secret (API keys, tokens), non-secret (timeouts, niveaux de logs), ou dérivé (construit à partir d'autres valeurs, comme une URL de base plus un chemin). Les valeurs dérivées ne devraient généralement pas être stockées à plusieurs endroits.

Enfin, marquez ce qui doit varier selon l'environnement (comme l'hôte de la base) versus ce qui doit rester identique partout (comme les noms de feature flags). Si vous trouvez des doublons comme STRIPE_KEY et PAYMENTS_STRIPE_KEY, notez lequel le code utilise réellement et lequel est legacy.

Concevez le modèle de config : noms, valeurs par défaut et priorité

Si vous voulez centraliser la configuration, rendez la « forme » de vos réglages ennuyeuse et prévisible. La plupart des dérives arrivent quand une même idée porte trois noms différents, ou quand personne ne sait quelle valeur gagne.

Des noms devinables

Choisissez un schéma de nommage et tenez-vous-y partout. Utilisez des termes cohérents (par exemple, utilisez toujours DATABASE_URL, pas DB_URL d'un côté et POSTGRES_URL de l'autre). Décidez la casse (souvent ALL_CAPS pour les variables d'environnement) et utilisez un petit ensemble de préfixes pour que les réglages liés se regroupent naturellement.

Il est aussi utile de regrouper les réglages par domaine :

- auth (sessions, OAuth, JWT, paramètres de cookie)

- database (URLs, tailles de pool, timeouts)

- email et notifications (clés du provider, expéditeur)

- storage (bucket, région, public/privé)

- feature flags

Valeurs par défaut et priorité (qui gagne)

Décidez ce que signifie « défaut » : une valeur sûre qui fonctionne en local, ou un placeholder qui vous force à définir une vraie valeur en staging et prod. Les valeurs par défaut conviennent pour les choses non sensibles (niveau de logs, taille de pagination). Elles sont risquées pour tout ce qui touche à la sécurité ou aux données (secrets d'auth, URLs de base de données).

Écrivez l'ordre de priorité et appliquez-le dans le code. Une approche courante :

- Valeurs par défaut codées dans la couche de config

- Fichier spécifique à l'environnement (optionnel)

- Variables d'environnement qui écrasent tout

- Overrides en runtime (à utiliser uniquement si nécessaire)

Pour les valeurs manquantes ou invalides, soyez strict sur tout ce qui peut causer un mauvais déploiement (mauvais domaine, secret vide, flag dangereux). N'utilisez des fallback que quand l'impact est faible et évident.

Ajoutez de la validation pour qu'une mauvaise config ne passe pas silencieusement

Centraliser la config n'est que la moitié du travail. L'autre moitié est de s'assurer que chaque valeur a le bon type, la bonne forme et les bonnes limites avant que votre app ne commence à faire du vrai travail.

Traitez la config comme un contrat d'entrée. Définissez un schéma qui précise ce à quoi chaque clé doit ressembler, puis validez-le au démarrage. Si quelque chose ne va pas, échouez vite avec une erreur claire pour l'attraper pendant le déploiement, pas après que des utilisateurs rencontrent un problème.

Un schéma pratique vérifie :

- Les types (string, number, boolean) plus des formats comme URL

- Les valeurs autorisées pour certaines clés (par exemple,

LOG_LEVEL) - Clés requises vs optionnelles, avec des valeurs par défaut sûres pour les optionnelles

- Plages et limites (timeouts, nombre de retries, taille max d'upload)

- Règles inter-champs (si

AUTH_ENABLED=true, alorsAUTH_PROVIDERdoit être défini)

De bonnes erreurs vous font gagner des heures. Elles doivent nommer la clé, ce qui était attendu, ce qui a été reçu, et montrer un exemple.

ConfigError: DATABASE_URL must be a valid URL.

Got: "postgres://" (missing host)

Expected: "postgres://user:pass@host:5432/dbname"

Where: staging environment

Documentez chaque réglage juste à côté du schéma avec une phrase décrivant son but. Quand des équipes héritent de code généré par IA, une config manquante ou peu claire est une source courante de dérive.

Étape par étape : migrer vers une couche de config unique sans downtime

La façon la plus sûre de centraliser la config est un déploiement progressif, pas un grand basculement. Les anciens et nouveaux chemins de config doivent fonctionner côte à côte jusqu'à ce que le dernier point d'appel soit mis à jour.

Un plan de migration qui garde la production stable

Ajoutez la nouvelle couche de config, mais ne supprimez rien tout de suite. Ensuite, migrez l'utilisation par petites modifications révisables :

- Créez un module (ou package) de config unique qui est le seul endroit autorisé à lire les variables d'environnement et à charger des fichiers.

- Ajoutez un mapping temporaire des anciens noms vers le nouveau modèle (alias), pour que les déploiements existants continuent de fonctionner.

- Déplacez tous les defaults codés en dur dans la couche de config, pour que chaque environnement ait le même comportement de base.

- Mettez à jour les points d'appel zone par zone (auth, email, database, paiements) pour lire depuis le nouvel objet de config.

- Une fois confirmé que toutes les utilisations sont migrées, supprimez les anciens chemins et les alias.

Évitez le downtime en livrant cela en au moins deux déploiements : le premier ajoute la nouvelle couche et les alias, le second supprime l'ancien code une fois que vous avez confirmé qu'il n'est plus utilisé.

Ajoutez un résumé de démarrage sûr

Après le boot de l'app, imprimez un court résumé de config dans les logs pour repérer la dérive rapidement. Gardez-le non sensible : nom de l'environnement, feature flags activés/désactivés, région, quel hôte de base de données est sélectionné. N'affichez jamais les secrets ni les chaînes de connexion complètes.

Gardez les environnements alignés sans les confondre

Vous voulez que dev, staging et prod se ressemblent, sans prétendre qu'ils sont identiques. L'objectif est la parité d'environnement : l'app se comporte de façon cohérente, tandis qu'un petit ensemble de réglages peut varier en toute sécurité.

Décidez à l'avance ce qui peut varier par environnement, et mettez uniquement ces valeurs derrière des overrides par environnement. Exemples courants :

- Endpoints externes (sandbox paiement vs live, provider d'email test vs live)

- Niveau de logging et destinations des logs

- Noms de domaine et URLs de callback

- Knobs de scaling (nombre de workers, limites de taux)

- Secrets (toujours différents selon l'environnement)

Tout le reste doit rester cohérent, en particulier les valeurs par défaut critiques pour le comportement. Si staging a un timeout, un paramètre de cache ou un mode d'auth différent, vous ne testez pas ce que vous déployez.

Évitez la logique spéciale prod-only comme if (ENV === "prod") { ... } qui change le fonctionnement des features. Si quelque chose doit être uniquement en production (pour le coût ou la conformité), transformez-le en feature flag explicite et traçable : il a un nom, un propriétaire et une raison.

Un exemple simple : une équipe désactive les paramètres stricts des cookies en staging « pour faciliter la connexion ». L'app passe les tests en staging, puis échoue en production quand les cookies d'auth ne sont plus envoyés sur des redirections cross-site. Garder les mêmes paramètres d'auth entre environnements aurait exposé le problème plus tôt.

Comment tester les changements de config en toute sécurité

Quand vous centralisez la config, le plus grand risque n'est pas le code. C'est la valeur inconnue qui « marchait » dans un environnement et qui casse partout ailleurs.

Traitez la config comme une entrée que vous pouvez charger dans des tests. Créez trois petits ensembles d'exemples pour dev, staging et prod (committés dans votre repo avec des valeurs factices). Votre test doit charger chaque jeu et affirmer que la config finale fusionnée a la même forme à chaque fois. Cela attrape les clés manquantes et les règles de priorité surprenantes tôt.

Ajoutez ensuite un test d'échec volontaire : retirez une valeur requise et confirmez que l'app sort avec une erreur claire qui nomme le champ. « DATABASE_URL est manquant » est bien plus simple à corriger que « l'app a démarré mais s'est comportée étrangement ».

Tests de sécurité rapides à garder

- Essayez des valeurs dangereuses : chaînes vides, types erronés, URLs invalides, nombres hors plage.

- Confirmez que les secrets n'apparaissent jamais dans les logs (pas de tokens complets, mots de passe ou clés privées).

- Assurez-vous que les feature flags n'acceptent que des valeurs connues (par exemple true/false, pas

"yes").

Dry-run de démarrage en CI

Lancez un job « startup only » en CI qui charge la config avec des placeholders sûrs, build l'app et initialise le câblage principal (routes, client DB, providers d'auth) sans toucher aux services réels. Si l'app ne peut pas booter avec des placeholders, elle ne booterait probablement pas en staging.

Erreurs courantes qui recréent la dispersion

La plupart des équipes refactorisent une fois, ressentent un soulagement, puis glissent lentement vers le chaos. Le coupable n'est pas le nouveau système de config. Ce sont les habitudes autour.

Une erreur classique est de garder des valeurs par défaut implicites. Quelqu'un ajoute « si la valeur manque, suppose X » dans un service, mais un autre service suppose Y. En dev ça marche parce que votre laptop a des vars supplémentaires. En staging le comportement bascule et personne ne sait pourquoi. Rendez chaque défaut explicite et défini en un seul endroit.

Une autre erreur est d'accepter des clés inconnues. Une faute de frappe comme PAYMNTS_ENABLED devient silencieusement un nouveau réglage, donc le vrai flag ne s'active jamais. C'est exactement ce que la validation de config devrait empêcher.

Les secrets ont aussi tendance à s'infiltrer dans de mauvais endroits : collés dans des fichiers JSON « temporaires », loggués dans une dump complète de config, ou poussés dans des .env d'exemple avec de vraies valeurs. Séparez les secrets des non-secrets, et ne les affichez jamais.

Erreurs fréquentes après une refactorisation « réussie » :

- Utiliser différents noms pour le même réglage entre services (par exemple

DATABASE_URLvsDB_URL). - Laisser les dashboards d'hébergement écraser le code sans règle claire de priorité.

- Ajouter des vars d'env ponctuelles pendant des incidents et ne jamais les retirer.

- Copier la config dans des README qui deviennent obsolètes.

- Transformer des feature flags en forks de comportement permanents.

Checklist rapide avant de livrer la refactorisation

Avant de merger, confirmez que vous avez vraiment un seul endroit qui décide du comportement. L'app doit agir de la même façon partout sauf si vous changez intentionnellement un réglage.

- Une couche de config unique charge chaque réglage (vars d'env, fichiers, flags) et valide les types avant que l'app ne démarre.

- Les valeurs par défaut vivent en un seul endroit, sont faciles à trouver et correspondent à ce que vous voulez réellement en production.

- Les valeurs requises manquantes échouent vite avec des erreurs claires qui indiquent la clé manquante et où la définir.

- Dev, staging et prod ne diffèrent que sur un petit ensemble explicite de valeurs (comme l'URL de la DB ou les feature flags).

- Les secrets n'apparaissent jamais dans les logs, pages d'erreur, sorties de build ou bundles côté client.

Faites un test de réalité rapide : démarrez l'app avec une valeur manifestement erronée (par exemple une chaîne là où un nombre est attendu) et confirmez qu'elle refuse de booter. Puis déployez en staging et vérifiez que les mêmes règles s'appliquent là-bas.

Rédigez une courte note de passation pour la prochaine personne : où vit la config, comment fonctionne la priorité, et 2–3 exemples courants (par exemple, comment activer un feature flag en staging sans toucher prod). Cette note empêche la dispersion de revenir une semaine plus tard.

Exemple : un déploiement en staging qui échoue à cause d'une config éparpillée

Une histoire courante avec des prototypes générés par IA : tout fonctionne sur un laptop, puis staging casse juste après le premier déploiement. L'UI se charge, mais la connexion échoue. Les utilisateurs sont renvoyés vers une page blanche ou une erreur comme « redirect_uri mismatch ».

La cause est souvent banale : l'URL de callback d'auth est définie à deux endroits, et elles diffèrent. En local, l'app utilise http://localhost:3000/callback. En staging, quelqu'un a mis à jour le provider d'auth pour utiliser https://staging.example.com/callback, mais l'app lit encore une vieille valeur depuis une var d'env résiduelle ou un fichier de config codé en dur. En même temps, staging manque un secret (comme la clé de signature de session), donc même si la redirection réussit, l'app ne peut pas maintenir la session.

Avec une seule couche de config, il y a une source de vérité et un seul ensemble de règles. Au démarrage, l'app vérifie que :

- L'URL de callback correspond à l'environnement courant

- Les secrets requis sont présents (non vides, pas des placeholders)

- Les valeurs sont au bon format (les URLs ressemblent à des URLs)

Au lieu d'échouer après que les utilisateurs cliquent sur « Se connecter », le déploiement échoue vite avec un message clair comme « Missing SESSION_SECRET in staging » ou « AUTH_CALLBACK_URL does not match staging base URL ». Cette même vérification aide à empêcher le problème d'atteindre la production.

Étapes suivantes si votre app générée par IA continue de dériver

La dérive dev-prod est particulièrement fréquente dans les bases de code générées par IA parce que la logique de config est souvent dupliquée dans plusieurs fichiers, disséminée dans des helpers, et soutenue par des valeurs par défaut cachées.

Si l'app fonctionne pour l'essentiel et que la douleur principale est un comportement incohérent, refactorez progressivement. Ajoutez une couche de config unique qui lit d'un seul endroit, définit des valeurs par défaut et valide les valeurs requises. Puis migrez un groupe à la fois (auth, base de données, email, API tierces) jusqu'à ce que toutes les lectures passent par cette couche.

Si l'app est déjà fragile (crashs aléatoires, chemin de démarrage peu clair, « marche seulement sur ma machine »), une reconstruction propre ou une réécriture partielle peut être plus rapide. C'est particulièrement vrai quand vous trouvez plusieurs chemins de config faisant la même chose sous des noms différents, ou quand des valeurs par défaut sont codées en dur à plusieurs endroits.

Un audit rapide vous aide à choisir. Il doit répondre :

- Où chaque réglage est défini, écrasé et utilisé

- Quelle est la valeur par défaut (et si elle est sûre)

- Ce qui casse si la valeur est manquante ou malformée

- Quels secrets sont mal stockés

Si vous avez hérité d'un prototype généré par IA depuis des outils comme Lovable, Bolt, v0, Cursor ou Replit et qu'il casse hors de votre laptop, FixMyMess (fixmymess.ai) se concentre sur le diagnostic des divergences entre config et logique, puis sur la réparation et le durcissement du code pour qu'il se comporte de façon prédictible en staging et en production.

Fixez un jalon clair : une couche de config unique mergée, validée (échoue vite sur de mauvaises valeurs) et déployée en staging avec un comportement identique à dev.