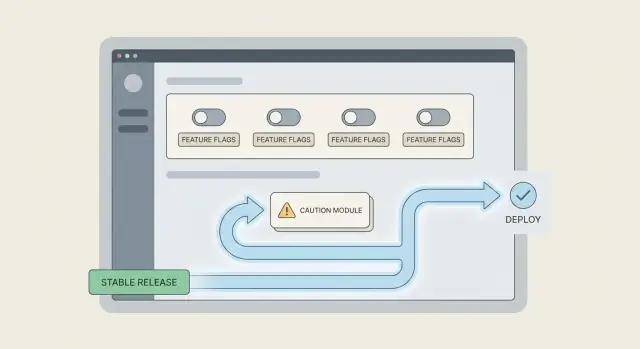

Feature flags pour prototypes défaillants : livrer des correctifs sans chaos

Utilisez les feature flags sur des prototypes défaillants pour isoler le code risqué, livrer des correctifs partiels en sécurité et réduire les rollbacks pendant la stabilisation.

Pourquoi les prototypes cassent quand vous essayez de livrer des correctifs

Un « prototype défaillant » n'est rarement un seul bug isolé. C'est un tas de petites hypothèses jamais testées ensemble : valeurs codées en dur, écrans à moitié finis, gestion d'erreur manquante, et des raccourcis « temporaires » qui sont devenus silencieusement le produit.

Dans les équipes réelles, ça ressemble à ceci : l'app fonctionne sur l'ordinateur du créateur, mais échoue après un déploiement. Un utilisateur peut se connecter, un autre reste bloqué. Les paiements fonctionnent en sandbox mais pas en production. Un petit changement à un endroit casse quelque chose d'apparemment sans rapport.

Les correctifs globaux échouent souvent parce qu'ils changent trop de choses à la fois. Quand vous réécrivez un flux de bout en bout, vous réécrivez aussi tous les effets secondaires inconnus. Si la base de code est en désordre, il n'y a pas d'endroit sûr où se tenir pendant la modification.

Les pannes viennent généralement de chemins de code risqués que vous ne remarquez pas tant que de vrais utilisateurs ne les rencontrent pas. Exemples :

- Une branche de « repli » qui ne s'exécute que lorsqu'un service tiers est lent

- Un rôle rarement utilisé (admin, utilisateur invité) avec des permissions différentes

- Un écran mobile uniquement avec un appel API différent

- Un job en arrière-plan qui réessaie et duplique des actions

- Une dépendance cachée sur des variables d'environnement ou des secrets

« Stabiliser d'abord » signifie rendre l'app prévisible avant d'ajouter de nouvelles fonctionnalités. Vous visez des changements plus petits et contrôlés, moins de surprises, et une récupération plus rapide quand quelque chose tourne mal. C'est là que les feature flags pour prototypes défaillants deviennent importants : vous pouvez isoler les parties risquées, livrer des correctifs partiels en toute sécurité et éviter de rollbacker tout le déploiement.

Si vous avez hérité un prototype généré par l'IA (Lovable, Bolt, v0, Cursor, Replit) et que chaque correctif ressemble à un pari, FixMyMess peut réaliser un audit de code gratuit pour cartographier les chemins à haut risque avant de commencer les changements.

Les feature flags, expliqués sans jargon

Un feature flag est un simple interrupteur on/off autour d'un morceau de code. Vous livrez le code, mais vous décidez qui peut l'utiliser (ou si quelqu'un peut l'utiliser pour l'instant). Cela vous permet d'avancer même quand le prototype est fragile, car vous pouvez isoler les chemins risqués au lieu de miser toute l'app sur un seul changement.

Pour les prototypes défaillants, considérez-les comme des garde-fous. Ils vous aident à publier des correctifs partiels, tester en production avec un petit groupe, et revenir en arrière rapidement si quelque chose casse.

Les flags peuvent vous protéger de certains problèmes, mais pas de tous. Ils sont excellents quand un changement peut casser un flux, surcharger la base de données, ou déclencher des cas limite dangereux. Ils ne corrigent pas les bugs par eux‑mêmes et ne remplacent pas une bonne surveillance ou des tests.

Voici les types de flags les plus courants :

- Flags de release : cachent une nouvelle fonctionnalité jusqu'à ce que vous soyez prêt à la déployer.

- Flags ops : modifient le comportement pour la stabilité (limites de débit, cache, réessais).

- Kill switches : désactivent instantanément une fonctionnalité défaillante sans rollback complet.

Il est aussi utile de savoir ce que les flags ne sont pas. Ils diffèrent de la config, des branches et des hotfixes rapides.

- La config fixe des valeurs stables (comme des timeouts). Un flag est un interrupteur temporaire pendant que vous apprenez.

- Les branches gardent le code hors production. Les flags vous permettent de livrer du code en sécurité et de contrôler l'exposition.

- Les hotfixes patchent la prod vite. Un kill switch peut vous acheter du temps pendant que vous construisez la vraie correction.

Un exemple simple : votre page de connexion boucle parfois après une réinitialisation de mot de passe. Vous pouvez ajouter un flag qui garde l'ancien flux de reset pour la plupart des utilisateurs, tandis qu'un petit groupe interne teste le nouveau flux. Les équipes comme FixMyMess utilisent souvent cette approche pour réparer des prototypes générés par l'IA, car elle réduit les déploiements « tout ou rien » risqués.

Décidez d'abord ce que vous mettez derrière un flag

Le but d'un flag n'est pas de cacher du travail inachevé. C'est de réduire le rayon d'impact quand vous touchez un prototype fragile. Si vous flaggez la bonne chose, vous pouvez livrer une build plus sûre même si une partie du correctif n'est pas prête.

Commencez par encercler les zones où un petit bug cause un gros bazar. Dans la plupart des prototypes, ce sont l'authentification, les paiements, tout ce qui écrit en base, et tout ce qui change la forme des données (comme les migrations). Ces chemins peuvent verrouiller les utilisateurs, facturer incorrectement, ou corrompre des enregistrements.

Choisissez la frontière qui correspond au risque

Une erreur courante est de flagger toute une fonctionnalité alors qu'une seule branche est dangereuse. Si le problème est une nouvelle règle de tarification, ne flaggez pas toute la page de checkout. Flaggez le calcul du prix ou l'appel final de « charge ». Des frontières plus petites sont plus faciles à comprendre et à retirer plus tard.

Utilisez ce filtre rapide pour décider ce qui mérite un flag :

- Cela affecte la connexion, l'accès, la facturation ou des écritures de données permanentes

- C'est difficile à rollback proprement une fois exécuté (migrations, jobs en arrière-plan)

- Vous devez livrer des correctifs partiels tout en continuant d'enquêter

- Une défaillance serait visible par beaucoup d'utilisateurs en même temps

- Vous n'êtes pas certain de pouvoir tester tous les cas limites aujourd'hui

Masquer ou dégrader gracieusement

Certaines choses doivent être complètement cachées jusqu'à ce qu'elles soient sûres (par exemple, un nouveau flux de paiement). D'autres peuvent retomber sans drame. Un bon pattern est « nouveau chemin si activé, sinon utiliser l'ancien chemin », avec un fallback clair si le nouveau chemin échoue.

Exemple : vous corrigez un flux de connexion instable. Vous pouvez flagger seulement la nouvelle logique de refresh de token. Si elle échoue, les utilisateurs se connectent toujours via l'ancienne méthode, et vous continuez à collecter les erreurs sans casser tout le monde.

Les équipes qui utilisent des feature flags pour prototypes défaillants découvrent souvent que le vrai problème est plus profond qu'un bug unique. Quand FixMyMess audite du code généré par l'IA, nous flagguons généralement en premier les chemins d'auth ou d'écriture en base les plus risqués afin que les correctifs puissent être livrés en toute sécurité pendant que le nettoyage profond se fait.

Une méthode simple étape par étape pour ajouter votre premier flag

Quand un prototype est fragile, votre premier flag doit avoir un seul objectif. Choisissez le plus grand risque que vous pouvez réduire aujourd'hui : arrêter les crashs, éviter les mauvaises écritures en base, ou prévenir les fuites de données. Si vous essayez de « flagger tout », vous perdez rapidement le contrôle.

Commencez petit et traitez le flag comme un interrupteur de sécurité que vous pouvez basculer sans drame. C'est l'idée centrale derrière les feature flags pour prototypes défaillants : vous pouvez livrer un correctif partiel, garder l'app utilisable, et éviter les rollbacks d'urgence.

Le workflow du premier flag

Nommez le flag pour que n'importe qui puisse deviner ce qu'il fait, puis ajoutez une note d'une phrase qui explique pourquoi il existe et ce que « sûr » signifie.

- Choisissez un comportement risqué à contrôler (exemple : « nouveau chemin d'écriture du checkout »).

- Nommez le flag clairement (exemple :

checkout_write_v2_enabled) et ajoutez une intention d'une ligne : « Empêche les doubles facturations en gardant v1 par défaut. » - Entourez d'abord un point d'entrée (une route, un clic de bouton, un handler API, ou un job arrière-plan), pas un helper interne profond.

- Faites en sorte que l'état « flag off » soit l'option la plus sûre, même si elle est plus lente ou moins élégante.

- Ajoutez un moyen rapide de le désactiver immédiatement (config, toggle admin, variable d'env), et vérifiez que ça marche.

Où les gens se coincent

La plupart des équipes placent le flag trop profondément dans le code. Alors vous manquez la moitié des appels, et le chemin risqué s'exécute encore. Si vous encadrez le point d'entrée, vous contrôlez tout le flux avec un seul interrupteur.

Un exemple simple : votre job « Import CSV » écrit parfois des lignes vides. Placez le flag au début du job. Si le flag est off, lancez l'ancien import ou bloquez les imports avec un message clair. Ce comportement par défaut peut sembler strict, mais il empêche les mauvaises données.

Si vous avez hérité du code généré par l'IA qui se comporte de façon imprévisible, FixMyMess commence souvent par ajouter un petit ensemble de flags de sécurité à ces points d'entrée pour que vous puissiez livrer des correctifs sans casser la production à nouveau.

Modèles de rollout qui évitent les surprises

La plupart des rollouts tombent pour la même raison : vous changez trop, pour trop de personnes, trop vite. Avec des feature flags pour prototypes défaillants, l'objectif est l'inverse. Vous faites un petit changement, l'exposez à un groupe minime, et gardez un frein d'urgence instantané.

Default-off vs default-on

Utilisez default-off quand le nouveau chemin peut crasher, toucher de l'argent, ou toucher l'auth, la facturation ou des écritures de données. Cela vous permet de livrer le code en sécurité, puis de choisir quand l'activer.

Utilisez default-on quand l'ancien chemin est le risqué et que vous avez besoin d'une base plus sûre immédiatement. Dans ce cas, gardez l'ancien comportement derrière un flag pour pouvoir y revenir si une dépendance cachée apparaît.

Quelques patterns de rollout qui réduisent les surprises :

- Livrez en default-off, puis activez pour votre équipe seulement (ou un petit groupe interne) pendant un jour.

- Étendez d'abord à une petite tranche d'utilisateurs réels, comme 1 à 5 %, et surveillez messages de support et logs d'erreur.

- Augmentez l'exposition par étapes (5 à 20 à 50 à 100 %) seulement après qu'une période métier complète soit stable.

- Utilisez des règles de ciblage : seuls les nouveaux utilisateurs, un type de compte, ou une région, pour limiter le rayon d'impact.

- Gardez un kill switch qui désactive le nouveau code immédiatement sans redeploy.

Le kill switch est crucial quand vous réparez du code généré par l'IA. Si un changement touche la connexion ou les paiements, un chemin de rollback rapide peut faire la différence entre une mauvaise heure et une semaine perdue.

Voici un exemple réaliste : vous reconstruisez une étape de validation de checkout instable. Vous l'activez pour des comptes de test internes, puis pour 2 % des utilisateurs. Si le taux d'erreur ou les échecs de paiement augmentent, vous basculez le kill switch et vous revenez à l'ancien flux en quelques secondes, pas après une course aux hotfixes.

Les équipes qui travaillent avec FixMyMess associent souvent cela à un audit rapide des chemins à risque, afin de savoir où commencer à flagger avant de toucher la production.

Ajoutez la bonne surveillance pour que les flags réduisent vraiment les rollbacks

Un feature flag n'aide que si vous pouvez répondre rapidement à une question : l'avoir activé a-t-il amélioré ou empiré la situation ? Sans ça, vous finissez par deviner et rollbacker tout de même la release.

Commencez par logger chaque évaluation de flag. Restez sobre et sûr. Vous voulez assez de contexte pour déboguer, mais rien qui puisse exposer des utilisateurs ou des secrets.

Enregistrez le même petit jeu de champs à chaque fois :

- Nom du flag et variante (on/off, ou quelle option)

- Un ID de requête ou de session (pas d'email, pas de profil complet)

- La route ou l'action (par exemple, /login, create-invoice)

- Codes de résultat et temps (statut, timeout, durée)

- Un court tag d'erreur (comme "db_timeout"), pas une stack trace complète côté client

Puis segmentez vos métriques par état du flag. Suivez le taux d'erreur, les requêtes échouées, et les timeouts pour flag on vs off. Si les erreurs montent uniquement quand le flag est on, vous avez la preuve et pouvez le désactiver en minutes au lieu de rollbacker toute la release.

Ajoutez des signaux de santé simples pour les flux qui font le plus mal lorsqu'ils cassent. Pour une connexion, cela peut être : tentatives de login, connexions réussies, et temps jusqu'à la première page après connexion. Pour le checkout : tentatives de paiement, paiements réussis, et abandons à la confirmation.

Décidez votre règle de « le remettre off » avant d'activer le flag. Exemple : « Si le taux de réussite des logins baisse de 2 % pendant 10 minutes, ou si les timeouts doublent, désactiver le flag et enquêter. » Prédéfinir cela évite les débats en pleine incident.

C'est particulièrement utile avec des feature flags pour prototypes défaillants où les correctifs touchent des zones fragiles comme l'auth ou les appels DB. Si vous confiez un projet à FixMyMess, c'est souvent l'une des premières garde‑fous que nous ajoutons pour que des correctifs partiels puissent être livrés sans risque pendant que le nettoyage profond continue.

Tester les deux chemins sans doubler le travail

Quand vous ajoutez des flags, vous créez deux comportements : flag off (baseline sûre) et flag on (le nouveau correctif). Le but n'est pas de doubler chaque test. C'est de s'assurer qu'aucun des deux chemins ne se délite silencieusement.

Pour les prototypes défaillants, commencez par décider quel chemin est le « contrat ». La plupart des équipes considèrent le flag off comme le contrat jusqu'à la fin du rollout. Cela signifie que vos tests principaux doivent toujours réussir avec le flag off, même des semaines après.

Une répartition de tests pratique et légère

Gardez une suite principale exécutée dans l'état par défaut (généralement flag off), puis ajoutez une petite tranche de tests qui s'exécutent avec le flag on. Ciblez les tests flag-on uniquement là où le comportement change.

Une approche simple :

- Lancez votre suite de smoke complète avec le flag off à chaque push.

- Ajoutez 3 à 5 tests ciblés avec le flag on, couvrant les écrans ou appels API modifiés.

- Ajoutez un test « garde » qui échoue si le flag manque ou est renommé (prévoit la dérive silencieuse).

- Rendre la valeur du flag explicite dans les tests (la définir dans le setup), jamais « comme sur mon ordi ».

Ce dernier point est important. Beaucoup de tests instables viennent d'un dev qui a togglé un flag localement, a oublié, et le test commence à dépendre de cet état caché.

Prévenir la dérive des flags (le chemin oublié)

La dérive des flags, c'est quand personne ne se souvient du chemin off, il casse, et vous ne pouvez plus rollbacker en sécurité. Une solution simple : un check planifié (quotidien ou avant release) qui lance l'app avec le flag off et fait un rapide sanity pass : login, un workflow clé, logout.

Exemple : si vous réparez un login instable, gardez un test automatisé qui vérifie que l'ancien login marche encore avec le flag off, et un autre qui vérifie le nouveau login avec le flag on. Si FixMyMess audite une base de code et trouve de l'auth cassée, cette vérification « deux chemins » est souvent la façon la plus rapide d'arrêter les rollbacks d'urgence pendant que vous réparez la cause racine.

Erreurs courantes qui font dérailler les feature flags

Les feature flags peuvent calmer une livraison chaotique, mais ils peuvent aussi ajouter une couche de chaos. La plupart des problèmes viennent du fait de traiter les flags comme une solution permanente plutôt que comme un interrupteur de sécurité temporaire.

Le premier piège est la dette de flags : vous livrez un flag, les choses se stabilisent, et personne ne l'enlève. Des semaines plus tard vous avez deux versions du même comportement, et chaque nouveau changement doit fonctionner dans les deux chemins. C'est ainsi qu'une base de code devient lentement un labyrinthe.

Un autre problème courant est de placer les flags trop profondément dans le code. Quand chaque fonction vérifie un flag, la logique devient difficile à lire et facile à casser. Un meilleur pattern est de mettre la gate à une frontière claire (route, controller, point d'entrée service) pour que le reste du code reste propre.

Les flags sont aussi mal utilisés pour masquer des travaux de données risqués. Un flag va pour du read-only, de l'UI, ou une logique alternative. Ce n'est pas un pansement pour des migrations cassées, des écritures dangereuses, ou « on réparera la DB plus tard ». Si les deux chemins écrivent des données différentes, un rollback peut vous laisser dans un état mixte et déroutant.

Voici des erreurs à repérer tôt quand vous utilisez des feature flags pour prototypes défaillants :

- Laisser des flags pour toujours, transformant la complexité en permanence

- Fragmenter la logique en petites branches flaggées à travers de nombreux fichiers

- Flaguer des écritures et des migrations sans plan de rollback sûr

- Oublier un propriétaire et une date de suppression du flag

- Stocker les flags d'une manière qui expose des secrets ou le contrôle admin

Comment garder les flags sûrs

Gardez le contrôle des flags côté serveur, restreignez qui peut les changer, et ne publiez jamais de toggles « admin » dans le client. Si votre prototype vient d'outils IA et a déjà des clés exposées ou une auth fragile, traitez la gestion des flags comme un accès production.

Une règle pratique : chaque flag doit être livré avec un plan de sortie (date de suppression) et un plan de vérification (quel signal prouve qu'il est sûr). Les équipes comme FixMyMess stabilisent souvent d'abord le chemin flaggué, puis suppriment complètement l'ancien chemin pour que le correctif tienne vraiment.

Checklist rapide avant d'activer un flag

Avant de basculer un feature flag, traitez-le comme le changement d'un fusible dans une maison en désordre. Vous voulez un seul interrupteur, un circuit clair, et un fallback sûr si ça étincelle.

Utilisez cette checklist pour attraper les problèmes qui causent généralement des rollbacks nocturnes quand vous utilisez des feature flags pour prototypes défaillants.

- Un point d'entrée unique : Le changement risqué doit être derrière un point de décision unique évident (par exemple, un contrôleur ou une méthode service). Si le nouveau code fuit dans des helpers aléatoires, vous ne saurez pas ce qui est réellement actif.

- Défaut sûr : Quand le flag est off, l'app doit se comporter de manière ennuyeuse et connue. Si « off » appelle encore du code neuf, ou retourne des formes de données mi-nouvelles, vous n'avez pas vraiment un filet de sécurité.

- Arrêt rapide : Assurez-vous de pouvoir désactiver le flag sans redeployer. Si le seul moyen est une nouvelle build, ce n'est pas un frein d'urgence.

- Vérification end-to-end pour les deux chemins : Lancez un vrai flux avec le flag off et un avec le flag on (login, checkout, ce qui compte). Les tests unitaires aident, mais ne détectent pas les redirections cassées, les vars d'env manquantes, ou les réponses API décalées.

- Propriété claire et audit : Décidez qui peut changer le flag, où il est modifié, et comment c'est loggé. Si n'importe qui peut le basculer depuis un écran admin caché, attendez-vous à des surprises.

Un exemple rapide : si vous changez de provider d'auth, gardez la décision au handler « start login », par défaut vers l'ancien provider, et vérifiez le cycle complet de sign-in plus logout dans les deux modes.

Si votre prototype est déjà imprévisible, une courte revue externe peut faire gagner du temps. FixMyMess voit souvent des flags ajoutés à plusieurs endroits sans défaut sûr, ce qui rend les échecs plus difficiles à annuler que le bug initial.

Exemple réaliste : stabiliser un flux de connexion instable

Vous avez un prototype où la connexion semble correcte en dev, mais les utilisateurs en production ont des échecs aléatoires. Parfois le cookie de session ne tient pas. Parfois le callback touche la mauvaise URL. Les messages de support s'accumulent parce que les gens ne peuvent pas se connecter, et chaque « correctif rapide » risque de casser tout le monde.

Au lieu de remplacer tout le système d'auth en une fois, vous ajoutez un feature flag qui contrôle quel chemin s'exécute : le flux de connexion actuel (old) ou le nouveau (new). L'ancien chemin reste en fallback pendant que vous testez le nouveau en sécurité. C'est le côté pratique des feature flags pour prototypes défaillants : vous pouvez livrer des progrès sans tout miser sur un seul déploiement.

À quoi ressemble le rollout

D'abord, vous placez le flag à un point de décision unique (par exemple, juste avant que l'app échange un code d'auth pour une session). Si le flag est OFF, on utilise l'ancien code d'échange. Si ON, on utilise le nouveau.

Ensuite, vous le déployez par petites étapes :

- Utilisateurs internes seulement (votre équipe, comptes de test, allowlist cachée)

- 5 % des utilisateurs réels

- 25 % des utilisateurs réels

- 100 % une fois que c'est ennuyeux et stable

Si vous voyez un pic d'erreurs de connexion, vous remettez le kill switch OFF. Cela ramène immédiatement tout le monde à l'ancien chemin sans rollback ni course aux hotfixes.

Quand c'est vraiment "terminé"

Un flag n'est pas terminé quand il atteint 100 %. Il est terminé quand vous pouvez le supprimer.

Vous avez fini quand :

- Le taux de réussite des logins reste stable pendant des jours (pas seulement des heures)

- Les logs d'erreur n'affichent plus de pics auth après les étapes de rollout

- Les tickets support sur la connexion tombent presque à zéro

- L'ancien chemin est supprimé et le code du flag est effacé

Les équipes s'arrêtent souvent à « ça marche maintenant » et gardent les deux chemins pour toujours. Si vous avez hérité d'une base de code IA désordonnée (le genre que FixMyMess voit souvent), fixez une date limite pour supprimer le fallback. C'est ainsi que l'on évite de transformer un outil de sécurité en complexité permanente.

Étapes suivantes : stabiliser, puis nettoyer et livrer en confiance

Si vous voulez que les feature flags pour prototypes défaillants vous achètent vraiment du temps, gardez-les ciblés. Choisissez quelques endroits où les pannes font le plus mal, et sécurisez-les en premier.

Commencez par écrire vos trois flux utilisateurs les plus risqués. Pensez en termes de ce qui provoque des tickets support et des rollbacks d'urgence : login, checkout, sauvegarde des paramètres, ou tout ce qui touche à la facturation. Ajoutez des flags uniquement autour des parties risquées de ces flux, pas autour de pages entières ou de services complets.

Puis traitez chaque flag comme un plâtre temporaire, pas une fonctionnalité permanente. Donnez à chacun une date de suppression claire et assignez un propriétaire. Une fois le correctif stable et complètement déployé, supprimez le flag et l'ancien chemin. Laisser les flags pour toujours transforme les prototypes en systèmes fragiles et confus.

Si votre prototype a été généré par un outil IA, faites un audit rapide des risques avant d'étendre le rollout. Les problèmes sont souvent cachés jusqu'à l'arrivée des vrais utilisateurs.

Voici une checklist simple à copier dans vos notes :

- Identifiez les 3 flux les plus susceptibles de provoquer un rollback

- Ajoutez un flag seulement au point de décision qui sépare l'ancien et le nouveau comportement

- Fixez une date de suppression pour le flag et assignez un propriétaire

- Auditez les trous d'auth, secrets exposés, et risques d'injection SQL

- Si les rollbacks persistent, faites appel à un expert avant la prochaine release

Exemple : votre nouveau correctif de login marche pour la plupart des utilisateurs, mais casse les comptes créés via social sign-in. Gardez le nouveau chemin derrière un flag, activez-le d'abord pour les utilisateurs internes, puis pour une petite tranche de trafic, pendant que vous corrigez le cas social sign-in.

Si vous avez des rollbacks fréquents et du code IA désordonné, FixMyMess peut aider avec un audit de code gratuit, puis des réparations ciblées et une préparation au déploiement en 48–72 heures pour que vous puissiez livrer en sécurité et supprimer les flags plus rapidement.