Export des données d’un tenant : comment transférer les données clients en toute sécurité

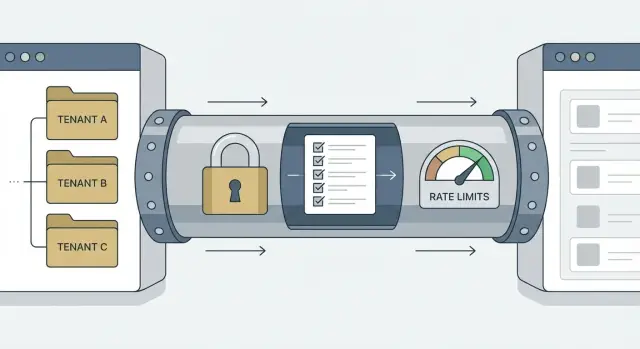

Apprenez à concevoir un export de données par tenant avec chiffrement, vérifications d’accès et limites de débit pour que les agences puissent migrer les données clients de façon sûre et prévisible.

Pourquoi les exports par tenant sont risqués en pratique

Les exports de tenant semblent simples : récupérer les données d’un client, les empaqueter, les transmettre. En pratique, un export de données par tenant est l’un des moyens les plus faciles d’envoyer les mauvaises données à la mauvaise personne.

Les exports surviennent quand une agence remet un projet, qu’une startup change de prestataire, ou qu’un client demande une sauvegarde avant la fin d’un contrat. On les voit aussi lors de migrations, quand il faut un instantané propre pour tester un nouveau système sans tout traîner.

Le risque vient du fait que le code d’export met souvent de côté les protections dont vous bénéficiez sur les écrans quotidiens. Une page normale peut être automatiquement limitée au tenant. Un export peut être un script ponctuel, un endpoint admin ou une tâche en arrière-plan que quelqu’un a écrite rapidement puis oubliée.

Les modes d’échec courants sont prévisibles :

- Oublier un filtre de tenant et exporter discrètement les lignes d’un autre tenant.

- Permettre à un contractant ou à un administrateur junior d’exporter des données auxquelles il ne devrait pas avoir accès.

- Stocker le fichier dans un emplacement partagé ou l’envoyer sans chiffrement.

- Surcharger la base de données avec un export massif qui ralentit l’application pour tout le monde.

- Ne pas avoir de preuve de ce qui a été exporté, par qui et quand.

Même une seule erreur peut déclencher des clients en colère, des notifications de fuite, des remboursements ou des ennuis juridiques. Les agences le ressentent particulièrement parce que la confiance est le produit.

La rapidité compte, mais la reproductibilité compte encore plus. Un export sûr est un export que vous pouvez relancer la semaine prochaine avec les mêmes règles, les mêmes vérifications et un impact prévisible sur votre système.

Décidez ce que vous appelez « tenant » et ce que vous allez exporter

Un export de données par tenant sûr commence par une décision ennuyeuse qui vous sauve la vie plus tard : qu’est-ce qu’un tenant dans votre système ? Dans certaines applis, c’est un workspace. Dans d’autres, c’est une organisation, un compte client ou même un projet unique. Choisissez un identifiant principal de tenant et faites en sorte que tout dans l’export en dépende.

Si vous sautez cette étape, vous vous retrouvez avec des données « presque scoped au tenant » : utilisateurs partagés, factures, logs ou fichiers qui n’appartiennent pas clairement à un client. Ce sont ces enregistrements qui fuient.

Définissez la forme de l’export

Décidez des types d’exports que vous supportez et nommez-les clairement dans l’UI et l’API. La plupart des équipes commencent par un snapshot complet (tout pour ce tenant) puis ajoutent plus tard des options comme « objets sélectionnés » ou « plage de dates ». Gardez la première version petite et prévisible.

Quand vous définissez la forme, soyez explicite sur quatre éléments :

- Portée (tenant complet vs objets sélectionnés)

- Fenêtre temporelle (toute la durée vs plage de dates)

- Format (JSON/CSV et si les fichiers sont inclus)

- Livraison (téléchargement vs transfert contrôlé)

Décidez qui peut la demander et où elle peut être livrée

Écrivez précisément quels rôles peuvent demander un export. « Admin » est souvent trop large. Beaucoup d’équipes n’autorisent par défaut que le propriétaire du tenant, puis ajoutent une permission séparée pour le support ou un partenaire agence.

Définissez aussi tôt les règles de livraison. Les téléchargements directs sont faciles à comprendre, mais augmentent le risque si la mauvaise personne a accès à la session du navigateur. Les pièces jointes par email sont généralement une mauvaise idée. Un emplacement de stockage contrôlé avec un accès de courte durée est souvent plus sûr.

Un exemple pratique : une agence migre un client. Autorisez-la à exporter seulement l’espace de travail de ce client, avec un choix clair « fichiers inclus ou non », livré sous forme de téléchargement unique qui expire.

Construisez des frontières tenant strictes avant d’exporter

La plupart des bugs d’export ne viennent pas vraiment du code d’export. Ils viennent de frontières tenant faibles dans l’appli elle-même. Si votre base de données et vos requêtes ne sont pas strictes, un export peut inclure discrètement les mauvaises lignes.

Commencez par une source unique de vérité pour l’identité du tenant sur chaque enregistrement qui doit être scoppé. Choisissez un champ (comme tenant_id) et rendez-le obligatoire. Évitez les schémas « parfois org_id, parfois workspace_id ». Si une table est possédée par un tenant, un tenant_id manquant devrait être une erreur, pas un cas spécial.

Rendre l’accès cross-tenant difficile par défaut

Le schéma le plus sûr est : toutes les lectures et écritures sont automatiquement limitées au tenant. Votre couche de requêtes devrait ajouter les filtres de tenant à chaque fois, pour que les développeurs ne puissent pas les « oublier ».

Une règle simple aide : toute fonction qui touche des données de tenant doit accepter tenant_id en entrée, et l’appliquer à l’intérieur de la fonction. Ne comptez pas sur les appelants pour ajouter le filtre.

Ajoutez une autre garde au moment de la requête : confirmez que le demandeur appartient à ce tenant avant de créer le job d’export. Si l’utilisateur est un admin d’agence, vérifiez qu’il est affecté à ce tenant client spécifique, pas seulement « un admin quelque part ».

Les ressources partagées demandent plus d’attention car elles brouillent les frontières. Templates, paramètres globaux, feature flags et logs sont des sources fréquentes d’erreurs. Décidez ce qui est réellement global (sûr à inclure) vs ce qui est possédé par le tenant (doit être filtré). Les logs sont particulièrement délicats car ils contiennent souvent des emails, des identifiants et des tokens.

Une vérification rapide des frontières avant de construire des exports :

- Chaque table appartenant à un tenant a un

tenant_idnon nul. - Chaque chemin de requête applique automatiquement le zonage tenant.

- L’API vérifie l’appartenance au tenant avant de démarrer l’export.

- Les tables partagées ont des règles claires (global vs possédé par tenant) et des tests.

- Au moins un test tente d’exporter le Tenant A en faisant référence au Tenant B.

Vérifications d’accès qui empêchent la mauvaise personne d’exporter

Les exports rassemblent beaucoup de données en un seul fichier. Traitez l’action comme un changement de mot de passe bancaire : vous voulez une preuve forte de qui demande et une preuve claire de quel tenant il s’agit.

Commencez par des permissions explicites. « Connecté » n’est pas une permission. Vérifiez une capacité telle que tenant:export et attachez-la à des rôles que vous contrôlez (owner, admin, billing, support). Gardez la règle simple : si le rôle n’est pas autorisé, l’option d’export ne doit pas apparaître, et l’API doit quand même la refuser.

Ré-authentifiez juste avant que l’export commence. Cela peut être une saisie de mot de passe, une vérification SSO ou une étape 2FA. Cela vous protège si quelqu’un a laissé une session ouverte sur un appareil partagé ou si un token a été volé.

Si une agence gère plusieurs tenants, forcez la sélection et la confirmation du tenant. Ne comptez pas sur le « tenant courant » d’un état d’UI persistant. Faites choisir l’utilisateur, affichez le nom et les identifiants du tenant, et exigez une confirmation par saisie (par exemple « EXPORT ACME ») pour les cas à risque élevé.

Pour les exports sensibles (PII, données de facturation, grands tenants), ajoutez une approbation légère : une personne demande, une autre approuve, et les deux actions sont journalisées.

Principes de chiffrement pour les exports, sans compliquer inutilement

Le chiffrement est moins une question de crypto sophistiquée que de rendre le fichier inutilisable s’il tombe entre de mauvaises mains. Pensez à trois lieux : où l’export est créé, comment il se déplace et où il reste jusqu’à téléchargement.

Un choix sûr par défaut est de chiffrer au repos et en transit :

- Au repos : le fichier d’export est chiffré partout où il est stocké.

- En transit : les téléchargements utilisent TLS, et évitez d’envoyer les exports par email.

- Sur le worker : la machine qui crée l’export ne doit pas conserver de copies en clair plus longtemps que nécessaire.

La stratégie de clefs est généralement l’une des deux options : clefs par export (rayon d’impact plus réduit) ou clefs par tenant (plus simple pour des exports répétés). Dans les deux cas, prévoyez une rotation pour pouvoir révoquer et réémettre sans tout reconstruire.

Un mode d’échec discret est la fuite de secrets via les logs et les variables d’environnement. Traitez les tokens d’accès, URLs de base de données et clés API comme sensibles. Ne les imprimez pas dans la sortie des jobs et ne les intégrez pas dans l’export.

Pour la livraison, évitez « un mot de passe partagé dans une discussion ». Préférez un flux de récupération à usage unique : le demandeur télécharge le fichier depuis votre appli, puis récupère séparément la clé de déchiffrement après ré-authentification. Si vous devez utiliser un mot de passe, générez-le aléatoirement, affichez-le une fois et ne le stockez pas en clair.

Enfin, définissez des règles de rétention. Les exports doivent expirer rapidement (heures ou jours, pas semaines) et être supprimés automatiquement.

Étape par étape : un flux d’export par tenant sûr

Un bon flux d’export est volontairement ennuyeux. Il rend l’action correcte facile et l’action risquée difficile.

- Demande et périmètre. L’utilisateur démarre un export dans le produit, choisit le tenant (client) et sélectionne une portée claire (par exemple : « contacts + factures, 12 derniers mois »). Évitez le « exporter tout » libre à moins que vous n’en ayez vraiment besoin.

- Validation des permissions. Côté serveur, revérifiez l’identité et le rôle à chaque fois. Confirmez l’appartenance au tenant et que la portée demandée est autorisée. Ne faites pas confiance aux

tenant_idou aux choix de périmètre venant du navigateur. - Créer un job et une entrée d’audit. Écrivez un enregistrement de job d’export (demandé par, tenant, périmètre, heure, statut). Journalisez un événement d’audit immédiatement, même avant la construction des données, afin de pouvoir répondre plus tard à « qui a essayé d’exporter quoi ? ».

- Générer le jeu de données en toute sécurité. Produisez l’export avec des filtres tenant stricts dans chaque requête. Utilisez des requêtes paramétrées et n’extrayez jamais des données larges pour les « filtrer ensuite » dans le code.

- Packager, chiffrer, expirer. Créez le fichier (souvent un zip), chiffrez-le, stockez-le de manière privée et émettez un jeton de téléchargement à courte durée de vie.

- Téléchargement contrôlé. Informez l’utilisateur que c’est prêt, mais exigez aussi une vérification de permission fraîche au moment du téléchargement.

Une règle simple tient bien : les mêmes vérifications d’accès doivent passer au moment de la demande et au moment du téléchargement.

Limites de débit et contrôles de job pour rendre les exports prévisibles

Les exports peuvent surcharger votre appli ou fuir des données par accident. Un export par tenant extrait souvent beaucoup de lignes, touche plusieurs systèmes et crée de gros fichiers. Ajoutez des garde-fous pour qu’il se comporte de la même façon un mardi calme et un week-end de migration.

Commencez par des limites qui reflètent l’usage réel : plafonnez les exports par utilisateur et par tenant, restreignez la concurrence et fixez un plafond de taille de fichier (puis divisez en plusieurs fichiers). Ajoutez une limitation basique d’IP si vous avez besoin d’une protection contre les abus automatisés.

Traitez les exports comme des jobs en arrière-plan, pas comme des requêtes web. Mettez-les en file d’attente pour que votre appli principale reste réactive, et affichez des statuts simples comme « queued », « running », « ready » et « failed ». Donnez aux admins un bouton d’annulation pour qu’un job incontrôlé n’utilise pas toutes les ressources.

Les gros exports échoueront parfois. N’utilisez les retries que pour des échecs sûrs (problèmes temporaires de stockage, timeouts). Limitez le nombre de retries et rendez les jobs idempotents pour que relancer ne duplique pas les données ni n’altère le snapshot.

Quand vous fractionnez les exports, faites-le de façon prévisible et cohérente. Générez toutes les parties à partir du même instantané, nommez-les clairement et évitez les exports partiels où le premier fichier contient des enregistrements que le dernier manque.

Les messages d’erreur doivent être clairs mais non révélateurs. Dites à l’utilisateur quoi faire ensuite (réessayer plus tard, réduire la plage de dates, contacter le support), mais n’incluez jamais de secrets, d’identifiants cross-tenant ou de traces de pile.

Logs d’audit et monitoring que vous utiliserez réellement

Les exports sont l’une des rares actions où « qui a fait quoi » compte vraiment. Si quelque chose tourne mal, une bonne piste d’audit vous permet de répondre rapidement à trois questions : qui a demandé, pour quel tenant, et qu’est-ce qui a été inclus.

Journalisez la demande elle-même (ID utilisateur, rôle, tenant ID, périmètre). Ajoutez du contexte utile plus tard : adresse IP, user agent et si l’utilisateur a passé des vérifications supplémentaires comme la ré-auth ou l’approbation.

Puis suivez l’export comme une mini-chronologie : créé, démarré, complété, téléchargé (par qui et combien de fois), et expiré ou supprimé.

Le monitoring est ce qui permet de détecter des fuites silencieuses. Alarmez sur des schémas inhabituels : pics d’exports, échecs répétés ou exports ciblant des tenants que l’utilisateur touche rarement. Gardez les seuils simples pour que les alertes restent pertinentes.

Facilitez la vie du support pour répondre sans fouiller les logs bruts. Une vue interne montrant les exports récents par tenant, leur statut et qui les a téléchargés peut faire gagner des heures.

Enfin, protégez les logs. Traitez-les comme des données sensibles, restreignez qui peut les voir et rendez-les difficiles à modifier (un stockage append-only aide).

Erreurs courantes qui mènent à des fuites de données

La plupart des fuites d’export ne sont pas des « hacks avancés ». Elles arrivent parce que la voie d’export est traitée comme un cas spécial et que les règles de sécurité habituelles sont sautées.

Une erreur fréquente est de compter sur un sélecteur de tenant dans l’UI. L’écran affiche « Client A », mais le serveur accepte n’importe quel tenant_id envoyé par l’appelant. Un export sûr impose les frontières tenant côté serveur à chaque fois, même pour les outils internes.

Un autre problème fréquent est de construire des exports sur des endpoints réservés aux admins qui contournent les vérifications habituelles. On ajoute une route rapide /admin/export, puis on oublie que « admin » n’est pas équivalent à « autorisé à exporter ce tenant ». Si le support peut voir un tenant, cela ne signifie pas automatiquement qu’il doit pouvoir télécharger l’intégralité du dataset.

La gestion des fichiers surprend aussi les équipes. Les exports finissent comme des archives non chiffrées en stockage avec des URLs de téléchargement longue durée partagées en chat ou email. Des semaines plus tard, ces URLs fonctionnent toujours et personne ne se souvient qu’elles existent.

Faites aussi attention à ce que vous incluez. Les exports récupèrent souvent des secrets depuis des tables ou des logs : clés API, tokens d’accès, cookies de session, liens de réinitialisation de mot de passe ou secrets de signature de webhooks. Si cela peut connecter quelqu’un ou appeler une API, ça ne devrait pas être exporté.

La rétention est le piège final. Les vieux exports s’accumulent, les backups les multiplient et l’accès se diffuse.

Liste de vérification rapide avant de déployer les exports

Avant d’activer les exports par tenant, faites un dry run avec un tenant réaliste et traitez-le comme un test de sécurité, pas une démo produit. Vous devriez pouvoir exporter le bon client rapidement, et ne jamais pouvoir exporter le mauvais client.

Servez-vous de cette liste comme gate final :

- Chaque enregistrement exporté est filtré par un seul

tenant_id, avec un test qui échoue si un enregistrement appartient à un autre tenant. - Les vérifications d’accès couvrent l’identité, le rôle, l’appartenance au tenant et une ré-auth pour les exports sensibles.

- Les fichiers d’export sont chiffrés au repos et en transit, et vous avez documenté la création, le stockage et la rotation des clefs.

- Les liens de téléchargement expirent vite, sont associés au compte demandeur et chaque tentative de téléchargement est journalisée (succès ou échec).

- Les limites de débit et la mise en file empêchent un tenant de surcharger le système, et les admins peuvent mettre les jobs en pause ou les annuler.

Testez ensuite les cas de « défaillance humaine ». Si un agent support colle le mauvais tenant_id, le bloquez-vous ? Si quelqu’un partage un lien d’export en chat, fonctionne-t-il encore demain ? Si un attaquant devine des IDs de job, peut-il énumérer les exports ?

Un test pratique : demandez à un collègue d’essayer d’exporter le Tenant B en étant connecté au Tenant A, via l’UI et l’API. Si quelque chose passe, vos frontières ne sont pas assez fortes.

Exemple : une agence migre un client sans exposer les autres

Une agence gère deux clients dans la même appli : Client A et Client B. Client B migre vers un nouveau système, mais Client A ne doit pas être touché. C’est là qu’un export par tenant sûr compte : vous voulez un paquet propre pour Client B, avec la preuve que rien d’autre n’a été inclus.

L’admin de l’agence ouvre l’écran d’export et choisit « Client B » depuis un menu déroulant de tenants (pas un champ texte libre). Avant que quoi que ce soit ne s’exécute, il voit un panneau de confirmation qui détaille la portée en langage clair : quels objets seront inclus, la plage de dates (le cas échéant) et le format de sortie. Le bouton « Démarrer l’export » reste désactivé tant qu’il n’a pas confirmé qu’il comprend la portée.

L’export s’exécute en tant que job en arrière-plan. L’appli crée un ID de job d’export lié à Client B, enregistre qui l’a demandé et bloque toute tentative de changer le tenant pour ce job. Le worker lit les données uniquement via des requêtes scoppées au tenant, écrit l’export dans un emplacement temporaire, le chiffre avec une clef à usage unique, et le stocke en privé.

Ce que reçoit Client B est simple : une archive chiffrée, une phrase de passe partagée hors bande, une fenêtre de téléchargement expirante et des instructions claires pour déchiffrer et vérifier le contenu.

Si l’export échoue, l’admin voit une raison claire (permissions, limite de taille, timeout) et une option de retry sûre qui crée un nouveau fichier et invalide l’ancien. Si Client B demande une nouvelle exécution, le journal d’audit montre exactement quand chaque export a été créé et par qui.

Prochaines étapes : déployez en sécurité et réduisez les risques pendant les migrations

Avant d’activer les exports par tenant en production, rédigez ce que signifie « terminé ». Les agences et les migrations apportent des cas limites (anciens membres d’équipe, boîtes mail partagées, contrats expirés) qui deviennent des problèmes d’accès si vous ne décidez pas en amont.

Définissez un petit ensemble d’exigences que vous pourrez citer lors des revues : quels types de données sont inclus et exclus, qui peut exporter et quelles vérifications supplémentaires sont requises, combien de temps les exports sont conservés et où ils sont stockés, comment la livraison fonctionne et que se passe-t-il en cas d’échec.

Puis prouvez-le avec des tests, pas de l’espoir. Ajoutez un test qui tente d’exporter le Tenant B alors qu’on est authentifié comme Tenant A, et assurez-vous qu’il échoue à chaque fois. Testez aussi soigneusement les rôles admin globaux, car ce sont des voies fréquentes vers des fuites cross-tenant.

Si vous avez hérité d’une base de code générée par IA et que les exports vous semblent risqués (zonage tenant faible, logs d’audit manquants ou vérifications de permissions inconsistantes), FixMyMess (fixmymess.ai) se concentre sur le diagnostic et la réparation de ces problèmes en production pour que les exports ne deviennent pas votre vecteur de fuite le plus simple.

Questions Fréquentes

Why are tenant exports riskier than normal in-app pages?

Un export de tenant agrège beaucoup de données en un seul fichier et contourne souvent les protections présentes sur les écrans habituels. Si vous oubliez ne serait-ce qu’un filtre de tenant ou une vérification d’autorisation, vous pouvez envoyer silencieusement les lignes d’un autre client dans le même fichier.

How do I decide what “counts” as a tenant in my app?

Choisissez un identifiant principal pour le tenant (par exemple tenant_id) et imposez-le partout où des données appartiennent à un tenant. Si un enregistrement ne peut pas être clairement rattaché à cet identifiant, traitez-le comme une décision séparée (excluez-le par défaut) au lieu de deviner.

What export options should I support first?

Commencez par un type d’export ennuyeux et prévisible : un snapshot complet pour un seul tenant, dans un format unique, avec un choix clair « fichiers inclus ou non ». Ajoutez ensuite les plages de dates et les exports sélectifs une fois que vous avez des tests et des logs d’audit prouvant que vous restez dans les limites.

Who should be allowed to request a tenant export?

Par défaut, n’autorisez que le propriétaire du tenant, puis ajoutez une permission spécifique comme tenant:export pour les rôles de confiance. Évitez de vous reposer sur un label générique « admin », car beaucoup d’« admins » (support, sous-traitants, agences) ne devraient pas pouvoir extraire un jeu de données complet.

What access checks prevent the wrong person from exporting data?

Vérifiez les permissions deux fois : au moment de la création du job d’export et au moment du téléchargement du fichier. Ajoutez une ré-authentification juste avant l’export ou le téléchargement (mot de passe, SSO ou 2FA) pour empêcher une session expirée ou volée d’être utilisée.

What’s the simplest safe way to encrypt and deliver export files?

Chiffrez le fichier d’export au repos et n’autorisez les téléchargements que via TLS, puis supprimez les artefacts en clair sur le worker dès que l’archivage est terminé. Préférez une livraison intégrée à votre produit avec un accès à courte durée plutôt que des pièces jointes par email ou des URLs partagées à longue durée.

How do I make sure the export only includes the selected tenant’s data?

Créez un enregistrement de job d’export qui verrouille l’ID du tenant et la portée, puis générez le jeu de données uniquement via des requêtes filtrées par tenant. N’extrayez pas des données larges pour ensuite « filtrer ensuite » dans le code applicatif, car c’est là que des lignes cross-tenant passent inaperçues.

How do I prevent exports from slowing down my app?

Exécutez les exports comme des jobs en arrière-plan avec des limites par utilisateur et par tenant, une concurrence plafonnée et une taille de fichier maximale afin de pouvoir fractionner les exports volumineux en toute sécurité. Faites en sorte que les jobs soient idempotents pour que les retries ne dupliquent pas ou ne désynchronisent pas l’état, et fournissez un bouton d’annulation.

What should I audit and monitor for tenant exports?

Enregistrez qui a demandé l’export, pour quel tenant, quelle portée a été choisie, et suivez la chronologie : créé, démarré, complété, téléchargé, supprimé. Protégez ces logs comme des données sensibles, car ils contiennent des identifiants qui aident un attaquant ou exposent l’activité client.

What’s the quickest test to catch cross-tenant export bugs before shipping?

Écrivez un test qui tente d’exporter le Tenant B en étant authentifié comme Tenant A et assurez-vous qu’il échoue, aussi bien via l’UI que l’API. Si vous avez hérité d’un code généré par IA avec un zonage incohérent ou des journaux d’audit manquants, FixMyMess peut rapidement diagnostiquer les frontières et réparer le parcours d’export pour qu’il soit sûr en production.