Garde-fous pour outils de backfill ponctuel afin de sécuriser les scripts internes

Garde-fous pour outils de backfill ponctuel : contrôle d’accès strict, dry-run, logs de progression et protections contre les relances pour garder les données en sécurité.

Pourquoi les scripts de backfill ont besoin de garde-fous

Un backfill est un travail ponctuel qui met à jour des enregistrements existants pour qu’ils respectent une nouvelle règle. Peut-être avez-vous ajouté une nouvelle colonne et devez la remplir. Peut-être réparez-vous des lignes corrompues issues d’une release bugguée. Ou vous reformaterez des données après une migration.

Même si la logique est simple, le risque ne l’est pas. Les backfills touchent des données de production réelles, souvent à grande vitesse. Une mauvaise clause WHERE peut mettre à jour des millions de lignes. Une boucle qui suppose « un utilisateur = un enregistrement » peut créer des doublons. Un script lancé à midi peut surcharger la base et faire tomber votre appli.

Les scripts internes ont aussi besoin de règles de sécurité parce qu’ils contournent souvent les protections habituelles comme la revue de code, les tests, le déploiement progressif et la surveillance. Et contrairement à une requête web, un backfill continue jusqu’à ce qu’il termine ou plante.

Déclencheurs courants :

- Ajout d’un nouveau champ (comme

statusounormalized_email) et remplissage pour les utilisateurs existants - Correction de données créées par de l’automatisation (y compris des prototypes générés par l’IA qui ont écrit des lignes incohérentes)

- Recalcul de valeurs dérivées après un bug ou un changement de logique

« Run-once » ne signifie pas « quelqu’un promet de l’exécuter une fois ». Cela signifie que l’outil empêche les relances accidentelles, montre ce qu’il va changer avant d’écrire quoi que ce soit, et laisse une trace de ce qui s’est passé. Les garde-fous transforment un script risqué en une opération contrôlée que vous pouvez expliquer, répéter en sécurité si besoin, et auditer plus tard.

Définissez la portée comme un petit changement en production

Traitez un backfill ponctuel comme une petite release en production. Si vous restez vague, il s’élargira et touchera plus de données que prévu.

Commencez par un objectif en une phrase suffisamment précis pour qu’on puisse le discuter. Nommez ce qui changera, quels enregistrements sont concernés et ce qui ne sera pas touché. « Mettre à jour tous les utilisateurs » n’est pas une portée. « Mettre email_verified=true pour les utilisateurs créés avant 2025-01-01 qui ont déjà un token vérifié, et laisser les autres inchangés » en est une.

Décidez d’avance comment vous prouverez que ça a fonctionné. Le succès doit être mesurable, pas une impression après l’exécution. Combinez des totaux avec quelques vérifications ponctuelles pour détecter les erreurs de logique tôt.

Un plan de réussite simple inclut généralement des comptes attendus, quelques IDs exemples à inspecter avant/après, et au moins une vérification de cohérence (par exemple, pas de nulls introduits et pas de doublons créés). Si le changement est réversible, documentez la procédure de retour. S’il n’est pas facilement réversible, traitez-le comme un run à risque élevé et renforcez les garde-fous.

Choisissez le créneau horaire et la stratégie de déploiement les plus sûrs. Si le changement peut impacter les connexions, la facturation ou les permissions, évitez les pics de trafic. Si possible, exécutez d’abord un petit lot, vérifiez les résultats, puis continuez.

Enfin, définissez clairement qui peut l’exécuter et qui doit le relire. « N’importe qui dans l’équipe » est souvent la cause d’écritures accidentelles en production. Une bonne base : une personne prépare et explique le plan, une seconde révise la requête et la portée, et seul un petit nombre de comptes de confiance peut l’exécuter.

Si vous avez hérité d’un prototype généré par IA (par exemple depuis Cursor, v0, ou Replit), supposez qu’il existe des cas limites dans le modèle de données et les chemins d’authentification. Cela rend la portée serrée et la revue réelle encore plus importantes.

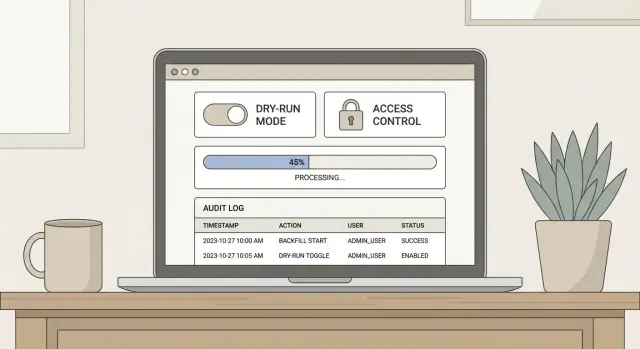

Contrôles d’accès et validations qui fonctionnent vraiment

Un outil de backfill ponctuel est dangereux principalement parce qu’il est rapide. Une personne peut modifier beaucoup de données avant que quelqu’un ne le remarque. Le schéma de sécurité le plus sûr est de séparer qui peut exécuter, qui peut approuver et qui peut inspecter les résultats.

Commencez par le principe du moindre privilège. Traitez le backfill comme un « mini-système » avec un ensemble de permissions restreint. Pour beaucoup d’équipes, trois rôles suffisent :

- Runner : peut exécuter le job uniquement avec des paramètres approuvés

- Approver : peut réviser le plan et débloquer une exécution unique

- Observer : peut consulter les logs et résultats, mais pas exécuter

Pour les runs à risque plus élevé (paiements, authentification, données sensibles, suppressions), ajoutez une étape « break-glass » claire. Rendez-la volontairement contraignante : une seconde approbation, un jeton limité dans le temps, et une raison explicite enregistrée. Cela évite les accidents du type « je vais juste le lancer vite fait » à 2 h du matin.

Protégez aussi contre la panne la plus fréquente : exécution sur le mauvais environnement. Ajoutez des vérifications strictes avant toute écriture. Vérifiez l’hôte de la base, le nom de l’environnement et une valeur canari connue (par exemple, un paramètre présent uniquement en production) et refusez de continuer si quelque chose ne correspond pas. Si vous gérez plusieurs tenants, exigez une allowlist explicite de tenants.

Conservez une piste d’audit immuable pour pouvoir répondre en quelques secondes à « qui a exécuté quoi, quand et pourquoi ». Enregistrez l’identité de l’opérateur, la version du code, les paramètres, le nombre de lignes, l’heure de début/fin et les approbations utilisées.

Mode dry-run : voir les changements avant qu’ils n’arrivent

Un dry-run est le moyen le moins coûteux de repérer les erreurs avant qu’elles n’atteignent la production. Pour un outil de backfill ponctuel, considérez le dry-run comme une fonctionnalité de première classe, pas un bonus.

La sortie du dry-run doit répondre rapidement à quatre questions :

- Combien de lignes vont changer

- Ce qui va changer (avec des exemples)

- Environ combien de temps cela prendra

- Si rien ne sera fait

La dernière est importante. Si vos filtres sont mauvais, vous voulez que l’outil affiche « 0 updates » fort avant de passer une heure à regarder les logs.

Faites du dry-run le comportement par défaut. Exigez un drapeau explicite (par exemple --execute) pour écrire les changements. Ce choix empêche l’incident classique « j’ai testé et j’ai oublié d’enlever les vraies credentials ».

Un bon rapport de dry-run n’a pas besoin d’être long. Il doit montrer des totaux (scannées, correspondantes, qui changeront) et un petit échantillon de valeurs avant/après pour quelques IDs, avec les différences de champs exactes. Si l’outil génère du SQL ou construit des jointures complexes, afficher le SQL final et les paramètres révèle souvent des filtres manquants, la mauvaise table ou un bug de fuseau horaire.

Exemple : vous prévoyez de backfiller user.status = 'active' pour les comptes ayant vérifié leur e-mail. Le dry-run devrait afficher « Matched: 12,430; Will change: 12,429 » et mettre en évidence l’enregistrement qui ne changerait pas parce qu’il est déjà actif. Ce chiffre unique est une vérification de cohérence.

Journaux de progression et observabilité d’exécution

Un backfill ponctuel est plus sûr quand vous pouvez répondre, en quelques secondes : que fait-il maintenant, qu’est-ce qu’il a changé, et que faire s’il s’arrête. La sortie terminale seule ne suffit pas. Traitez l’exécution comme un petit job de production avec une trace écrite.

Commencez par des logs structurés faciles à rechercher. Chaque ligne de log doit inclure un run ID, un timestamp et les paramètres de lancement (environnement, flag dry-run, taille de lot, filtres de portée). Ainsi, quand quelqu’un demande « avons-nous touché le client X ? », vous pouvez le prouver.

Consignez quelques événements de manière cohérente : démarrage (qui, quelle version, quels paramètres), progression par lot (scanné, modifié, ignoré, erreurs), toute limitation/backoff, et fin (totaux, durée, succès ou échec). Si une vérification de sécurité arrête le run, loggez-le clairement comme une « raison d’arrêt », pas une erreur générique.

La progression doit être visible pendant que le script tourne, pas seulement après. Une ligne toutes les N lignes suffit, mais incluez des chiffres exploitables : lots traités, débit actuel, ETA approximative et nombre d’erreurs.

Écrivez la progression dans un emplacement durable au cas où le terminal meurt. Options courantes : une table en base (une ligne par run plus checkpoints par lot) ou un fichier de log envoyé à votre système de logs habituel. L’enregistrement durable doit inclure le dernier checkpoint complété pour décider de reprendre ou d’arrêter.

Enfin, ajoutez des hooks d’alerte pour les résultats importants : échecs, exécutions partielles et runs bloqués (pas de progression pendant un délai défini). Si un lot réessaie pendant 10 minutes, alertez pour que quelqu’un puisse mettre le job en pause avant qu’il ne surcharge la base ou n’applique des changements partiels.

Empêcher les relances et le double-traitement

Un outil de backfill ponctuel doit partir du principe que quelqu’un cliquera « exécuter » deux fois. Ça peut être vous cinq minutes plus tard après un timeout, ou un collègue qui n’a pas vu votre message. Votre travail est de rendre la seconde tentative sans danger.

Commencez par l’idempotence quand c’est possible. Si le backfill définit un champ sur une valeur calculée, écrivez-le de sorte que relancer donne le même état final. Si le backfill crée des lignes, préférez un upsert basé sur un identifiant stable plutôt qu’un insert aveugle. Si vous ne pouvez pas le rendre complètement idempotent, facilitez la détection et l’ignorance des éléments déjà traités.

Un registre des runs est le garde-fou suivant. Créez une petite table qui enregistre chaque exécution, y compris une signature du run (entrées + version du code + portée cible). Avant d’opérer, vérifiez le registre et arrêtez-vous strictement si cette signature a déjà été complétée avec succès.

Pour le verrou, utilisez quelque chose de distribué (verrou de ligne en base, advisory lock, ou une ligne « lock » dans le ledger). La règle : si un run est déjà « en cours » pour cette clé de verrou, sortez.

Exemple concret : vous backfillez status=active pour les comptes ayant des factures payées. La signature inclut la date de coupure et le filtre. Si quelqu’un relance avec la même signature, l’outil refuse. S’il relance avec une nouvelle date de coupure, l’outil autorise et la mise à jour idempotente préserve les comptes déjà traités.

Concevoir pour les pannes partielles et les retries sûrs

Supposez que votre backfill échouera en cours de route. Les réseaux hiccupent, des lignes cachent des surprises, et l’application principale sert toujours du trafic. L’objectif n’est pas « ne jamais échouer » mais « échouer sans faire de dégâts ».

Commencez par des lots avec un ordre clair et un checkpoint. Choisissez un ordre stable (souvent par clé primaire ou par date de création), puis enregistrez ce que vous avez complété après chaque lot. Gardez les lots assez petits pour qu’un lot se termine rapidement, afin de ne pas retenir de gros verrous ni générer d’immenses rollbacks. Si vous devez reprendre, le checkpoint doit indiquer où continuer sans deviner.

Les retries doivent suivre une politique. Les problèmes temporaires (timeouts, surcharge brève) peuvent être réessayés. Les limites de débit avec backoff. Les erreurs de validation ou de schéma ne doivent pas être réessayées. Les erreurs de permission doivent mettre en pause et alerter. Tout ce qui suggère que vous pourriez écrire des mauvaises données doit échouer vite.

Protégez l’appli principale avec de la backpressure. Ajoutez une simple limitation de débit (lignes par seconde) et réduisez-la automatiquement quand la base ralentit. Si la latence ou le taux d’erreur de l’appli augmente, le backfill doit rétrograder ou s’arrêter. Un backfill ne vaut jamais une interruption de service.

Préférez des schémas d’écriture sûrs : transactions courtes par lot, vérifications « update only if not already updated », et upserts quand c’est pertinent. Évitez les transactions longues qui verrouillent de grosses tables. Évitez les scans de table entière quand une requête ciblée suffit.

Étapes pas à pas : blueprint d’un outil de backfill ponctuel sûr

Un outil de backfill ponctuel devrait être ennuyeux à utiliser. L’objectif est de rendre le chemin sûr le plus simple, et les actions risquées bruyantes et difficiles.

-

Naillez le contrat avant d’écrire du code. Écrivez les entrées exactes (plage de dates, IDs de tenants, filtres d’état), les enregistrements attendus et la définition de « terminé ». Ajoutez un preflight qui imprime des comptes et échoue si le filtre est trop large.

-

Construisez le dry-run d’abord, puis gatez l’exécution. Le dry-run doit tout faire sauf écrire : charger les candidats, appliquer les règles et montrer un résumé. Mettez l’exécution réelle derrière un flag explicite comme

--execute. -

Créez un run ID, un verrou et un run ledger. Générez un ID unique, stockez qui l’a démarré, quand, les paramètres et un statut (started, completed, failed). Prenez un verrou pour que deux personnes ne puissent pas lancer le même job en parallèle.

-

Ajoutez des logs de progression, checkpoints et reprise. Loggez le nombre d’éléments scannés, mis à jour, ignorés et en erreur toutes les N lignes. Sauvegardez des checkpoints (par exemple « dernier ID traité ») pour reprendre après un crash.

-

Prouvez-le en staging, puis canariez en production. Testez sur des données de staging d’abord. En production, commencez par une petite taille de lot (par exemple 50 lignes) et vérifiez le résultat avec une requête simple avant de tout traiter.

Exemple concret : si vous backfillez un champ created_by manquant, le dry-run doit montrer combien de lignes changeraient par tenant, et l’exécution ne doit écrire que ces lignes en enregistrant le run ID dans le ledger.

Exemple : corriger une erreur de données en production sans panique

Une équipe met en production un prototype généré par IA. Une semaine plus tard, elle constate une anomalie : beaucoup d’utilisateurs ont le mauvais rôle. Certains admins sont devenus « member » et certains membres sont devenus « admin ». Personne ne veut « juste lancer un script » et espérer.

Ils construisent un outil de backfill ponctuel qui peut prouver ce qu’il va changer avant d’écrire quoi que ce soit. D’abord, le dry-run lit les rôles actuels, calcule les rôles corrects depuis la source de vérité et imprime un résumé clair : combien d’utilisateurs changeront, quelques exemples avant/après (avec des user IDs, pas des emails) et une répartition des mouvements.

Après revue, l’exécution se fait en petits lots (par exemple 500 users). Chaque lot écrit des logs de progression : numéro du lot, heure de début, nombre modifié et erreurs éventuelles. Il écrit aussi une entrée dans le run ledger avec un run ID unique, qui l’a déclenché et la version exacte du code utilisée. Ce ledger empêche quelqu’un de le relancer par accident.

À la fin, ils vérifient au lieu de deviner : les totaux correspondent au dry-run, des utilisateurs échantillonnés sont corrects, les écrans admin demeurent restreints, et les erreurs de permission n’ont pas explosé.

C’est beaucoup de soin, mais moins coûteux qu’un rollback.

Erreurs courantes qui causent des incidents évitables

La plupart des incidents de backfill ne viennent pas de bugs compliqués. Ils viennent du traitement d’un script qui devrait être un petit changement en production comme d’un one-off rapide.

Un échec fréquent est d’exécuter sur la production sans garde-fous. Quelqu’un pointe le script vers prod « juste cette fois », sans vérification d’environnement, sans confirmation et sans isolation des permissions. Un bon outil de backfill ponctuel doit rendre difficile le ciblage accidentel de la production et facile de prouver qui l’a exécuté et pourquoi.

Les erreurs de dry-run sont tout aussi risquées. Un dry-run qui utilise des requêtes différentes, des filtres différents ou qui saute des validations donne une fausse confiance. Ensuite l’exécution touche plus de lignes que prévu. Le dry-run doit exécuter la même sélection et logique que l’exécution réelle, avec l’écriture remplacée par un aperçu.

Les relances provoquent aussi des dégâts silencieux. Deux personnes peuvent lancer le même script en parallèle, ou quelqu’un le relance après un timeout. Sans verrou ni marque d’idempotence, vous obtenez du double-traitement : doublons, valeurs écrasées ou compteurs cassés.

La journalisation est un autre angle mort. Des logs uniquement console disparaissent quand le terminal se ferme. Après un incident, vous n’avez ni timeline ni compteurs ni paramètres.

Les motifs derrière la plupart des incidents évitables sont simples :

- Pas de vérifications d’environnement strictes (prod ressemble à staging)

- Le dry-run ne correspond pas à l’exécution

- Pas de verrou ni de run ledger, donc possibilité d’exécutions doubles

- Les logs ne sont pas sauvegardés durablement

- Pas de batching ni de checkpoints, donc les échecs obligent à tout recommencer

Exemple : un fondateur backfill des IDs clients « manquants » avec une grosse mise à jour. Ça timeout à mi-chemin, puis il relance. Maintenant la moitié des lignes ont été modifiées deux fois et l’équipe ne sait plus lesquelles.

Checklist rapide avant d’appuyer sur « run »

Avant de démarrer, marquez une pause pour une vérification ennuyeuse mais vitale. La plupart des incidents arrivent parce que quelqu’un a fait confiance au prompt, sauté le dry-run ou oublié que le script peut être lancé deux fois.

- Confirmez l’environnement de deux façons : ce que vous pensez (config/CLI) et ce que l’outil vérifie (il devrait refuser de tourner à moins de voir l’hôte attendu ou l’ID de projet).

- Revoyez la sortie du dry-run et sauvegardez le résumé quelque part. Si le dry-run annonce 10 000 lignes alors que vous en attendiez 1 000, stoppez.

- Assurez-vous que les approbations sont enregistrées (qui a approuvé et quand) et que les vérifications de verrou/ledger sont activées pour cette signature exacte.

- Confirmez que vous pouvez voir des compteurs d’avancement (traités, mis à jour, ignorés, échoués) et que quelqu’un surveille l’exécution.

Après la fin, n’appelez pas ça terminé avant d’avoir fait vos validations post-run (totaux concordent, échantillons corrects, et erreurs nulles ou comprises).

Étapes suivantes : rendez-le reproductible, puis demandez un second avis

Un outil de backfill ponctuel est « one-time » seulement à l’exécution, pas dans la façon dont il est construit. Traitez la première exécution comme une répétition pour la suivante : rendez le processus reproductible, documenté et facile à relire par quelqu’un d’autre.

Sachez quand vous arrêter et demander de l’aide. Si vous découvrez des cas limites de schéma inconnus, une qualité de données confuse (nulls, doublons, IDs non appariés) ou tout ce qui implique auth et permissions, faites une pause. Ce sont des moments où un second avis évite qu’une mauvaise hypothèse devienne des écritures irréversibles.

Gardez la documentation courte et adaptée à l’audit : quelles données ont été ciblées, quels filtres ont été utilisés, quel environnement a exécuté, qui a approuvé et ce que vous avez vérifié avant/après. Incluez la version du script et une copie du résumé du dry-run.

Si vous travaillez sur une base de code héritée générée par IA et que vous n’êtes pas confiant que le backfill est sûr, FixMyMess (fixmymess.ai) propose un diagnostic et un renforcement du code pour des problèmes comme des requêtes dangereuses, le risque de relance et des failles de sécurité avant de toucher les données de production.

Questions Fréquentes

What exactly is a backfill, and why is it risky?

Un backfill modifie des enregistrements de production existants pour les mettre en conformité avec une nouvelle règle, par exemple remplir une colonne ajoutée ou corriger des lignes défectueuses. C’est risqué parce que cela peut toucher rapidement de grandes quantités de données, souvent en dehors des protections habituelles comme les déploiements progressifs ou la surveillance au niveau des requêtes.

How do I scope a run-once backfill so it doesn’t grow out of control?

Rédigez une portée en une phrase qui indique ce qui changera, quels enregistrements sont concernés et ce qui ne doit pas être touché. Si vous ne pouvez pas l’expliquer aussi clairement, le script est trop vague et risque d’affecter plus de données que prévu.

What’s the simplest way to prove the backfill worked?

Commencez par les totaux attendus depuis un dry-run, puis vérifiez un petit ensemble d’identifiants précis avant et après. Ajoutez au moins une vérification de bon sens qui détecte les erreurs évidentes, par exemple « pas de nouveaux nulls », « pas de doublons » ou « pas de changements de rôle inattendus ».

What should a good dry-run mode include?

Faites du dry-run le comportement par défaut et exigez un drapeau explicite pour écrire les changements. Le dry-run doit utiliser la même sélection et la même logique métier que l’exécution réelle, puis afficher des totaux et quelques exemples avant/après pour repérer rapidement un filtre erroné.

Who should be allowed to run a backfill in production?

Appliquez le principe du moindre privilège et séparez les rôles : une personne prépare et exécute avec des paramètres approuvés, une autre approuve et débloque une exécution unique, et des observateurs peuvent seulement voir les logs et résultats. Cela évite qu’une seule personne modifie la production sans contrôle.

How do we prevent running the script on the wrong environment?

Ajoutez des vérifications strictes d’environnement avant toute écriture, par exemple vérifier l’hôte de la base, un nom d’environnement et une valeur canari propre à la production. Si quelque chose ne correspond pas, l’outil doit refuser d’exécuter, même si l’opérateur insiste.

How do we stop accidental reruns or double-processing?

Rendez le backfill idempotent quand c’est possible pour que relancer produise le même état final au lieu de dupliquer ou écraser incorrectement. Ensuite, ajoutez un registre des runs (run ledger) avec une signature (paramètres + version du code) et refusez d’exécuter si la même signature a déjà réussi.

How should a backfill handle partial failures and safe retries?

Traitez en petits lots avec un ordre stable et enregistrez un checkpoint après chaque lot pour reprendre sans deviner. Ne retentez que les erreurs temporaires ; échouez rapidement pour les erreurs de validation ou les incompatibilités de schéma.

What logs and observability do we need during a backfill?

Consignez les logs avec un run ID et incluez les paramètres, les compteurs d’avancement et une raison d’arrêt claire lorsqu’il s’arrête. Sauvegardez la progression dans un emplacement durable afin de pouvoir répondre « qui a fait quoi, qu’est-ce qui a changé et où ça s’est arrêté » même si la sortie terminale a disparu.

What if this backfill is fixing data from an AI-generated prototype?

Considérez les codebases générées par IA comme plus risquées : les modèles de données et les chemins d’authentification peuvent avoir des cas limites qui n’apparaissent qu’en production. Si vous n’êtes pas sûr, demandez un second avis ; FixMyMess (fixmymess.ai) peut auditer le code et le flux de données, puis aider à réparer ou reconstruire le backfill en toute sécurité.