Mettre à jour Next.js en toute sécurité dans des projets hérités : un ordre pratique

Besoin de mettre à jour Next.js en toute sécurité dans un code hérité ? Suivez un ordre simple, des vérifications de régression rapides et des conseils pour repérer les pannes uniquement runtime.

Pourquoi les mises à jour Next.js héritées semblent risquées

Un projet hérité signifie souvent que vous récupérez une base de code sans l'histoire qui va avec. Le développeur d'origine est parti, la documentation est maigre (ou inexistante) et l'application fonctionne parce qu'un tas de petites hypothèses ont coïncidé. Vous ne savez pas quelles parties sont solides et lesquelles tiennent par hasard.

Les mises à jour cassent plus souvent dans ce contexte. Des dépendances peuvent être figées pour une raison que personne n'a notée. Des scripts de build peuvent dépendre d'une version précise de Node. Une librairie peut être dépréciée mais encore « fonctionner » seulement parce que rien d'autre n'a bougé. Quand vous mettez à jour Next.js, ces hypothèses cachées ressortent toutes en même temps.

Les pires échecs sont ceux uniquement visibles au runtime : tout a l'air correct en local, mais la production tombe. Exemples courants :

- L'auth fonctionne en localhost mais échoue derrière un vrai domaine à cause des cookies, du CORS ou des en-têtes proxy.

- Les builds réussissent, mais le serveur plante au démarrage parce qu'une variable d'environnement manque.

- Des pages se rendent en local, mais la récupération des données échoue en production à cause de règles réseau plus strictes ou de timeouts.

- Des erreurs n'apparaissent que lors de cold starts, en serverless ou dans des runtimes edge.

- Des secrets sont exposés ou bloqués parce que les paramètres production sont différents.

Le but n'est pas la perfection. C'est réduire le risque par petites étapes pour toujours savoir ce qui a changé et pourquoi. Diffs plus petits, rayon d'impact plus limité, et un chemin de retour rapide si quelque chose casse.

Le succès doit être simple à vérifier : l'app démarre, les flux clés fonctionnent, et les déploiements restent stables. Pour la plupart des produits, cela signifie que la page d'accueil se charge, la connexion marche, une action clé d'argent se complète (checkout, réservation, création de contenu), et que les erreurs ne grimpent pas après la mise en production.

Avant de toucher au code : cadrage rapide en 20 minutes

La façon la plus rapide de rendre une mise à jour plus sûre est de passer 20 minutes à comprendre ce que vous changez réellement et où ça peut casser. La plupart des douleurs de mise à jour viennent des surprises, pas du simple bump de version.

Commencez par confirmer ce que la mise à jour inclut. Changez-vous Node, Next.js, ou les deux ? Vérifiez aussi ce que votre hébergement et le CI utilisent réellement. Il est courant de voir « une version dans les fichiers de package » et une autre en production.

Notez où l'app tourne aujourd'hui : votre laptop, le CI, la staging et la production. Une version de Node qui marche en local peut échouer en CI, et un build qui passe en CI peut quand même planter au runtime sur le serveur.

Une checklist de cadrage rapide (sans lire tout le code) :

- Versions actuelles et cibles (Node et Next.js), plus le gestionnaire de paquets (npm, pnpm, yarn).

- Où ça tourne (local, CI, staging, production) et qui gère chaque environnement.

- Les 5 principaux flux utilisateur qui ne doivent pas casser.

- Contraintes que vous ne pouvez pas changer rapidement (version Node de l'hébergement, base de données, fournisseur d'auth, réglages edge/runtime).

- Portée de la mise à jour (patch, mineure, majeure) — choisissez le plus petit pas qui répond à votre besoin.

Choisissez cinq flux que vous pouvez tester rapidement. Si vous ne pouvez pas décrire chacun en une phrase, vous n'êtes pas prêt à changer les versions.

Un scénario fréquent : vous prévoyez un simple bump Next.js, puis découvrez que la production est verrouillée sur une ancienne version de Node par l'hébergeur. Cela transforme un changement en un plan en deux étapes : aligner Node partout, puis mettre à jour Next.js.

Geler une baseline pour pouvoir comparer les changements

Les mises à jour deviennent effrayantes quand vous ne pouvez pas dire si vous avez cassé quelque chose ou si c'était déjà cassé. Avant de toucher aux versions, verrouillez une baseline à laquelle vous pouvez revenir.

Notez ce que vous avez aujourd'hui : version de Node, version de Next.js, gestionnaire de paquets et lockfile. Si le repo contient un fichier .nvmrc ou un champ packageManager, notez-le. S'il n'en a pas, c'est un risque à corriger tôt.

Ensuite lancez ce qui existe et enregistrez ce qui échoue déjà. S'il y a des tests, lancez-les une fois et sauvegardez la sortie. S'il n'y a pas de tests, créez une petite démo répétable qui prouve que l'app démarre et que les principaux flux fonctionnent.

Assurez-vous que la baseline est reproductible. Faites une installation propre depuis zéro (supprimez node_modules, réinstallez, puis build et start). Si une installation propre échoue, vous venez d'apprendre quelque chose d'important avant toute mise à jour.

Un simple script de démonstration "known good" à garder dans une note :

- Installation propre des dépendances.

- Build de l'app.

- Démarrage du serveur.

- Parcourir 2–3 chemins clés (connexion, créer un item, déconnexion).

- Confirmer une ou deux pages qui utilisent des données réelles.

Sauvegardez aussi les logs de baseline : un du build et un du start. Après la mise à jour, ces logs sont le moyen le plus rapide de repérer de nouveaux warnings, des vars d'env manquantes, ou des crashs uniquement runtime.

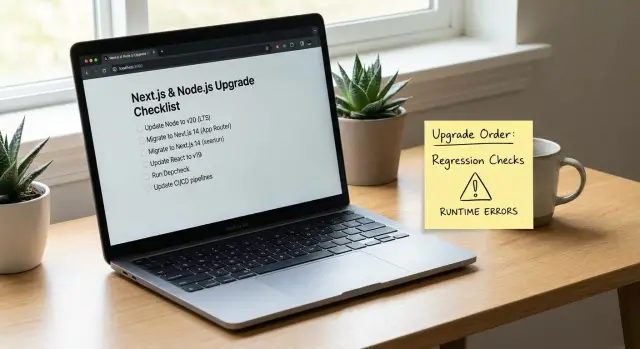

Un petit ordre de mise à jour sûr (Node, puis Next.js)

Gardez la séquence ennuyeuse et prévisible : mettez à jour Node d'abord (vers une version supportée par Next.js), puis Next.js, puis le reste de l'arbre de dépendances.

Choisissez votre version cible de Next.js, vérifiez quelles versions de Node elle supporte, puis choisissez une version de Node que vous pouvez exécuter partout (machines locales, CI et hébergement). Pour la plupart des équipes, cela signifie une LTS actuelle, pas la toute dernière version.

Sauter plusieurs versions majeures d'un coup est là où les codebases héritées cassent généralement. Un découpage plus sûr ressemble à ceci :

- Passez Node à la version minimum supportée par votre Next.js cible.

- Lancez l'app et les tests, et corrigez seulement ce que le changement de Node a cassé.

- Ensuite, montez Node vers votre LTS préférée dans la même fourchette de support.

Next.js vient après Node parce que les changements de framework (routing, output de build, comportement serveur) sont plus difficiles à déboguer quand le runtime change aussi. Séparer ces diffs rend beaucoup plus clair ce qui a causé une nouvelle erreur.

Il y a des exceptions. Vous pourriez mettre à jour Next.js d'abord si votre Next.js actuel ne supporte aucune version de Node que vous pouvez exécuter en production (par exemple, l'hébergement impose un Node plus récent), ou si un petit patch Next.js est nécessaire pour démarrer sur votre Node actuel. Si vous le faites, limitez-vous au plus petit pas possible, puis revenez à l'ordre normal.

Étape par étape : faire la mise à jour en mouvements contrôlés

Changez une variable à la fois, gardez l'app construisible et committez souvent. C'est ainsi que vous évitez de transformer une petite mise à jour en une semaine de devinettes.

D'abord, verrouillez les attentes runtime. Définissez la version de Node que vous utiliserez (et rendez-la visible dans engines). Assurez-vous que tout le monde utilise le même gestionnaire de paquets et les mêmes règles de lockfile. Beaucoup de "bugs de mise à jour" sont juste des versions de Node différentes ou un lockfile régénéré.

Un ordre de mouvements contrôlés qui marche bien sur des repos en désordre :

- Mettre à jour Node (et les réglages du gestionnaire de paquets), puis commit.

- Supprimer

node_modules, réinstaller proprement, corriger les erreurs d'installation, puis commit. - Lancer un build de production, corriger les bloqueurs de build (types, lint, vars d'env manquantes), puis commit.

- Mettre à jour Next.js (et React si nécessaire), réinstaller, builder à nouveau, puis commit.

- Exécuter localement et rejouer vos flows de baseline, puis commit.

Lors des réinstallations, considérez les erreurs de peer dependency et postinstall comme des signaux. Si un paquet casse à l'installation, corrigez-le d'abord au lieu d'empiler les problèmes.

Après chaque build réussi, exécutez les mêmes flux clés que vous avez notés plus tôt. Si votre script de baseline dit "se connecter, créer un enregistrement, rafraîchir, confirmer qu'il persiste", faites-le après chaque commit. C'est là que vous attrapez les ruptures qui n'apparaissent qu'au runtime.

Nommez les commits d'après le changement, pas le résultat (par exemple, "Bump Node to 20 and update engines"). Si quelque chose va mal, vous pouvez revert un pas au lieu d'annuler une journée entière.

Comment détecter tôt les pannes uniquement runtime

Les erreurs de build sont bruyantes. Les erreurs runtime sont plus discrètes et souvent pires parce qu'elles n'apparaissent qu'après déploiement, seulement pour certains utilisateurs, ou seulement après un redirect.

Ne faites pas confiance à un build réussi comme preuve que l'app fonctionne. Après une mise à jour, exécutez l'app comme en production : un build de production, des valeurs d'environnement réalistes et de vrais cookies.

Façons rapides de faire apparaître les problèmes runtime

Commencez par faire un build de production localement puis démarrez le serveur. Cela révèle des problèmes masqués par le mode dev, comme du code qui ne s'exécute que côté serveur en production, ou des modules qui se comportent différemment une fois bundleés.

Ensuite, testez les points de panne runtime courants :

- Variables d'environnement : valeurs manquantes, clés renommées, ou valeurs définies seulement chez votre fournisseur d'hébergement.

- Imports dynamiques et code serveur-only : des API Node qui glissent dans le bundle client.

- Problèmes d'hydratation : HTML qui ne correspond pas à ce que React attend, souvent causé par l'utilisation de

window/localStoragetrop tôt. - Flux auth/session : cookies, flags secure, callback URLs, règles de redirection.

- Différences runtime : edge vs node runtime, parsing du body, gestion des headers, dépendre de champs de requête qui n'existent pas.

Un scénario courant : l'app se build et la page d'accueil se charge, mais la connexion boucle. La cause est souvent le comportement des cookies sous HTTPS ou une variable d'environnement callback URL mal alignée entre environnements. Vous ne le détectez qu'en testant le flux complet de redirection de bout en bout.

Vérifications rapides de régression qui font gagner des heures

Après une mise à jour, vous n'avez pas besoin de tout tester. Vous avez besoin d'une poignée de vérifications qui attrapent vite les points de rupture les plus courants, surtout dans une app héritée.

Traitez votre machine comme la production : faites un build complet de production, puis démarrez le serveur de la même façon qu'en prod. C'est là que beaucoup de surprises "ça marche en dev" apparaissent.

Faites un passage rapide sur les vars d'env avant d'accuser le code. Les mises à jour ont tendance à faire ressortir la dérive de config parce qu'une validation plus stricte ou des valeurs par défaut changées rendent des problèmes silencieux bruyants.

Cinq checks de smoke qui paient souvent :

- Charger une page SSR et une page statique, puis les actualiser toutes les deux.

- Cliquer sur une route qui utilise des redirects ou des rewrites.

- Appeler une route API de bout en bout, y compris l'auth.

- Déclencher le comportement du middleware (routes protégées, routage de locale).

- Lancer un effet réel si l'app en a un (upload, email, webhook).

Surveillez le terminal et la console du navigateur pour des warnings exploitables. Les dépréciations et notices runtime pointent souvent directement ce qui risque de casser ensuite.

Pièges courants et comment les éviter

Les mises à jour héritées deviennent dangereuses quand trop de choses changent en même temps. Gardez les changements petits, et facilitez l'identification du commit exact qui a introduit la régression.

Piège 1 : tout mettre à jour d'un coup

Quand Node, Next.js, React, ESLint et une douzaine de plugins bougent ensemble, vous perdez le "pourquoi". Gardez un ordre simple, arrêtez-vous après chaque étape et vérifiez que l'app tourne toujours.

Piège 2 : arbres de dépendances différents selon les machines

Les lockfiles existent pour une raison. Si le lockfile manque, est ignoré ou change constamment, les devs installeront des ensembles de dépendances différents et obtiendront des erreurs différentes.

Choisissez un gestionnaire de paquets, committez le lockfile, faites des installations propres et utilisez la même version de Node en local, CI et production.

Piège 3 : « corriger » les erreurs en pinning aléatoire

Piner un paquet jusqu'à disparition de l'erreur peut cacher le vrai problème et fragiliser le projet. Avant de piner, comprenez si l'erreur vient d'un breaking change, d'un mismatch de peer dependency, ou d'une différence d'outillage. Si vous devez piner, notez pourquoi et planifiez de retirer le pin.

Piège 4 : ne tester qu'en dev

Le mode dev de Next.js peut masquer des problèmes qui apparaissent en production. Faites toujours un build de production et démarrez-le localement.

Piège 5 : secrets et dérive de configuration

Les projets hérités ont souvent des fichiers d'env en bazar et des clés hardcodées. Les mises à jour de framework peuvent changer la façon dont les vars d'env sont gérées et casser l'auth, le stockage ou les API tierces.

Faites une vérification rapide : listez les variables d'environnement requises, confirmez les scopes et permissions, et assurez-vous que rien de sensible n'est commit.

Une checklist simple de mise à jour (à imprimer)

Collez-la près de votre écran. Le but est d'attraper les échecs qui transforment un simple bump de version en un week-end de devinettes.

Exécutez ces vérifications après chaque changement contrôlé (après le bump Node, puis après le bump Next.js). Si vous attendez la fin, vous perdez l'indice de l'étape qui a causé la régression.

- Installation propre et démarrage : supprimer les dépendances, installer depuis zéro et démarrer l'app en une commande.

- Build de production compréhensible : le build se termine, et les nouveaux warnings sont ceux que vous comprenez.

- Top 5 des flux utilisateurs fonctionnent avec des données réalistes : utilisez des données réelles ou un dataset de démo qui se comporte comme en prod.

- L'auth tient en usage réel : se connecter et se déconnecter fonctionnent après rafraîchissement, dans un nouvel onglet, et après fermeture/réouverture du navigateur.

- Vérification basique de sécurité : pas de secrets commit, et pas de trous d'injection évidents dans les chemins de code modifiés.

Si un item échoue, n'avancez pas dans la mise à jour. Corrigez en avant sur le plus petit pas possible.

Si vous devez revenir en arrière, retournez au dernier commit passant et réappliquez les changements un par un. Comparez l'usage de la config et des vars d'env (version Node, runtime, flags de build). Réduisez la portée en désactivant des fonctionnalités optionnelles jusqu'à ce que les flux core passent. Écrivez une petite note de régression pour que le retesting reste rapide.

Exemple : mettre à jour un prototype fragile sans casser la production

Un fondateur vous remet un prototype Next.js généré par IA. Il fonctionnait en démo, mais le premier vrai deploy échoue : le serveur plante au démarrage, l'auth boucle sur les redirects, et quelques pages restent vides seulement après navigation.

Le point de départ est familier : une ancienne version de Node, une ancienne version de Next.js, une authentification fragile copiée depuis des snippets, et une longue liste de dépendances jamais triée. Le code tourne en développement, mais le build de production raconte une autre histoire.

Vous gardez l'ordre petit et prévisible. D'abord vous passez Node à une LTS supportée et vous obtenez le projet qui se construit à nouveau sans autres changements. Ensuite seulement vous mettez à jour Next.js. Après cela, vous n'updatez que les dépendances qui cassent à cause du changement de framework.

Une séquence pratique :

- Étape 1 : Mettre à jour Node, réinstaller proprement les dépendances, confirmer que la version existante de Next.js build toujours.

- Étape 2 : Mettre à jour Next.js (et React si nécessaire), puis corriger uniquement les erreurs qui bloquent le build ou le démarrage.

- Étape 3 : Appliquer des mises à jour ciblées de dépendances (lib d'auth, client fetch, ORM) basées sur les erreurs réelles.

Avant de déclarer le travail terminé, exécutez quelques vérifications rapides qui attrapent les pannes uniquement runtime :

- Build de production et démarrage (pas seulement le serveur dev).

- Flux complet d'auth (se connecter, rafraîchir, se déconnecter).

- Une route API de bout en bout (requête, validation, réponse).

- Une page lourde en données (chargement, pagination, état d'erreur).

Le résultat est moins d'inconnues : un build stable, un déploiement fonctionnel, et une courte liste claire de problèmes restants à corriger ensuite.

Prochaines étapes si la mise à jour reste instable

Parfois la mise à jour n'est pas le vrai problème. C'est la base de code héritée. Si vous voyez de nouvelles erreurs à chaque correction, faites une pause. Forcer les choses peut transformer une mise à jour chaotique en une release cassée.

Arrêtez-vous et demandez de l'aide si ceci continue :

- L'auth casse plus d'une fois (sessions, cookies, redirects, middleware).

- Vous suspectez des problèmes de sécurité (secrets exposés, entrées non filtrées, requêtes DB étranges).

- Les erreurs n'arrivent qu'en production et vous ne pouvez pas les reproduire localement.

- Les stack traces pointent vers du code généré que vous ne comprenez pas ou ne pouvez pas faire confiance.

- Vous ne pouvez pas expliquer ce qui a changé entre un build fonctionnel et un build qui casse.

Si vous confiez le projet à quelqu'un d'autre, vous pouvez gagner des heures en envoyant un paquet propre de contexte pour que la personne commence les tests rapidement :

- Accès au repo (ou un zip) plus la branche/commit exact que vous voulez mettre à jour.

- Logs d'erreur (sortie de build, logs serveur, console navigateur).

- Le script de régression que vous avez utilisé pour votre exécution baseline.

- Détails de déploiement (hébergement, gestion des vars d'env, version Node, commande de build).

- Versions cibles (Node et Next.js) et éventuelles deadlines.

Si le projet a démarré comme prototype généré par IA et que vous rencontrez une auth fragile, des secrets exposés ou un routage emmêlé, FixMyMess (fixmymess.ai) peut commencer par un audit de code gratuit pour pointer ce qui bloque une mise à jour sûre, puis réparer et durcir la base de code avec des corrections vérifiées par des humains.

Questions Fréquentes

Pourquoi les mises à jour Next.js semblent-elles si risquées sur des projets hérités ?

Considérez-la comme risquée parce que vous ne savez pas quelles fonctionnalités "qui marchent" sont accidentelles. Commencez par noter les versions actuelles de Node/Next.js, où l'app tourne (local, CI, prod) et les 3–5 flux qui ne doivent pas casser, puis ne changez qu'une variable à la fois.

Quelle est la façon la plus rapide de créer une baseline avant la mise à jour ?

Faites une installation propre, lancez un build de production, démarrez le serveur et rejouez manuellement vos flux clés. Sauvegardez les logs build et start pour pouvoir comparer les warnings et erreurs runtime après chaque changement.

Dois-je mettre à jour Node ou Next.js en premier ?

Par défaut, mettez à jour Node d'abord vers une version compatible avec la Next.js cible, vérifiez que tout se construit et démarre, puis mettez à jour Next.js. Garder séparés les changements du runtime et du framework rend les échecs beaucoup plus faciles à tracer et à annuler.

Quand a-t-on intérêt à mettre à jour Next.js en premier ?

Quand votre hébergeur impose une version de Node que votre Next.js actuel ne supporte pas, il peut être nécessaire de faire une petite montée de Next.js d'abord juste pour pouvoir exécuter l'app. Gardez-la minimale, retrouvez un état stable, puis revenez à l'ordre normal (aligner Node, puis Next.js).

Pourquoi tout fonctionne en dev mais casse après le déploiement ?

Le mode dev masque des problèmes qui n'apparaissent qu'après le déploiement, surtout autour du code serveur, du bundling et des valeurs par défaut runtime. Testez toujours avec un build de production et une commande de démarrage locale avec des variables d'environnement et des cookies réalistes.

Quelles sont les pannes uniquement runtime les plus courantes après une mise à jour ?

Les boucles de connexion et problèmes de cookies sont les plus fréquents, suivis des variables d'environnement manquantes et des différences runtime (edge vs node, en-têtes proxy). Testez le flux complet d'authentification de redirection en conditions proches du HTTPS et vérifiez les callback URLs, flags de cookies et domaines de confiance.

Quels tests rapides attrapent le plus de régressions rapidement ?

Après chaque changement contrôlé, vérifiez une page SSR et une page statique, actualisez-les, et complétez une action « money » core de bout en bout. Si l'app a des routes API, middleware, uploads, emails ou webhooks, déclenchez une requête réelle pour attraper les échecs qui n'apparaissent pas au chargement de page.

Comment empêcher que différentes machines donnent des résultats de mise à jour différents ?

Choisissez un seul gestionnaire de paquets, committez et respectez le lockfile, et maintenez les versions de Node cohérentes entre local, CI et production. Beaucoup de "bugs de montée de version" viennent en réalité d'arbres de dépendances différents ou de runtime différents.

Est-il acceptable de « corriger » des erreurs de mise à jour en pistant des paquets au hasard ?

Le pinning peut vous débloquer, mais il masque souvent la cause racine et rend le projet plus fragile. Si vous devez piner, faites-le délibérément avec une note expliquant pourquoi, et planifiez une étape de suivi pour retirer le pin quand l'incompatibilité réelle sera corrigée.

Quand dois-je cesser d'essayer et demander de l'aide ?

Arrêtez-vous quand vous ne pouvez pas reproduire les pannes de production localement, que l'authentification casse sans cesse, ou si vous suspectez des problèmes de sécurité comme des secrets exposés ou des entrées non filtrées. FixMyMess peut commencer par un audit de code gratuit, puis réparer et sécuriser le code hérité ou généré par IA avec des corrections vérifiées par des humains.