Paiements dans les applications générées par l'IA : une checklist pour le trafic réel

Les paiements dans les applications générées par l'IA peuvent échouer discrètement. Utilisez cette checklist pour éviter les bugs liés aux webhooks, à l'état, aux remboursements et aux cas « payé mais non activé ».

Pourquoi les bugs de paiement n'apparaissent qu'après le lancement

Les flux de paiement semblent souvent corrects en test parce que les tests sont propres. Vous cliquez sur « Payer », vous obtenez un écran de succès, et tout se passe dans l'ordre attendu.

Le trafic réel est désordonné. Les utilisateurs rafraîchissent, ferment des onglets, changent d'appareil et réessaient quand un spinner bloque. Les prestataires de paiement renvoient aussi des webhooks en cas d'échec, envoient des événements hors ordre, ou les retardent de plusieurs minutes. Si votre code suppose « un clic = un succès propre », il finira par casser.

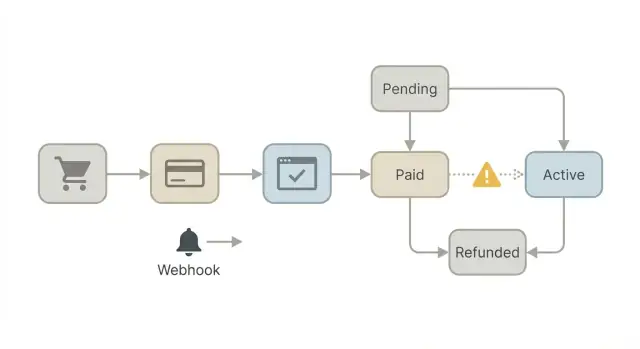

Un symptôme courant est le bug « payé mais non activé ». Le client est facturé et voit même un reçu, mais votre application n'active jamais la fonctionnalité, les crédits ou l'abonnement. Du point de vue de l'utilisateur, on lui a pris de l'argent sans rien lui donner.

Cela arrive généralement parce qu'il y a plus de pièces en jeu que l'interface ne le laisse voir. Une configuration typique inclut :

- Le client (navigateur ou appli mobile) affichant le statut de paiement

- Votre serveur créant une checkout/session et décidant quoi débloquer

- Le prestataire de paiement confirmant la charge

- Des webhooks disant à votre serveur ce qui s'est réellement passé

- Votre base de données stockant la source de vérité (ce à quoi l'utilisateur a accès)

Beaucoup de prototypes générés par l'IA relient ces parties sur le « happy path » qui ne fonctionne que lorsque le timing est parfait. Sous charge, de petits problèmes apparaissent : requêtes en double, deux webhooks pour le même paiement, un écriture dans la DB qui échoue une fois, ou une condition de course où l'UI affiche « succès » avant que le serveur ait fini l'activation.

Le but est simple : des résultats prévisibles même avec des retries et des délais. Si le prestataire envoie le même événement cinq fois, l'activation doit n'avoir lieu qu'une fois. Si le webhook arrive tard, l'activation doit toujours se produire. Et si quelque chose échoue à mi-chemin, votre système doit atterrir dans un état connu que vous pouvez relancer en toute sécurité.

Si vous avez hérité d'un prototype avec ces problèmes, FixMyMess commence souvent par auditer le flux complet de bout en bout, puis fait du serveur et de la base de données la source de vérité au lieu de l'UI.

Cartographiez votre flux de paiement avant de toucher au code

Les bugs de paiement sont souvent des « bugs de logique », pas des « bugs Stripe ». Avant de modifier le code, tracez le flux sur papier (ou dans un doc) et indiquez ce que votre appli croit à chaque étape. C'est particulièrement vrai pour les paiements dans les applications générées par l'IA, où le happy path est codé mais les cas limites manquent.

Commencez par lister les événements de paiement sur lesquels votre activité s'appuie réellement. Tous les prestataires n'utilisent pas les mêmes noms, mais vous vous souciez généralement d'un petit ensemble : un paiement réussi, une facture marquée payée, un remboursement et un litige ou chargeback. Si vous ne pouvez pas indiquer où chaque événement est traité, vous n'avez pas encore un système de paiement complet.

Ensuite, décidez de votre source de vérité. Une redirection depuis le navigateur qui affiche « success » n'est pas une preuve de paiement. Le signal le plus fiable est que le prestataire informe votre serveur de ce qui s'est passé (généralement via des webhooks), avec l'API du prestataire comme secours pour vérification. Écrivez cette règle : « Le serveur n'active l'accès qu'après confirmation du paiement par le prestataire. »

Soyez explicite sur ce que vous ne ferez jamais confiance venant du navigateur :

- Tout flag « paid=true »

- Le prix, l'ID du plan, ou l'ID utilisateur envoyés depuis le client

- Le droit de marquer une commande comme complète

Enfin, notez les quelques états dont votre appli a besoin, et gardez-les ennuyeux. Par exemple : Created, PaymentPending, Paid, Active, Refunding, Refunded, Disputed, Canceled. L'objectif est que chaque événement déplace une commande d'un état à un autre, et rien d'autre.

Un contrôle de réalité rapide : si un utilisateur paye dans un onglet, le ferme, puis rouvre votre appli, votre serveur peut-il encore l'activer correctement ? Si la réponse dépend de la page de redirection, vous verrez des tickets « paid but not activated » au trafic réel. Des équipes comme FixMyMess commencent souvent les corrections en reconstruisant cette carte d'abord, car cela rend les vérifications manquantes évidentes.

Webhooks : idempotence et doublons

Les webhooks de paiement ne sont pas « envoyés une seule fois ». Les prestataires réessaient quand votre serveur est lent, quand vous retournez une réponse non-2xx, ou quand leur réseau flanche. Le même événement peut donc arriver plusieurs fois, et les événements peuvent arriver hors ordre. Si votre code suppose une livraison unique et propre, vous verrez double-activation, double-mails ou doubles crédits sous trafic réel.

La règle la plus simple : choisissez un identifiant unique pour la transaction et traitez-le comme source de vérité. Selon votre prestataire, il peut s'agir d'un payment intent ID, d'un checkout session ID, d'un invoice ID ou d'un subscription ID. Stockez-le sur l'utilisateur ou l'enregistrement de commande dès que vous le créez, avant de rediriger le client.

L'idempotence signifie que chaque opération d'écriture peut s'exécuter deux fois sans changer le résultat. Le handler de webhook doit d'abord enregistrer qu'il a vu un event ID spécifique (ou un identifiant d'événement fournisseur), puis effectuer la modification métier seulement si cet événement n'a pas encore été traité. Faites cette vérification atomique (une transaction DB), pour que deux livraisons de webhook en concurrence ne puissent pas toutes deux gagner.

Un petit pattern qui fonctionne bien pour les paiements dans les applications générées par l'IA :

- Stocker l'ID d'événement du prestataire dans une table

processed_eventsavec une contrainte d'unicité. - Stocker un seul transaction ID sur la commande (intent/session/invoice).

- Faire de l'activation une mise à jour unique comme « status: pending -> active » qui peut être relancée.

- Si vous recevez un événement pour un transaction ID inconnu, loggez-le fortement et conservez la payload.

- Si vous recevez un événement « déjà traité », retournez 200 et passez au suivant.

Une défaillance réaliste : un webhook construit par l'IA crée l'accès sur payment_succeeded, et crée aussi l'accès sur invoice_paid. Si les deux se déclenchent, l'utilisateur reçoit deux habilitations. Corriger cela est souvent un travail « une table, une clé unique, une transition » — le genre d'audit que FixMyMess réalise rapidement quand les paiements se comportent mal sous charge.

Webhooks : sécurité et gestion des secrets

Les webhooks sont la façon dont votre prestataire de paiement dit à votre appli ce qui s'est réellement passé. Si vous les traitez comme « juste un POST de plus », vous pouvez finir par activer des comptes pour des événements falsifiés, manquer de vraies erreurs, ou exposer des clés. C'est un point faible courant dans les paiements des applications générées par l'IA parce que le code fonctionne souvent en test léger, puis casse sous trafic réel et attaquants réels.

La première règle est la vérification de signature, et vous devez échouer fermé. Cela signifie : si vous ne pouvez pas vérifier la signature, vous ne faites rien (pas d'activation, pas de changement d'état), et vous retournez une erreur pour pouvoir le voir dans les logs. N'acceptez pas d'événements basés sur « ça a les bons champs » ou sur un secret partagé passé dans le corps JSON.

Une checklist de sécurité simple qui attrape la plupart des problèmes :

- Vérifiez la signature du webhook avec la librairie officielle du prestataire, en utilisant le corps brut exact de la requête.

- Rejetez les requêtes avec des en-têtes de signature manquants, des timestamps erronés ou un payload mal formaté.

- Gardez les secrets uniquement côté serveur (jamais dans le frontend, jamais commités dans le repo).

- Faites une rotation des clés si elles ont été exposées, même brièvement.

- Utilisez des endpoints et secrets séparés pour test et production.

Les confusions test/live causent des bugs douloureux : vous voyez un événement « paid » en test, mais essayez d'activer un utilisateur live, ou vous stockez de mauvais customer IDs. Rendre l'environnement explicite dans la config, et stocker le compte prestataire et le mode avec chaque transaction.

Pour le débogage, loggez le contexte, pas les données de carte. Enregistrez des éléments comme event ID, event type, provider account, order/user ID, et l'état interne avant et après le traitement. Évitez de stocker les payloads complets s'ils contiennent des données personnelles. Si vous avez hérité d'une base code générée par l'IA avec des clés codées en dur ou sans vérification des signatures, FixMyMess peut auditer et patcher rapidement cela dans une passe de remédiation.

Machines à états : rendre l'activation déterministe

Beaucoup de paiements dans les applications générées par l'IA échouent au même endroit : l'appli traite « le paiement est arrivé » et « l'utilisateur a reçu l'accès » comme deux événements séparés et faiblement connectés. Ça marche en test, puis ça casse quand de vrais utilisateurs rafraîchissent, ouvrent plusieurs onglets, ou qu'un webhook arrive en retard.

Une simple machine d'état de paiement rend cela prévisible. Elle vous force à nommer chaque étape, à l'enregistrer, et à n'autoriser que des mouvements spécifiques entre états. L'objectif est un comportement ennuyeux : les mêmes entrées produisent toujours les mêmes résultats.

Commencez par des états explicites et des transitions autorisées

Choisissez un petit ensemble d'états que vous pouvez expliquer à un coéquipier en 30 secondes. Par exemple, une commande ou un abonnement peut passer par : created, awaiting_payment, paid, active, canceled, refunded. Puis décidez quelles transitions sont valides et refusez les autres.

Un jeu de règles rapide qui empêche la plupart des bugs étranges :

- Un seul chemin accorde l'accès : paid -> active.

- « active » ne peut arriver que si un enregistrement de paiement existe et est vérifié.

- Les remboursements et annulations doivent aller vers un état terminal qui retire l'accès.

- Les événements en double (deux webhooks, deux redirections) ne doivent pas changer le résultat.

- Les états inconnus doivent échouer fermé (pas d'accès) et vous alerter.

Rendre l'activation atomique, même quand les événements arrivent hors ordre

Le moment le plus risqué est l'activation. Enregistrez le paiement et accordez l'accès dans une seule opération atomique (une transaction DB unique, ou un job qui utilise un verrou et revérifie l'état avant d'écrire). Si vous pouvez vous retrouver avec « paid » mais pas « active », votre boîte de support le trouvera.

Anticipez les délais et les événements en concurrence. Un utilisateur peut revenir depuis la page de paiement avant que le webhook arrive. Dans ce cas, affichez « Paiement en cours » et poller pour le statut, plutôt que de deviner. Si le webhook arrive tard, il doit toujours pouvoir activer l'utilisateur en toute sécurité, sans créer un second abonnement.

Quand FixMyMess audite des flux de paiement cassés, la correction la plus courante est d'ajouter cette machine d'état et d'appliquer les transitions partout où l'activation est touchée, pas seulement dans un contrôleur.

Prévenir les problèmes « paid but not activated »

Le bug « paid but not activated » arrive généralement quand le paiement réussit, mais que votre appli n'exécute jamais le bout de code qui bascule l'utilisateur en état payé. C'est fréquent dans les paiements des applications générées par l'IA parce que le code mélange souvent redirections navigateur, webhooks et écritures DB sans source de vérité claire.

La correction la plus sûre est de créer une seule fonction serveur « grant access » et de la traiter comme une porte avec une seule serrure. Peu importe combien de fois vous l'appelez, le résultat doit être le même : l'utilisateur obtient le bon plan, le bon nombre de sièges et un timestamp d'activation, et vous ne créez pas deux abonnements ou habilitations.

Évitez d'accorder l'accès depuis la redirection du navigateur seule. Les redirections peuvent être bloquées, les utilisateurs peuvent fermer l'onglet, les navigateurs mobiles peuvent perdre l'état, et des attaquants peuvent falsifier une URL de « succès ». Utilisez la redirection seulement pour afficher un message « en cours », puis confirmez le paiement côté serveur en vérifiant le statut du prestataire (ou un événement webhook vérifié) avant d'appeler votre fonction de grant.

Rendre les règles d'activation explicites

Gardez les règles courtes et lisibles pour pouvoir les tester. Un bon pattern est de calculer un objet « entitlement » et de le stocker :

- Plan (nom et limites)

- Sièges (compte et qui est assigné)

- Statut d'essai (actif/expiré)

- Effets des coupons (quoi change et pour combien de temps)

- Dates effectives (début, renouvellement, annulation)

Ajouter un filet de sécurité de réconciliation

Même avec des webhooks parfaits, ça foire à l'échelle du trafic réel. Ajoutez un petit job planifié qui trouve les utilisateurs qui semblent payés mais inactifs, puis répare en toute sécurité en relançant la même fonction de grant.

Exemple : un client paye, le webhook timeout, et votre écriture en DB n'a jamais lieu. L'heure suivante, votre job de réconciliation vérifie « paiement réussi chez le prestataire » mais « pas d'entitlement actif en DB », puis accorde l'accès et logge ce qu'il a changé.

C'est le type de problème que FixMyMess trouve souvent dans les prototypes générés par l'IA : logique d'accès dispersée entre routes, handlers de webhook et code frontend. La consolider en un seul chemin idempotent de grant élimine généralement cette classe de bugs.

Remboursements, litiges et reversals

Les remboursements sont l'endroit où beaucoup de paiements dans les applis générées par l'IA cassent discrètement. Le happy path marche généralement, mais les vrais clients demandent des remboursements partiels, changent de plan en cours de cycle, ou se font rembourser en plusieurs étapes. Si votre code suppose « un paiement, un remboursement », vous accorderez éventuellement le mauvais accès.

Traitez les remboursements comme leurs propres événements, pas comme un simple interrupteur on/off. Suivez le montant total remboursé au fil du temps, et comparez-le à ce qui a été payé pour la facture ou la charge spécifique. Cela évite les bugs où un deuxième remboursement partiel ressemble accidentellement à un remboursement complet, ou où un remboursement ultérieur écrase l'historique antérieur.

Décidez à l'avance ce qu'un remboursement signifie pour l'accès. La meilleure réponse dépend de votre produit et de votre tolérance au risque, mais elle doit être cohérente et facile à expliquer :

- Retirer l'accès immédiatement (bon pour les biens numériques à haut risque)

- Conserver l'accès jusqu'à la fin de la période payée (bon pour les abonnements avec conditions claires)

- Geler l'accès et envoyer en revue manuelle (bon quand la fraude est fréquente)

Les litiges et chargebacks nécessitent des règles plus strictes que les remboursements. Quand un litige est ouvert, supposez que le paiement peut être renversé même si l'utilisateur apparaît encore « paid » dans votre base. Un comportement sûr par défaut est de geler l'accès, avertir le propriétaire, et garder une piste d'audit : qui a changé l'accès, quand, et quel événement de paiement l'a déclenché.

Surtout, ne laissez pas des événements liés au remboursement repousser votre état de paiement vers l'arrière d'une façon qui réactive quelqu'un par erreur. Par exemple, un webhook tardif « payment_succeeded » ne doit pas remettre un utilisateur en active après un remboursement ou litige. Faites en sorte que les transitions d'état liées au risque (refund, dispute, chargeback) soient unidirectionnelles, et exigez une action humaine explicite pour restaurer l'accès si nécessaire.

Si votre appli affiche déjà un comportement confus « active après remboursement », FixMyMess peut auditer les chemins de code et le traitement des webhooks et vous indiquer exactement où l'état est écrasé.

Observabilité : logs et signaux que vous utiliserez vraiment

Quand les paiements cassent, la première question est simple : que s'est-il passé, dans quel ordre, et quelle décision le système a-t-il prise ? Dans les paiements des applis générées par l'IA, le code « marche » souvent en happy-path mais casse sous retries, doublons et écarts de timing. Une bonne observabilité transforme les conjectures en réponse rapide.

Construisez une timeline minimale du paiement

Visez une histoire claire et searchable par achat. Vous n'avez pas besoin de tableaux de bord sophistiqués pour commencer. Vous avez besoin d'identifiants cohérents et du résultat final.

Capturez ces champs sur chaque action liée au paiement :

- user_id, order_id (ou checkout/session id), provider_payment_id

- webhook_event_id, event_type, received_at, processed_at

- current_state et new_state (votre état de paiement interne)

- activation_result (activated/denied) et reason (si denied)

- idempotency_key et si c'était un doublon

Avec cela, vous pouvez répondre en minutes à « Avons-nous reçu le webhook ? », « L'avons-nous traité deux fois ? », et « Pourquoi l'accès ne s'est-il pas activé ? ».

Suivez quelques signaux qui captent les bugs réels

Choisissez des métriques qui correspondent à la douleur client et au risque monétaire, pas des chiffres de vanité.

Surveillez ces métriques quotidiennement :

- échecs de vérification de webhook et mismatch de signature

- échecs de traitement de webhook et compte de retries

- latence d'activation (paid -> activated) percentiles

- nombre d'utilisateurs « paid but inactive » (mismatch)

Ajoutez des alarmes simples pour des tendances, pas pour des pics isolés : une hausse des échecs de vérification, un pic de mismatches paid-but-inactive, ou une augmentation soudaine de la latence d'activation.

Un exemple rapide : un utilisateur paye, voit un écran de succès, mais reste verrouillé. Votre timeline montre que le paiement a réussi, le webhook est arrivé deux fois, la première tentative a échoué sur un timeout DB, et le retry a été ignoré car la vérification d'idempotence utilisait la mauvaise clé. Cela pointe directement la correction.

Si vos logs sont dispersés ou manquent d'IDs d'événements, des équipes comme FixMyMess commencent souvent par normaliser cette timeline pendant un audit de code pour que les bugs de paiement soient reproductibles avant de changer la logique.

Erreurs courantes du code généré par l'IA

Beaucoup d'échecs de paiement dans les applications générées par l'IA viennent d'un même pattern : le code « a l'air correct » dans une démo, mais il traite un paiement comme un instant unique au lieu d'une séquence d'événements.

Un piège fréquent est de faire confiance au client. Une page « payment successful » n'est pas une preuve. Les gens ferment l'onglet, les navigateurs bloquent les redirections, et les réseaux mobiles perdent des appels. Si votre appli accorde l'accès parce que le frontend dit « success », vous verrez des utilisateurs obtenir l'accès sans paiement complété, ou des payeurs rester bloqués.

Un autre problème fréquent est de séparer la configuration en étapes non atomiques. Par exemple : créer l'utilisateur, puis créer l'abonnement, puis ajouter une ligne qui accorde l'accès. Si l'étape 2 échoue après l'étape 1, vous avez maintenant un compte à moitié créé. Plus tard, un webhook arrive et tente d'activer quelque chose qui n'existe pas dans la forme attendue.

Voici des erreurs qui apparaissent souvent dans le code de paiement généré par l'IA :

- Traiter le retour de redirection comme la vérité finale au lieu de vérifier le paiement côté serveur

- Écrire des handlers de webhook non idempotents, de sorte que les retries créent des abonnements en double ou double-activent l'accès

- Supposer que les webhooks arrivent dans l'ordre, puis casser quand « cancel » arrive avant « paid »

- Mélanger les modes test et live pendant une release, de sorte que des webhooks live atteignent des clés de test (ou le mauvais endpoint)

- Stocker des secrets dans le code client ou les logs, puis devoir rotater des clés en plein incident

Un exemple réaliste : un utilisateur paye, est redirigé, mais l'appel d'activation timeoute. Il rafraîchit et réessaie, créant un second enregistrement « pending ». Pendant ce temps, le prestataire réessaie le webhook, et votre handler crée un second abonnement car il se base sur l'email au lieu d'un stable payment ID. Maintenant le support voit « paid but not activated », plus un abonnement en double.

Si vous avez hérité d'un code comme ça, FixMyMess peut auditer rapidement le flux et indiquer où l'état, les webhooks et les règles d'accès peuvent diverger avant d'être submergés par le trafic réel.

Checklist rapide avant de déployer

Pour les paiements dans les applications générées par l'IA, la dernière semaine avant le lancement est quand de petits raccourcis « assez bons » deviennent des bugs coûteux. Utilisez cette checklist courte pour attraper les problèmes qui n'apparaissent qu'avec des retries, des délais et le comportement réel des clients.

Avant de déployer, confirmez que ces points sont vrais :

- Votre handler de webhook valide la signature du prestataire et ne retourne une réponse de succès qu'après avoir sauvegardé l'événement et appliqué ses effets.

- Chaque écriture DB liée à une charge, un abonnement ou une facture est idempotente, indexée par l'ID unique du prestataire (pour que les retries ne créent pas d'enregistrements en double).

- Vous pouvez montrer une machine d'état de paiement simple (même un schéma sur papier), et votre code empêche les sauts impossibles comme passer de "refunded" à "active".

- Vous avez une vérification de réconciliation pour les cas « paid but inactive » (par exemple : scanner les paiements réussis sans compte activé, puis réparer automatiquement ou alerter).

- Vous avez déclenché au moins un remboursement et un scénario de litige/chargeback dans un environnement de type staging et confirmé que l'accès utilisateur et les enregistrements internes se mettent à jour correctement.

Un contrôle de réalité rapide : imaginez un client paye, ferme l'onglet, et votre activation se fait dans un job en background. Si le job échoue une fois, ou si le webhook arrive deux fois, aboutissez-vous à « paid but not activated » ou « activated without payment » ? Votre checklist ci-dessus doit rendre ces deux issues impossibles.

Si vous avez hérité d'un checkout généré par l'IA et que vous ne savez pas par où commencer, FixMyMess peut réaliser un audit de code gratuit axé sur la sécurité des webhooks, l'idempotence et la logique d'activation, puis vous aider à patcher rapidement les parties risquées avant l'arrivée du trafic réel.

Un exemple réaliste et les prochaines étapes

Un fondateur lance une petite appli d'adhésion construite avec un outil IA. Les paiements semblent corrects en test, mais quand de vrais utilisateurs arrivent, un schéma apparaît : les gens payent, puis reviennent dans l'appli toujours marqués « trial ». Les tickets support s'accumulent, et certains utilisateurs essaient de payer une seconde fois.

Les causes racines habituelles sont ennuyeuses mais douloureuses :

- L'activation n'arrive que sur la redirection de succès. Si l'utilisateur ferme l'onglet, perd la connexion, ou si la redirection échoue, l'appli ne bascule jamais en « paid ».

- Les webhooks sont traités deux fois (ou hors ordre) et le code n'est pas idempotent, donc la seconde livraison écrase l'état correct ou crée un enregistrement d'abonnement en double.

- L'appli écoute le mauvais événement ou lit le mauvais champ (par exemple, traiter

payment_intent.succeededcommecheckout.session.completed), donc certains paiements ne correspondent jamais à un utilisateur.

Une correction sûre est de faire du serveur la source de vérité, et de rendre la logique prévisible.

Une voie de correction plus sûre

Commencez par ajouter une simple machine d'état de paiement par utilisateur (trial -> pending -> active -> past_due -> canceled). Puis :

- Confirmez le paiement côté serveur via l'API du processeur ou un webhook vérifié, pas via la redirection.

- R rendez les handlers de webhook idempotents (stockez les event IDs, lock par utilisateur ou par subscription).

- Ajoutez un petit job de réconciliation qui backfill : les utilisateurs « paid but not active » sont revérifiés et corrigés.

Une fois en place, la redirection devient juste une étape UX agréable, pas le seul déclencheur d'activation.

Prochaines étapes

Si vous gérez des paiements dans des applications générées par l'IA et que les mêmes bugs reviennent, il est peut-être plus rapide de faire un audit ciblé avant de patcher plus de code. FixMyMess (fixmymess.ai) peut revoir la base code, trouver les points de défaillance d'activation et de webhook, et réparer le flux avec des corrections vérifiées par des humains pour qu'il tienne au trafic réel.