Partage sécurisé de fichiers pour les applications de téléversement de documents : questions clés

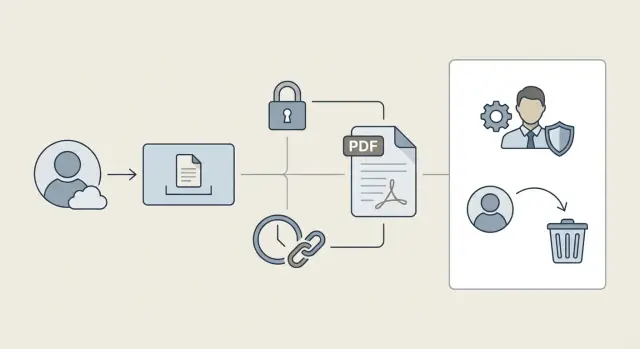

Le partage sécurisé de fichiers pour les applications de téléversement commence par les bonnes questions : liens expirants, vérifications d'accès et ce qui reste accessible après la suppression d'un utilisateur.

Pourquoi le téléversement de documents devient un problème de sécurité

Une page marketing publique est faite pour être vue. Un document téléversé est généralement l'inverse. Il peut s'agir d'un contrat, d'une pièce d'identité, d'un formulaire médical, d'un dossier de présentation ou d'une facture. Le préjudice est plus important parce que ces fichiers contiennent souvent des données personnelles, des secrets d'entreprise, ou les deux.

Le risque vient généralement d'un écart entre « qui devrait avoir accès » et « comment l'application accorde réellement l'accès ». De nombreuses applis partent par défaut sur « voilà un lien ». Si le lien fonctionne, le fichier se charge. C'est pratique, mais facile à partager par erreur.

Les fuites réelles ont tendance à être ennuyeuses :

- Quelqu'un transfère un lien vers une adresse personnelle ou un groupe de discussion, et il reste valide.

- Un utilisateur reste connecté sur un appareil partagé, et la personne suivante ouvre d'anciens documents.

- Une ancienne session reste valide plus longtemps que prévu, donc un utilisateur supprimé a encore un onglet qui fonctionne.

- Un fichier est mis en cache ou téléchargé, et vous perdez la trace de sa destination.

Ce qui est « assez sûr » dépend des enjeux. Un petit outil interne peut accepter plus de friction (re‑auth fréquente, durée de lien courte) pour réduire l'exposition. Les applis régulées (finance, santé, écoles) ont généralement besoin de règles plus strictes, de journaux d'audit et d'une révocation prévisible quand les rôles changent.

Une façon pratique de cartographier votre risque est d'écrire l'histoire d'accès pour un fichier :

- Qui en est propriétaire (le téléverseur, une organisation, un projet) ?

- Qui peut le visualiser (rôles, équipes, utilisateurs spécifiques) ?

- Qui peut le partager (personne, toute l'organisation, seulement les admins) ?

- Quand l'accès doit‑il se terminer (projet clos, contrat terminé, utilisateur supprimé) ?

- Quelle preuve est requise au moment de la consultation (session connectée, code à usage unique, lien signé) ?

Si vous ne pouvez pas répondre à ces questions en mots simples, votre code n'arrivera probablement pas à les faire respecter de manière fiable non plus.

Comment les liens de fichiers fonctionnent en général (et où ils échouent)

La plupart des applications de téléversement finissent par partager des fichiers via un lien. Cela peut être sûr, mais les détails décident si vous appliquez de vraies permissions ou si vous comptez discrètement sur le principe « n'importe qui avec le lien ».

Les équipes mettent généralement en place l'un de ces modèles :

- Une URL directe vers le fichier (pointe directement vers le fichier)

- Un lien de partage (une URL spéciale, parfois avec expiration)

- Un remplacement par email de la pièce jointe (l'appli envoie un lien au lieu du fichier)

L'endroit où vit le fichier change tout. Certaines applis stockent les uploads sur le même serveur que l'app. D'autres utilisent un stockage d'objets (de type S3) et ne gardent que les métadonnées en base. Certaines utilisent un fournisseur tiers de documents. L'erreur est de supposer que l'emplacement de stockage est sécurisé par défaut. Le stockage peut être privé et être malgré tout partagé de manière incorrecte.

La plus grande différence est « n'importe qui avec le lien » vs « seulement les utilisateurs connectés ». Un modèle « n'importe qui avec le lien » saute souvent les vérifications d'identité et traite le lien lui‑même comme la clé. Cela peut être acceptable pour des documents publics, mais risqué pour des contrats, pièces d'identité, factures, dossiers médicaux et tout ce qui est régulé.

L'échec le plus courant est de confondre une URL cachée avec un contrôle d'accès. Un chemin long et aléatoire n'est pas un système de permission. Les liens sont copiés dans des chats, transférés par email, sauvegardés dans l'historique du navigateur, capturés dans des captures d'écran et parfois enregistrés par des outils auxquels vous n'aviez pas pensé.

Voici comment le partage par lien casse typiquement :

- Les liens n'expirent jamais, donc les anciens partages restent valides pendant des années.

- Les liens fonctionnent encore après la suppression d'un utilisateur d'un espace de travail ou d'un projet.

- L'appli vérifie « l'utilisateur est‑il connecté ? » mais pas « cet utilisateur est‑il autorisé à accéder à ce fichier ? »

- L'URL de stockage est publique, donc les permissions de l'appli n'ont pas d'importance.

- Le lien est devinable (par exemple un ID incrémental).

Un exemple concret : vous supprimez un sous‑traitant le vendredi, mais le lien de partage qu'il avait mis en favori ouvre toujours les fichiers le lundi parce que le lien contourne vos vérifications de permissions.

Questions à poser sur l'expiration des liens

L'expiration est l'un des gains les plus faciles, mais seulement si vous êtes clair sur ce qui doit expirer et ce qui ne doit pas. Un lien qui n'expire jamais transforme une petite erreur en fuite durable.

Si les fichiers sont sensibles (pièces d'identité, contrats, formulaires médicaux), les liens devraient généralement expirer. La fenêtre temporelle doit correspondre au comportement réel : des minutes pour une vérification ponctuelle, des heures pour « revoir et signer aujourd'hui », ou quelques jours pour l'intégration client. Si vous ne pouvez pas choisir de fenêtre, c'est souvent le signe que vous avez besoin d'un modèle de partage différent (comme « demander l'accès » plutôt que « n'importe qui avec le lien »).

Précisez ce que couvre réellement « l'expiration »

Beaucoup d'applis disent qu'un lien « expire », mais seule une partie de la chaîne le fait. Soyez précis sur ce que vous faites expirer :

- Le jeton dans le lien (la partie dans l'URL)

- La session de téléchargement (permission courte après avoir cliqué)

- Les copies en cache (cache du navigateur, téléchargements sur l'appareil, transferts par email)

- La permission sous‑jacente sur le fichier (l'utilisateur peut‑il encore y accéder par d'autres voies ?)

Si seul le jeton expire, quelqu'un peut encore avoir accès par une autre route. Si seule la session expire, un lien transmis peut toujours fonctionner.

Si les utilisateurs ont besoin d'un accès prolongé, évitez de rendre une URL permanente. Un modèle plus sûr : des liens de courte durée générés à la demande depuis l'appli (après connexion), ou une action « renouveler le lien » qui émet un nouveau jeton et invalide l'ancien. Ainsi, « accès long » signifie que l'utilisateur peut continuer à demander l'accès, pas que la même URL existe pour toujours.

Réfléchissez aussi au moment où un lien expiré est ouvert. N'affichez pas une erreur vague. Indiquez « Ce lien a expiré », puis proposez une voie de récupération sûre : se connecter pour demander un nouveau lien, ou contacter le propriétaire du fichier pour qu'il le partage à nouveau. Évitez la redirection automatique vers le fichier après connexion sauf si vous revérifiez les permissions d'abord.

Questions à poser sur les vérifications d'accès

Les vérifications d'accès font la différence entre « l'interface semble verrouillée » et « le fichier est réellement protégé ». Vous voulez la même réponse à chaque fois qu'un téléchargement a lieu : le serveur vérifie, pas le navigateur.

Qu'est‑ce qui est vérifié à chaque requête de téléchargement ?

Demandez ce qui se passe quand quelqu'un atteint directement le point de téléchargement (ou recharge un lien enregistré). La vérification d'autorisation doit s'exécuter à chaque requête, pas seulement quand l'utilisateur ouvre la page pour la première fois.

Un test simple : copiez une URL de téléchargement, déconnectez‑vous, puis essayez à nouveau. Si ça fonctionne toujours, votre vérification a probablement lieu uniquement côté frontend.

Comment prouve‑t‑on que le demandeur est autorisé ?

Une bonne politique est explicite et facile à expliquer. Dans le code backend, vous devriez pouvoir pointer vers une règle claire telle que « l'utilisateur est le propriétaire », « l'utilisateur fait partie de la même équipe avec un rôle autorisant les téléchargements », ou « l'utilisateur a reçu ce document explicitement ». Si vous ne pouvez pas pointer une règle, l'accès est souvent fondé sur des suppositions.

En lisant le flux de téléchargement, demandez :

- Sur le serveur, vérifions‑nous la propriété, l'appartenance à une équipe et les permissions de rôle avant de retourner le fichier ?

- Si la requête inclut un

fileId, vérifions‑nous que l'utilisateur authentifié peut accéder à ce fichier spécifique ? - Si l'appli utilise des URL de stockage directes, peut‑on les réutiliser en dehors de l'appli ?

- Si nous utilisons des URL signées, sont‑elles de courte durée et liées au bon utilisateur et au bon fichier ?

- Enregistrons‑nous qui a accédé à quoi, quand, et le résultat (autorisé ou refusé) ?

Un échec courant est de faire confiance à ce que le navigateur envoie. Un utilisateur peut changer fileId=123 en fileId=124. Votre backend doit considérer chaque ID provenant du client comme une donnée non fiable et la vérifier contre vos règles en base.

La journalisation importe aussi. Vous n'avez pas besoin d'analyses lourdes, mais vous voulez une piste d'audit : utilisateur, document, horodatage et résultat. C'est le moyen le plus rapide de repérer les fuites et de prouver que vous les avez corrigées.

Que se passe‑t‑il après la suppression d'un utilisateur

« Supprimé » peut vouloir dire plusieurs choses, et votre sécurité dépend de ce que vous implémentez réellement. La personne est‑elle désactivée mais toujours dans l'organisation ? Son rôle a‑t‑il changé d'admin à lecteur ? A‑t‑on vraiment supprimé son compte de l'organisation et de toutes les équipes ? Écrivez les états que votre appli supporte, car chaque état devrait déclencher des règles d'accès différentes.

Le grand risque est de traiter la suppression comme un seul événement. En pratique, c'est plusieurs portes à refermer : liens de partage, sessions actives, appareils mémorisés et jetons en cache.

Délai de révocation

Décidez à quelle vitesse l'accès doit être coupé. Pour les documents sensibles, la révocation devrait être immédiate. « Sous une heure » semble acceptable jusqu'à ce que vous pensiez qu'un lien copié peut être ouvert plusieurs fois dans cette heure.

Quelques questions qui découvrent la plupart des bugs de révocation :

- Si un utilisateur est supprimé, les liens de partage qu'il a créés fonctionnent‑ils encore ?

- Si un utilisateur est supprimé, les liens de partage qui lui ont été envoyés fonctionnent‑ils encore ?

- Un utilisateur supprimé peut‑il ouvrir un fichier depuis une ancienne session navigateur sans se reconnecter ?

- Les applis mobiles gardent‑elles des jetons valables pendant des jours ?

- Lorsqu'un lien est utilisé, revérifions‑nous les permissions à ce moment‑là, ou seulement au moment de la création du lien ?

Un échec classique est l'accès basé uniquement sur la « URL signée ». Le lien est valide, donc le fichier se télécharge, même si l'utilisateur a été supprimé. Un comportement plus sûr est de traiter le lien signé comme un mécanisme de livraison, pas comme une autorisation. Le chemin de téléchargement doit quand même confirmer que le demandeur (ou le contexte de l'organisation) a l'autorisation maintenant.

Propriété des fichiers et cycle de vie

La suppression soulève aussi une question basique : que devient le fichier qu'ils ont téléversé ? Si vous ne faites rien, vous pouvez vous retrouver avec des documents orphelins que personne ne possède mais que beaucoup peuvent encore atteindre.

Choisissez une politique claire et montrez‑la aux admins. Options courantes : transférer la propriété à l'organisation, conserver les fichiers mais révoquer l'accès de l'utilisateur, supprimer après une période de grâce, ou permettre l'export pour conformité.

Une configuration de partage plus sûre (pas à pas)

Commencez par écrire vos règles en termes clairs. Qui peut voir un document ? Qui peut le télécharger ? Peut‑il être à nouveau partagé, ou seulement au sein de votre appli ? Si vous ne pouvez pas expliquer la règle en une phrase, les utilisateurs trouveront des cas limites que vous avez manqués.

Ensuite, choisissez un modèle de partage qui correspond à votre niveau de risque. Les liens publics et permanents sont les plus faciles à construire et les plus faciles à fuir. La plupart des équipes optent pour un accès sur invitation uniquement, avec des liens de courte durée utilisés pour la commodité plutôt que comme porte principale.

Construisez‑le pour que chaque requête soit vérifiée

Traitez chaque requête de fichier comme une requête de page classique. Le serveur doit vérifier qui est l'utilisateur et s'il peut accéder à ce fichier précis maintenant.

Un socle solide ressemble à ceci :

- Stockez les fichiers en privé (non lisibles publiquement).

- Associez chaque fichier à un propriétaire plus des utilisateurs, équipes et rôles autorisés.

- Exigez une connexion pour l'accès, même si vous utilisez aussi des liens signés.

- Générez des liens de téléchargement de courte durée uniquement après confirmation des permissions.

- Gardez les actions de partage à l'intérieur de l'appli (invites, rôles, approbations).

Gérez expiration, révocation et surveillance

L'expiration n'est qu'une moitié de l'histoire. Vous avez aussi besoin d'une révocation qui fonctionne quand l'accès change. Si un utilisateur est retiré d'un espace de travail, son accès doit s'arrêter immédiatement, même s'il a sauvegardé un ancien lien.

Ajoutez une journalisation légère pour repérer les problèmes tôt : quel utilisateur a téléchargé quel fichier, quand, et si c'était autorisé. Si un compte télécharge 200 fichiers en une minute, vous voulez le voir.

Enfin, testez avec des scénarios réels avant le lancement : suppression d'un utilisateur en session, lien transmis, changement de rôle d'un manager à lecteur, et déplacement d'un fichier vers un autre projet.

Erreurs courantes qui conduisent à des fuites de documents

La plupart des fuites ne sont pas des attaques sophistiquées. Elles surviennent parce que le flux de partage a été construit pour la vitesse, puis jamais revu quand de vrais utilisateurs, sous‑traitants et équipes de support ont commencé à s'y fier.

Un exemple classique est le lien permanent « simple ». Il fonctionne dans une démo, mais devient une porte dérobée durable. Des mois plus tard, quelqu'un l'ouvre depuis un ancien fil d'email ou un message sauvegardé, même après que les rôles et équipes ont changé.

Les mêmes erreurs reviennent sans cesse :

- L'accès est vérifié sur la page, mais pas quand le fichier est servi.

- Les URL brutes de stockage sont partageables, ce qui contourne les règles de l'appli.

- Les liens expirent, mais les jetons ne sont pas liés à un utilisateur ou à une permission.

- Les clés de signature ou secrets fuient dans le client ou les logs.

- L'appli traite le « téléchargement » comme la fin de l'histoire, alors que les utilisateurs peuvent repartager en dehors du système.

Le bug « vérification uniquement UI » est particulièrement sournois : la page de liste masque correctement les documents, donc tout semble sécurisé. Mais si le fichier est servi depuis un chemin public, ou une route backend qui ne reverifie pas les permissions, un utilisateur peut toujours l'ouvrir en réutilisant un ancien lien.

Vérifications rapides à faire avant la mise en production

Vous n'avez pas besoin d'outils sophistiqués pour attraper la plupart des fuites. Utilisez un navigateur, deux utilisateurs de test et quelques fichiers téléversés.

Commencez par votre lien de partage. Ouvrez‑le dans une fenêtre privée/incognito où vous n'êtes pas connecté. Demandez‑vous : qu'est‑ce qui permet exactement ce chargement ? Si le fichier s'ouvre sans connexion, votre lien agit comme un mot de passe. Ceci n'est acceptable que si le lien est difficile à deviner, de courte durée et lié aux bonnes permissions.

Vérifications rapides qui détectent la plupart des problèmes :

- Test en fenêtre privée : ouvrez un lien de partage en étant déconnecté.

- Test de suppression : retirez un utilisateur de test de l'équipe, puis essayez ses anciens favoris et liens de partage.

- Test de manipulation d'URL : modifiez un

fileId(ou unfolderId) dans la barre d'adresse. - Test d'expiration : mettez un lien à expiration en quelques minutes, attendez, puis essayez de nouveau.

- Test de piste d'audit : vérifiez que vous pouvez répondre « qui a ouvert ce fichier, quand, et depuis quel compte ».

Si un sous‑traitant supprimé peut encore ouvrir un lien de téléchargement mis en favori, votre système vérifie peut‑être le lien mais ne reverifie pas l'accès au moment du téléchargement.

Exemple : un sous‑traitant supprimé ouvre encore des documents partagés

Imaginez une appli RH où les managers téléversent des lettres d'offre, passeports et pièces d'identité, puis les partagent avec un recruteur ou un sous‑traitant par email. Pour faire simple, l'appli génère un lien de « vue » pour chaque document.

Quand le contrat du sous‑traitant se termine, un admin le supprime de l'espace de travail et s'attend à ce que l'accès s'arrête immédiatement.

Ce que les gens attendent est simple : les anciens liens cessent de fonctionner, les liens transmis cessent de fonctionner, et les tentatives affichent « accès supprimé » au lieu du fichier.

Ce qui arrive souvent dans les premières versions est le contraire : l'ancien lien fonctionne encore. Généralement parce que le lien est un jeton porteur. Si vous l'avez, vous obtenez le fichier. L'appli valide le jeton mais ne reverifie pas qui l'ouvre. Ou bien le lien pointe vers une URL de stockage publique qui n'expire jamais.

Corrections qui résolvent généralement le problème sans trop embêter les utilisateurs :

- Faites passer les téléchargements par votre appli et reverifiez l'appartenance à l'organisation et le rôle à chaque requête.

- Utilisez des liens signés de courte durée (minutes, pas jours) et ne les émettez qu'après une vérification d'accès.

- Stockez les jetons de partage côté serveur afin de pouvoir les révoquer quand un utilisateur est supprimé.

- Faites tourner les clés de signature si vous suspectez une fuite de liens et invalidez les anciens jetons.

- Journalisez les téléchargements et alertez sur des pics suspects ou des accès par des utilisateurs supprimés.

Vous pouvez garder le bouton « Partager » tel quel tout en changeant ce qu'il produit : au lieu d'une clé longue durée, partagez un lien qui force une vérification de permission fraîche.

Étapes suivantes : auditez votre flux actuel et comblez les lacunes

Traitez le partage de fichiers comme une politique d'abord et du code ensuite. La plupart des fuites surviennent parce que personne n'a écrit les règles, et l'appli finit par avoir un comportement « à peu près correct » qui échoue sur des cas limites.

Écrivez vos règles en langage clair, gardez‑les courtes et soyez précis sur l'expiration, qui peut créer des partages et ce qui doit arriver quand l'accès de quelqu'un change.

1) Écrivez les règles que vous attendez de l'appli

De bonnes règles répondent à des questions comme :

- Quelle est la durée d'expiration par défaut pour les liens partagés, et qui peut l'étendre ?

- Qui est autorisé à partager un fichier ?

- Quelles vérifications doivent se produire quand le lien est ouvert (connexion, appartenance à l'organisation, rôle, statut du fichier) ?

- Que se passe‑t‑il aux liens existants quand un utilisateur est supprimé ou qu'un projet est archivé ?

- Que journalise‑t‑on (qui a partagé, qui a ouvert, et quand) ?

Une fois écrit, les discordances deviennent vite évidentes, par exemple « les liens n'expirent jamais » ou « les utilisateurs supprimés conservent l'accès jusqu'au prochain déploiement ».

2) Transformez les règles en tests de release

Ne vous fiez pas à un seul test du chemin heureux. Transformez vos règles en un petit ensemble de scénarios que vous exécutez à chaque release (manuel si les tests automatisés ne sont pas prêts). Par exemple :

- Créer un lien de partage, puis changer les permissions du fichier et rouvrir le lien.

- Supprimer un utilisateur de l'espace de travail, puis essayer ses anciens liens et favoris.

- Ouvrir un lien en étant déconnecté, connecté avec un autre compte et depuis une fenêtre privée.

- Confirmer que le téléchargement et l'aperçu appliquent les mêmes règles d'accès.

Si votre flux de téléversement a commencé comme un prototype rapide (surtout s'il a été généré avec des outils IA), supposez l'existence de cas limites d'accès jusqu'à preuve du contraire.

Si vous voulez un regard extérieur, FixMyMess (fixmymess.ai) peut réaliser un audit de code gratuit pour repérer les authentifications cassées, les secrets exposés et la logique unsafe des liens de fichiers, puis aider à durcir le flux de téléversement et de partage afin que la révocation se comporte correctement en production.

Questions Fréquentes

Quel est le réglage par défaut le plus sûr pour les documents téléversés ?

Traitez chaque document comme privé par défaut, puis accordez l'accès explicitement par utilisateur, rôle, équipe ou projet. Se fier à une URL « qui a l'air secrète » n'est pas un contrôle d'accès — les liens sont souvent transférés, sauvegardés et réutilisés en dehors de votre appli.

Dois‑je utiliser des liens de partage, ou les éviter complètement ?

Utilisez des liens de courte durée générés à la demande après un accès authentifié et une vérification d'autorisation. Conservez le fichier en stockage privé et laissez l'application décider à chaque fois qui peut y accéder (aperçu ou téléchargement).

Comment choisir un délai d'expiration pour les liens de fichiers ?

Faites expirer les liens quand le document est sensible ou quand les rôles et adhésions changent souvent. Par défaut, minutes à heures pour une vérification ponctuelle ou une révision limitée dans le temps ; évitez « jamais expire » sauf si le contenu est vraiment public.

Que doit couvrir la « date d'expiration » pour être significative ?

Faites en sorte que « expiration » signifie que le jeton d'accès dans l'URL cesse de fonctionner et ne puisse pas être renouvelé silencieusement. Assurez‑vous aussi qu'ouvrir un ancien lien force une nouvelle vérification des permissions, afin que les utilisateurs supprimés ou les changements de rôle ne permettent pas d'accéder via des favoris.

Où doivent se dérouler les vérifications d'accès : frontend ou backend ?

Le backend doit vérifier l'identité du demandeur et sa permission pour ce fichier spécifique à chaque requête, y compris lors d'un rafraîchissement ou d'un accès direct au point de téléchargement. Si la vérification n'a lieu que dans l'interface, une URL copiée peut la contourner.

Comment empêcher les utilisateurs de deviner ou modifier un ID de fichier pour accéder à d'autres fichiers ?

Considérez tout identifiant provenant du navigateur comme modifiable : recherchez le fichier par ID et confirmez que l'utilisateur authentifié y a droit selon vos règles. Si changer fileId permet d'obtenir le fichier de quelqu'un d'autre, vous avez un bug d'autorisation.

Que doit-il se passer pour les liens et sessions existants lorsqu'un utilisateur est supprimé ?

Coupez l'accès immédiatement en invalidant les sessions et en révoquant les jetons de partage liés à cet utilisateur ou à son ancien rôle. Ne vous fiez pas à l'idée que « il a été supprimé donc le lien devrait s'arrêter », car les liens et sessions en cache survivent souvent aux changements d'appartenance.

Quels sont les risques d'utiliser des URL de stockage directes (comme un lien de type S3) ?

Évitez d'exposer directement des URL brutes de stockage aux utilisateurs : elles peuvent être réutilisées en dehors de votre système de permissions. Proxifiez les téléchargements via votre appli ou émettez des URL signées de courte durée uniquement après que l'appli ait confirmé l'accès.

Ai‑je vraiment besoin de journaux d'audit pour les téléchargements de documents ?

Journalisez qui a tenté l'accès, quel document, quand, et si l'accès a été autorisé ou refusé. Restez simple mais cohérent afin de pouvoir enquêter et prouver que les corrections ont vraiment stoppé un accès non autorisé.

Quels sont les tests rapides pour détecter les fuites de partage de fichiers avant le lancement ?

Faites quelques vérifications manuelles rapides : ouvrez un lien de partage en étant déconnecté, supprimez un utilisateur et testez ses anciens favoris, et modifiez un ID de fichier dans l'URL. Si votre appli a été lancée rapidement à partir d'un prototype généré par IA, FixMyMess (fixmymess.ai) peut proposer un audit de code gratuit pour repérer les auth cassées, les secrets exposés et la logique unsafe des liens de fichiers, puis aider à durcir le flux pour la production.