Préparer un dépôt généré par l'IA pour la remédiation sans retard

Préparez un dépôt généré par l'IA pour la remédiation avec des étapes claires pour reproduire les bugs, limiter les accès, faire pivoter les secrets et transférer en toute sécurité aux experts.

À quoi ressemble un bon transfert pour la remédiation

Les transferts tournent mal pour les mêmes raisons à chaque fois : le dépôt ne fonctionne que sur l'ordinateur d'une personne, la configuration est floue, et des « secrets temporaires » se retrouvent dans le code (ou une capture d'écran). Pour les projets générés par l'IA, il y a souvent une complication supplémentaire : certaines parties de l'application semblent terminées, mais des flux clés cassent en production parce que la logique est incohérente ou l'architecture emmêlée.

Un bon transfert accomplit trois choses :

- Rend les échecs faciles à reproduire

- Réduit le risque de sécurité

- Écoure les allers-retours pour que les correctifs puissent commencer immédiatement

Si un expert peut récupérer le dépôt, exécuter une ou deux commandes et rencontrer le même échec que vous, le travail commence tout de suite.

« Remédiation experte » n'est pas automatiquement une refonte ou une réécriture complète. Le plus souvent, il s'agit de diagnostiquer ce qui ne va pas, réparer la logique cassée, renforcer la sécurité (surtout l'auth et la gestion des entrées), refactorer les pires chemins du code pour que les modifications n'altèrent plus d'autres fonctionnalités, et préparer l'app au déploiement.

Vous n'avez pas besoin d'être technique pour faire un bon transfert. Il suffit de rassembler quelques éléments et de les garder au même endroit :

- Un dépôt unique avec un point de départ clair (branche main ou une branche dédiée au handoff)

- Une courte description « ce qui devrait fonctionner » vs « ce qui casse »

- Une manière d'exécuter l'app localement ou dans un environnement de test

- Les secrets gérés en toute sécurité (pas de clés dans le code, plan clair de rotation)

- Une personne qui peut répondre rapidement aux questions produit

Exemple : un fondateur partage un prototype qui « se connecte parfois ». Un bon transfert inclut un compte de test, des étapes qui reproduisent l'échec de connexion, et la confirmation que les clés exposées ont été rotées avant d'accorder l'accès.

Rassembler le contexte minimum dont les experts ont besoin

Corriger du code généré par l'IA va beaucoup plus vite quand le dépôt contient un petit nombre d'éléments contextuels clairs. Vous n'avez pas besoin d'une longue spécification. Il faut juste assez pour comprendre ce que l'app est censée faire, comment elle a été produite et ce que « terminé » signifie pour vous.

Commencez par l'origine : notez quels outils d'IA ont été utilisés (Lovable, Bolt, v0, Cursor, Replit, et d'autres), ainsi que les prompts ou instructions que vous avez données. Si vous n'avez plus les prompts exacts, un résumé approximatif suffit, par exemple : « Générer une app Next.js avec connexion par email, paiement Stripe et une page admin. » Cela aide les experts à repérer des patterns courants et les points de défaillance probables.

Ajoutez un résumé produit d'un paragraphe qui répond à trois questions :

- Qui sont les utilisateurs

- Quels sont les flux principaux

- Qu'est-ce qui doit fonctionner en premier

Exemple : « Les utilisateurs s'inscrivent, créent un espace de travail, invitent des coéquipiers et paient un abonnement. La priorité est l'inscription/connexion et le checkout, puis le tableau de bord. »

Ensuite, décrivez l'état actuel en langage simple. Séparez ce qui fonctionne, ce qui est cassé et ce qui semble risqué (même si vous n'êtes pas sûr pourquoi). Concentrez-vous sur les symptômes et la fréquence, pas sur les théories.

Enfin, capturez les contraintes pour que personne n'ait à deviner :

- Date limite (date ferme, ou « dès que possible ») et limites budgétaires

- Préférence d'hébergement (ou ce que vous utilisez aujourd'hui) et limites d'environnement

- Intégrations requises (paiements, email, fournisseurs d'auth, analytics)

- Points non négociables (conserver l'UI, conserver la DB, passer une revue de sécurité)

Inventorier le dépôt et ses éléments en mouvement

Avant que quelqu'un puisse corriger un projet généré par l'IA, il faut savoir ce qui est réellement dans le périmètre. Un inventaire rapide évite l'échec classique : quelqu'un commence à déboguer, puis découvre qu'il y a un second dépôt, un sous-module manquant, ou une version déployée qui ne correspond pas au code partagé.

Commencez par les bases : où le dépôt vit (GitHub, GitLab, Bitbucket, ou une archive zip) et quelle est la branche par défaut. Partagez le dernier commit qui correspond à ce que vous voulez faire corriger. Si l'app a été générée via plusieurs outils, confirmez s'il s'agit d'un dépôt unique ou scindé en frontend et backend.

Écrivez les éléments en mouvement à haut niveau. Restez simple : framework, base de données et fournisseur d'auth suffisent généralement. Par exemple : « Next.js app, Postgres, auth via Supabase. »

Capturez aussi la réalité du déploiement. S'il existe un déploiement preview ou production, notez où il tourne (local seulement, preview, production) et si ça fonctionne actuellement. Si ça ne marche que localement, dites-le clairement.

Une petite note d'inventaire couvre souvent tout ce dont un expert a besoin :

- Emplacement du dépôt, branche par défaut et hash du dernier commit

- Tout dépôt ou sous-module additionnel à récupérer

- Services clés utilisés (DB, auth, storage, paiements)

- État actuel du déploiement et ce qui est cassé

- Où les variables d'environnement vivent aujourd'hui (réglages d'hébergement, fichiers

.env, gestionnaire de secrets)

Rendre les problèmes reproductibles sans longues explications

Les experts avancent le plus vite quand ils peuvent voir l'échec en quelques minutes, pas après un long appel. Votre objectif est de transformer chaque issue en une recette répétable qui se comporte de la même manière sur chaque machine.

Pour chaque problème majeur, écrivez une petite note de repro au même endroit (par exemple REPRO.md ou un ticket court). Soyez cohérent :

- Configuration nécessaire (branche, nom du fichier env, étape de seed)

- Étapes (3 à 8 actions : cliquer ici, exécuter cela)

- Résultat attendu

- Résultat réel

- Preuves (texte d'erreur copié exactement, plus une capture d'écran si c'est lié à l'UI)

Ajoutez des données sûres qui rendent l'issue visible de façon fiable. Ça peut être un utilisateur factice ([email protected]), une organisation d'exemple, ou un enregistrement connu dans la DB locale. Si un bug n'arrive qu'avec des données de production, dites-le et décrivez la plus petite forme de données nécessaire (champs, tailles, cas limites) sans coller de valeurs sensibles.

Priorisez pour que personne ne perde du temps sur la mauvaise chose. Étiquetez les issues P0 (bloquantes), P1 (sérieuses) ou P2 (à améliorer). P0 peut être « la connexion échoue toujours » ou « le paiement renvoie 500 ». P2 peut être « la mise en page des paramètres casse sur mobile ».

Notez aussi ce que vous avez déjà essayé. Même une ligne aide : « j'ai roté la clé API », « j'ai rollé une dépendance », « j'ai ajouté des logs dans le callback d'auth ». Cela évite aux gens de répéter des impasses.

Étape par étape : créer une branche de handoff propre

Les experts ne peuvent avancer rapidement que s'ils regardent l'état exact qui échoue. Une branche de handoff propre (ou un tag) verrouille cet état pour que personne n'ait à deviner quel commit vous vouliez dire quand vous dites « ça casse à la connexion ».

Une approche simple :

- Créez une branche comme

handoff-YYYY-MM-DDà partir de la branche par défaut actuelle. - Confirmez que l'échec se produit toujours sur cette branche.

- Arrêtez les merges dans cette branche. Si le travail doit continuer, limitez les merges à une personne et exigez une courte note dans la description du PR.

- Ajoutez une courte note dans le

README(ou une entréeCHANGELOG) listant les changements récents : nouvelles pages, nouvelles vars d'env, changements d'auth, modifications DB. - Optionnel : taggez le commit exact que vous voulez faire revoir (par exemple

handoff-ready).

Cela évite le débogage « cible mouvante », où un correctif semble fonctionner mais le code change de nouveau en cours d'investigation.

Limiter l'accès au dépôt en toute sécurité pendant la remédiation

Le contrôle d'accès fait partie de la réparation. Si trop de personnes peuvent pousser sur la même branche, vous perdez la trace de ce qui a changé et finissez par déboguer une cible mouvante.

Commencez par le principe du moindre privilège. Beaucoup d'efforts de remédiation n'ont besoin que d'un accès en lecture au début pour revoir le code, l'exécuter et documenter les issues. Si l'équipe doit pousser des correctifs, donnez l'accès en écriture seulement là où c'est nécessaire (souvent un seul dépôt ou une branche de remédiation) plutôt qu'un accès large dans l'organisation.

Un plan d'accès simple :

- Faites une liste d'invitations : qui a besoin d'accès, quel niveau (lecture ou écriture) et quand ça expire

- Protégez la branche main et préférez une branche de remédiation dédiée

- Exigez des pull requests pour les merges afin qu'il y ait un enregistrement et un reviewer

- Bloquez le force-push sur main et la branche de remédiation (si supporté)

- Mettez un rappel calendrier pour révoquer l'accès à la fin des travaux

Même si vous faites confiance au prestataire, vous voulez une piste d'audit claire pour répondre à des questions basiques plus tard : qu'est-ce qui a changé, pourquoi et quand.

Gérer les secrets et identifiants sans retards

Les secrets sont une raison courante pour laquelle la remédiation s'arrête. Avec les dépôts générés par l'IA, supposez que des clés ont pu être copiées dans des endroits inattendus. Préparez une rotation et un transfert propre avant que quelqu'un commence à modifier.

Commencez par un balayage rapide pour les fuites : fichiers .env et .env.*, fichiers de config, constantes codées en dur dans le source, logs de debug et réglages CI (variables de build, logs de pipeline, paramètres de déploiement). Si vous trouvez une clé dans l'historique Git ou dans un paste public, considérez-la compromise.

Rotatez d'abord, puis transférez. Créez de nouvelles clés API et mots de passe, confirmez que le remplacement fonctionne, puis désactivez les anciens. Pour les services sensibles (paiements, email de production), planifiez une fenêtre courte et notez exactement ce qui a changé.

Une manière propre de partager ce qui est nécessaire sans envoyer les secrets en clair :

- Listez les variables d'environnement requises par nom et leur but (sans valeurs)

- Émettez des identifiants séparés quand possible (nouvelles clés, comptes temporaires, rôles limités)

- Notez où chaque secret est utilisé (dev local, staging, production, CI)

- Listez les services connectés et lesquels peuvent être désactivés pendant les travaux

- Décidez comment vous enverrez les valeurs en toute sécurité (gestionnaire de mots de passe, partage à usage unique, coffre sécurisé)

Si l'app prend des cartes ou envoie des emails, envisagez de désactiver les paiements en direct et l'email de production pendant la remédiation. Fournissez des clés de staging et une configuration de carte de test pour que le débogage n'entraîne pas de dommages réels.

Fournir un guide d'installation local (même court)

Un guide d'installation local court permet d'économiser des heures. L'objectif n'est pas une documentation parfaite. C'est une façon reproductible pour quelqu'un d'autre d'exécuter le dépôt, de voir les mêmes échecs que vous et de commencer à corriger rapidement.

Commencez par un .env.example minimal. Incluez seulement les variables que l'app lit réellement et utilisez des placeholders sûrs.

# .env.example

NODE_ENV=development

DATABASE_URL=postgres://user:password@localhost:5432/app_db

JWT_SECRET=replace-me

STRIPE_SECRET_KEY=replace-me

WEBHOOK_SIGNING_SECRET=replace-me

Ensuite, ajoutez un petit runbook dans le README.md (ou RUNBOOK.md) avec les commandes exactes que vous utilisez. Restez ennuyeusement spécifique. Si quelque chose est inconnu, dites-le.

Runbook minimal (copier/coller)

- Install:

npm ci(orpnpm i/pip install -r requirements.txt) - Run:

npm run dev(URL/port attendu :http://localhost:3000) - Tests:

npm test(si aucun : écrivez « no automated tests yet » et comment vous vérifiez manuellement) - Versions: Node

18.x(si inconnu : « Node version unknown, repo currently runs on my machine »)

Enfin, documentez les étapes d'installation ponctuelles. Ce sont des blocages courants dans les dépôts générés par l'IA : migrations DB, seed data et webhooks tiers.

Exemple :

- Base de données :

createdb app_dbpuisnpm run migrate(si la commande est inconnue, décrivez ce que vous avez fait) - Seed :

npm run seedou « se connecter une fois pour créer le premier admin » - Webhooks : « utiliser une URL webhook dev et confirmer que le signing secret est configuré »

S'accorder sur le périmètre : flux critiques et priorités de sécurité

La façon la plus rapide d'éviter des retards est de s'entendre sur le périmètre en langage clair. Les experts peuvent corriger presque tout, mais ils doivent savoir ce qui compte le plus et ce que « fini » signifie.

Commencez par nommer les quelques parcours utilisateurs qui doivent fonctionner de bout en bout. Restez court et choisissez ce qui génère réellement de la valeur aujourd'hui :

- Inscription et vérification d'email

- Connexion et réinitialisation de mot de passe

- Création de l'objet principal (projet, commande, post)

- Édition et suppression de cet objet

- Checkout ou facturation (si applicable)

Pour chaque flux, écrivez une phrase de succès quiconque peut tester. Exemple : « Un nouvel utilisateur peut s'inscrire, vérifier son email, se connecter et voir un tableau de bord vide sans erreurs. » Ajoutez une ligne sur les cas limites si nécessaire, par exemple : « un mauvais mot de passe affiche un message convivial, pas un crash. »

Ensuite, signalez les priorités de sécurité. Si vous ne signalez qu'une zone, signalez l'auth :

- Authentification et gestion des sessions

- Actions admin et vérifications de rôles

- Upload de fichiers (vérification du type, limites de taille, règles de stockage)

- Paiements et webhooks (vérification des signatures, protection contre la relecture)

Si vous avez des contraintes de confidentialité ou de conformité, notez-les même de façon informelle : ce qui est considéré comme PII, si vous avez besoin d'audits, combien de temps vous conservez les données, et si les données de test doivent être effacées.

Erreurs courantes de transfert qui font perdre des jours

La plupart des retards arrivent parce que les experts ne peuvent pas reproduire le problème rapidement et en toute sécurité. Évitez ces pièges.

Erreur 1 : Partager des identifiants de production

Donner des clés de production semble rapide, mais ça crée un risque et souvent ça force une pause pendant que tout le monde discute de la sécurité. Faites d'abord la rotation des secrets, puis créez des accès temporaires (tokens limités dans le temps, comptes avec privilèges minimaux, clés de staging). Si vous ne pouvez pas rotater immédiatement, fournissez une configuration simulée qui permet à l'app de démarrer sans toucher aux services réels.

Erreur 2 : Envoyer un zip sans historique Git

Un zip supprime le contexte qui aide à rendre les corrections durables : historique des commits, branches et un endroit propre pour travailler. Gardez le projet dans un repo approprié, créez une branche dédiée au handoff et incluez un court README expliquant comment exécuter et tester.

Erreur 3 : Mélanger correctifs et nouvelles fonctionnalités

Si des fonctionnalités sont mergées pendant la remédiation, la cible bouge et les bugs réapparaissent. Gèle les changements produits pendant une courte fenêtre, ou gardez-les sur une branche séparée. La remédiation va plus vite quand tout le monde peut pointer vers une version et dire « c'est ce qu'on corrige ».

Erreur 4 : Rapports de bugs vagues

« La connexion est cassée » peut vouloir dire dix choses différentes. Fournissez des étapes exactes et un résultat clair. Indiquez l'environnement (local, staging, prod), le texte d'erreur exact et la dernière fois que ça a marché (si jamais).

Erreur 5 : Prendre l'historique des prompts d'IA pour de la documentation

Les logs de prompts capturent rarement les vraies contraintes (rôles, règles de données, exigences de sécurité). Une simple note comme « les utilisateurs doivent rester connectés après un refresh » ou « les pages admin doivent être protégées » fait gagner des heures.

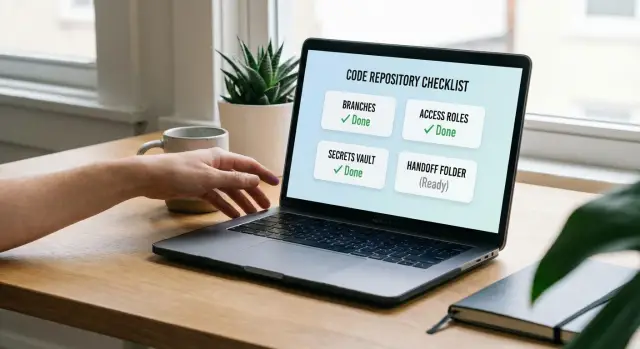

Checklist rapide de handoff (10 minutes)

Pour un gain rapide, visez un transfert qui ne dépend pas de connaissances privées dans la tête de quelqu'un.

- Confirmez l'accès au dépôt depuis un compte séparé (ou navigation privée) pour vérifier que ça marche

- Créez une branche ou un tag de handoff et figez les changements non liés

- Rédigez les étapes de repro pour les 3 problèmes principaux et collez le texte d'erreur exact

- Rotatez et listez les secrets par nom, plus un

.env.example - Désactivez les intégrations risquées pendant la fenêtre de debug (paiements, email, webhooks) quand c'est possible

Exemple : transformer un prototype instable en paquet de remédiation propre

Un fondateur a un prototype construit sur Replit qui fait bonne impression, mais les utilisateurs ne peuvent pas se connecter de manière fiable. Parfois, il y a des erreurs 500 après l'inscription. Ils veulent de l'aide, mais ne veulent pas divulguer de données de production ni passer une semaine à répondre aux mêmes questions.

Ils créent une branche handoff/remediation-jan18 et la gèlent pour le diagnostic. S'ils doivent continuer à développer, ils le font sur une branche séparée.

Puis ils listent trois bugs reproductibles :

- La connexion échoue avec « invalid session » après un callback OAuth réussi (inclure les étapes pour l'utilisateur de test et l'erreur exacte)

- L'inscription renvoie 500 quand l'email existe déjà (inclure l'endpoint, le payload et le corps de la réponse)

- Rafraîchir une page protégée déconnecte parfois l'utilisateur (inclure le navigateur, les étapes et les erreurs console)

Ils ajoutent SETUP_NOTES.md avec le minimum pour exécuter localement, plus une liste de vars d'env avec placeholders (DATABASE_URL=..., JWT_SECRET=..., OAUTH_CLIENT_ID=...).

Pour les secrets, ils évitent la production. Ils génèrent des clés temporaires pour l'audit et les rotent immédiatement après la remédiation. Si une intégration tierce est nécessaire pour reproduire, ils créent un compte de test à périmètre limité.

Ce qu'ils ne font pas : coller un mot de passe de base de données de production dans un chat, accorder un accès admin généralisé, ou continuer à pousser des commits pendant que quelqu'un diagnostique.

Prochaines étapes : obtenir de l'aide experte sans en faire un projet

Décidez du résultat souhaité avant d'impliquer qui que ce soit. Des correctifs ciblés ont du sens quand un ou deux flux sont cassés (connexion, paiements, email). Un refactor s'impose quand ça marche globalement mais le code est trop difficile à modifier en sécurité. Une reconstruction est souvent moins chère quand le prototype est bricolé, la sécurité est faible ou chaque changement casse trois choses.

Quand vous contactez quelqu'un, envoyez un message unique qui permet à un expert de commencer sans beaucoup d'échanges :

- Détails d'accès au repo (qui, quel rôle, et combien de temps l'accès doit durer)

- Nom de la branche de handoff

- Étapes de repro pour les 1 à 3 problèmes principaux, plus attendu vs réel

- Votre plan de gestion des secrets (ce qui est temporaire, ce qui doit être roté et quand)

Si vous avez hérité d'un code généré par l'IA et que vous devez le rendre prêt pour la production, des équipes comme FixMyMess (fixmymess.ai) se concentrent sur le diagnostic et la réparation des apps construites par l'IA, y compris le durcissement de la sécurité et la préparation au déploiement. Si vous ne faites qu'une chose avant de transférer, faites en sorte que le problème soit reproductible en moins de 5 minutes.