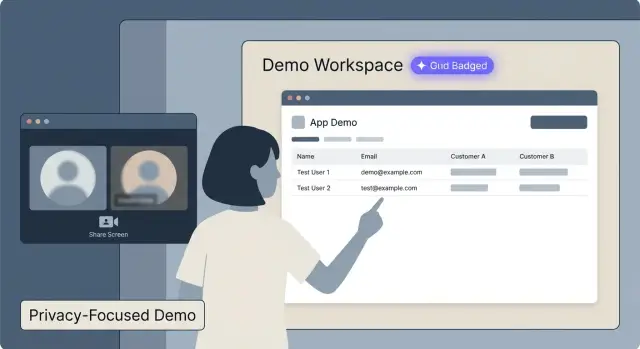

Protégez les données clients pendant les démos d'application avec des environnements de démo sécurisés

Apprenez à protéger les données clients lors des démos d'app : utilisez des enregistrements factices, un espace de démo dédié et des vérifications simples pour que de vrais noms et e-mails n'apparaissent jamais.

Pourquoi les données clients fuient lors des démos d'application

La plupart des fuites de données clients pendant les démos sont des accidents. Un tableau de bord est préchargé avec de vrais enregistrements, quelqu'un recherche un vrai e-mail pour « montrer comment ça marche », ou un champ d'autocomplétion complète un vrai nom de client pendant que vous parlez.

Les démos révèlent aussi des connexions auxquelles vous aviez oublié qu'elles étaient actives : outils d'analytics, fournisseurs d'e-mail, systèmes de paiement et boîtes de support. Si vous faites la démo depuis votre espace réel, l'activité en direct peut apparaître au pire moment : une nouvelle commande, une mise à jour de ticket ou une notification toast.

« Données clients » signifie plus qu'un nom et un e-mail. Cela inclut tout ce qui peut identifier quelqu'un ou révéler ce qu'il a acheté et pourquoi il a contacté votre équipe : noms, e-mails, numéros de téléphone, adresses, factures, historique de paiements, détails d'abonnement, conversations de support, notes internes, journaux d'utilisation liés à une personne ou une entreprise, et fichiers uploadés par les clients.

Quand cela apparaît pendant un appel commercial, plusieurs parties en souffrent. Un client peut se sentir exposé ou perdre confiance. Votre équipe se retrouve dans une conversation de confidentialité gênante. Votre réputation peut en pâtir rapidement, même si la fuite n'a duré que quelques secondes.

L'objectif est simple : concevoir les démos pour que de vrais noms, e-mails et enregistrements n'apparaissent jamais, même si vous cliquez sur le mauvais onglet.

Un exemple courant : vous ouvrez « Clients » pour montrer le filtrage, et la liste est triée par « dernièrement actif » avec de vrais e-mails visibles. Une capture d'écran plus tard, le mal est fait.

Points courants où les données fuient à surveiller

La plupart des fuites en démo ne sont pas des piratages. Ce sont des surprises à l'écran que vous n'aviez pas prévues.

Les endroits habituels où apparaissent des données réelles

La plus grosse erreur est de faire la démo sur l'application en production parce qu'elle est « déjà configurée ». Cela met de vrais noms de clients, e-mails, factures et tickets de support à un clic.

D'autres points de fuite sont faciles à manquer :

- L'autocomplétion, les éléments récents et les identifiants enregistrés par le navigateur peuvent révéler de vrais comptes en un clic.

- Les notifications e-mail, les widgets de chat, les popups de calendrier et les alertes CRM peuvent apparaître pendant votre partage d'écran.

- Les logs, dashboards d'administration et pages d'erreur affichent souvent des enregistrements complets (e-mails, tokens, adresses) parce qu'ils ont été conçus pour le débogage.

- Les écrans d'intégration peuvent exposer des données tierces (paiements, canaux Slack, tableaux de bord analytics).

- Partager tout votre écran avec plusieurs onglets ouverts facilite le fait de montrer quelque chose de sensible quand vous basculez.

Un scénario réaliste : vous cherchez « Acme » pour montrer un profil client, et le menu déroulant suggère « Acme - problème de facturation - [email protected] » d'une session précédente. Vous ne l'avez pas tapé, mais tout le monde l'a vu.

Considérez les vues de support et d'administration comme à haut risque. Elles incluent souvent des logs verbeux, des permissions lâches et des raccourcis de commodité qui conviennent en développement mais sont dangereux devant une caméra.

Deux règles de base : données factices et espace de démo dédié

Deux règles font la majeure partie du travail : ne jamais afficher de vraies données, et ne jamais faire la démo depuis un espace réel.

Un espace de démo dédié (ou tenant) est une copie séparée de votre application avec sa propre base de données, ses propres utilisateurs et ses propres paramètres. Il doit ressembler au produit réel, mais être isolé pour que rien de ce que vous faites lors d'un appel ne puisse exposer de vrais noms, e-mails, commandes ou tickets de support.

Les données factices ne sont pas du remplissage aléatoire. Gardez-les petites, prévisibles et conçues pour l'histoire que vous racontez. Une courte liste de clients d'exemple, quelques factures et un ou deux cas limites suffisent généralement.

Les bonnes configurations de démo partagent quelques traits : un seul espace réservé à la démo, un petit jeu de données avec des repères évidents (par exemple, [email protected]), un processus de réinitialisation répétable, des comptes présentateurs avec un accès minimal, et les champs sensibles masqués par défaut.

Facilitez les réinitialisations. Si une démo se termine avec la création d'enregistrements, des changements de paramètres ou des uploads de fichiers, vous avez besoin d'un moyen rapide de revenir à un état connu. Cela peut être une restauration de base de données, un seed script, ou une fonctionnalité « factory reset ».

Étape par étape : mettre en place un environnement de démo sûr

Une configuration de démo sûre consiste principalement à séparer les environnements. Votre démo doit se comporter comme le produit réel sans toucher de vraies personnes, comptes ou systèmes.

Créez un espace de démo dédié qui n'est jamais utilisé pour de vrais clients. Donnez-lui un nom comme « Demo Only » et rendez-le difficile à confondre avec la production.

Configuration de base

Gardez cette séquence simple :

- Utilisez une base de données de démo séparée avec des identifiants distincts.

- Désactivez les intégrations de production (paiements, synchronisation CRM, exports analytics, stockage de fichiers).

- Semez des utilisateurs, entreprises et activités factices qui correspondent à votre scénario de démo.

- Coupez l'envoi d'e-mails, de SMS, de push et de webhooks (ou redirigez-les vers un réceptacle sûr).

- Utilisez des clés API et secrets dédiés à la démo pour les services tiers.

Puis faites un rapide contrôle en vous connectant comme un utilisateur ordinaire et en parcourant exactement les flux que vous montrerez.

Rendre la production inaccessible

Le plus grand gain de sécurité est de rendre techniquement impossible l'accès de la démo à la production.

- Restreignez l'accès réseau pour que les serveurs de démo ne puissent parler qu'aux bases de données de démo.

- Supprimez les variables d'environnement de production des hôtes de démo et du CI.

- Bloquez les écrans réservés aux admins sauf si nécessaire.

- Confirmez que les logs et outils de suivi d'erreurs ne remontent pas de vraies données utilisateur.

Comment générer des données factices qui restent crédibles

Des données factices crédibles vous aident à raconter une histoire produit claire sans exposer d'informations réelles.

Remplacez tout ce qui a l'air personnel dans l'interface : noms, e-mails, numéros de téléphone, adresses, noms d'entreprise et photos de profil. Utilisez des formats réalistes pour que l'application semble réelle, mais évitez tout ce qui pourrait correspondre à une vraie personne par accident. Une règle simple : utilisez des domaines réservés comme example.com et gardez les numéros de téléphone dans des plages manifestement factices.

Adoptez l'habitude de masquer les champs sensibles par défaut. Par exemple, affichez les numéros de carte comme **** **** **** 1234, les clés API comme sk_live_...9K, et les numéros de téléphone comme (***) *-12. Ne révélez des valeurs complètes qu'après une action délibérée (idéalement seulement en mode admin).

Pour des démos fluides, semez un jeu de données qui met en avant vos meilleures fonctionnalités et inclut quelques cas limites. Un compte complet, un compte désordonné et un compte à fort volume suffisent souvent pour montrer listes, filtres, validations et pagination sans surprises.

N'oubliez pas les exports. Si votre démo peut générer des CSV/PDF, désactivez l'export dans l'espace de démo ou redigez automatiquement les colonnes comme e-mail, adresse, notes et tout identifiant sensible.

Enfin, automatisez la remise à zéro. Un script de reset (ou un bouton) qui efface et recrée les données de démo garde chaque appel propre et prévisible.

Questions Fréquentes

Est-il acceptable de faire une démo depuis l'application en production ?

Par défaut, ne démoinez jamais en production. Même si vous comptez rester sur des pages « sûres », la recherche, le tri et l'activité récente peuvent afficher de vrais e-mails, factures ou conversations de support en quelques secondes.

Utilisez un espace de démo dédié avec sa propre base de données et ses propres identifiants pour que les données de production ne soient pas accessibles depuis la démo.

Quelle est la configuration de démo la plus simple et sûre que je peux mettre en place ?

Utilisez un tenant/espace de travail séparé et une base de données distincte. Donnez-lui un nom évident comme « Demo Only », un thème ou une bannière différente, et des comptes réservés à la démo.

L'isolation est la clé : l'environnement de démo doit ressembler au produit réel, mais ne doit pas partager les utilisateurs, enregistrements ou intégrations avec la production.

Comment créer des données de démo factices mais réalistes ?

Les données factices crédibles sont petites, intentionnelles et répétables. Créez quelques clients, factures et activités qui correspondent à l'histoire que vous voulez raconter, plus un ou deux cas limites.

Utilisez des identifiants clairement factices comme [email protected] pour qu'on ne puisse pas les confondre avec de vraies personnes.

Comment empêcher ma démo d'envoyer de vrais e-mails, SMS ou webhooks ?

Désactivez tout ce qui peut envoyer ou synchroniser : e-mail, SMS, push, webhooks, jobs planifiés et workers en arrière-plan qui notifient les utilisateurs.

Si vous devez montrer une fonctionnalité connectée, utilisez le sandbox/test mode du fournisseur et vérifiez que l'environnement de démo utilise bien des clés de test, pas des secrets de production.

Quelles intégrations risquent le plus de divulguer des données lors d'une démo ?

Considérez les intégrations comme des écrans à haut risque. En démo, désactivez ou simulez les paiements, exports analytics, synchronisation CRM, outils de support et connexions de stockage de fichiers.

Vérifiez aussi les chemins « discrets » : trackers d'erreurs, logs et pages d'administration peuvent exposer de vrais tokens ou détails d'utilisateur s'ils sont connectés à la production.

Quelles permissions le compte présentateur devrait-il avoir dans l'espace de démo ?

Utilisez un compte présentateur avec le minimum de permissions. Dans la plupart des cas, un accès en lecture seule suffit pour naviguer et expliquer la valeur sans risquer de modifier quoi que ce soit.

Cachez la facturation, la gestion des utilisateurs, les logs d'audit, les clés API, les exports et les réglages d'intégration, sauf si vous devez absolument les montrer.

Comment réinitialiser la démo pour que chaque appel démarre propre ?

Faites de la réinitialisation une routine en une étape : un script de seed, une restauration de base de données, ou une action « factory reset » qui remet la démo dans un état propre et connu.

Les réinitialisations évitent les restes étranges comme d'anciennes recherches, enregistrements créés ou fichiers uploadés qui pourraient apparaître lors du prochain appel.

Quelles habitudes de partage d'écran empêchent les fuites accidentelles de données ?

Partagez une seule fenêtre (pas tout le bureau), coupez les notifications et utilisez un profil de navigateur propre sans mots de passe enregistrés ni saisie automatique.

Quand vous devez rechercher, copiez/collez des termes de démo pré-fabriqués pour ne pas taper un vrai e-mail ou déclencher l'autocomplétion.

Que faire si quelque chose de sensible apparaît pendant la démo ?

Arrêtez de taper, passez à un écran sûr et dites brièvement que vous devez revenir à l'espace de démo. N'essayez pas de « réparer en direct » pendant que tout le monde regarde.

Après l'appel, notez ce qui est apparu et supprimez la cause racine : accès production, champs non masqués ou intégration active.

Pourquoi les applications générées par IA fuient souvent des données en démo, et comment FixMyMess peut aider ?

Les prototypes générés par IA mélangent souvent les environnements, fuguent des secrets dans les logs et branchent les intégrations sur la production parce que ça « marche » pendant les tests.

Si vous suspectez cela, FixMyMess peut réaliser un audit de code gratuit, séparer correctement démo et production, et sécuriser les chemins risqués pour empêcher l'apparition de données réelles pendant les appels.