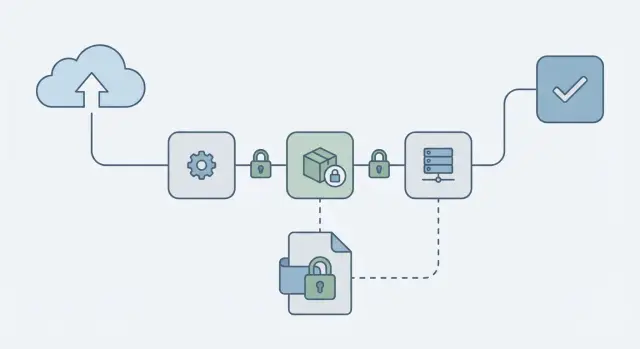

Stratégie de verrouillage des dépendances pour des déploiements stables et reproductibles

Adoptez une stratégie de verrouillage des dépendances pour éviter les mises à jour surprises, contrôler les paquets transitifs et produire des builds reproductibles en dev, CI et production.

Pourquoi les déploiements cassent quand les dépendances flottent

Quand vos dépendances sont autorisées à flotter, un déploiement peut changer même si votre code n'a pas changé. Cela se produit lorsque votre fichier de package utilise des règles de version lâches comme ^1.2.0, ~1.2.0 ou latest. La prochaine installation peut récupérer une version plus récente qui correspond toujours à la règle, et votre appli tourne alors un code différent de celui d'hier.

Ce ne sont pas seulement les paquets que vous avez choisis directement. La plupart des projets dépendent de dépendances transitives (les dépendances de vos dépendances). Une petite mise à jour profondément nichée peut changer le comportement, ajouter une nouvelle exigence peer, ou introduire un bug bloquant. Sans versions verrouillées, vous ne saurez souvent pas ce qui a changé avant qu'un problème survienne.

C'est ainsi que le dev, la CI et la production divergent :

- Un développeur installe aujourd'hui et obtient les versions A, B, C.

- La CI s'exécute demain et obtient les versions A, B, D.

- La production reconstruit la semaine suivante et obtient les versions A, E, D.

Un build reproductible signifie que vous pouvez réinstaller le projet, sur une autre machine, et obtenir les mêmes versions de dépendances et les mêmes résultats. Vous pouvez reconstruire un commit ancien et faire confiance au fait qu'il se comportera de la même manière.

Quand les versions flottent, les équipes remarquent généralement les mêmes modes d'échec : des tests instables qui ne tombent qu'en CI, des erreurs runtime soudaines après un déploiement « sans code », des builds qui échouent parce qu'une dépendance a changé ses besoins de tooling, de nouvelles alertes de sécurité liées à un paquet fraîchement récupéré, ou un comportement qui apparaît et disparaît selon la machine.

Une bonne approche de pinning rend les déploiements ennuyeux : les changements de comportement n'arrivent que lorsque vous mettez volontairement à jour les dépendances, pas quand l'écosystème évolue sous vos pieds.

Termes clés : direct, transitif, lockfiles, semver

Une politique de dépendances stable est plus facile à définir quand quelques termes sont clairs.

Les dépendances directes sont les paquets que vous choisissez et listez dans votre manifeste (comme package.json, requirements.txt ou pyproject). Les dépendances transitives sont les paquets que vos dépendances tirent. Pensez-y comme commander un sandwich : vous choisissez le sandwich (direct), mais la boutique choisit le fournisseur du pain et la marque de mayo (transitifs). Si la boutique change de fournisseur, votre sandwich change même si vous avez commandé la même chose.

Un lockfile enregistre les versions exactes qui ont été installées, y compris les transitives, à un instant T. Il aide les collègues et la CI à installer le même ensemble à nouveau. Ce n'est pas magique : si le lockfile est ignoré, constamment régénéré, ou résolu différemment sur une autre plateforme (souvent à cause de modules natifs), les installations peuvent encore diverger.

Semver (versionnage sémantique) est le format courant x.y.z :

- Patch (x.y.Z) : corrections mineures, généralement sûres

- Mineur (x.Y.z) : nouvelles fonctionnalités, supposées compatibles

- Majeur (X.y.z) : des changements cassants sont permis

Une plage de versions est toute règle qui permet un mouvement, comme ^1.4.2, ~1.4.2, >=1.4 <2, ou 1.x. Les plages peuvent silencieusement choisir des versions plus récentes lors d'une installation fraîche, surtout via des mises à jour transitives. C'est là que commencent les surprises.

Choisissez une politique de pinning adaptée à votre équipe

L'objectif est simple : les installations fraîches et les builds CI doivent se comporter de la même manière aujourd'hui et la semaine prochaine. La rigueur nécessaire dépend de ce que vous livrez, de la fréquence de vos livraisons et de la quantité de changements que votre équipe peut absorber.

Pour la plupart des applications (web, mobile, backend), des pins stricts sont le choix par défaut le plus sûr. Les applis privilégient la stabilité plutôt que « compatible avec de nombreuses versions ». Si une version de patch vous casse, les utilisateurs subissent malgré tout un incident. Un verrouillage serré rend aussi les bugs plus faciles à reproduire parce que tout le monde exécute le même code.

Les bibliothèques sont différentes. Si vous publiez un package que d'autres installent, vous souhaitez souvent autoriser une plage semver plus large pour rester compatible avec vos utilisateurs. Même dans ce cas, utilisez un lockfile en développement pour que vos tests tournent sur des versions connues, et élargissez ou resserrez les plages volontairement.

Semver aide, mais ce n'est pas une garantie. Les mises à jour mineures peuvent rester risquées quand des mainteneurs introduisent des comportements cassants dans un bump mineur, que des outils changent des configs par défaut ou la sortie de build, ou qu'une dépendance transitive se décale même si vos dépendances directes ne changent pas.

La taille de l'équipe et la fréquence des releases comptent aussi. Une petite équipe livrant chaque semaine préférera peut‑être des pins stricts plus des mises à jour programmées. Une grande équipe livrant quotidiennement pourra autoriser les patches (toujours verrouillés en CI) si elle dispose de tests solides et de rollbacks rapides.

Définissez vos règles : quoi pinner et où

Commencez par une décision : quel fichier est la source de vérité pour les versions. La plupart des équipes utilisent un mix : le manifeste décrit l'intention, et le lockfile garantit l'installation exacte.

Utilisez le manifeste (package.json, requirements.txt, Gemfile, etc.) pour décrire ce dont votre appli a besoin. Utilisez le lockfile (package-lock.json, yarn.lock, pnpm-lock.yaml, Pipfile.lock, Gemfile.lock, etc.) pour enregistrer les versions exactes installées.

Si vous laissez le manifeste flotter trop et traitez le lockfile comme optionnel, les installations fraîches peuvent récupérer un code différent de la semaine précédente. C'est ainsi que « rien n'a changé » se transforme en déploiement cassé.

Règles simples qui évitent les surprises

Gardez la politique concise et appliquez-la partout :

- Pinner fermement les dépendances directes (exactes ou patch-only), en particulier tout ce lié à l'auth, la base de données, les paiements ou les outils de build.

- Autoriser des plages plus larges seulement là où vous pouvez tolérer des changements de comportement soudains.

- Committez les lockfiles et traitez-les comme requis, pas comme des « fichiers générés ».

- Utilisez un seul gestionnaire de paquets par repo, et un lockfile par repo.

- Décidez comment gérer les overrides/resolutions pour des corrections transitives urgentes.

Standardisez les commandes d'installation pour que tout le monde respecte le lockfile. Par exemple, utilisez des modes d'installation verrouillés en CI et en local :

# Examples (use the one that matches your stack)

npm ci

pnpm install --frozen-lockfile

yarn install --frozen-lockfile

Documentez la politique dans le repo (README ou CONTRIBUTING). C'est crucial quand un projet change de mains et que des gens devinent les bonnes étapes d'installation.

Étape par étape : rendre les installations reproductibles

Une politique ne marche que si chaque installation suit les mêmes règles. Le but est simple : une installation fraîche aujourd'hui doit produire le même arbre de dépendances demain, sur un laptop comme en CI.

1) Reconstruire le lockfile depuis une ardoise propre

Commencez propre pour ne pas transporter un état caché.

- Supprimez les artéfacts d'installation (comme

node_modules) et le lockfile. - Installez une fois et laissez votre gestionnaire générer un lockfile neuf.

- Lancez l'app et les tests pour confirmer que le nouvel arbre fonctionne.

Si vous gérez plusieurs applis, faites‑le repo par repo. Des changements massifs sont plus difficiles à relire.

2) Traitez le lockfile comme requis, pas optionnel

Commitez le lockfile et relisez‑le comme du code. Tout changement de dépendance doit inclure la mise à jour du manifeste et du lockfile.

Si quelqu'un met à jour une dépendance mais oublie le lockfile, vous retombez dans le « ça marche sur ma machine ».

3) Rendre les installations CI déterministes

En CI, évitez les commandes qui peuvent silencieusement mettre à jour des versions. Utilisez le mode « utilisez le lockfile tel quel » :

# Examples (pick the one for your tooling)

npm ci

yarn install --frozen-lockfile

pnpm install --frozen-lockfile

4) Faire échouer le build si le lockfile a changé

Ajoutez une vérification qui garantit que les installations ne réécrivent pas le lockfile :

git diff --exit-code -- package-lock.json yarn.lock pnpm-lock.yaml

5) Vérifier que ça correspond sur différentes machines

Faites une passe rapide de sanity : demandez à un collègue d'exécuter une installation fraîche et de lancer les tests. Si les résultats diffèrent, vous avez probablement des dépendances optionnelles spécifiques à l'OS, des versions différentes du gestionnaire, ou un drapeau CI manquant.

Gérer les dépendances transitives sans deviner

La plupart des pannes surprises ne viennent pas du paquet que vous avez choisi volontairement. Elles viennent des paquets que ce paquet inclut, et des paquets que ceux-ci incluent.

La manière la plus pratique de contrôler cela est de traiter votre lockfile comme un artefact de première classe. Ne vous contentez pas de pinner les paquets top-level. Rendez les choix transitifs visibles, relisables et reproductibles.

Voir ce qui a changé avant d'expédier

Quand quelque chose casse après une installation, comparez le dernier lockfile connu bon avec le nouveau. Concentrez‑vous sur quelques signaux : un bump de version transitive qui est survenu alors que vos dépendances directes n'avaient pas changé, un nouvel arbre de dépendances ajouté par une mise à jour mineure, ou plusieurs versions du même paquet apparues.

Souvent, cela suffit à trouver la petite mise à jour qui a causé le vrai changement.

Overrides et versions dupliquées

Les overrides (npm overrides, Yarn resolutions, pnpm overrides) sont utiles, mais faciles à oublier. Si vous en utilisez, laissez une courte note dans le repo : pourquoi elle existe, qui en est responsable, et quand vous prévoyez de la retirer.

Si vous voyez des versions dupliquées, ne faites pas de dedupe automatique. Dedupez lorsque les versions sont compatibles et que vous avez besoin de moins de copies (taille, bugs ou comportement cohérent). Laissez‑les lorsqu'il est réellement nécessaire que des parents différents exigent des majors différentes.

Quand une dépendance transitive est vulnérable

Commencez par le mouvement le moins risqué : mettez à jour la dépendance directe qui l'introduit. Si vous ne pouvez pas le faire rapidement, utilisez un override pour forcer une version patchée, puis planifiez un suivi pour supprimer l'override une fois que l'amont aura corrigé le problème.

Un workflow de mise à jour sûr (pour que le pinning ne vous fige pas)

Le pinning calme les déploiements, mais ne doit pas signifier « ne jamais rien mettre à jour ». Traitez les mises à jour comme une partie normale du shipping, pas comme un événement aléatoire.

Choisissez une cadence et tenez‑vous y. Beaucoup d'équipes font des mises à jour de routine chaque semaine ou toutes les deux semaines, puis gèrent les correctifs de sécurité urgents dès qu'ils arrivent. Séparer ces deux chemins vous évite de précipiter un gros upgrade à cause d'une alerte de sécurité unique.

Un workflow gérable :

- Regroupez les mises à jour routinières selon un planning.

- Gardez les PRs de mise à jour petites (une famille de paquets ou une zone d'app à la fois).

- Préférez d'abord les upgrades patch et mineurs ; planifiez les majors.

- Écrivez une courte note dans la PR sur ce qui a changé et pourquoi.

- Mergez seulement quand les tests passent et que le lockfile est mis à jour dans la même PR.

Définissez les vérifications minimales avant toute montée de dépendance et gardez‑les cohérentes : une installation propre depuis zéro, votre suite de tests principale, un build de production, et un ou deux parcours utilisateurs critiques (login, checkout, onboarding). Si vous exécutez déjà un scan de sécurité en CI, gardez‑le intégré.

Vérifications CI pour attraper la dérive avant l'expédition

Si vous voulez des déploiements reproductibles, la CI doit agir comme une machine fraîche : pas d'outils globaux cachés, pas d'installations locales-only, et pas de mises à jour silencieuses.

Commencez par pinner le runtime. Un lockfile peut être parfait et vous pouvez quand même obtenir des résultats différents si la CI exécute Node 18 un jour et Node 20 le lendemain, ou si les versions mineures de Python diffèrent. Enregistrez la version du runtime dans le repo et faites en sorte que la CI installe cette version avant d'exécuter toute installation de paquets.

De bonnes gardes CI incluent généralement : des installations verrouillées qui échouent si elles changeraient le lockfile, des vérifications que le manifeste et le lockfile restent synchrones, et un court smoke test qui exerce les imports et le démarrage (souvent le premier endroit où une mauvaise mise à jour transitive se révèle).

Faites attention au caching. Restaurez des caches pour la vitesse, mais assurez‑vous que le lockfile reste la source de vérité, et videz les caches quand le lockfile change. Si votre CI restaure node_modules (ou un cache pip) sans vérifier qu'il correspond au lock, vous pouvez obtenir un comportement “aléatoire” qui est en fait un cache obsolète.

Erreurs courantes qui causent encore des surprises

La plupart des échecs « aléatoires » de déploiement proviennent de quelques erreurs répétables.

Erreur 1 : Faire confiance aux plages caret et tilde

^ et ~ semblent sûrs, mais ils permettent toujours de nouvelles versions qui peuvent vous casser via une mise à jour transitive, un changement d'étape de build, ou un correctif qui suppose un runtime plus récent. Si vous avez besoin de déploiements stables, traitez les plages flottantes comme un opt‑in, pas comme le comportement par défaut.

Erreur 2 : Lockfile manquant ou obsolète

Les équipes modifient localement, les tests passent, puis elles oublient de committer le lockfile. La CI installe un arbre différent et vous obtenez une nouvelle erreur en production. Les lockfiles ne sont pas du bruit : ils font partie de votre release.

D'autres causes courantes incluent le mélange de gestionnaires (npm vs Yarn vs pnpm), laisser des overrides/resolutions en place indéfiniment, et ignorer les différences de runtime ou d'OS (version de Node, OpenSSL, Linux vs macOS, architecture CPU) qui modifient ce qui s'installe ou la façon dont les modules natifs compilent.

Un exemple simple : un fondateur teste sur macOS avec Node 20, mais la production tourne sur Linux avec Node 18. Une dépendance transitive publie un nouveau build qui attend Node 20. Localement tout fonctionne, mais le build de production échoue pendant l'installation.

Checklist rapide pour une gestion stable des dépendances

Si vous faites en sorte que les mêmes inputs produisent la même installation à chaque fois, les déploiements cessent de se transformer en sessions de debug imprévues.

- Commitez le lockfile et traitez‑le comme requis. Les revues doivent inclure les changements de lockfile quand les dépendances changent, et la CI doit échouer si le lockfile est manquant ou obsolète.

- Utilisez un seul gestionnaire et une seule commande d'installation partout. Ne mélangez pas les outils et n'utilisez pas des commandes différentes localement et en CI.

- Pinner les versions du runtime, pas seulement les librairies. Gardez les versions Node/Python/Ruby cohérentes entre local, CI et production.

- Mettez en place une routine de mise à jour régulière. De petites mises à jour programmées sont plus faciles à relire, tester et rollbacker.

- Faites vérifier la dérive par la CI. Installations verrouillées, vérifs sur le lockfile et un smoke test basique attrapent la plupart des problèmes tôt.

Décidez aussi de votre procédure « break glass » pour les patchs de sécurité urgents : qui approuve, quels tests doivent passer, et comment déployer rapidement sans sauter les étapes essentielles.

Scénario d'exemple : une appli « fonctionnelle » qui casse après une installation fraîche

Une startup de deux personnes livre une appli web générée par IA construite avec Cursor et Replit. Elle tourne bien sur le laptop du développeur et passe même une démo rapide. Puis le premier vrai déploiement échoue. Rien n'a changé dans leur code, mais le serveur de build installe les dépendances depuis zéro et l'appli plante au démarrage.

La cause est indirecte : leur code dépend d'un paquet d'auth populaire, qui lui dépend d'une autre librairie avec une plage semver flottante comme ^2.3.0. Du jour au lendemain, une nouvelle version mineure est publiée. Elle s'installe toujours, mais modifie le comportement runtime. Maintenant l'appli jette une erreur du type « Cannot read properties of undefined » lorsque les utilisateurs se connectent.

Ils corrigent cela en traitant les installations comme faisant partie du produit, pas d'une configuration ponctuelle :

- Régénérer le lockfile une fois sur une machine propre, puis le committer.

- Remplacer les plages lâches dans les dépendances directes là où la stabilité compte (auth, base de données, outils de build).

- Faire échouer la CI si le lockfile change pendant l'installation.

- Utiliser le mode d'installation via lockfile en CI (par exemple

npm ci).

Après cela, les déploiements redeviennent reproductibles car chaque environnement obtient les mêmes versions, y compris les transitives.

Pour éviter de rester coincé sur des versions anciennes indéfiniment, ils ajoutent une fenêtre de mise à jour hebdomadaire. Le vendredi, ils mettent à jour les dépendances dans une branche, exécutent les tests, déploient en staging, puis fusionnent seulement si tout est OK. Si quelque chose casse, la fenêtre de blâme est petite et le rollback est clair.

Prochaines étapes si vos déploiements sont déjà imprévisibles

Si les déploiements semblent aléatoires, choisissez une politique de pinning et écrivez‑la dans le repo. Le même commit devrait installer le même arbre de dépendances à chaque fois, sur chaque machine.

D'abord, décidez ce que « pinned » signifie pour votre équipe. Certaines équipes autorisent des plages semver dans le manifeste mais considèrent le lockfile comme source de vérité. D'autres pinneront les dépendances directes sur des versions exactes. Les deux fonctionnent tant que tout le monde suit la même règle.

Un plan pratique sans gros refactor :

- Aujourd'hui : choisissez votre politique et ajoutez‑la au README pour que les nouveaux contributeurs ne devinent pas.

- Cette semaine : ajoutez des vérifs CI qui échouent vite quand les installations divergent (install verrouillée, vérif de diff du lockfile).

- La semaine suivante : lancez un cycle de mise à jour contrôlé sur un petit lot de paquets, testez, et documentez ce qui a cassé et pourquoi.

- En continu : relisez les diffs de lockfile, pas seulement les bumps de dépendances directes.

Si vous avez hérité d'une base IA‑générée et que les installations sont déjà imprévisibles, la dérive de dépendances se combine souvent avec des problèmes plus profonds comme des flux d'auth cassés, des secrets exposés ou des scripts de build fragiles. FixMyMess (fixmymess.ai) peut commencer par un audit de code gratuit pour séparer la « dérive de versions » des vrais défauts, puis aider à remettre le projet dans un état déployable et reproductible.

Après votre premier cycle, vous devriez pouvoir répondre à une question : « Si nous réinstallons depuis zéro, obtiendrons‑nous la même appli ? » Si la réponse est encore « pas toujours », regardez ensuite les scripts, les étapes postinstall cachées, et assurez‑vous que la CI reconstruit de zéro à chaque fois.

Questions Fréquentes

Pourquoi mon déploiement peut-il échouer alors que je n'ai rien changé au code ?

Parce que vos règles de dépendances permettent que des versions différentes soient installées au fil du temps. Même si votre code ne change pas, une installation fraîche peut récupérer des packages directs ou transitifs plus récents qui modifient le comportement, cassent des builds ou introduisent de nouvelles exigences peer.

Que fait réellement un lockfile et dois-je le committer ?

Un lockfile enregistre les versions exactes installées, y compris les dépendances transitives, de sorte qu'une réinstallation reproduise le même arbre. Commitez-le et traitez-le comme du code critique pour la release : c'est ce qui rend les builds reproductibles sur les laptops, la CI et la production.

Les plages caret (^) et tilde (~) sont-elles sûres pour les applications en production ?

^ et ~ permettent des mises à jour dans une plage, donc une installation propre peut silencieusement passer à une version plus récente qui "correspond" toujours. Si vous voulez des déploiements sans surprises, utilisez des pins plus stricts pour le code applicatif, surtout autour de l'auth, la base de données, les paiements et les outils de build, et comptez sur le lockfile pour rendre les installations déterministes.

Que dois-je exécuter en CI pour prévenir la dérive des dépendances ?

Utilisez le mode d'installation qui refuse de modifier le lockfile. Pour les projets Node, npm ci est conçu pour des installations propres et reproductibles en CI, tandis qu'une installation normale peut mettre à jour le lockfile et déplacer des versions sauf si vous y prenez garde.

Dois-je aussi pinner les versions de Node/Python/Ruby, ou le lockfile suffit-il ?

Verrouillez la version du runtime dans le repo et en CI pour éviter de construire un jour avec Node 20 et un autre jour avec Node 18. Un lockfile parfait ne vous sauvera pas si le runtime change et qu'une dépendance exige un engine plus récent ou un setup natif différent.

Comment gérer les mises à jour des dépendances transitives sans deviner ?

Comparez d'abord les changements de lockfile pour repérer le paquet précis qui a bougé, même si vos dépendances directes n'ont pas changé. Ensuite, mettez à jour la dépendance directe qui l'introduit, ou utilisez temporairement une override/resolution pour forcer une version connue bonne pendant que vous planifiez une vraie mise à jour.

Quand devrais-je utiliser des overrides/resolutions et comment éviter qu'ils deviennent permanents ?

Utilisez-les comme soupape de sécurité temporaire, pas comme solution permanente. Laissez une courte note dans le repo expliquant pourquoi elle existe, qui doit la retirer et quel changement en amont permettra de la supprimer, sinon elle deviendra une source cachée de surprises.

Pourquoi ça marche sur ma machine mais échoue en CI ou en production ?

Parce que les artéfacts d'installation et les règles de résolution peuvent diverger, et des coéquipiers peuvent régénérer des lockfiles avec des outils différents. Choisissez un gestionnaire de paquets par repo, standardisez la commande d'installation et faites échouer la CI si le lockfile change lors de l'installation.

Que faire si les dépendances s'installent différemment sur macOS et Linux ?

Cela pointe souvent vers des dépendances spécifiques à l'OS ou à l'architecture, notamment des modules natifs qui compilent différemment sur macOS versus Linux. Assurez-vous que tout le monde utilise le même gestionnaire et runtime, et vérifiez avec une installation propre sur une seconde machine avant de valider une release.

J'ai hérité d'une application générée par IA et les déploiements semblent aléatoires — que faire en premier ?

Commencez par rendre les installations déterministes : régénérez le lockfile depuis une ardoise propre, resserrez les plages des dépendances directes importantes et ajoutez des vérifications CI qui empêchent la dérive du lockfile. Si le projet est généré par IA et déjà instable, FixMyMess peut réaliser un audit de code gratuit pour séparer la « dérive de versions » des problèmes plus profonds comme des flux d'auth cassés, des secrets exposés ou des scripts de build fragiles, puis remettre le projet dans un état déployable rapidement.