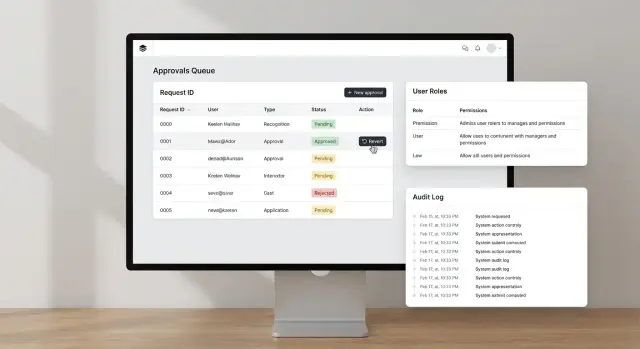

Tableau de bord d'approbations internes : permissions, piste d'audit, restauration

Planifiez et construisez un tableau de bord d'approbations internes avec des outils IA, des permissions claires, une piste d'audit fiable et des moyens sûrs pour revenir sur des décisions.

Ce que ce tableau de bord doit résoudre

Un tableau de bord d'approbations internes existe pour une raison : les décisions doivent être claires, cohérentes et faciles à justifier plus tard. Quand les approbations vivent dans des fils de discussion ou des feuilles de calcul, la décision peut être prise, mais la preuve et le contrôle font souvent défaut.

Quand les équipes approuvent des choses éparpillées, quelques problèmes apparaissent rapidement :

- Les gens approuvent la mauvaise version parce que les fichiers ont changé au milieu d'une discussion.

- « Qui a dit oui ? » devient de la conjecture quand quelqu'un part ou supprime un message.

- Des informations sensibles sont partagées trop largement parce que l'outil n'a pas de vrai contrôle d'accès.

- Corriger une erreur devient gênant, lent et politique.

Les permissions et les journaux comptent plus qu'une interface élégante parce qu'ils réduisent les risques de manière discrète. Un écran propre aide les gens à aller plus vite, mais les vérifications de permission empêchent la mauvaise personne d'approuver et une piste d'audit prouve ce qui s'est passé. Si un jour il faut répondre à « pourquoi cela a-t-il été approuvé ? », vous voulez une source unique de vérité, pas cinq captures d'écran.

La fonction de restauration (revert) est l'autre indispensable, et elle doit avoir une signification stricte. « Restaurer » doit signifier : enregistrer une nouvelle action qui remet l'état courant dans un état antérieur sûr, tout en conservant l'historique complet. Cela ne doit pas signifier supprimer l'historique, cacher les erreurs ou modifier le passé pour que tout paraisse propre.

L'objectif est simple : réduire les risques sans ralentir les gens. Un bon tableau de bord permet à la bonne personne d'approuver en quelques secondes, bloque automatiquement tout le monde d'autre et rend chaque étape facile à tracer.

Définir le flux d'approbation en termes simples

Avant de construire un tableau de bord d'approbations internes, rédigez le flux comme si vous l'expliquiez à un nouveau collègue en une minute. Si les gens ne peuvent pas s'entendre sur la version simple, l'interface se transformera en patchwork d'exceptions.

Commencez par nommer les décisions qui requièrent une approbation et qui en est responsable. Gardez la responsabilité claire : un rôle doit être comptable du choix final, même si d'autres donnent leur avis. Par exemple, « Dépense supérieure à 5 000 $ » peut être sous la responsabilité des Finances, tandis que « Ajouter un nouvel utilisateur admin » relève de la Sécurité.

Ensuite, définissez actions et états avec des mots que tout le monde utilise déjà. La plupart des équipes peuvent commencer avec cinq actions : request (créer), approve, reject, cancel et escalate.

Soyez explicite sur ce qui est « en attente » versus « final ». En attente signifie que cela peut encore changer sans nettoyage. Final signifie que cela a des effets qu'il faut suivre (accès accordé, argent dépensé, enregistrements mis à jour). Si « Approver » déclenche des changements réels, traitez-le comme final, et rendez « Escalate » et « Cancel » indisponibles après ce point.

Enfin, décidez ce que signifie « dans les temps ». Si les délais comptent, définissez un SLA simple : quand rappeler, quand escalader et quand expirer. Exemple : rappel après 24 heures, escalade après 48, et expiration après 7 jours pour que la demande ne reste pas indéfiniment en suspens.

Rôles et permissions à expliquer en une minute

Si votre tableau de bord exige une longue formation, le modèle est trop compliqué. Commencez par des rôles qui correspondent au comportement réel, puis écrivez des règles que les gens peuvent répéter de mémoire.

Un ensemble simple qui fonctionne pour la plupart des équipes :

- Requester : crée une demande et peut voir son statut.

- Approver : peut approuver ou rejeter les demandes qui lui sont assignées.

- Admin : gère les paramètres, assigne les approbateurs et peut corriger des données erronées.

- Auditor : accès en lecture seule aux demandes et à l'historique complet.

Gardez les règles tout aussi simples. Les Requesters peuvent créer et voir leurs propres demandes. Les Approvers peuvent voir les demandes dans leur file et enregistrer des décisions. Les Admins peuvent tout voir et gérer les accès. Les Auditors peuvent tout voir mais ne peuvent rien modifier.

Un cas limite à trancher tôt : la même personne peut-elle demander et approuver ? Pour la plupart des entreprises, la valeur sûre est non. Si quelqu'un est à la fois demandeur et approbateur, exigez un second approbateur ou bloquez l'approbation et signalez-le. Cela prévient les approbations automatisées et facilite les audits.

L'accès temporaire est un autre piège courant. Les prestataires devraient généralement être traités comme Requesters ou Auditors, pas comme Admins. Si vous devez accorder un accès supérieur, faites-le pour une durée limitée, revoyez-le et retirez-le automatiquement à la fin du contrat.

Un petit exemple : un prestataire soumet une demande « achat d'un nouvel outil » (Requester). Un responsable d'équipe l'approuve (Approver). Plus tard, les finances consultent les dossiers (Auditor) et voient qui a approuvé, quand et depuis quel compte. Si un Admin doit corriger une erreur d'assignation, il peut le faire, mais cette action doit aussi être journalisée.

Modèle de données : restez ennuyeux et fiable

Un bon tableau de bord d'approbations internes vit ou meurt selon son modèle de données. Une UI sophistiquée peut cacher les problèmes pendant une semaine. De mauvaises données vous hanteront pendant des années.

Commencez par un petit jeu d'enregistrements centraux et faites de chaque action un fait stocké, pas une phrase dans l'interface. Si quelqu'un demande « Qui a approuvé ceci et quand ? », vous devez pouvoir répondre depuis la base de données, pas depuis le texte de l'interface.

Une forme simple qui tient généralement la route :

- Request : id, type, titre, requester_id, current_status, created_at, submitted_at, closed_at (optionnel), search_tags (optionnel)

- Decision : id, request_id, actor_id (approbateur), decision (approve/reject), reason, decided_at

- Comment : id, request_id, actor_id, body, created_at

- Attachment (optionnel) : id, request_id, uploaded_by_id, filename, storage_key, created_at

- Status history (optionnel mais utile) : id, request_id, from_status, to_status, actor_id, changed_at

Limitez les valeurs de statut et rendez-les parlantes. La plupart des équipes n'ont besoin que de : draft, submitted, in_review, approved, rejected, canceled. Ajoutez des horodatages que vous utiliserez réellement (submitted_at, decided_at, closed_at) pour que les rapports soient simples et que vous n'ayez pas à deviner à partir de « dernière mise à jour ».

Prévoyez la recherche tôt. Vous filtrerez presque toujours par requester, approver, statut et plage de dates. Cela signifie indexer ces champs et stocker requester_id et actor_id partout où cela compte.

Si votre première version vient d'un outil IA, surveillez les champs « magiques » de statut ou les décisions mélangées dans la ligne request. Corrigez cela tôt, tant que le flux est encore simple, afin que le système puisse répondre aux questions d'audit de base lorsque de vraies personnes commencent à l'utiliser.

Étape par étape : construire avec des outils IA sans perdre le contrôle

Les outils IA peuvent vous amener rapidement à une UI fonctionnelle, mais les fonctionnalités d'approbation se cassent quand les règles sont floues. Rédigez d'abord les règles en texte clair (qui peut faire quoi, quand et ce qui est enregistré). Puis laissez l'IA générer du code à partir de vos règles, pas l'inverse.

Un chemin de construction qui vous garde maître :

- Générez les écrans en pages séparées et nommées : une boîte de réception d'approbations (file), une vue détaillée d'une demande, une zone de paramètres admin (rôles, groupes, bascules de politique) et une vue du journal d'audit.

- Générez ensuite les actions API : créer une demande, approuver ou rejeter, restaurer (avec contraintes), et lister les journaux d'audit avec filtres.

- Ajoutez un seul fichier de règles dans votre repo et tenez-le à jour. Quand une règle change, mettez d'abord à jour ce fichier.

- Demandez à l'IA de générer des tests à partir du fichier de règles : « Étant donné le rôle X, quand action Y, alors résultat Z. » Incluez au moins un test pour chaque frontière de permission.

- Branchez l'UI à l'API seulement après que les tests sont en place, pour que le tableau de bord ne dépende pas d'une logique UI cachée.

Après génération, faites une passe de nettoyage. C'est là que beaucoup de prototypes échouent : endpoints et tables inutilisés s'accumulent, les champs reçoivent des noms vagues (comme « status2 ») et des données d'audit clés sont définies côté client au lieu du serveur. Resserrez tout pour que les IDs, horodatages et performed_by soient toujours définis côté serveur, et qu'à chaque changement d'état corresponde un événement d'audit écrit.

Application des permissions : où cela doit vivre

Un tableau de bord d'approbations internes tient ou tombe sur une règle : les permissions doivent être appliquées côté serveur. Cacher un bouton dans l'UI est utile pour la clarté, mais ce n'est pas de la sécurité. N'importe qui peut toujours appeler la même API s'il la devine, copie une requête ou utilise les outils du navigateur.

Traitez chaque requête comme non fiable. Le serveur doit vérifier qui est l'utilisateur, quel rôle il a, sur quelle ressource il agit et quel est l'état courant (par exemple, vous ne pouvez pas approuver quelque chose déjà rejeté).

Pour toute action risquée, adoptez le refus par défaut. Les actions comme revert, modification après approbation, changement d'approbateurs ou export de données sensibles doivent être bloquées sauf si une règle les autorise explicitement. Cela évite les accès accidentels quand des rôles changent, de nouveaux endpoints apparaissent ou qu'un prototype généré par IA est livré sans vérifications.

Un pattern qui tient :

- Centralisez l'autorisation en un seul endroit (middleware ou fonction de policy), pas dispersée sur tous les endpoints.

- Exigez une permission explicite pour chaque action sensible, pas seulement « est admin ».

- Demandez une raison pour les actions à haut risque comme revert ou override, et stockez-la avec l'événement.

- Validez les transitions d'état côté serveur pour que les utilisateurs ne puissent pas sauter des étapes.

Exemple : un manager peut voir une demande et l'approuver, mais seul un responsable conformité peut la restaurer, et seulement avec une raison. Si quelqu'un appelle l'endpoint de restauration sans cette permission, le serveur rejette la requête même si l'UI a été modifiée.

Piste d'audit : quoi enregistrer pour que ça tienne plus tard

Une piste d'audit est votre vérité quand quelqu'un demande « Qui a approuvé ceci et pourquoi ? ». L'objectif est simple : vous devez pouvoir rejouer l'histoire d'une décision sans deviner.

Consignez chaque événement significatif, pas seulement l'approbation finale. Gardez chaque entrée petite et cohérente pour qu'il soit facile de rechercher et d'expliquer plus tard.

Enregistrez le minimum à chaque fois :

- Qui l'a fait (user id, rôle et, si pertinent, au nom de qui)

- Ce qui est arrivé (nom de l'action comme submitted, approved, rejected, escalated)

- Sur quoi cela a eu lieu (type d'objet et id)

- Quand cela s'est produit (horodatage et fuseau)

- Ce qui a changé (valeurs avant/après ou un diff) et toute raison indiquée

Rendez le journal append-only. Ne mettez jamais à jour ou supprimez des lignes, même si une décision est restaurée. La restauration doit être un nouvel événement pointant vers l'original.

Pour des relecteurs non techniques, construisez une vue d'audit qui se lit comme une timeline : verbes simples, libellés clairs et accès rapide à la demande liée. Ajoutez des filtres par plage de dates, demandeur et changements de statut. Évitez le JSON brut sauf si quelqu'un le demande.

Décidez tôt des règles de rétention et d'export. Soyez clair sur la durée de conservation des journaux, qui peut exporter et dans quel format, si les exports sont eux-mêmes journalisés et comment traiter les demandes légales ou de suppression de données personnelles.

Restaurer des décisions : modèles sécurisés pour annuler

Les gens cliqueront sur le mauvais bouton, approuveront la mauvaise version ou se rendront compte qu'une information est arrivée trop tard. Dans un tableau de bord d'approbations internes, l'annulation doit être sûre, visible et difficile à abuser.

Première règle : n'éditez pas l'historique. Au lieu de modifier un ancien enregistrement d'approbation, ajoutez une nouvelle entrée de reversal qui pointe vers la décision originale. Cela préserve la piste d'audit et clarifie ce qui s'est passé et quand.

Quand quelqu'un restaure, exigez une courte raison. Rendez-la obligatoire, pas optionnelle, et enregistrez qui a restauré, quand et quoi. « Erreur » ne suffit pas. Mieux : « approuvé le devis du mauvais fournisseur » ou « exception de politique révoquée ».

Limitez les restorations avec des règles compréhensibles par les utilisateurs :

- Seuls des rôles spécifiques peuvent restaurer (par ex. lead approbateur ou admin).

- Une fenêtre temporelle (comme 24 heures) sauf en cas d'escalade.

- Bloquer les restorations après des étapes en aval (payé, déployé, expédié).

- Exiger une seconde approbation pour les reversals à haut risque.

Affichez aussi l'impact avant confirmation. Un bon écran de restauration nomme ce qui va changer : le statut de la demande, les tâches qui seront rouvertes, les notifications qui seront envoyées et si des enregistrements liés (comme des accès accordés) seront supprimés.

Exemple : un manager approuve une demande d'accès, mais la sécurité remarque qu'une adresse email externe est incluse. L'action de restauration doit remettre la demande sur « Needs review », révoquer tout accès accordé, rouvrir la checklist et journaliser la raison pour que le prochain relecteur voie l'histoire complète.

Mise en page du tableau de bord pour garder le rythme

Un bon tableau de bord d'approbations internes doit ressembler à une boîte de réception. Les gens doivent arriver, voir ce qui les concerne, agir et partir sans se poser de questions. Si les utilisateurs doivent ouvrir chaque élément juste pour connaître son statut, les approbations ralentissent et les erreurs augmentent.

Commencez par une barre supérieure simple : recherche, plage de temps et un commutateur « Ma vue ». Ensuite placez la file au centre avec trois onglets par défaut : À traiter, En attente, Terminé. Gardez le compteur visible pour que les utilisateurs aient confiance à ne rien manquer.

Faites en sorte que chaque ligne réponde aux essentiels sans clic : ce qui est approuvé, statut courant et prochaine étape requise. Ajoutez un résumé compact « qui, quand, pourquoi » pour que la responsabilité soit évidente. Si une raison manque, affichez « Aucune raison fournie » au lieu de laisser vide.

Les actions risquées nécessitent de la friction. Pour approve, reject et surtout restore, utilisez une boîte de confirmation qui répète les faits clés (nom de l'élément, impact et qui sera notifié). Incluez une zone de commentaire dans la boîte pour que les gens n'évitent pas d'expliquer le pourquoi.

Un simple tableau marche généralement le mieux. Visez des colonnes comme demande (et montant ou périmètre), demandeur, statut, prochaine étape, date d'échéance, dernière action (qui et quand) et un aperçu d'une ligne de notes.

N'omettez pas les bases d'accessibilité. Utilisez des puces de statut à contraste élevé, des tailles de police lisibles et des états de focus clairs pour les utilisateurs clavier. Chaque bouton d'action doit être atteignable au tab, et les dialogues doivent piéger le focus jusqu'à leur fermeture.

Erreurs courantes et pièges à éviter

La façon la plus rapide de briser la confiance dans un tableau d'approbations internes est de livrer quelque chose qui semble correct dans l'UI mais qui est faux dans les règles. Les outils IA peuvent générer des écrans convaincants et même des « vérifications de permission » qui ne font que cacher des boutons. Ce n'est pas de la sécurité.

Les pièges les plus fréquents :

- Se reposer uniquement sur des vérifications front-end (un utilisateur peut quand même appeler l'API directement si le serveur n'applique pas les permissions).

- Copier du code d'auth généré sans relecture (rôles codés en dur, vérifications tenant manquantes et contournements admin sont fréquents).

- Permettre aux utilisateurs d'éditer des enregistrements d'approbation historiques (ça détruit la timeline ; utilisez une action de reversal à la place).

- Journaliser seulement les chemins qui réussissent (les actions refusées et les tentatives échouées comptent quand vous enquêtez).

- Déployer sans tests des frontières de rôle (vous découvrez trop tard qu'un Viewer peut approuver, ou qu'un Approver peut changer les paramètres).

Une règle simple aide : les événements passés doivent être immuables. Si quelqu'un a pris la mauvaise décision, enregistrez un nouvel événement qui l'inverse, avec qui l'a fait, quand et pourquoi.

Enregistrez aussi ce qui n'a pas eu lieu. Si quelqu'un essaie d'approuver sans permission, consignez la tentative (utilisateur, rôle, ressource, raison). Cela vous aide à repérer des problèmes de formation, des rôles mal configurés et de vrais abus.

Avant la mise en production, effectuez quelques tests « essayer de tout casser » : un viewer essaie d'approuver, un approver tente de changer des rôles, un admin tente d'approuver au nom d'un autre, et un utilisateur essaie d'accéder aux demandes d'une autre équipe.

Liste de vérification rapide avant le déploiement

Avant d'inviter toute l'équipe, faites une dernière passe comme si vous cherchiez à casser votre propre tableau d'approbations internes. Utilisez de vrais comptes, de vraies données et une session de navigateur propre (sans cookies admin).

Effectuez ces vérifications de bout en bout

- Connectez-vous avec chaque rôle et essayez de faire quelque chose que vous ne devriez pas pouvoir faire : ouvrir les demandes d'une autre équipe, approuver sans permission ou voir les paramètres réservés aux admins. Si l'UI cache un bouton mais que l'action fonctionne encore, ce n'est pas sûr.

- Créez une demande, approuvez-la, puis restaurez-la. Confirmez que le statut final est correct partout (vue liste, détail, exports) et que les effets secondaires sont inversés (notifications, enregistrements en aval, compteurs).

- Recherche et filtres : testez au moins trois requêtes que les gens utiliseront réellement (par demandeur, par statut, par plage de dates). Vérifiez que les totaux correspondent à ce que vous voyez en parcourant.

- Journal d'audit : ouvrez le log pour cette demande et assurez-vous qu'il raconte une histoire complète avec horodatages, qui a fait quoi et le texte de la raison. Cherchez des trous comme « statut changé » sans acteur.

- Secrets et données sensibles : scannez le code client, la configuration et les logs pour des clés API, tokens et données personnelles inutiles. Supposez que les logs peuvent être copiés dans des tickets.

Exemple : une histoire d'approbation réaliste, du départ à la restauration

Une startup a une demande de paiement fournisseur : 8 400 $ pour une agence de design. Le demandeur téléverse la facture, choisit un centre de coût et la soumet dans le tableau de bord d'approbations internes.

Le système la route vers l'approbateur Finance (Maya). Elle ouvre la demande et voit d'abord l'essentiel : nom du fournisseur, montant, date d'échéance et ce qui a changé depuis la soumission. Elle vérifie la facture et la compare au bon de commande.

Maya approuve et ajoute une courte note : « PO 1127 correspond à la facture. Paiement prévu vendredi. » Le statut change en Approved et la demande devient en lecture seule pour la plupart des utilisateurs.

Plus tard dans la journée, on remarque que la facture comportait de mauvais coordonnées bancaires. Un Admin (Luis) enquête. Il n'édite pas l'enregistrement d'approbation original. À la place, il utilise une action Restaurer qui crée un nouvel événement : Reverted, avec une raison obligatoire.

Luis écrit : « Restauration de l'approbation : coordonnées bancaires incorrectes. Le fournisseur a envoyé une facture mise à jour. » La demande retourne en Pending et le système la renvoie à Maya avec la nouvelle facture jointe.

Quand un auditeur vérifie cela un mois plus tard, il peut répondre à quatre questions sans deviner :

- Qui a approuvé, quand et depuis quel rôle

- Quelle note a été ajoutée au moment de l'approbation

- Qui a restauré, quand et pourquoi

- À quoi ressemblait la demande à chaque étape (avant approbation, après approbation, après restauration)

C'est la différence entre « on pense que c'est réglé » et une piste qui tient réellement.

Prochaines étapes : déployer en sécurité et améliorer au fil du temps

Commencez par une petite tranche réelle. Choisissez un type d'approbation que les gens comprennent déjà (comme les notes de frais ou les demandes d'accès) et déployez-le auprès d'un groupe pilote de 5 à 15 utilisateurs. Une version ciblée vous aide à repérer les écrans confus, les permissions manquantes et les logs bruyants avant que toute l'entreprise n'en dépende.

Avant de coder davantage, rédigez les règles sous forme de texte de politique clair. Gardez-les assez courtes pour qu'un manager puisse les lire en deux minutes, et assez spécifiques pour que le code puisse s'y conformer. Soyez explicite sur qui peut approuver, qui peut déroger, ce qui se passe en cas de timeout et quand une approbation peut être restaurée.

Quand vous êtes prêt à élargir le périmètre au-delà du pilote, suivez un plan de lancement simple :

- Verrouillez le modèle de permissions et de rôles, puis ajoutez de nouveaux rôles seulement avec une raison écrite.

- Faites une courte revue de sécurité centrée sur les vérifications de permission et la journalisation d'audit.

- Effectuez un test « mauvais acteur » : tentez d'approuver, annuler et consulter l'historique en tant que mauvais utilisateur.

- Définissez des métriques de succès : temps d'approbation, taux d'erreur et fréquence des restaurations.

- Mettez en place un chemin de support : qui enquête si une décision semble erronée.

Considérez la journalisation comme une fonctionnalité produit, pas un détail backend. Pendant le pilote, révisez une poignée d'entrées d'audit avec un intervenant non technique et confirmez que l'historique répond à leurs questions sans conjecture.

Si vous héritez d'un prototype généré par IA qui est fragile sur l'auth, les journaux ou la préparation au déploiement, des équipes comme FixMyMess (fixmymess.ai) peuvent aider à diagnostiquer et réparer ces lacunes. Elles se concentrent sur la transformation d'apps construites par IA en logiciels prêts pour la production, en commençant par un audit de code gratuit.

Questions Fréquentes

Quelle est la première chose à définir avant de construire un tableau d'approbation ?

Commencez par écrire le flux en une minute : ce qui peut être demandé, qui prend la décision finale et ce que « final » signifie. Gardez les actions et états réduits (request, approve, reject, cancel, escalate) pour que l'interface reste cohérente et que les règles soient faciles à appliquer.

Quels rôles la plupart des tableaux d'approbations internes nécessitent-ils réellement ?

Un jeu simple par défaut comprend quatre rôles : Requester (crée et suit), Approver (enregistre les décisions pour les éléments qui lui sont assignés), Admin (gère les paramètres et les assignations) et Auditor (historique en lecture seule). Si vous ne pouvez pas expliquer les règles de mémoire, vous obtiendrez des failles et des comportements incohérents.

Faut-il autoriser quelqu'un à demander et approuver le même élément ?

Par défaut, non — l'auto-approbation casse silencieusement la responsabilité. Si vous devez l'autoriser, exigez un second approbateur ou redirigez automatiquement vers un approbateur alternatif et enregistrez que le demandeur et l'approbateur étaient la même personne.

Quel modèle de données fonctionne bien pour les approbations et les audits ?

Restez basique : stockez une Request et des enregistrements Decision séparés, et traitez chaque action comme un fait enregistré avec acteur et horodatage. Évitez de mélanger le statut courant et « qui a approuvé » dans une seule ligne sans historique, car cela rend les audits impossibles plus tard.

Où doivent se trouver les vérifications de permission pour qu'elles soient réellement sécurisées ?

Côté serveur, à chaque fois. Cacher un bouton dans l'UI aide à éviter des erreurs, mais n'empêche pas quelqu'un d'appeler l'API directement. Le serveur doit vérifier l'identité, le rôle, la propriété de la ressource et l'état courant avant d'autoriser une approbation, un rejet, une annulation ou une exportation.

Que doit inclure une piste d'audit pour qu'elle tienne la route ?

Enregistrez qui a agi, ce qu'il a fait, quel objet a été affecté, quand cela s'est produit et ce qui a changé, plus la raison si pertinent. Faites en sorte que le journal soit append-only pour ne jamais « nettoyer » l'historique ; ajoutez plutôt de nouveaux événements qui expliquent les corrections, y compris les annulations.

Que signifie « annuler » dans un système d'approbations sécurisé ?

L'annulation doit créer une nouvelle action qui replace l'état courant dans un état sûr antérieur tout en conservant tous les événements précédents. Elle ne doit jamais supprimer ou modifier l'approbation originale et doit exiger une courte raison spécifique pour que les relecteurs comprennent pourquoi l'inversion a eu lieu.

Comment empêcher que les annulations et les dérogations ne soient abusées ?

Refusez par défaut pour les actions à haut risque comme revert, override, changer les approbateurs et exporter des données sensibles. Ajoutez des garde-fous comme des fenêtres temporelles, bloquer les annulations après des étapes en aval (paiement, déploiement, envoi) et exiger une seconde approbation pour les inversions à fort impact.

Quels tests détectent le plus souvent les échecs des tableaux d'approbation ?

Générez des tests directement à partir de vos règles écrites : « Étant donné le rôle X, quand l'action Y est effectuée, alors résultat Z », incluant au moins un test par frontière de permission. Testez aussi les transitions d'état (impossible d'approuver un élément rejeté) et l'intégrité des journaux (chaque changement d'état écrit un événement d'audit côté serveur).

Nous avons hérité d'une app d'approbation générée par IA et instable — quelle est la manière la plus rapide de la rendre prête pour la production ?

Faites diagnostiquer le code en vous concentrant sur l'autorisation côté serveur, les transitions d'état et la journalisation d'audit, car les prototypes générés par IA semblent souvent corrects tout en manquant de contrôles critiques. FixMyMess peut aider à réparer ces apps IA en produits prêts pour la production, en commençant par un audit de code gratuit.