Auditoría de URLs codificadas: arreglar enlaces de staging y callbacks

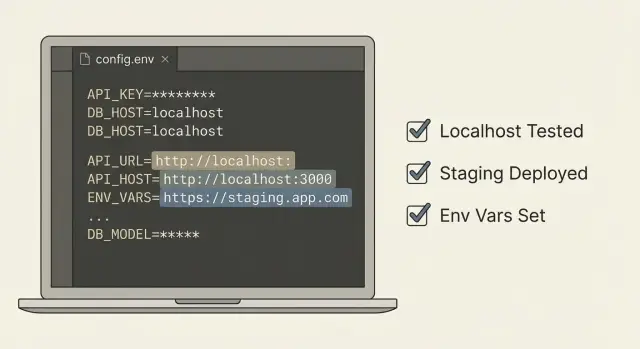

Auditoría de URLs codificadas para encontrar enlaces de staging y callbacks a localhost, y moverlos a la configuración de entorno con valores por defecto seguros para producción.

Qué sale mal cuando las URLs y los callbacks están codificados en el código

Una URL codificada en el código es una dirección web escrita directamente en tu código, como https://staging.example.com o http://localhost:3000, en lugar de leerse desde la configuración para cada entorno. Parece rápido durante un prototipo, pero ata tu aplicación a un lugar concreto.

Una URL de callback es donde otro servicio devuelve usuarios o datos a tu app. Ejemplos comunes son las redirecciones de inicio de sesión OAuth (Google devuelve al usuario después del sign-in) y los webhooks (Stripe, GitHub o una herramienta de formularios envían eventos a tu servidor). Si ese callback apunta al lugar equivocado, el otro servicio hace su trabajo, pero tu app nunca recibe el resultado.

Cuando enlaces de staging o callbacks a localhost se cuelan en producción, los usuarios reales chocan con callejones sin salida. localhost sólo existe en la máquina del desarrollador, por lo que un usuario en producción no puede alcanzarlo. Los dominios de staging también suelen usar cookies, secretos y orígenes permitidos distintos. Incluso si la página carga, la sesión o la petición puede fallar.

Suele mostrarse así:

- Inicio de sesión que funciona en el proveedor, pero devuelve a una página en blanco o un error

- Webhooks que fallan silenciosamente o siguen reintentando porque el endpoint es erróneo

- Enlaces de restablecimiento de contraseña y verificación por correo que envían a la gente a staging

- Bucles de redirección causados por dominios mezclados (la app apunta a staging, la API apunta a prod)

- Errores CORS porque el origen del frontend no coincide con lo que el backend espera

Estos problemas a menudo se concentran en los flujos de auth, pagos y correo porque dependen de URLs pre-registradas exactas.

Es especialmente común en prototipos generados por IA y en construcciones apresuradas. Las herramientas suelen generar código con la ruta feliz, dominios de marcador de posición, snippets copiados y valores por defecto como localhost. Si nadie hace una pasada para producción y mueve esos valores a la configuración de entorno, la app sigue desplegando las URLs equivocadas.

Dónde suelen esconderse los enlaces de staging y callbacks a localhost

La mayoría de equipos revisa un archivo por la URL base y luego se sorprende cuando los usuarios aún llegan a staging. Asume que la URL equivocada puede estar ocultándose en varias capas: el bundle del frontend, utilidades del backend y paneles de terceros.

En el frontend, busca URLs base de la API, URIs de redirección OAuth y rutas de assets. En código generado por herramientas como Lovable, Bolt, v0, Cursor o Replit, es común encontrar http://localhost:3000 incrustado en una llamada fetch, un helper de auth o una variable de build. Otro problema frecuente es que un .env.example copiado se convierta silenciosamente en el .env real al desplegar.

En el backend, vigila URLs incrustadas en utilidades útiles: callbacks de webhooks, enlaces de restablecimiento de contraseña, enlaces mágicos de login e invitaciones por correo. Estos a menudo concatenan un hostname en el código, así que aunque arregles un valor de configuración, los enlaces de correo pueden seguir apuntando a staging. La configuración de CORS es otra trampa: un único origen http://localhost:5173 restante puede romper el login en producción (o permitir accidentalmente un origen que no querías).

El último enlace de staging suele estar en uno de estos lugares:

- Constantes del frontend y clientes de API

- Helpers de redirección de auth

- Configuración del servidor para CORS, webhooks y generación de enlaces de correo

- Configuración de despliegue (variables de CI, Docker, scripts)

- Paneles de terceros (proveedores de OAuth, pagos, analítica)

Un fallo común en el mundo real: Google OAuth está configurado correctamente en el proveedor, pero la app aún envía usuarios a un callback en localhost porque el código tiene un fallback hard-codeado. Todo parece bien hasta que un usuario en producción intenta iniciar sesión y es redirigido a su propia máquina.

Paso a paso: ejecutar una auditoría de URLs y callbacks hard-codeadas

Primero, lista los entornos que tu app realmente usa. La mayoría de equipos necesita tres: local (tu portátil), staging (un servidor de prueba) y producción (usuarios reales). Si también tienes deploys de preview o entornos demo de cliente, inclúyelos ahora. Los entornos extra son donde las URLs malas se cuelan de nuevo.

A continuación, haz una búsqueda enfocada de valores que deberían cambiar por entorno pero están incrustados en el código.

- Busca:

localhost,127.0.0.1,0.0.0.0,staging,dev.,ngrok,vercel.app,railway.app - Busca URLs completas:

http://yhttps:// - Busca claves tipo config:

BASE_URL,FRONTEND_URL,API_URL,CALLBACK_URL,REDIRECT_URI,WEBHOOK_URL - Revisa plantillas: texto de emails, enlaces de restablecimiento, enlaces de invitación y botones de "abrir en el navegador"

- Revisa también configs móviles y de escritorio (deep links y esquemas personalizados pueden estar hard-codeados)

No te detengas en el repo. Algunas de las configuraciones de URL y callback más dolorosas viven en paneles: proveedores OAuth, webhooks de pago, proveedores de correo y servicios de auth. Si el login funciona localmente pero falla en producción, a menudo es un desajuste entre lo que el proveedor espera y lo que tu app envía.

Mientras encuentras problemas, anótalos en una pequeña tabla (un doc de notas está bien). Registra:

- Dónde lo encontraste (archivo, servicio o panel)

- El valor exacto

- Qué rompe

- Qué debería ser en local, staging y producción

Si el proyecto fue generado rápido desde plantillas, espera duplicados. Es común encontrar la misma URL hard-codeada tanto en el código UI como en el servidor. Conseguir una lista completa primero evita el ciclo de "lo arreglé en un sitio, se rompió en otro".

Mover URLs a la configuración de entorno (sin romper la app)

Las URLs hard-codeadas fallan de forma silenciosa. La app funciona en tu máquina, luego un deploy envía usuarios a staging, o las redirecciones de login van a localhost y nadie puede iniciar sesión.

La solución es simple: pon cada URL que pueda cambiar en la configuración de entorno y léela desde un único lugar.

Empieza agrupando las URLs por lo que son, no por dónde las encontraste. La mayoría de apps necesita tres cubos:

- Dirección pública de la app (lo que ven los usuarios)

- Dirección base de la API (lo que llama el frontend)

- Direcciones de callback/redirección (a donde terceros devuelven datos)

Usa variables de entorno para todo lo que difiera entre local, staging y producción. Mantén nombres consistentes para que sean fáciles de reconocer:

- APP_URL

- API_URL

- OAUTH_REDIRECT_URL

- WEBHOOK_BASE_URL

- ASSET_URL (si tienes una CDN/almacenamiento)

Luego centraliza el acceso mediante un módulo de configuración o archivo de settings. La regla: el resto del código nunca lee process.env directamente. Eso reduce la deriva y evita que los defaults copiados se propaguen.

// config.js

const required = (name) => {

const v = process.env[name];

if (!v) throw new Error(`${name} is missing`);

return v;

};

export const config = {

appUrl: required('APP_URL'),

apiUrl: required('API_URL'),

oauthRedirectUrl: required('OAUTH_REDIRECT_URL'),

};

Mantén valores por defecto seguros sólo para desarrollo local, y haz que la producción falle rápido. Por ejemplo, asignar APP_URL a http://localhost:3000 puede estar bien en dev, pero en producción debería provocar un crash al arrancar en lugar de enviar usuarios reales a localhost.

Para evitar romper cosas, cambia una ruta a la vez. Reemplaza strings hard-codeadas por valores de config, despliega a staging y confirma que el flujo sigue funcionando (especialmente login y restablecimiento de contraseña).

Valores por defecto seguros y guardarraíles que deberías añadir

Después de mover los valores a config, el siguiente riesgo son los fallbacks que apuntan al lugar equivocado.

En desarrollo local, los defaults deben ser seguros y obvios. En producción, la app debe fallar rápido si falta una URL requerida o si es claramente incorrecta.

Guardarraíles que funcionan bien en la mayoría de apps:

- Validar config al iniciar: claves requeridas presentes, URLs parseables, esquemas esperados (https en prod).

- Bloquear

localhosty dominios de staging en cualquier build de producción. - Allowlist de dominios para callbacks y URLs de redirección.

- Mantener errores claros pero no sensibles: indicar qué clave es inválida y por qué, pero no imprimir secretos.

- Hacer que las malas configuraciones sean evidentes en logs y monitorización: un mensaje corto que apunte al setting faltante o inválido.

Un ejemplo simple: si OAUTH_REDIRECT_URL está vacío, un default descuidado puede volverse http://localhost:3000/callback incluso en un servidor. Tu guardarraíl debería detectar "prod + localhost" y fallar con un mensaje como "Invalid OAUTH_REDIRECT_URL for production: localhost not allowed."

Áreas de alto riesgo: auth, webhooks, CORS y enlaces de correo

Estos son los puntos donde una URL mala rompe a los usuarios rápidamente, y las fallas pueden parecer aleatorias: bucles de login, eventos de webhook que no llegan, errores CORS intermitentes o correos que llevan a la página equivocada.

Auth (OAuth, SSO), cookies y sesiones

Los redirect URIs de OAuth y SSO deben coincidir exactamente: esquema (http vs https), dominio y ruta. Un http://localhost restante o un dominio de staging puede bloquear el inicio de sesión para todos.

Incluso cuando la redirección parece correcta, las cookies y sesiones pueden fallar:

- El dominio de la cookie no coincide

- Falta la bandera

secureen producción sameSiteno encaja con el flujo (especialmente entre dominios)

Un síntoma típico es "Inicié sesión, pero al instante vuelvo a aparecer como desconectado".

Webhooks, CORS y enlaces de correo

Los webhooks necesitan URLs de callback específicas por entorno y secretos de firma. Un error común es apuntar los webhooks de producción a staging y preguntarse por qué los pedidos, pagos o jobs de sincronización nunca llegan. Otro es usar la URL correcta pero el secreto de firma equivocado, lo que hace que cada petición parezca inválida.

CORS debe ser una allowlist, no un wildcard. Orígenes locales, de staging y de producción deben estar separados, y la API sólo debe aceptar los que esperas.

Los enlaces de correo (restablecimiento de contraseña, invitaciones, enlaces mágicos) deben usar tu URL pública. Si usan localhost o staging, los usuarios hacen clic y llegan a una página muerta.

Una pasada rápida de auditoría para estas áreas:

- Busca

localhost, dominios de staging y viejos dominios de producto - Revisa los redirect URIs de OAuth y la configuración de cookies por entorno

- Verifica que URLs de webhook y secretos de firma estén emparejados correctamente

- Confirma que los orígenes CORS coinciden con tus frontends reales

- Envía un correo de restablecimiento de prueba y haz clic en el enlace desde una bandeja real

Cómo probar después del cambio (rápido pero fiable)

Tras mover URLs y callbacks a config, probar consiste básicamente en asegurar que cada entorno apunta a sí mismo y a ningún otro.

Escribe una pequeña matriz de entornos: una fila por entorno (local, staging, producción) y unas pocas columnas para los valores que importan (URL base de la app, URL de la API, callback OAuth, URL receptora de webhooks, dominio en enlaces de correo). El objetivo no es documentación perfecta, sino dejar de adivinar.

Luego ejecuta una prueba de humo que toque los flujos más propensos a romperse cuando un callback es incorrecto:

- Login y logout (incluyendo "Continuar con Google/GitHub")

- Signup y restablecimiento de contraseña (clic en el enlace del correo de extremo a extremo)

- Redirecciones de éxito/cancelación de pagos (si usas un proveedor de pagos)

- Un webhook entrante (dispara un evento de prueba desde el proveedor)

- Cualquier enlace mágico o flujo de invitación del que dependan tus usuarios

Mientras haces esto, vigila sorpresas en las redirecciones. Un fallo común es "el login funciona, pero al final aterrizas en staging" porque un callback sigue apuntando a un dominio antiguo.

Abre el panel de Red del navegador y escanea los dominios de las peticiones. Buscas cualquier cosa inesperada: localhost, un subdominio de staging, una IP cruda o una URL de preview olvidada. Cuando encuentres una, anota qué acción la disparó y rastrea hasta el valor de configuración.

Finalmente, confirma que los paneles de terceros coinciden con lo que desplegaste. Los ajustes de tu app OAuth deberían listar el callback de producción cuando estés probando producción, y tu proveedor de webhooks debería enviar eventos al endpoint de producción.

Errores comunes que hacen que el problema vuelva

La mayoría de equipos arregla una URL obvia, despliega y sigue. Luego, una semana después, alguien encuentra otro enlace de staging enterrado en otro archivo, o el login se rompe porque un callback aún apunta a localhost.

Ofensores comunes recurrentes:

- Hotfixes temporales que hard-codean una redirección o destino de webhook "solo por ahora"

- Mezclar valores de staging y producción en el mismo archivo de entorno

- Deriva en nombres entre servicios (

PUBLIC_APP_URLen un sitio,APP_URLen otro) - Commits accidentales de

.envlocales o valores de config copiados en el código

Algunas reglas que previenen la mayoría de regresiones:

- Usa un nombre de variable consistente por setting en la app web, API y workers.

- Mantén staging y producción en configs de despliegue separadas.

- Trata

localhosty dominios de staging como inválidos en builds de producción. - Incluye callbacks móviles y deep links en la misma auditoría si los distribuyes.

Lista rápida antes de desplegar

Antes de desplegar, haz una pasada final centrada en URLs y callbacks.

- Construye tu bundle de producción y búscalo (y tus logs) por cadenas como

localhost,127.0.0.1,staging,ngroko dominios de preview antiguos. - Confirma que cada URL externa (API base, redirect URI de OAuth, destino de webhook, origen del frontend, host en enlaces de correo) proviene de la configuración de entorno.

- Asegúrate de que la app falle rápido cuando falte una URL requerida.

- Prueba la jornada completa del usuario end-to-end en el entorno desplegado real.

- Revisa dos veces que los paneles de terceros coincidan con el entorno que desplegaste (mismo dominio, mismas rutas de callback, mismo protocolo).

Un consejo práctico: abre la configuración de tu proveedor de auth y compara las redirect URLs permitidas con lo que la app imprime al arrancar. Si no coinciden exactamente, el login puede fallar con confusos errores de "callback mismatch".

Ejemplo: arreglar un callback OAuth a localhost que rompe el login

Un patrón común es: el login funciona en tu portátil, pero en producción los usuarios son devueltos a una página en blanco o a un error tipo "redirect_uri mismatch". Tu app está bien, pero el proveedor OAuth está enviando a los usuarios al lugar equivocado.

En la auditoría, busca términos como localhost, 127.0.0.1, tu dominio de staging y /callback. Un culpable frecuente es un archivo de configuración de auth copiado desde pruebas locales y nunca actualizado.

Así es como suele verse ese bug en el código:

// auth.config.js (problem)

export const oauthRedirectUrl = "http://localhost:3000/auth/callback";

Arreglarlo tiene dos partes. Primero, mueve el valor a la configuración de entorno con un valor por defecto seguro para desarrollo local:

// auth.config.js (fixed)

const DEFAULT_REDIRECT = "http://localhost:3000/auth/callback";

export const oauthRedirectUrl = process.env.OAUTH_REDIRECT_URL || DEFAULT_REDIRECT;

Segundo, actualiza la configuración del proveedor OAuth para permitir el callback de producción, por ejemplo https://yourdomain.com/auth/callback (y sólo los dominios que realmente uses). Si tienes staging, añade también su callback, pero mantenlo separado de producción.

Agrega un guardarraíl simple al inicio para que la producción no arranque con settings a localhost:

if (process.env.NODE_ENV === "production" && oauthRedirectUrl.includes("localhost")) {

throw new Error("OAUTH_REDIRECT_URL is still localhost in production");

}

Luego vuelve a probar el flujo completo end-to-end: haz clic en "Sign in", completa la pantalla de consentimiento del proveedor y confirma que aterrizas en el dominio correcto y que sigues conectado tras refrescar.

Pasos siguientes si tu app fue construida por IA y sigue desplegando URLs equivocadas

Si la app fue generada con herramientas como Lovable, Bolt, v0, Cursor o Replit, las URLs erróneas suelen ser síntoma de defaults dispersos y falta de guardarraíles. A veces es una corrección rápida. Otras veces indica que la base de código necesita limpieza.

Suele ser una solución rápida cuando puedes mover los valores a un módulo de config único, añadir validación al inicio y todo se comporta igual en local, staging y producción.

Suele ser un refactor cuando la lógica para construir URLs está duplicada en muchos archivos, distintas funcionalidades crean sus propios callbacks o los cambios siguen rompiendo auth y webhooks.

Señales de que necesitas más que una auditoría rápida:

- Múltiples formas de construir la misma URL en la app

- Callbacks de auth distintos entre frontend y backend

- Secretos o claves API comprometidos junto a constantes de URL

- Allowlists de CORS y webhooks definidos en código en lugar de en config

- Arreglar un sitio rompe otros entornos

Si quieres una segunda mirada rápida sobre una base de código heredada generada por IA, FixMyMess (fixmymess.ai) se especializa en diagnosticar y reparar problemas como callbacks hard-codeados, flujos de auth rotos, secretos expuestos y defaults inseguros para que la app se comporte correctamente en producción.

Preguntas Frecuentes

Why are hard-coded URLs such a big problem in production?

Porque fijan tu aplicación a un solo entorno. Al desplegar, los usuarios pueden ser redirigidos a staging o incluso a localhost, al que no tienen acceso, por lo que el login, los webhooks y los enlaces de correo dejan de funcionar de formas que parecen aleatorias.

What’s the fastest way to spot a broken OAuth redirect URL?

Los proveedores de OAuth requieren que la URL de redirección coincida exactamente. Si tu aplicación envía http://localhost... o un dominio de staging como redirect, el proveedor puede rechazarlo o redirigir a los usuarios a una página muerta donde la sesión nunca se completa.

Why does `localhost` in a callback break for real users?

localhost apunta al propio ordenador del usuario, no a tu servidor. En producción eso significa que callbacks, llamadas a la API y enlaces pueden terminar en ningún lado, aunque todo pareciera correcto al probar localmente.

Where should I search first for hard-coded URLs?

Busca localhost, 127.0.0.1, staging, dominios antiguos y cadenas completas http:// o https:// en todo el repositorio. También revisa las plantillas de correo y cualquier código que construya enlaces concatenando un hostname.

Can the wrong callback URL be in a provider dashboard even if my code is correct?

En los paneles de terceros. Apps de OAuth, proveedores de pagos, emisores de webhooks y servicios de correo suelen guardar URLs de callback fuera de tu código, así que puedes “arreglar” el repo y aun así seguir recibiendo eventos en el lugar equivocado.

What’s a clean way to move URLs into environment configuration?

Pon las URLs que varían según el entorno en variables de entorno como APP_URL, API_URL y OAUTH_REDIRECT_URL, y luego léelas desde un módulo de configuración único. Evita leer process.env por todas partes para no acabar con fuentes conflictivas.

What guardrails stop staging or localhost URLs from sneaking into production again?

Permite valores por defecto seguros sólo para desarrollo local y haz que la producción falle rápido. Si falta una URL requerida o apunta a localhost o staging en producción, detén el inicio con un error claro para no desplegar flujos rotos silenciosamente.

Which areas break most often when URLs are wrong?

Auth, webhooks, CORS y enlaces de correo. Esas rutas dependen de dominios y protocolos exactos, y pequeñas discrepancias pueden causar bucles de login, eventos perdidos, peticiones bloqueadas o enlaces de restablecimiento que llevan a la página equivocada.

How do I test quickly after fixing URLs and callbacks?

Haz una prueba end-to-end por entorno: login/logout, restablecimiento de contraseña desde una bandeja real, un evento de webhook de prueba y cualquier redirección de pagos. Mientras pruebas, vigila la red del navegador buscando dominios inesperados como staging o previews.

When is this a quick fix vs a sign the codebase needs a deeper cleanup?

Si las URLs están repartidas en muchos archivos, los callbacks difieren entre frontend y backend, o cada cambio rompe otro entorno, normalmente hace falta más que un arreglo rápido. FixMyMess puede auditar un código generado por IA, centralizar la configuración y reparar flujos para que funcionen en producción.