Banderas de funciones para prototipos rotos: enviar correcciones sin caos

Usa banderas de funciones para prototipos rotos para aislar código riesgoso, desplegar correcciones parciales con seguridad y reducir retrocesos mientras estabilizas.

Por qué los prototipos se rompen cuando intentas desplegar correcciones

Un “prototipo roto” rara vez es un único bug. Es un montón de pequeñas suposiciones que nunca se probaron juntas: valores hardcodeados, pantallas a medias, manejo de errores faltante y atajos “temporales” que en silencio se convirtieron en parte del producto.

En equipos reales, se ve así: la app funciona en la laptop del creador, pero falla después de un despliegue. Un usuario puede iniciar sesión, otro se queda bloqueado. Los pagos funcionan en sandbox pero no en producción. Un pequeño cambio en un lugar derriba algo no relacionado.

Las correcciones a lo grande siguen fallando porque cambian demasiado de una vez. Cuando reescribes un flujo de extremo a extremo, también reescribes todos los efectos secundarios desconocidos. Si la base de código está desordenada, no hay un lugar seguro desde donde trabajar mientras haces el cambio.

Los cortes suelen venir de caminos de código riesgosos que no notas hasta que los usuarios reales los golpean. Ejemplos incluyen:

- Una rama de “fallback” que corre solo cuando un servicio externo está lento

- Un rol usado raramente (admin, usuario invitado) con permisos diferentes

- Una pantalla solo móvil con una llamada API distinta

- Un job en segundo plano que reintenta y duplica acciones

- Una dependencia oculta en variables de entorno o secretos

“Estabilizar primero” significa hacer la app predecible antes de añadir funciones nuevas. Apuntas a cambios más pequeños y controlados, menos sorpresas y recuperación más rápida cuando algo sale mal. Aquí es donde las banderas de funciones para prototipos rotos empiezan a importar: puedes aislar las partes riesgosas, desplegar correcciones parciales con seguridad y evitar revertir todo el release.

Si heredaste un prototipo generado por IA (Lovable, Bolt, v0, Cursor, Replit) y cada arreglo se siente una apuesta, FixMyMess puede ejecutar una auditoría de código gratuita para mapear los caminos de mayor riesgo antes de que empieces a cambiarlos.

Banderas de funciones, explicadas sin jerga

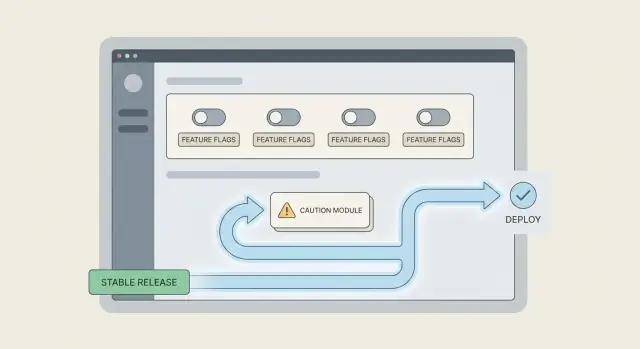

Una bandera de funciones es un simple interruptor on/off alrededor de un fragmento de código. Despliegas el código, pero decides quién puede usarlo (o si alguien puede usarlo aún). Eso te permite avanzar incluso cuando el prototipo es inestable, porque puedes aislar rutas riesgosas en lugar de jugártela con todo el sistema en un solo cambio.

Para banderas en prototipos rotos, piensa en ellas como rieles de seguridad. Te ayudan a lanzar correcciones parciales, probar en producción con un grupo pequeño y retroceder rápido si algo va mal.

Las flags te protegen de algunos problemas, pero no de todos. Son excelentes cuando un cambio podría romper un flujo, cargar la base de datos o disparar casos límite malos. No arreglan bugs por sí solas y no reemplazan un buen monitoreo o pruebas.

Aquí tienes los tipos comunes de flags que escucharás:

- Flags de lanzamiento: ocultan una nueva función hasta que estés listo para desplegarla.

- Flags de operaciones: cambian el comportamiento por estabilidad (rate limits, caché, reintentos).

- Kill switches: apagan una característica que falla al instante sin un rollback completo.

También ayuda saber qué no son las flags. Son diferentes de config, ramas y hotfixes rápidos.

- La configuración (config) mantiene valores estables (como timeouts). Una flag es un interruptor temporal mientras aprendes.

- Las ramas mantienen el código fuera de producción. Las flags te permiten desplegar código de forma segura y controlar la exposición.

- Los hotfixes parchean producción rápido. Un kill switch puede comprarte tiempo mientras construyes la corrección real.

Un ejemplo simple: tu página de login a veces entra en un bucle tras un restablecimiento de contraseña. Puedes añadir una flag que mantenga el flujo antiguo de restablecimiento para la mayoría de usuarios, mientras un pequeño grupo interno prueba el nuevo flujo. Los equipos como FixMyMess usan este enfoque cuando reparan prototipos generados por IA, porque reduce despliegues arriesgados de todo o nada.

Decide primero qué poner detrás de una flag

El objetivo de una flag no es ocultar trabajo sin terminar. Es reducir el radio de impacto cuando tocas un prototipo frágil. Si marcas lo correcto, puedes desplegar un build más seguro incluso cuando solo parte de la corrección esté lista.

Empieza por rodear las áreas donde un pequeño bug provoca un gran desastre. En la mayoría de prototipos, eso es autenticación, pagos, cualquier cosa que escriba en la base de datos y cualquier cosa que cambie la forma de los datos (como migraciones). Esos caminos pueden bloquear usuarios, cobrar mal o corromper registros.

Elige el límite que coincida con el riesgo

Un error común es flaggear una característica entera cuando solo una rama es peligrosa. Si el problema es una regla de precios nueva, no marques toda la página de checkout. Marca el cálculo de precio o la llamada final de “cobrar”. Los límites pequeños son más fáciles de razonar y más fáciles de quitar después.

Usa este filtro rápido para decidir qué merece una flag:

- Afecta login, acceso, facturación o escrituras permanentes en la base de datos

- Es difícil revertir limpiamente una vez que se ejecuta (migraciones, jobs en segundo plano)

- Necesitas desplegar correcciones parciales mientras sigues investigando

- Una falla sería visible para muchos usuarios a la vez

- No confías en poder probar todos los casos límite hoy

Oculta o degrada con gracia

Algunas cosas deberían estar totalmente ocultas hasta que sean seguras (por ejemplo, un nuevo flujo de pagos). Otras pueden caer a una alternativa sin drama. Un buen patrón es “nuevo camino si está habilitado, de lo contrario usa el camino antiguo”, con un fallback claro si el nuevo camino falla.

Ejemplo: estás arreglando un login inestable. Puedes marcar solo la nueva lógica de refresco de tokens. Si falla, los usuarios siguen iniciando sesión con el método antiguo y sigues recogiendo errores sin romper a todo el mundo.

Los equipos que usan banderas en prototipos rotos a menudo descubren que el problema real es más profundo que un bug. Cuando FixMyMess audita código generado por IA, solemos marcar primero los caminos más arriesgados de auth o escrituras de datos para que las correcciones puedan desplegarse de forma segura mientras continúa la limpieza profunda.

Una forma paso a paso para añadir tu primera flag

Cuando un prototipo es frágil, tu primera flag debe tener una sola misión. Elige el mayor riesgo que puedas reducir hoy: detener caídas, evitar escrituras erróneas en la base de datos o evitar fugas de datos. Si intentas “marcar todo”, perderás el control rápidamente.

Comienza pequeño y trata la flag como un interruptor de seguridad que puedes accionar sin drama. Esta es la idea central de las banderas para prototipos rotos: puedes desplegar una corrección parcial, mantener la app usable y evitar rollbacks de emergencia.

Flujo de trabajo para la primera flag

Escribe el nombre de la flag para que cualquiera pueda adivinar lo que hace, luego añade una nota de una sola frase que diga por qué existe y qué significa “seguro”.

- Elige un comportamiento riesgoso para controlar (ejemplo: “nuevo camino de escritura en checkout”).

- Nombra la flag claramente (ejemplo:

checkout_write_v2_enabled) y añade una intención de una línea: “Evita cargos duplicados manteniendo v1 como predeterminado.” - Envuelve primero un punto de entrada (una ruta, clic de botón, handler API o job en segundo plano), no un helper interno profundo.

- Haz que “flag apagada” sea la opción más segura, aunque sea más lenta o menos elegante.

- Añade una forma rápida de apagarla inmediatamente (config, toggle de admin, variable de entorno) y confirma que funciona.

Dónde se atascan la gente

La mayoría de equipos ponen la flag demasiado profunda en el código. Entonces te pierdes la mitad de las llamadas y la ruta riesgosa sigue corriendo. Si envuelves el punto de entrada, controlas todo el flujo con un solo interruptor.

Un ejemplo simple: tu job “Import CSV” a veces escribe filas vacías. Pon la flag al inicio del job. Si la flag está apagada, ejecuta la importación antigua o bloquea las importaciones con un mensaje claro. Ese valor por defecto puede parecer estricto, pero evita datos malos.

Si heredaste código generado por IA que se comporta de forma impredecible, FixMyMess suele empezar añadiendo un pequeño conjunto de flags de seguridad en esos puntos de entrada para que puedas desplegar correcciones sin volver a romper producción.

Patrones de rollout que evitan sorpresas

La mayoría de los rollouts fallan por la misma razón: cambias demasiado, para demasiada gente, demasiado rápido. Con banderas en prototipos rotos, la meta es lo opuesto. Haces un cambio pequeño, lo expones a un grupo mínimo y mantienes un freno instantáneo.

Default-off vs default-on

Usa default-off cuando el nuevo camino pueda colapsar, afectar dinero o tocar auth, facturación o escrituras. Te permite desplegar el código de forma segura y luego elegir cuándo activarlo.

Usa default-on cuando el camino antiguo es el arriesgado y necesitas una línea base más segura de inmediato. En ese caso, deja el comportamiento antiguo detrás de una flag para poder revertirlo temporalmente si aparece una dependencia oculta.

Algunos patrones de rollout que reducen sorpresas:

- Despliega default-off y habilítalo solo para tu equipo (o un pequeño grupo interno) por un día.

- Expándelo primero a una porción pequeña de usuarios reales, como 1 a 5 por ciento, y vigila mensajes de soporte y logs de error.

- Aumenta la exposición en pasos (5 a 20 a 50 a 100 por ciento) solo después de que la app se mantenga estable por un ciclo de negocio completo.

- Usa reglas de segmentación: solo usuarios nuevos, un tipo de cuenta o una región, para limitar el radio de impacto.

- Mantén un kill switch que apague el nuevo código de inmediato sin redeploy.

El kill switch importa más cuando arreglas código desordenado generado por IA. Si un cambio toca login o pagos, una vía de rollback rápida puede ser la diferencia entre una mala hora y una semana perdida.

Ejemplo realista: reconstruyes un paso de validación de checkout inestable. Lo habilitas para cuentas internas, luego al 2% de usuarios. Si la tasa de errores o fallos de cobro sube, giras el kill switch y vuelves al flujo antiguo en segundos, no después de un hotfix frenético.

Los equipos que trabajan con FixMyMess suelen emparejar esto con una auditoría rápida de los caminos riesgosos primero, para saber dónde empezar a marcar antes de tocar producción.

Añade el monitoreo correcto para que las flags realmente reduzcan rollbacks

Una flag solo ayuda si puedes responder rápido a una pregunta: ¿activar esto mejoró o empeoró las cosas? Sin eso, acabarás adivinando y revirtiendo todo el release de todos modos.

Empieza registrando (logging) cada vez que la app evalúa una flag. Manténlo aburrido y seguro. Quieres suficiente contexto para depurar, pero nada que pueda exponer usuarios o secretos.

Registra el mismo conjunto pequeño de campos cada vez:

- Nombre de la flag y variante (on/off, o qué opción)

- Un ID de request o sesión (no un email, no un perfil de usuario completo)

- La ruta o acción (por ejemplo, /login, create-invoice)

- Códigos de resultado y tiempos (estado, timeout, duración)

- Una etiqueta corta de error (como "db_timeout"), no un stack trace completo en el cliente

Luego separa tus métricas por estado de la flag. Mide tasa de error, solicitudes fallidas y timeouts para flag on vs off. Si los errores suben solo cuando la flag está on, tienes evidencia y puedes apagarla en minutos en lugar de revertir todo el despliegue.

Añade señales de salud simples para los flujos que más duelen cuando se rompen. Para un login, eso podría ser: intentos de login, logins exitosos y tiempo hasta la primera página tras el login. Para checkout, podría ser: intentos de pago, pagos exitosos y abandonos en la confirmación.

Decide la regla de “apágalo” antes de habilitar la flag. Ejemplo: “Si la tasa de éxito de login baja 2% durante 10 minutos, o los timeouts se duplican, deshabilitar la flag e investigar.” Predecir esto elimina debates durante un incidente.

Esto es especialmente útil con banderas para prototipos rotos donde las correcciones tocan áreas frágiles como auth o llamadas a la base de datos. Si traes un proyecto a FixMyMess, esta es una de las primeras protecciones que añadimos para que las correcciones parciales puedan desplegarse con seguridad mientras continúa la limpieza profunda.

Probar ambos caminos sin duplicar tu carga de trabajo

Cuando añades flags, creas dos comportamientos: flag off (la línea base segura) y flag on (la corrección nueva). La meta no es duplicar cada prueba. Es asegurarte de que ninguno de los dos caminos se deteriore en silencio.

Para banderas en prototipos rotos, empieza decidiendo qué camino es el “contrato”. La mayoría de equipos trata la flag off como el contrato hasta que el rollout se completa. Eso significa que tus pruebas principales deben pasar siempre con la flag off, incluso semanas después.

Una división de pruebas práctica que se mantiene pequeña

Mantén una ejecución principal de pruebas en el estado por defecto (usualmente flag off), luego añade una pequeña serie de pruebas que corran con la flag on. Enfoca las pruebas con la flag on solo donde cambia el comportamiento.

Un enfoque simple que funciona bien:

- Ejecuta tu suite completa de smoke con la flag off en cada push.

- Añade 3 a 5 pruebas focalizadas con la flag on, cubriendo las pantallas o llamadas API cambiadas.

- Añade una prueba “guardiana” que falle si la flag falta o fue renombrada (evita deriva silenciosa).

- Haz el valor de la flag explícito en las pruebas (configúralo en el setup de la prueba), nunca “lo que tenga mi laptop”.

Ese último punto importa. Muchas pruebas inestables pasan porque un desarrollador cambió una flag localmente, lo olvidó y la prueba empezó a depender de ese estado oculto.

Evitar la deriva de flags (la ruta olvidada)

La deriva de flags ocurre cuando nadie recuerda la ruta off, así que se rompe y no puedes revertir con seguridad. Una solución rápida es ejecutar una comprobación programada (diaria o antes del release) que arranque la app con la flag off y haga una pasada de sanidad corta: login, un flujo clave y logout.

Ejemplo: si estás arreglando un login inestable, mantiene una prueba automática que verifique que el login antiguo sigue funcionando con la flag off y otra que verifique que el nuevo login funciona con la flag on. Si FixMyMess audita una base de código y encuentra auth rota, esta verificación de “dos caminos” suele ser la forma más rápida de detener rollbacks de emergencia mientras reparas la causa raíz real.

Errores comunes que hacen que las banderas salgan mal

Las banderas pueden calmar un despliegue desordenado, pero también añadir una capa nueva de caos. La mayoría de problemas vienen de tratar las flags como una solución permanente en lugar de un interruptor temporal de seguridad.

La primera trampa es la deuda de flags: desplegas una flag, las cosas se estabilizan y nadie la quita. Semanas después tienes dos versiones del mismo comportamiento y cada nuevo cambio tiene que funcionar en ambos caminos. Así la base de código se convierte en un laberinto.

Otro problema común es colocar flags demasiado profundo en el código. Cuando cada función comprueba una flag, la lógica se vuelve difícil de leer y fácil de romper. Un patrón mejor es puertas en un límite claro (ruta, controlador, punto de entrada del servicio) para que el resto del código se mantenga limpio.

Las flags también se usan mal para ocultar trabajo riesgoso de datos. Una flag está bien para comportamiento de solo lectura, UI o lógica alterna. Es una mala solución temporal para migraciones rotas, escrituras inseguras o “arreglaremos la base de datos luego”. Si ambos caminos escriben datos distintos, hacer rollback puede dejarte con un estado mixto y confuso.

Aquí errores que vale la pena detectar temprano al usar banderas en prototipos rotos:

- Dejar flags para siempre, de modo que la complejidad se vuelva permanente

- Dividir la lógica en pequeñas ramas con flags en muchos archivos

- Flaggear escrituras y migraciones sin un plan seguro de rollback

- Olvidar un propietario claro y una fecha para eliminar la flag

- Almacenar flags de una manera que exponga secretos o control administrativo

Cómo mantener las flags seguras

Mantén el control de flags en el servidor, restringe quién puede cambiarlas y nunca publiques toggles de “admin” en el cliente. Si tu prototipo vino de herramientas de IA y ya tiene claves expuestas o auth inestable, trata la gestión de flags como acceso a producción.

Una regla práctica: cada flag debe salir con un plan de salida (cuándo se eliminará) y un plan de verificación (qué señal prueba que es seguro). Equipos como FixMyMess suelen empezar estabilizando la ruta marcada primero y luego eliminando por completo la ruta antigua para que la corrección se mantenga.

Lista rápida antes de activar una flag

Antes de girar una flag, trátala como cambiar un fusible en una casa desordenada. Quieres un interruptor, un circuito claro y un fallback seguro si algo chispea.

Usa esta lista rápida para atrapar los problemas que suelen causar rollbacks nocturnos cuando usas banderas en prototipos rotos.

- Punto de entrada único: el cambio riesgoso debe estar detrás de una decisión única y obvia (por ejemplo, un controlador o un método de servicio). Si el nuevo código se filtra en helpers aleatorios, no sabrás qué está realmente activo.

- Predeterminado seguro: cuando la flag está off, la app debe comportarse de forma aburrida y conocida como buena. Si “off” aún llama código nuevo o devuelve formas de datos medio nuevas, no has creado una red de seguridad real.

- Interruptor rápido: asegúrate de poder deshabilitar la flag sin redeploy. Si la única forma es un nuevo build, no es un freno de emergencia.

- Verificación end-to-end para ambos caminos: ejecuta un flujo real con la flag off y otro con la flag on (login, checkout, lo que importe). Las pruebas unitarias ayudan, pero no detectan redirecciones rotas, vars de entorno faltantes o respuestas API desencontradas.

- Propiedad y auditoría claras: decide quién puede cambiar la flag, dónde se cambia y cómo se registra. Si cualquiera puede activarla desde una pantalla de admin oculta, espera sorpresas.

Un ejemplo rápido: si sustituyes un proveedor de auth, mantén la decisión en el handler de “start login”, por defecto al proveedor antiguo y verifica el ciclo completo de sign-in y logout en ambos modos.

Si tu prototipo ya es impredecible, una revisión externa corta puede ahorrar tiempo. FixMyMess suele ver flags añadidas en tres lugares sin un predeterminado seguro, lo que hace que las fallas sean más difíciles de deshacer que el bug original.

Un ejemplo realista: estabilizando un login inestable

Tienes un prototipo donde el login parece bien en dev, pero los usuarios en producción tienen fallos aleatorios. A veces la cookie de sesión no se mantiene. A veces el callback golpea la URL equivocada. Los mensajes de soporte se acumulan porque la gente no puede entrar, y cada “arreglo rápido” corre el riesgo de romperlo para todos.

En lugar de reemplazar todo el sistema de auth de una sola vez, añades una flag que controla qué camino se ejecuta: el flujo actual de login (antiguo) o el nuevo flujo (nuevo). La ruta antigua sigue como fallback mientras pruebas el nuevo con seguridad. Esta es la parte práctica de las banderas para prototipos rotos: puedes avanzar sin apostar todo a un único despliegue.

Cómo se ve el rollout

Primero, conectas la flag en un punto de decisión (por ejemplo, justo antes de que la app intercambie un código de auth por una sesión). Si la flag está OFF, usa el código de intercambio antiguo. Si está ON, usa el nuevo.

Luego lo despliegas en pasos pequeños:

- Solo usuarios internos (tu equipo, cuentas de prueba o una allowlist oculta)

- 5% de usuarios reales

- 25% de usuarios reales

- 100% cuando sea aburrido y estable

Si ves un pico en errores de login, giras el kill switch a OFF. Eso fuerza inmediatamente a todos al camino antiguo sin rollback ni pánico por hotfix.

Cómo se ve “hecho”

Una flag no termina cuando alcanza 100%. Termina cuando puedes borrarla.

Has terminado cuando:

- La tasa de éxito de login se mantiene estable por días (no horas)

- Los logs de error no muestran picos nuevos relacionados con auth después de los pasos de rollout

- Los tickets de soporte sobre login bajan a casi cero

- La ruta antigua se elimina y se borra el código de la flag

Los equipos a menudo se detienen en “ahora funciona” y mantienen ambos caminos para siempre. Si heredaste una base de código desordenada generada por IA (el tipo que FixMyMess ve mucho), fija una fecha límite para quitar el fallback. Así evitas convertir una herramienta de seguridad en complejidad permanente.

Próximos pasos: estabiliza, luego limpia y despliega con confianza

Si quieres que las banderas para prototipos rotos realmente te compren tiempo, mantenlas enfocadas. Elige los pocos lugares donde las fallas duelen más y hazlos más seguros primero.

Empieza escribiendo tus tres flujos de usuario más riesgosos. Piensa en lo que causa pings de soporte y rollbacks de emergencia: login, checkout, guardar ajustes o cualquier cosa que toque facturación. Añade flags solo alrededor de las partes riesgosas de esos flujos, no alrededor de páginas enteras o servicios completos.

Luego trata cada flag como una escayola temporal, no como una característica permanente. Ponle una fecha clara de eliminación y un responsable. Una vez que la corrección esté estable y desplegada por completo, borra la flag y la ruta antigua. Dejar flags para siempre es como convertir prototipos en sistemas confusos y frágiles.

Si tu prototipo fue generado por una herramienta de IA, haz una auditoría rápida de riesgos antes de ampliar el rollout. Los problemas suelen estar ocultos hasta que llegan usuarios reales.

Aquí tienes una lista de próximos pasos que puedes copiar en tus notas:

- Identificar los 3 flujos más propensos a provocar un rollback

- Añadir una flag solo en el punto de decisión que separa la lógica antigua de la nueva

- Poner una fecha de eliminación para la flag y asignar un responsable

- Auditar huecos de auth, secretos expuestos y riesgos de inyección SQL

- Si los rollbacks siguen ocurriendo, pedir una revisión experta antes del próximo release

Ejemplo: tu nueva corrección de login funciona para la mayoría, pero rompe cuentas creadas con social sign-in. Mantén el nuevo camino detrás de una flag, habilítalo solo para usuarios internos al principio y luego a una pequeña fracción del tráfico mientras parcheas el caso límite de social sign-in.

Si lidias con rollbacks frecuentes y código desordenado generado por IA, FixMyMess puede ayudar con una auditoría de código gratuita, luego reparaciones puntuales y preparación de despliegue en 48-72 horas para que puedas desplegar con seguridad y eliminar las flags antes.