Centraliza la configuración de la aplicación para evitar la deriva entre dev, staging y prod

Centraliza la configuración de la aplicación para mantener los valores por defecto, secretos y validaciones consistentes entre dev, staging y prod, evitando sorpresas en el despliegue.

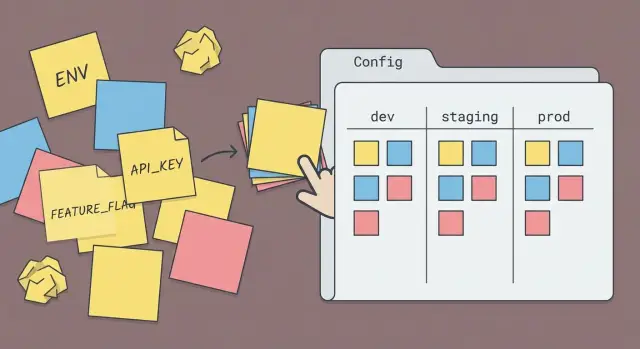

Qué es realmente la proliferación de configuración

La proliferación de configuración ocurre cuando los ajustes que controlan tu app están repartidos en demasiados sitios. Un valor es una variable de entorno en una máquina, otro está hardcodeado en un archivo helper y un tercero lo sobreescribe en un YAML. Entonces nadie puede responder, con confianza, “¿qué está usando realmente la app ahora?” sin investigar.

En proyectos reales se ve así: un feature flag existe en tres formas (un booleano en el código, un valor por defecto en un archivo de configuración y una variable de entorno que lo sobreescribe), los timeouts difieren entre servicios porque cada equipo “lo configuró localmente” y los secretos se copian en .env al azar. La app se comporta diferente en dev, staging y prod porque cada entorno termina con una mezcla distinta de valores por defecto, overrides y valores ausentes.

Una línea útil para trazar:

- Configuración: valores que cambian según entorno o despliegue (URLs, credenciales, límites, feature flags, nivel de logs).

- Código: reglas y comportamiento (cómo funcionan los reintentos, cómo se evalúan los flags, cómo se aplica un timeout).

El objetivo de centralizar la configuración de la aplicación no es “un archivo gigante”. Es una capa de configuración única: un único lugar que define nombres, valores por defecto, precedencia (qué sobrescribe a qué) y reglas de validación. Con eso, dev, staging y prod pueden diferir donde deben, pero no por accidente.

Señales de que tu configuración está causando deriva entre dev-staging-prod

Si el mismo commit se comporta distinto entre entornos, a menudo no es el código. Son los ajustes alrededor del código. La deriva suele acumularse lentamente: un arreglo rápido en un script de deploy, un valor por defecto “temporal” en un módulo, un toggle en un dashboard que nadie recuerda.

Señales de deriva:

- Local y staging dan resultados distintos con el mismo commit (a menudo en auth, correos, jobs en background o APIs de terceros).

- Sigues descubriendo valores por defecto ocultos en lugares aleatorios: código de la app, Dockerfiles, scripts de CI, dashboards del hosting, migraciones de base de datos.

- Onboarding es un ritual: “pon estas 14 variables y quizá funcione”, más unos pasos no documentados que solo una persona conoce.

- Los deploys fallan solo en prod, frecuentemente porque prod es el único lugar con tráfico real, secretos reales o reglas de red más estrictas.

- Nadie puede responder rápido: “¿Qué valores estamos ejecutando ahora?” sin comprobar tres herramientas y dos repos.

Un escenario común: staging funciona porque un script establece silenciosamente CACHE_ENABLED=false por defecto. En producción ese script no se usa, la caché se activa, las peticiones empiezan a expirar y el equipo culpa al último cambio de código. La solución no es otro parche: es centralizar la configuración de la aplicación para que cada entorno siga las mismas reglas de valores por defecto, overrides y validación.

Qué debe hacer una sola capa de configuración

Una sola capa de configuración es donde se define cada ajuste, se le da un valor por defecto sensato (cuando es seguro) y se comprueba antes de que la app arranque. Hace que las mismas entradas produzcan el mismo comportamiento en dev, staging y prod.

También traza una línea clara entre config (entradas) y lógica de la app (comportamiento). La config responde “¿con qué valores estamos corriendo?”, mientras que tu código responde “¿qué hacemos con ellos?”. Cuando se mezclan, la gente empieza a “arreglar” problemas cambiando variables de entorno o hardcodeando valores, y aparece la deriva.

Una buena capa de config:

- Define valores requeridos y valores por defecto seguros en un solo lugar.

- Carga la config de la misma manera en todas partes: servidor web, workers, scripts CLI, migraciones, tests.

- Valida en el arranque con errores legibles que indiquen qué falta y cómo arreglarlo.

- Trata los secretos diferente a los ajustes normales: nunca imprimirlos, nunca cometerlos y fallar rápido si faltan.

- Produce un único objeto que el resto de la app lee.

La validación no es opcional. Evita bugs silenciosos como un timeout sin valor que se convierta en cero, o un feature flag tipo "false" tratado como verdadero.

Ejemplo: un prototipo generado por IA podría leer DATABASE_URL en un archivo, DB_URL en otro y un tercer sitio cae por defecto a localhost. Una sola capa de config obliga a un nombre, una regla, un resultado.

Haz un inventario de tus ajustes antes de refactorizar

Antes de centralizar la configuración, mapea lo que existe hoy. La deriva suele venir de la misma configuración definida dos veces con dos nombres y dos valores distintos.

Empieza listando todos los lugares donde puede vivir la configuración. No asumas “solo usamos variables de entorno” hasta que hayas comprobado:

- Variables de entorno (shells locales, archivos

.env, ajustes de contenedores) - Archivos de configuración (JSON/YAML, módulos de config de la app)

- Ajustes almacenados en la base de datos (paneles admin, settings por tenant, feature toggles)

- CI/CD y pipelines de build (vars en tiempo de build, inyectores de secretos)

- Dashboards del hosting (valores en la UI de la plataforma, overrides en tiempo de ejecución)

Para cada ajuste, captura dos hechos: dónde se establece y dónde se lee en el código. Una tabla simple funciona: nombre, valor actual por entorno, fuente, archivo/módulo que lo lee y propietario.

Luego etiqueta cada ítem como secreto (API keys, tokens), no secreto (timeouts, niveles de log) o derivado (construido a partir de otros valores, como una base URL + path). Los valores derivados normalmente no deberían almacenarse en varios lugares.

Finalmente, marca qué debe diferir por entorno (por ejemplo, host de la base de datos) frente a lo que debe ser igual en todos lados (como nombres de feature flags). Si encuentras duplicados como STRIPE_KEY y PAYMENTS_STRIPE_KEY, anota cuál usa realmente el código y cuál es legado.

Diseña el modelo de config: nombres, valores por defecto y precedencia

Si quieres centralizar la configuración de la aplicación, haz que la “forma” de tus ajustes sea aburrida y predecible. La mayoría de la deriva ocurre cuando la misma idea tiene tres nombres distintos o cuando nadie sabe qué valor gana.

Nombres que la gente pueda adivinar

Elige un esquema de nombres y úsalo en todas partes. Usa términos consistentes (por ejemplo, siempre DATABASE_URL, no DB_URL en un sitio y POSTGRES_URL en otro). Decide la capitalización (a menudo ALL_CAPS para variables de entorno) y usa un conjunto pequeño de prefijos para agrupar ajustes relacionados.

También ayuda agrupar ajustes por área:

- auth (sesiones, OAuth, JWT, settings de cookies)

- database (URLs, tamaños de pool, timeouts)

- email y notificaciones (keys del proveedor, remitente)

- storage (bucket, región, público/privado)

- feature flags

Defaults y precedencia (quién gana)

Decide qué significa “valor por defecto”: ¿un valor seguro que funciona localmente o un placeholder que obliga a poner un valor real en staging y prod? Los valores por defecto están bien para cosas no sensibles (nivel de log, tamaño de paginación). Son arriesgados para todo lo que afecte seguridad o datos (secretos de auth, URLs de base de datos).

Escribe el orden de precedencia y haz que el código lo respete. Un enfoque común:

- Valores por defecto hardcodeados en la capa de config

- Archivo específico por entorno (opcional)

- Variables de entorno que lo sobreescriben todo

- Overrides en tiempo de ejecución (solo si realmente los necesitas)

Para valores faltantes o inválidos, sé estricto con cualquier cosa que pueda causar un mal despliegue (dominio incorrecto, secreto vacío, flag inseguro). Usa fallback solo cuando el impacto sea bajo y obvio.

Añade validación para que la mala config no pase silenciosamente

Centralizar la config es solo la mitad del trabajo. La otra mitad es asegurarte de que cada valor tenga el tipo, la forma y el rango correctos antes de que tu app empiece a hacer trabajo real.

Trata la config como un contrato de entrada. Define un esquema que describa cómo debe ser cada clave y luego valídalo en el arranque. Si algo está mal, falla rápido con un error claro para que lo detectes en deploy, no después de que los usuarios encuentren un fallo.

Un esquema práctico comprueba:

- Tipos (string, número, booleano) y formatos como URL

- Valores permitidos para ciertas claves (por ejemplo,

LOG_LEVEL) - Claves requeridas vs opcionales, con defaults seguros para las opcionales

- Rangos y límites (timeouts, recuentos de reintentos, tamaño máximo de subida)

- Reglas entre campos (si

AUTH_ENABLED=true, entoncesAUTH_PROVIDERdebe estar seteado)

Los buenos errores ahorran horas. Deben nombrar la clave, qué se esperaba, qué se recibió y mostrar un ejemplo.

ConfigError: DATABASE_URL must be a valid URL.

Got: "postgres://" (missing host)

Expected: "postgres://user:pass@host:5432/dbname"

Where: staging environment

Documenta cada ajuste justo al lado del esquema con una línea que explique su propósito. Cuando los equipos heredan código generado por IA, la config faltante o poco clara es una fuente común de deriva.

Paso a paso: migrar a una capa de config sin downtime

La forma más segura de centralizar la configuración es un despliegue gradual, no un cambio grande. Las rutas de config viejas y nuevas deben funcionar en paralelo hasta que se actualice el último punto de lectura.

Un plan de migración que mantiene la producción estable

Añade la nueva capa de config, pero no quites nada todavía. Luego migra el uso con cambios pequeños y revisables:

- Crea un módulo (o paquete) de config único que sea el único lugar permitido para leer variables de entorno y cargar archivos.

- Añade un mapeo temporal de nombres antiguos al nuevo modelo (aliases), para que los deployments existentes sigan funcionando.

- Mueve todos los defaults hardcodeados a la capa de config, de modo que cada entorno tenga la misma línea base de comportamiento.

- Actualiza los puntos de lectura por áreas, una a la vez (auth, email, database, pagos) para que lean del nuevo objeto de config.

- Tras confirmar que todo uso está migrado, elimina las rutas antiguas y borra los aliases.

Evita downtime enviando esto en al menos dos deploys: el primero añade la nueva capa más aliases, el segundo elimina el código viejo una vez confirmado que nada depende de él.

Añade un resumen de arranque seguro

Después de que la app arranque, imprime un resumen corto de la config en los logs para detectar deriva rápido. Manténlo no sensible: nombre del entorno, feature flags activados/desactivados, región, qué host de BD se seleccionó. Nunca imprimas secretos ni cadenas de conexión completas.

Mantén los entornos alineados sin mezclarlos

Quieres que dev, staging y prod se sientan iguales, sin fingir que son idénticos. El objetivo es paridad de entornos: la app se comporta de forma consistente, mientras que un pequeño conjunto de ajustes puede diferir de forma segura.

Decide desde el principio qué se permite variar por entorno y pon solo esos valores bajo overrides por entorno. Ejemplos comunes:

- Endpoints externos (sandbox de pagos vs live, proveedor de email de pruebas vs producción)

- Nivel de logging y destinos de logs

- Nombres de dominio y callback URLs

- Perillas de escalado (cantidad de workers, límites de tasa)

- Secretos (siempre distintos por entorno)

Todo lo demás debe permanecer consistente, especialmente los defaults críticos para el comportamiento. Si staging tiene un timeout distinto, una configuración de caché diferente o un modo de auth distinto, no estás probando lo que vas a enviar.

Evita lógica prod-only como if (ENV === "prod") { ... } que cambie cómo funcionan las características. Si algo debe ser solo para producción (por coste o cumplimiento), conviértelo en un feature flag explícito y trazable: que tenga nombre, propietario y una razón.

Un ejemplo simple: un equipo desactiva strict cookie settings en staging “para facilitar logins”. La app pasa tests en staging y luego falla en producción cuando las cookies de auth dejan de enviarse en redirecciones cross-site. Mantener las mismas settings de auth entre entornos habría expuesto el problema antes.

Cómo probar cambios de config de forma segura

Al centralizar la configuración, el mayor riesgo no es el código, sino el ajuste desconocido que antes “simplemente funcionaba” en un entorno y ahora rompe en todos.

Trata la config como una entrada que puedes cargar en tests. Crea tres conjuntos de ejemplo pequeños para dev, staging y prod (commiteados en tu repo con valores falsos). Tus tests deben cargar cada conjunto y afirmar que la config final fusionada tiene la misma forma siempre. Esto detecta claves faltantes y reglas de precedencia sorprendentes temprano.

Luego añade un test que falle a propósito: quita un ajuste requerido y confirma que la app sale con un error claro que nombre el campo. “DATABASE_URL is missing” es mucho más fácil de arreglar que “arrancó pero se comportó raro”.

Pruebas rápidas de seguridad que valen la pena mantener

- Prueba valores peligrosos: strings vacíos, tipos incorrectos, URLs inválidas, números fuera de rango.

- Confirma que los secretos nunca aparecen en logs (no tokens completos, contraseñas o claves privadas).

- Asegura que los feature flags acepten solo valores conocidos (por ejemplo, true/false, no

"yes").

Dry-run de arranque en CI

Ejecuta un job de “solo arranque” en CI que cargue la config con placeholders seguros, construya la app e inicialice el wiring principal (rutas, cliente DB, proveedores de auth) sin tocar servicios reales. Si la app no puede arrancar con placeholders, probablemente no arrancará en staging.

Errores comunes que recrean la proliferación

La mayoría de equipos refactorizan una vez, sienten alivio y luego lentamente vuelven al caos. El culpable no es el sistema de config nuevo, sino los hábitos en torno a él.

Un error clásico es mantener defaults implícitos. Alguien añade “si falta el valor, asumir X” en un servicio, pero otro servicio asume Y. En dev funciona porque tu laptop tiene vars extra. En staging cambia el comportamiento y nadie sabe por qué. Haz que cada default sea explícito y esté definido en un solo lugar.

Otro error es aceptar claves desconocidas. Un typo como PAYMNTS_ENABLED se convierte silenciosamente en un ajuste nuevo, así que el flag real nunca se activa. Esto es exactamente lo que la validación de config debería evitar.

Los secretos también tienden a colarse en sitios equivocados: pegados en archivos JSON “temporales”, logueados en un volcado completo de config o incluidos en .env de ejemplo con valores reales. Mantén los secretos separados de los no secretos y nunca los imprimas.

Errores que suelen aparecer después de una refactorización “exitosa”:

- Usar nombres distintos para el mismo ajuste entre servicios (por ejemplo,

DATABASE_URLvsDB_URL) - Permitir que dashboards de hosting sobrescriban el código sin una regla clara de precedencia

- Añadir env vars ad-hoc durante incidentes y nunca eliminarlas

- Copiar config en README que luego queda obsoleta

- Convertir feature flags en forks permanentes del comportamiento

Lista rápida antes de enviar el refactor

Antes de hacer merge, confirma que realmente tienes un solo lugar que decide el comportamiento. La app debería actuar igual en todos los entornos a menos que cambies un ajuste intencionadamente.

- Una capa de config carga cada ajuste (env vars, archivos, flags) y valida tipos antes de que la app arranque.

- Los defaults viven en un solo sitio, son fáciles de encontrar y coinciden con lo que realmente quieres en producción.

- Los valores requeridos faltantes fallan rápido con errores claros que indican qué clave falta y dónde ajustarla.

- Dev, staging y prod difieren solo en un pequeño conjunto explícito de valores (por ejemplo, URL de BD o feature flags).

- Los secretos nunca aparecen en logs, páginas de error, output de build o bundles del cliente.

Haz una prueba de realidad rápida: arranca la app con un valor intencionalmente incorrecto (por ejemplo, un string donde se espera un número) y confirma que se niega a arrancar. Luego despliega a staging y verifica que las mismas reglas se ejecuten allí.

Escribe una nota corta de traspaso para la siguiente persona: dónde vive la config, cómo funciona la precedencia y 2–3 ejemplos comunes (por ejemplo, cómo activar un feature flag en staging sin tocar prod). Esa nota evita que la proliferación vuelva a aparecer una semana después.

Ejemplo: un deploy a staging que falla por configuración dispersa

Una historia común con prototipos generados por IA: todo funciona en una laptop y luego staging se rompe tras el primer deploy. La UI carga, pero el login falla. Los usuarios son enviados a una página en blanco o un error como “redirect_uri mismatch”.

La causa raíz suele ser aburrida: la callback URL de auth está en dos sitios y no coinciden. Localmente, la app usa http://localhost:3000/callback. En staging, alguien actualizó el proveedor de auth a https://staging.example.com/callback, pero la app todavía lee un valor antiguo desde una variable de entorno sobrante o un archivo de config hardcodeado. Al mismo tiempo, staging carece de un secreto (como la clave de firma de sesiones), así que aunque el redirect funcione, la app no puede mantener la sesión.

Con una sola capa de config hay una fuente de verdad y un único conjunto de reglas. En el arranque, la app comprueba que:

- La callback URL coincide con el entorno actual

- Los secretos requeridos están presentes (no vacíos, no placeholders)

- Los valores tienen el formato correcto (las URLs parecen URLs)

En lugar de fallar después de que un usuario haga clic en “Log in”, el deploy falla rápido con un mensaje claro como “Missing SESSION_SECRET in staging” o “AUTH_CALLBACK_URL does not match staging base URL.” Ese mismo chequeo ayuda a evitar que el problema llegue a producción.

Siguientes pasos si tu app generada por IA sigue derivando

La deriva dev-prod es especialmente común en código generado por IA porque la lógica de config suele duplicarse en varios archivos, esparcirse en helpers y respaldarse con defaults ocultos.

Si la app funciona en su mayoría y el dolor principal es comportamiento inconsistente, refactoriza de forma incremental. Añade una sola capa de config que lea desde un lugar, establezca defaults y valide valores requeridos. Luego migra un grupo a la vez (auth, base de datos, email, APIs de terceros) hasta que todas las lecturas pasen por esa capa.

Si la app ya es frágil (crashes aleatorios, ruta de arranque poco clara, “solo funciona en mi máquina”), una reconstrucción limpia o reescritura parcial puede ser más rápida. Eso es especialmente cierto cuando encuentras múltiples rutas de config que hacen lo mismo con nombres distintos, o cuando los defaults están hardcodeados en varios sitios.

Una auditoría rápida te ayuda a elegir. Debe responder:

- Dónde se define, se sobreescribe y se usa cada ajuste

- Cuál es el default (y si es seguro)

- Qué se rompe si el valor falta o está mal formado

- Qué secretos están almacenados incorrectamente

Si heredaste un prototipo generado por IA desde herramientas como Lovable, Bolt, v0, Cursor o Replit y sigue rompiéndose fuera de tu laptop, FixMyMess (fixmymess.ai) se centra en diagnosticar dónde config y lógica divergen, y luego reparar y endurecer la base de código para que se comporte de forma predecible en staging y producción.

Define un milestone claro: una capa de config fusionada, validada (falla rápido con valores malos) y desplegada en staging con comportamiento que coincida con dev.