Correos desde el dominio correcto: identidad del remitente y comprobaciones contra el spam

Aprende a confirmar que tus correos se envían desde el dominio correcto, qué significa la identidad del remitente, por qué los mensajes van a spam y qué ajustes del proveedor debes revisar.

Qué significa enviar desde el dominio correcto

“Enviar correos desde el dominio correcto” significa que tu mensaje tanto parece como verifica que realmente vino de tu dominio de empresa (por ejemplo @tuempresa.com), y no de un dominio de servicio aleatorio o de una dirección que no coincide.

Tu identidad de remitente es el conjunto de datos que dice al destinatario y al proveedor de correo quién eres. Incluye el nombre visible (por ejemplo “Alex de Acme”), la dirección de correo ([email protected]) y el dominio después de la @ (acme.com). Esos elementos deberían coincidir con lo que la gente espera ver de tu empresa.

También ayuda separar dos cosas:

- Lo que pones en el campo From visible.

- Qué sistema envía realmente el correo.

Una herramienta de newsletter, un CRM, un help desk o tu propia app enviarán a través de sus propios servidores. Eso es normal. Lo que importa es si esos servidores están autorizados a enviar en nombre de tu dominio.

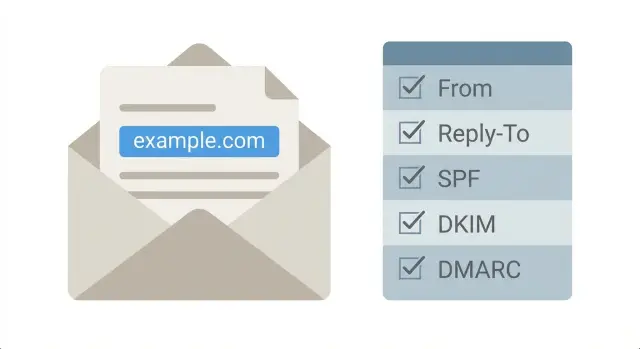

En la práctica, “dominio correcto” suele significar que tu configuración es coherente de extremo a extremo: la dirección From visible usa tu dominio (no @gmail.com ni un valor por defecto del proveedor), las respuestas van a donde pretendes (Reply-To coincide con tu plan) y los proveedores de correo pueden verificar que el mensaje está autorizado para tu dominio (SPF, DKIM y DMARC).

Por qué importa es sencillo: los proveedores de bandeja intentan proteger a los usuarios de remitentes falsos. Si tu mensaje afirma “From: [email protected]” pero el sistema de envío no puede probar que está autorizado para representar tu dominio, parece sospechoso. Ese desajuste puede reducir la confianza, colocar tus correos en spam o añadir etiquetas “via” que hacen dudar a las personas.

Un ejemplo común: configuras tu herramienta de newsletter para mostrar From: [email protected], pero nunca verificaste acme.com dentro de la herramienta. Para un proveedor de bandeja, puede parecer que alguien está suplantando a Acme. La solución normalmente no es reescribir el correo; es hacer que el dominio y la configuración de remitente coincidan.

Por qué los correos con “dominio incorrecto” van a spam

Los proveedores de bandeja están pagados para ser desconfiados. Pasan el día intentando capturar mensajes que fingen ser de una marca pero en realidad los envía otra persona. El spoofing y el phishing muchas veces empiezan por el dominio del remitente.

Cuando tu correo parece provenir de un dominio, pero el sistema real de envío está ligado a otro, los proveedores lo consideran una señal de advertencia. Aunque el asunto y el contenido estén bien, un desajuste de dominio puede parecer suplantación.

Mucho del filtrado es comprobación de identidad. Los proveedores comparan lo que el mensaje afirma (el From visible) con lo que dicen las cabeceras (de dónde vino realmente y si el remitente está autorizado). Si las señales no coinciden, el lugar más seguro para el correo suele ser la carpeta de spam. A veces cae en Promociones o Correo no deseado, pero el problema raíz sigue siendo la confianza.

La reputación también importa. Un dominio nuevo, o uno que no ha enviado mucho correo, tiene poca historia. La confianza se construye cuando los destinatarios abren, responden y no denuncian spam. Si envías desde un dominio distinto al esperado, pierdes esa confianza y puedes acabar dependiendo de la reputación del sistema que realmente envía.

Algunas situaciones de “dominio incorrecto” que suelen levantar sospechas:

- Tu dirección From usa el dominio de la empresa, pero el proveedor envía a través de un dominio compartido o no relacionado.

- Una herramienta sustituye en silencio la dirección From por un valor predeterminado como [email protected].

- Reply-To es tu dominio, pero los rebotes y las señales de entrega apuntan a otro sitio.

- Usas un subdominio para enviar, pero no está alineado con lo que muestras en From.

Por eso los correos pueden acabar en spam incluso cuando nada parece roto a simple vista. La mayoría de las comprobaciones suceden en silencio, y los proveedores rara vez dicen cuál fue la señal que inclinó la balanza.

Ejemplo: haces una pequeña campaña desde [email protected], pero tu herramienta está configurada para enviar desde acme-mailer.com. Los destinatarios ven “Acme” en la bandeja, pero el proveedor detecta señales de identidad mezcladas. El mensaje puede filtrarse antes de que nadie lo lea.

Señales de que tus mensajes no provienen de tu dominio

La mayoría de la gente mira el nombre From y asume que todo está bien. Las bandejas de entrada miran más que lo que escribiste en el editor. Si partes clave de la identidad apuntan a un dominio distinto, tu correo puede parecer que te está suplantando.

Señales comunes incluyen:

- Los destinatarios ven “via” o “en nombre de” junto a tu nombre. Esto suele significar que otro servicio está enviando y tu dominio no está totalmente autorizado.

- La dirección From muestra tu dominio, pero al pulsar Responder, va a otro dominio o sistema inesperado.

- Los mensajes de rebote van a una dirección desconocida. Esto apunta a un Return-Path diferente, que es una señal fuerte de autenticidad.

- Tu herramienta de correo advierte sobre autenticación, por ejemplo “dominio no verificado” o “Falta DKIM”.

- Correos de prueba caen más en Promociones o Spam de lo habitual.

Una comprobación rápida: envía un correo de prueba a dos bandejas que controles (por ejemplo, una Gmail y una Outlook) y compara qué muestra cada una sobre los detalles del remitente. Si una muestra “en nombre de” o si el comportamiento al responder cambia, tienes un desajuste.

Ejemplo: envías un boletín desde [email protected] usando un proveedor nuevo. El destinatario ve “Tu Empresa vía provider-mail.com” y las respuestas van a [email protected]. Aunque tu mensaje sea legítimo, esa identidad dividida es una señal roja para los filtros y confusa para los lectores.

Si ves alguna de estas señales, pausa antes de tu próxima campaña. Revisa From, Reply-To y la configuración de rebotes/Return-Path, además de cualquier advertencia en el tablero de tu proveedor.

Las tres direcciones que debes verificar: From, Reply-To, Return-Path

Cuando la gente habla de correos desde el dominio correcto, a menudo se refieren a más que lo visible. Tres “direcciones” diferentes pueden estar implicadas en un mensaje. Si no coinciden con tu dominio (o no coinciden entre sí), los proveedores pueden tratar el correo como sospechoso.

From: lo que ven los destinatarios

La dirección From es lo que los lectores ven en su bandeja. Debe coincidir con tu marca y el dominio desde el que pretendes enviar (por ejemplo, [email protected]). Si el From dice tuempresa.com pero el mensaje en realidad se envía “en nombre de” otro dominio, los filtros pueden notarlo.

También revisa el nombre del remitente (como “Facturación Tu Empresa”). Si cambia con frecuencia, parece aleatorio o no coincide con tu web y firma, la gente dudará. Menor engagement puede perjudicar la entregabilidad con el tiempo.

Reply-To: a dónde van las respuestas

Reply-To indica a las apps de correo dónde enviar las respuestas. A menudo debería coincidir con From. Puede ser distinto por una razón legítima, por ejemplo enviar marketing desde una dirección mientras las respuestas se dirigen a un buzón de soporte compartido.

Mantenlo coherente e intencional. Un Reply-To que apunta a un dominio totalmente distinto puede parecer phishing, especialmente cuando el From es tu marca.

Return-Path: la dirección de rebote (a menudo oculta)

Return-Path se usa para rebotes y errores de entrega. Muchos proveedores lo configuran automáticamente y puede usar un dominio del sistema o un subdominio. Eso puede ser normal, pero aun así debe alinearse con tu configuración de envío. Si Return-Path apunta a un lugar inesperado, suele ser señal de que la herramienta está enviando desde el dominio equivocado o una identidad no verificada.

Para diagnosticar, abre las cabeceras completas de un mensaje que te enviaste (a menudo llamado “mostrar origen” u “original message”). Busca:

- From: ¿muestra exactamente tu dominio?

- Reply-To: ¿es la esperada y está alineada con tu marca?

- Return-Path: ¿coincide con tu proveedor o con el dominio configurado para el envío?

- “Mailed-by” / “Sent-by” / “en nombre de”: ¿alguno muestra un dominio distinto?

Si cualquiera de estos no coincide con lo que pretendías, has encontrado algo concreto que arreglar en la configuración de tu proveedor.

Fundamentos de autenticación del remitente (SPF, DKIM, DMARC) sin jerga

Si quieres correos desde el dominio correcto, necesitas más que el nombre From correcto. Los proveedores también comprueban si tu servicio de envío está autorizado para usar tu dominio y si el mensaje fue alterado en tránsito.

En palabras sencillas:

- SPF es una regla en la configuración de tu dominio que lista qué servidores están autorizados a enviar correo para tu dominio.

- DKIM es una firma añadida a cada mensaje que los receptores pueden verificar usando una clave publicada en la configuración de tu dominio.

- DMARC es una política que le dice a los proveedores qué hacer si SPF o DKIM fallan, y a dónde enviar informes.

Qué significa “alineación” (y por qué importa)

Alineación es simplemente un juego de coincidencias. El dominio que el lector ve en el From visible debe coincidir con el dominio que prueban SPF o DKIM, o al menos estar en la misma familia de dominio.

Si tu From es [email protected], pero el mensaje se autentica como un dominio distinto (por ejemplo el dominio compartido de una herramienta), algunos proveedores lo tratan como sospechoso aunque el correo esté bien. Los subdominios pueden funcionar (como mail.empresa.com) si están configurados para alinearse con lo que muestras en From.

Qué esperar cuando cambias estos ajustes

SPF, DKIM y DMARC son registros DNS. Los añades o editas donde gestionas tu dominio (a menudo en tu registrador o host DNS). Dos realidades prácticas:

- Los cambios pueden tardar en propagarse. Algunas actualizaciones se ven rápido, otras pueden tardar horas.

- Pequeños errores tipográficos rompen las cosas. Espacios extra, comillas faltantes o poner el registro en el campo equivocado puede hacer que las comprobaciones fallen.

Una forma simple de recordarlo: SPF responde “¿Está permitido que este servidor envíe?”, DKIM responde “¿Se firmó correctamente este mensaje?” y DMARC responde “¿Qué debe pasar si esas respuestas no coinciden con lo que el destinatario espera?”

Paso a paso: confirma que tu proveedor envía como tu dominio

Para enviar correos desde el dominio correcto, dos cosas deben coincidir: la dirección que ven las personas (tu dominio From) y el dominio que tu herramienta de envío está autorizada a usar.

Una comprobación simple de 5 pasos

Antes de tocar DNS, aclara qué envías y qué herramienta lo envía.

- Escribe el dominio From exacto que quieres (por ejemplo,

[email protected]). Sé preciso.yourdomain.comymail.yourdomain.comson diferentes. - Identifica qué sistema envía el correo. ¿Es tu proveedor de bandeja, una herramienta de marketing o tu app (restablecimientos de contraseña, recibos, alertas)? Cada uno necesita su propia configuración.

- Busca el área de autenticación de dominio de la herramienta. Revisa términos como “Authenticate domain”, “Sending domains” o “Email DNS records”.

- Añade o verifica SPF y DKIM en tu DNS. SPF autoriza el servicio. DKIM firma el mensaje.

- Añade una política DMARC básica y empieza en modo de monitorización para que puedas ver qué falla antes de bloquear nada.

Después de publicar cambios en DNS, espera un poco y luego usa el botón de verificación de la herramienta si lo tiene.

Envía una prueba y confirma la alineación

Envía un correo de prueba a una bandeja personal (Gmail está bien). En los detalles del mensaje busca “mailed-by” y “signed-by”. Idealmente coinciden con tu dominio (o con un subdominio aprobado). Si muestran un dominio distinto que no controlas, aún no estás enviando como tu dominio.

Ejemplo: un fundador usa una app construida con IA para registros, y los correos de restablecimiento llegan “vía un dominio aleatorio de plataforma”. Eso normalmente significa que la app está enviando a través de una cuenta predeterminada del proveedor, no de tu dominio verificado. Arréglalo conectando el servicio de envío correcto, autenticando el dominio allí y actualizando la configuración From de la app para que coincida.

Si la herramienta dice “autenticado” pero las pruebas siguen fallando, las causas habituales son errores tipográficos en DNS, añadir registros al dominio equivocado o tener múltiples registros SPF en lugar de uno solo.

Subdominios y múltiples herramientas: mantener todo alineado

Los subdominios te permiten separar tipos de correo sin cambiar tu dominio de marca. Una configuración común usa un subdominio para newsletters, otro para recibos y el dominio principal para correo personal. Bien hecho, esto protege la reputación: si un envío de marketing recibe quejas, no arrastra automáticamente los restablecimientos y recibos.

Un patrón típico:

- news.yourdomain.com para campañas de marketing

- billing.yourdomain.com para facturas y recibos

- app.yourdomain.com para mensajes transaccionales como códigos de ingreso y alertas

- yourdomain.com para correo persona a persona (soporte, ventas, fundadores)

Esta separación suele valer la pena cuando envías campañas a escala o tienes correo transaccional crítico que debe llegar con fiabilidad. Si solo envías anuncios ocasionales, un solo dominio puede ser más simple.

Donde fallan las cosas es cuando la alineación se degrada entre herramientas. Puedes poner la From correcta, pero una pieza oculta (como el rebote o el Return-Path) puede venir de un subdominio distinto o incluso del dominio compartido del proveedor. Un subdominio mal configurado puede romper la alineación y hacer que las bandejas sospechen.

Para mantener correos desde el dominio correcto con varias herramientas, fija una regla coherente y aplícala en todas partes: plataforma de marketing, servicio de correo de la app, CRM y buzón de soporte. Decide qué dominios From están aprobados para cada tipo de correo y evita los valores que la herramienta elija por defecto.

También ayuda mantener una nota interna simple: qué dominios From están aprobados para cada tipo de envío, qué herramienta controla cada subdominio, quién actualiza DNS/autenticación y qué probar después de los cambios.

Ejemplo: tu producto envía códigos de ingreso desde [email protected], pero tu plataforma de marketing envía desde [email protected] mientras su dominio de rebote sigue siendo uno por defecto como bounce.vendor-mail.com. Todo parece bien en la línea From, sin embargo la entregabilidad baja después de una campaña. La solución no es “cambiar el texto”. Es alinear las piezas de dominio de envío para que cada herramienta use lo que pretendías.

Errores comunes que provocan desajuste de dominio

La mayoría de los problemas de “desajuste de dominio” no son hacks sofisticados. Son pequeñas decisiones de configuración que se acumulan hasta que los proveedores dejan de confiar en ti.

Un error común es usar un dominio de correo gratuito (como una dirección personal) mientras marcas el mensaje como de tu empresa. Aunque el nombre visible sea correcto, el dominio no coincide con tu marca.

Otro problema frecuente es tener SPF presente pero incorrecto. Los equipos añaden un segundo (o tercer) registro SPF al conectar una nueva herramienta. SPF debe ser un único registro que incluya a todos los remitentes aprobados. Varios registros SPF pueden anularse entre sí.

Los problemas con DKIM también son fáciles de pasar por alto. Una clave puede desactivarse durante un cambio de proveedor, quedar en estado de no firmado o romperse tras una migración de dominio. Cuando DKIM no firma, pierdes una de las señales de identidad más fuertes.

Otros errores que crean desajustes rápidamente:

- Activar una política DMARC estricta (por ejemplo reject) antes de confirmar que todos los remitentes legítimos están alineados.

- Mezclar dominios From en plantillas y automatizaciones, de modo que tu marca cambie según qué mensaje se envíe.

- Asumir que una insignia de “dominio verificado” significa que DNS está completamente correcto, cuando los registros están incompletos o publicados en el lugar equivocado.

Pequeño ejemplo: una startup usa [email protected] para respuestas de clientes, pero su herramienta de marketing envía newsletters desde [email protected] y una automatización usa un From distinto. Al mismo tiempo añadieron un nuevo registro SPF para la herramienta de marketing en lugar de actualizar el existente. Algunos mensajes pasan, otros fallan, y la colocación en bandeja se vuelve inconsistente.

Si ves este patrón, elige tus dominios de envío, asegúrate de que cada herramienta esté incluida en un único registro SPF, confirma que DKIM está firmando activamente y mantiene DMARC en modo de monitorización hasta que todas las fuentes legítimas estén alineadas.

Lista rápida antes de enviar tu próxima campaña

Antes de pulsar enviar, haz una pasada rápida para confirmar que tu correo realmente se envía como tu dominio (y no “en nombre de” un dominio de proveedor). Esta es la forma más rápida de detectar ajustes pequeños que llevan al spam.

Envíate un mensaje de prueba a una bandeja Gmail u Outlook y abre los detalles del mensaje (“Mostrar original”, “Ver origen” o “Cabeceras del mensaje”). Buscas dos cosas: que las direcciones visibles coincidan con lo que esperas y que los resultados de autenticación digan PASS y se alineen con tu dominio.

Mantén la lista simple:

- La dirección From es tuya y coherente con tu dominio de marca o subdominio elegido.

- Reply-To es intencional y no sorprende.

- SPF incluye el servicio que transmite el mensaje.

- DKIM está habilitado, firma y está alineado con la misma familia de dominios que From.

- DMARC existe y los informes (si están activados) están llegando.

Tras la llegada del correo de prueba, busca un resumen de autenticación: SPF PASS, DKIM PASS y DMARC PASS. También confirma que el dominio mostrado para estos PASS pertenece a la misma familia de dominios que tu From.

Ejemplo: tu From es [email protected], pero en las cabeceras ves DKIM firmado por acme-mailer.com y DMARC falla. Eso suele significar que tu proveedor no está configurado para firmar como acme.com o que tus registros DNS están incompletos.

Ejemplo y siguientes pasos si sigue yendo a spam

Una startup pequeña lanza con un dominio nuevo y usa una herramienta de terceros para enviar correos de onboarding. Configuran el nombre From con su marca, pero los correos siguen viéndose “extraños” en las bandejas. Algunos destinatarios ven una etiqueta “via”, las respuestas son raras y usuarios iniciales informan que el mensaje fue a spam.

Normalmente esto se reduce a un desajuste entre lo que ves en el cliente de correo y lo que los sistemas verifican tras bambalinas. Aunque el From visible parezca correcto, el dominio real de envío (a menudo reflejado por Return-Path y dominios de firma) puede ser distinto. Con un dominio nuevo, ese desajuste basta para que los filtros se pongan cautelosos.

Lo que cambiaron:

- Actualizaron la configuración From del proveedor para usar su dominio real (no un dominio predeterminado o compartido).

- Añadieron o corrigieron SPF, DKIM y DMARC en DNS para el dominio exacto que envía.

- Separaron envíos por propósito: un subdominio dedicado para marketing, manteniendo el dominio principal para correo personal.

- Revisaron las cabeceras para confirmar que Return-Path y el dominio DKIM coincidían con lo configurado.

En una semana vieron menos rebotes, menos etiquetas “via”, mejor colocación en bandeja y una marca más coherente entre clientes. También mejoraron las respuestas, porque los destinatarios confiaban más en lo que veían.

Si tus ajustes parecen correctos pero los mensajes siguen en spam, sigue esta ruta práctica de solución:

- Pregunta a tu proveedor qué dominio usa para Return-Path y para firmar con DKIM.

- Revisa DNS por registros SPF duplicados o en conflicto.

- Confirma que no estás enviando desde múltiples herramientas sin alinear la autenticación.

- Revisa cambios recientes: dominio nuevo, nuevo pool de IPs o un pico de volumen repentino.

- Para destinatarios en entornos de trabajo, pregunta a su equipo de IT qué regla o señal disparó la decisión de spam.

Si una app generada por IA está enviando mal (cabeceras incorrectas, dominios hardcodeados, claves expuestas o flujos de autenticación rotos), FixMyMess en fixmymess.ai puede realizar una auditoría gratuita y ayudar a corregir el código y la configuración para que tu identidad de remitente coincida con lo que verifican los receptores.

Preguntas Frecuentes

¿Qué significa realmente “enviar desde el dominio correcto”?

Significa que la dirección From visible usa el dominio de tu empresa y que el correo también verifica como autorizado para ese mismo dominio. Buscas una identidad consistente: lo que ven las personas, lo que comprueban los proveedores de correo y lo que tu herramienta de envío está autorizada a enviar.

¿Por qué los destinatarios ven “via” o “en nombre de” junto a mi nombre?

Normalmente significa que el servicio de envío no está totalmente autorizado para enviar como tu dominio, así que la bandeja de entrada muestra el dominio del servicio como remitente real. También puede ocurrir cuando From, Reply-To o el dominio de firma no coinciden limpiamente, lo que hace que el mensaje parezca enviado por un tercero.

¿Qué direcciones de correo debo revisar para confirmar que realmente proviene de mi dominio?

Empieza por comprobar estas tres: From (lo que ven los lectores), Reply-To (dónde van las respuestas) y Return-Path (dónde van los rebotes). Si cualquiera apunta a un dominio inesperado o no se alinea con tu dominio autenticado, las bandejas pueden tratar el mensaje como sospechoso.

¿Qué es Return-Path y por qué importa si es diferente?

Es la dirección de rebote usada para errores de entrega y es una señal fuerte de identidad entre bastidores. No siempre tiene que ser tu dominio principal, pero debe ser la esperada para tu configuración y alinearse con cómo tu proveedor autentica el correo en tu nombre.

¿Qué es SPF y qué pasa si está mal?

SPF es una regla en DNS que indica a los proveedores qué servidores pueden enviar correo para tu dominio. Si falta SPF o no incluye la herramienta que envía, tu correo puede fallar la autenticación y perder confianza, aunque el contenido parezca correcto.

¿Qué es DKIM y cómo sé si funciona?

DKIM es una firma criptográfica añadida a cada correo para que los receptores puedan verificar que no fue alterado y que está vinculado a tu dominio. Si DKIM no está firmando (o firma como un dominio distinto al From), pierdes una de las señales de legitimidad más fuertes y puedes ver más colocación en spam.

¿Necesito DMARC y cuál es la forma más segura de empezar?

DMARC es una política que indica a los proveedores qué hacer cuando SPF o DKIM no coinciden con lo que afirma tu From. Un punto de partida seguro es usar DMARC en modo de monitorización para ver fallos antes de aplicar bloqueos estrictos, porque una política estricta puede bloquear correos legítimos si algo está desalineado.

¿Debería enviar desde un subdominio (como news.miempresa.com) o desde mi dominio principal?

Usa subdominios cuando quieras separar reputaciones, por ejemplo marketing frente a correos transaccionales. En general, mantiene el dominio principal para correo persona a persona y usa subdominios dedicados para envíos masivos, pero asegúrate de autenticar y usar esos subdominios de forma consistente en todas las herramientas.

¿Cómo puedo probar rápidamente si mis correos están alineados y autenticados?

Envía un mensaje de prueba a una bandeja que controles y abre los detalles completos del mensaje o las cabeceras. Busca si SPF, DKIM y DMARC muestran PASS y confirma que los dominios mostrados allí pertenecen a la misma familia de dominios que tu dirección From visible.

Mis ajustes parecen correctos pero los correos aún van a spam—¿qué hago ahora?

Primero confirma qué dominio usa tu herramienta para firmar con DKIM y para Return-Path, porque eso suele revelar el desajuste. Luego revisa errores comunes: registros SPF duplicados, DKIM faltante, o múltiples herramientas enviando sin autenticación consistente; si una app generada por IA tiene configuraciones hardcodeadas o claves expuestas, FixMyMess puede ofrecer una auditoría gratuita y arreglar el código y la configuración para que tu correo coincida con tu dominio.