Errores en enforcement de facturación: arregla comprobaciones de plan y brechas de webhooks

Los errores de enforcement de facturación pueden filtrar ingresos sin que lo notes. Aprende a arreglar comprobaciones de plan, casos límite de webhooks y condiciones de carrera en upgrades para tu SaaS.

Cómo se ven los errores de enforcement de facturación en la vida real

Los errores de enforcement de facturación ocurren cuando tu página de precios dice una cosa, pero el producto se comporta de otra. Un usuario en el plan gratis hace clic en un botón y de pronto puede exportar, invitar compañeros o gastar créditos premium de IA sin pagar.

La primera señal es la inconsistencia. Un cliente queda bloqueado, otro con el mismo plan no. El acceso cambia tras un refresco, un logout o un intento de upgrade. Los tickets de soporte empiezan a sonar así: “Funcionaba ayer”, “Mi colega puede hacerlo y yo no” o “Me actualicé pero sigue diciendo que estoy bloqueado”.

Los prototipos son especialmente vulnerables porque a menudo se saltan las protecciones aburridas. La primera versión puede depender de un botón oculto, una comprobación en el frontend o una sola flag plan en la tabla de usuarios. Eso puede verse bien en demos y romperse en cuanto llegan reintentos de facturación reales, webhooks y usuarios de verdad.

Enforcement consiste en responder cuatro preguntas cada vez que se solicita una acción valiosa:

- ¿Quién es el usuario y a qué cuenta/espacio de trabajo pertenece?

- ¿Qué plan y add-ons están activos en este momento?

- ¿Qué acción exacta intenta realizar?

- ¿Debe permitirlo el servidor (no solo la UI)?

Cuando esas respuestas son poco claras o están repartidas por demasiados sitios, aparecen bugs. Un ejemplo clásico: alguien añade un endpoint “solo Pro”, pero olvida añadir la misma comprobación en un job en segundo plano que lo llama. La UI sigue ocultando la característica, pero el endpoint es alcanzable directa o indirectamente.

Si heredaste un prototipo SaaS generado por IA (Lovable, Bolt, v0, Cursor, Replit), estas lagunas son comunes. FixMyMess suele encontrar comprobaciones de plan faltantes en una o dos rutas críticas, además de al menos un sitio donde se asume el estado de facturación en lugar de verificarlo. Eso suele ser suficiente para que funciones pagadas se vuelvan gratuitas sin darse cuenta.

Mapea los lugares donde debería aplicarse el control de acceso

La mayoría de los errores de enforcement ocurren porque el acceso se comprueba en un sitio y luego se omite en el siguiente. La forma más rápida de evitar acceso gratuito a funciones pagadas es mapear cada “acción pagada” que un usuario puede disparar y asegurarte de que cada ruta toque la misma regla.

Empieza por acciones pagadas en lenguaje de usuario: “exportar CSV”, “invitar a un compañero”, “ejecutar el reporte”, “quitar marca de agua”. Luego traduce cada una a las rutas de ejecución reales: el endpoint API, cualquier job en segundo plano que encole y cualquier camino de UI (incluidos botones ocultos) que aún pueda llamar a la API.

Pon las comprobaciones primero en el servidor. La UI puede ocultar botones, pero no es de fiar. Si se puede llamar a un endpoint, este debe validar los derechos (entitlements) cada vez.

Sistemas que debes incluir en tu mapa

Apunta cada sistema que toque entitlements, aunque el código esté desordenado:

- Base de datos de la app (usuario, org/espacio de trabajo, tablas de suscripción o entitlements)

- Capa de auth (sesiones, claims JWT, roles)

- Proveedor de facturación (planes, suscripciones, facturas)

- Webhooks y procesamiento de eventos (incluidos reintentos y demoras)

- Cachés/colas (cualquier cosa que pueda servir acceso obsoleto)

Una vez que veas el panorama completo, elige una fuente de verdad para los entitlements y apégate a ella. Para la mayoría de las apps SaaS, eso es un registro de entitlements en tu propia base de datos que representa “qué puede hacer este espacio de trabajo ahora mismo”, actualizado por webhooks y verificado en acciones clave.

Un error común en prototipos: comprobaciones de plan dispersas en código frontend, un par de rutas API y un handler de webhook. El resultado es acceso inconsistente y fugas difíciles de reproducir. Un único modelo de entitlements más un guard server-side compartido cierra la mayoría de las brechas con rapidez.

Paso a paso: arregla las comprobaciones de plan para que las funciones pagadas sigan bloqueadas

El enforcement de facturación se rompe cuando las reglas están dispersas. Un endpoint comprueba el plan, otro confía en una flag de la UI y un tercero olvida comprobar. La solución es simple: centraliza la decisión y reutilízala en todas partes.

1) Encuentra todos los lugares que pueden disparar una acción pagada

Haz un inventario de rutas del servidor y jobs en segundo plano que hagan algo valioso: exportar datos, invitar compañeros, quitar límites, generar reportes, usar llamadas premium de IA y acciones de admin. Si cambia datos o te cuesta dinero, necesita una puerta de acceso.

Luego añade un guard en un solo lugar que use cada ruta pagada. No reescribas comprobaciones dentro de cada handler.

2) Traslada todas las decisiones de acceso al servidor

Trata cualquier cosa que venga del cliente como una pista, no como fuente de verdad. Flags de UI como isPro, valores en local storage y botones ocultos son fáciles de falsificar. El servidor debería decidir basándose en tus entitlements almacenados.

Un patrón práctico es calcular “qué está permitido” desde una función, usando un único registro de entitlements. Free puede ver paneles pero no exportar. Pro puede exportar. La clave es que cada endpoint use la misma decisión.

Una pequeña checklist para el guard:

- Carga el usuario y su registro de entitlements actual desde tu base de datos.

- Calcula

allowedFeaturesen una función única (sin comprobaciones ad-hoc dispersas por archivos). - Bloquea por defecto cuando los datos faltan o son poco claros.

- Devuelve un error claro: qué se bloqueó y por qué.

- Registra la decisión con ID de usuario y versión del entitlement.

Errores claros ayudan a soporte (“Exportar requiere Pro. Tu plan es Free.”). También hacen los logs buscables cuando alguien dice “pagué pero sigue bloqueado”.

3) Añade algunas pruebas que detecten fugas temprano

Manténlo básico. Quieres tres pruebas: un usuario free está bloqueado, un usuario pagado está permitido y un usuario con datos de entitlements faltantes está bloqueado. Eso solo atrapa muchas fugas de ingresos antes de que lleguen a producción.

Si heredaste un prototipo generado por IA, equipos como FixMyMess suelen empezar centralizando estos guards porque detiene fugas sin obligar a una reconstrucción completa.

Webhooks: maneja eventos faltantes, duplicados y tardíos

Los webhooks no están garantizados. Pueden llegar tarde, llegar dos veces, fuera de orden o nunca llegar. Si tu app asume “recibimos el webhook, así que el acceso está correcto”, seguirás viendo errores de enforcement de facturación.

Trata los webhooks como notificaciones sobre un cambio, no como el cambio en sí. Tu app debería poder responder, ahora mismo, “¿qué puede hacer este cliente?” incluso si el último evento está retrasado.

Haz seguro y confiable el procesamiento de webhooks

Empieza verificando que el evento sea real. Comprueba la firma del proveedor, rechaza payloads no confiables y no desbloquees funciones únicamente porque un campo del webhook lo diga. Contrasta con el estado actual de tu cliente.

Luego haz que los handlers sean idempotentes. Si el mismo evento se procesa dos veces, el resultado debe ser idéntico.

Una lista corta que previene la mayoría de fugas de ingresos:

- Verifica firmas y rechaza peticiones que no pasen la validación.

- Almacena un ID de evento y ignora duplicados que ya procesaste.

- Aplica cambios solo si el evento es más reciente que lo que has almacenado.

- Revisa la suscripción/entitlements actual antes de conceder acceso.

- Registra fallos con suficiente detalle para poder re-ejecutar de forma segura más tarde.

Maneja eventos fuera de orden y faltantes

Eventos fuera de orden son comunes en upgrades, reembolsos y cancelaciones. Usa timestamps (o números de secuencia, si se proveen) y compáralos con tu estado almacenado. Si llega un “trial started” más antiguo después de “paid canceled”, no sobreescribas el estado más nuevo.

Para eventos faltantes, construye una ruta de reintentos segura. Encola el webhook, reintenta el procesamiento y alerta cuando los reintentos siguen fallando. En prototipos que omiten estas protecciones, un evento perdido puede dejar funciones pagadas desbloqueadas durante días.

Una buena regla: los webhooks actualizan tus registros, pero el producto debe permitir funciones basado en tus propios entitlements actuales, no en el último webhook que por casualidad recibiste.

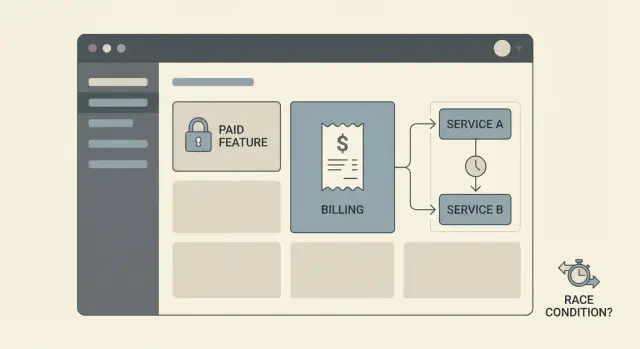

Condiciones de carrera en upgrades y downgrades

Las condiciones de carrera son una forma fácil de que se cuelen bugs de enforcement. Ocurren cuando dos partes de la app actualizan o leen el plan de un cliente al mismo tiempo y una de ellas ve datos obsoletos. El resultado suele ser acceso gratuito (o bloqueos aleatorios) justo cuando alguien cambia de plan.

Un patrón común: el usuario hace clic en Upgrade, la UI pasa a “Pro” inmediatamente, pero la comprobación del servidor sigue leyendo el plan viejo de la base de datos (o la caché). Si tu API confía en el estado de la UI, el usuario obtiene funciones pagadas antes de que nada esté confirmado. Si tu API confía en un estado viejo, el usuario paga pero sigue viendo “bloqueado”, luego refresca y de pronto funciona.

Una solución es forzar cada cambio de plan a través de una sola vía backend. No dejes que la UI, el handler de webhook y un cron nocturno escriban todos en los mismos campos de entitlements de formas distintas. Elige un dueño para los entitlements y haz que todo lo demás pase por él.

También ayuda dividir estados para que la app pueda ser honesta sobre lo que está ocurriendo:

- Pago iniciado (checkout creado)

- Pago confirmado (el proveedor indica pagado)

- Entitlement concedido (tu sistema actualizó el acceso)

- Entitlement revocado (efecto del downgrade)

Para evitar escrituras dobles, añade un bloqueo de corta duración o una comprobación de versión en el registro del cliente durante cambios de plan. Por ejemplo, guarda un entitlements_version. Cuando aplicas un upgrade, escribe solo si la versión es la que leíste, luego incrementa. Si cambió, reintenta con datos frescos.

Ejemplo concreto: un usuario se actualiza y al mismo tiempo tu cron “arregla” suscripciones resyncando el plan de ayer. Sin bloqueo o comprobación de versión, la escritura del cron puede llegar al final y deshacer el upgrade. La UI puede mostrar Pro mientras la API lo bloquea como Free, o al revés.

Si heredaste un prototipo generado por IA, esto es un hallazgo común en auditorías: múltiples escrituras de plan, sin una única fuente de verdad y comprobaciones de acceso que dependen de quién ganó la carrera.

Convierte los entitlements en un modelo de datos limpio y consistente

La mayoría de los errores de enforcement empiezan con verdades dispersas. Una parte de la app mira una cadena de plan en el registro de usuario. Otra mira una flag del proveedor de facturación. Una tercera mira si existe una suscripción. Cuando discrepan, la gente obtiene funciones pagadas gratis o clientes que pagan quedan bloqueados.

Arréglalo creando un único registro de entitlements que tu app trate como fuente de verdad. Guárdalo en una tabla (o documento) y actualízalo desde webhooks y resultados de checkout verificados. Incluye timestamps para poder razonar sobre qué cambió y cuándo.

Un registro práctico de entitlements suele incluir:

- Plan actual (free, pro, team)

- Estado de suscripción (active, trialing, past_due, canceled)

- Period start y period end (fecha de renovación)

- Versión de entitlement y

updated_at(para debugging y replay) - Política de gracia y

grace_until(si permites gracia)

Define los periodos de gracia en lenguaje claro y codifícalos en el modelo. Por ejemplo: permitir acceso de solo lectura por 3 días tras un pago fallido, pero bloquear exportaciones y llamadas API pagadas inmediatamente. La idea es que “qué está permitido” sea una regla ligada a estado y tiempo, no un montón de condicionales sueltos.

Decide también qué ocurre ante pagos fallidos. Bloqueo inmediato es lo más sencillo. Acceso limitado puede reducir churn, pero solo si se aplica de forma consistente en todo el producto.

Finalmente, trata las anulaciones manuales (admin overrides) como datos de primera clase. A menudo se vuelven la causa oculta de bugs porque nadie puede ver por qué un usuario está desbloqueado. Registra quién cambió el override, cuándo y por qué. Añade un tiempo de expiración para desbloqueos temporales. Haz el estado de override visible en tu UI de administración. Registra decisiones de entitlement (al menos en modo debug) para que puedas explicar allow/deny sin adivinar.

Si estás heredando un prototipo generado por IA, es común encontrar 3–5 fuentes de entitlements compitiendo. Consolidadlas suele ser la forma más rápida de detener fugas sin reescribir toda la app.

Casos límite que comúnmente filtran ingresos

Los errores de enforcement rara vez están en el camino feliz. Aparecen cuando los usuarios cambian de idea, comparten cuentas o chocan con problemas de timing que tu prototipo nunca vio.

Reglas de trial vs pagado pueden chocar de formas sorprendentes. Un error común es comprobar isTrialActive primero y devolver temprano, incluso después de que un usuario se haya actualizado. Eso puede aplicar límites de trial a usuarios pagos o, peor, aplicar reglas de trial más permisivas que las de pago. Haz explícita la regla “pago supera trial”.

Los downgrades son otra fuga silenciosa. Si solo bloqueas al iniciar sesión, los usuarios pueden mantener una pestaña abierta y seguir usando funciones pagadas después de un downgrade. Lo mismo ocurre si cacheas entitlements demasiado tiempo. Si un plan cambia, tu app necesita una forma rápida de re-comprobar acceso (o invalidar cachés) antes de acciones sensibles.

Reembolsos y chargebacks necesitan una política clara para acceso y datos. Si no haces nada, podrías conceder acceso indefinido tras la reversión del pago.

Algunos casos desordenados que vale la pena probar:

- Dos suscripciones activas (usuario suscrito dos veces o cambió sin cancelar la anterior)

- Desajuste facturación workspace vs usuario (un miembro hereda por accidente el plan del dueño)

- Bypass por rol (admins obtienen acceso completo incluso en plan gratis)

- Flags antiguas “grandfathered” que anulan las comprobaciones actuales

- Factura manual marcada como pagada sin actualizar entitlements

Un escenario común: el propietario de un equipo actualiza y luego inmediatamente se da de baja, y llega un webhook tarde. Si tu app desbloquea en el upgrade pero nunca vuelve a bloquear en el downgrade, las funciones quedan abiertas.

Errores comunes y trampas a evitar

Los bugs de enforcement suelen pasar porque las reglas viven en demasiados lugares y no todos coinciden. Un prototipo puede verse bien en la UI, mientras el backend sigue permitiendo endpoints pagados.

La forma más rápida de filtrar ingresos es tratar el control de acceso como un problema de frontend. Botones y pantallas son fáciles de evitar con llamadas directas a la API, peticiones guardadas o un simple script.

Errores comunes a vigilar:

- Gateado solo en la UI: ocultar una función en la app pero no comprobar el plan en el servidor.

- Comprobaciones de plan dispersas: diferentes archivos usan reglas distintas (nombre de plan aquí, price ID allá, lógica de trial en otro lado).

- Confianza ciega en campos del webhook: aceptar el estado del plan desde un evento sin verificar que coincida con tus registros.

- Sin seguridad en webhooks: ignorar reintentos, duplicados o eventos fuera de orden y re-habilitar acceso por accidente.

- Entornos mezclados: keys de dev en producción (o al revés), así “arreglas” los datos equivocados y el bug vuelve.

Otro clásico: un usuario se actualiza, la UI muestra Pro, pero el backend lee un plan cacheado antiguo por 10 minutos. Esa ventana basta para generar exports u otras acciones pagadas.

Si heredaste código generado por IA, estos problemas suelen venir ya incluidos como comprobaciones copiadas y pegadas. Consolidar la lógica en una única comprobación server-side y endurecer el manejo de webhooks reduce la probabilidad de que el bug vuelva tras el próximo refactor.

Antes de lanzar, haz dos pruebas de sentido común:

-

Llama directamente al endpoint API pagado estando en plan free.

-

Reproduce el mismo webhook de upgrade dos veces, luego envía un evento tardío de downgrade y confirma que el acceso termina en el estado correcto.

Revisiones rápidas antes de lanzar o relanzar

Antes de relanzar un prototipo, ejecuta algunas comprobaciones rápidas que detectan la mayoría de errores de enforcement. Estás respondiendo dos preguntas: ¿alguien puede obtener valor pagado sin pagar? y ¿los clientes legítimos pueden quedar bloqueados?

Un repaso breve que puedes hacer en menos de una hora con un usuario de prueba y tus logs:

- Prueba acciones pagadas desde una cuenta free llamando la API directamente (no la UI). Si algún endpoint pagado devuelve éxito, tienes una fuga.

- Actualiza una cuenta de prueba y refresca desde un dispositivo nuevo o ventana incógnita. El acceso debería desbloquearse rápidamente y seguir desbloqueado 10 minutos después.

- Downgrade o falla de pago, luego reintenta las mismas acciones pagadas. Deben dejar de funcionar de forma fiable, incluso si la UI aún muestra botones antiguos.

- Reproduce webhooks de facturación. Los handlers deben ser seguros para ejecutarse más de una vez y el resultado debe quedar claro en los logs.

- Abre una pantalla interna que muestre los entitlements actuales del usuario, su fuente (plan, add-on, trial) y cuándo se actualizó por última vez.

Una prueba útil en el mundo real: actualiza a un usuario y luego inicia inmediatamente un trabajo pagado pesado (export, ejecución de IA, acción masiva). Si ese job arranca antes de que se actualicen los entitlements, encontraste una carrera. Las soluciones suelen incluir comprobar entitlements en el servidor en el momento de la acción y hacer que el flujo de upgrade espere hasta que el nuevo estado esté confirmado.

También revisa tus logs. Cuando algo falla, deberías poder responder “¿por qué esta petición permitió/denegó?” sin adivinar:

- La petición fue permitida/denegada porque el entitlement X era true/false.

- ID de evento de webhook, estado (procesado/omitido) y razón.

- Estado antiguo vs nuevo de entitlements, con timestamps.

Ejemplo: el upgrade que desbloquea funciones gratis

Un escape común parece inofensivo: un usuario hace clic en Upgrade, ve “Pro” en la UI e inmediatamente empieza a usar funciones pagadas. Más tarde, notas que nunca pagó realmente, o su pago falló, y aun así mantuvo el acceso.

Imagina un momento de mucha actividad (lanzamiento, email promocional o una demo). Un usuario se actualiza mientras tu app está bajo carga, el proveedor de facturación está lento y tu app trata “checkout iniciado” como “ahora es Pro”.

Dónde se esconde el bug

La UI cambia a Pro basada en una flag local (o un registro cacheado). Pero el backend aún ve al usuario como Free porque el entitlement real solo se actualiza cuando llega un webhook.

Si tu feature check depende del estado del cliente, una sesión cacheada o una lectura a la base de datos que va con retraso, el usuario puede pasar la puerta. Si tu API confía en estado antiguo, el usuario paga pero sigue bloqueado, y tras un refresco todo vuelve a la normalidad.

Cómo reproducirlo (de forma fiable)

Suele reproducirse sin herramientas complejas:

- Abre dos pestañas estando logueado.

- En la Pestaña A, haz clic en Upgrade y completa el checkout.

- En la Pestaña B, refresca y rápidamente usa una función pagada (o pulsa el botón repetidamente).

- Añade un retardo al procesamiento de webhooks (o prueba en un entorno lento) y observa qué ocurre.

Si la acción pagada tiene éxito antes de que el webhook actualice entitlements, tienes una brecha.

Una solución práctica que cierra la brecha

Trata los upgrades como una máquina de estados en el servidor, no como un toggle en la UI:

- Guard server-side: cada acción pagada comprueba entitlements en el servidor, no la etiqueta de plan del cliente.

- Estado pendiente: cuando comienza el checkout, pon un estado como

pending_upgradey mantiene las funciones pagadas bloqueadas (o permite solo acceso de vista previa limitado). - Manejo idempotente de webhooks: procesa el mismo evento dos veces de forma segura e ignora eventos fuera de orden usando ID de evento y timestamps.

Para confirmar que está arreglado, repite la prueba de dos pestañas y verifica en los logs que las acciones pagadas sean denegadas hasta que el entitlement esté realmente activo, y luego permitidas solo después de que el webhook (o el pago verificado) actualice el estado del servidor.

Si heredaste un prototipo generado por IA (Lovable, Bolt, v0, Cursor, Replit), este bug exacto aparece con frecuencia porque el plan se rastrea en varios sitios. FixMyMess típicamente lo resuelve trazando cada comprobación de plan, moviendo la lógica a una única fuente de verdad en el servidor y endureciendo la lógica de webhooks para que “Pro” signifique realmente pagado.

Próximos pasos: cierra fugas de ingresos sin reconstruir todo

Empieza por escribir las acciones exactas que deben ser pagadas. Usa palabras sencillas: “exportar reporte”, “invitar compañero”, “quitar marca de agua”, “usar modelo premium”. Esta lista se convierte en tu checklist.

Elige un lugar en el servidor para actuar como guardián y haz que todo pase por ahí. Si tu app comprueba planes en cinco archivos distintos (o solo en la UI), vas a omitir uno.

Un orden práctico que funciona para la mayoría de equipos:

- Lista acciones pagadas y añade un guard server-side usado por cada endpoint pagado.

- Endurece el manejo de webhooks: verifica firmas, guarda eventos y haz el procesamiento idempotente.

- Añade reintentos para procesamientos fallidos de webhooks y maneja eventos tardíos sin romper el acceso.

- Prueba estrés en upgrades: simula redes lentas, dobles clics y dos dispositivos actualizando a la vez.

- Revisa downgrades y reembolsos para que el acceso cambie correctamente, en el momento adecuado.

Antes de cambiar lógica, decide qué “verdad” confiarás durante la ventana de upgrade. Puedes conceder acceso solo después de registrar un pago confirmado, o dar acceso temporal por un periodo corto y revocarlo automáticamente si el pago no se completa. Ambas aproximaciones funcionan, pero tienen que ser consistentes.

Si trabajas con un prototipo generado por IA, los problemas de facturación suelen venir acompañados de otros problemas como auth desordenada, secretos expuestos o arquitectura confusa. Si quieres una segunda opinión, FixMyMess (fixmymess.ai) se centra en diagnosticar y reparar codebases generados por IA, incluyendo lógica de entitlements, manejo de webhooks, endurecimiento de seguridad y preparación para despliegue.

FixMyMess también ofrece una auditoría de código gratuita para localizar dónde se filtra el acceso, y luego repara las comprobaciones de plan y casos límite de webhooks con verificación humana, a menudo en 48–72 horas.

Preguntas Frecuentes

¿Cuál es la forma más rápida de evitar que usuarios Free usen funciones pagadas?

Empieza por asumir que cualquier comprobación en la UI es eludible. La solución más rápida es añadir un único guard server-side que se ejecute en cada endpoint de API pagado y en cualquier job en segundo plano que realice trabajo pagado, y que por defecto deniegue cuando los datos de entitlements falten o sean poco claros.

¿Por qué no es suficiente ocultar botones en el frontend?

Porque la UI no es una frontera de seguridad. Los usuarios pueden llamar directamente a tu API, reutilizar peticiones antiguas o activar jobs en segundo plano indirectamente. Si el servidor no verifica entitlements en cada acción valiosa, las funciones pagadas acabarán filtrándose.

¿Cómo mapeo todos los lugares desde donde puede dispararse una acción pagada?

Un buen mapa conecta la acción visible para el usuario con cada ruta de ejecución que puede realizarla. Por ejemplo, “exportar CSV” suele implicar una ruta API, un job encolado y un endpoint de descarga. Si alguna de esas rutas omite la misma comprobación de entitlements, el acceso se vuelve inconsistente.

¿Cuál debería ser la fuente de la verdad para plan y add-ons?

Almacena los entitlements actuales en tu propia base de datos como fuente de la verdad y actualízalos vía resultados de checkout verificados y procesamiento de webhooks. Luego haz que el servidor lea ese registro de entitlements al momento de la petición (o con cachés muy cortos) para decidir permitir/denegar.

¿Cómo evito que fallos en los webhooks desbloqueen funciones?

Trata los webhooks como señales poco fiables: pueden llegar tarde, duplicados, fuera de orden o faltar. Verifica firmas, haz el procesamiento idempotente y solo actualiza tu estado almacenado si el evento es más reciente que lo que ya tienes.

¿Cómo arreglo la fuga de “usuario actualizó pero no pagó realmente”?

Divide el upgrade en estados claros y no concedas acceso solo porque el checkout empezó. Desbloquea funciones pagadas únicamente después de que tu sistema registre el pago confirmado y actualice los entitlements, y haz que las comprobaciones de la API dependan de ese estado en el servidor, no de una etiqueta en la UI.

¿Qué provoca condiciones de carrera durante upgrades y downgrades?

Ocurren cuando distintas partes del sistema leen o escriben el estado del plan al mismo tiempo y una parte ve datos antiguos. Usa una única vía backend para actualizar entitlements, añade comprobaciones de versión o bloqueos cortos durante cambios de plan y siempre vuelve a verificar los entitlements en el momento de la acción pagada.

¿Debería cachear los entitlements o siempre consultar la base de datos?

Cacha solo si puedes invalidarlo rápidamente cuando cambien los entitlements, y evita TTL largos para cualquier cosa que controle acciones pagadas. Si cacheas, incluye una versión de entitlement o un timestamp de actualización y rehúsa usar valores obsoletos cuando el usuario esté realizando algo caro o pagado.

¿Cuáles son las pruebas mínimas para detectar fugas de enforcement de facturación?

Tres pruebas atrapan mucho: un usuario Free queda bloqueado, un usuario pagado queda permitido y un usuario con datos de entitlements faltantes queda bloqueado. Añade una prueba adicional para tu acción de mayor impacto (por ejemplo, exportar o llamadas premium de IA) para asegurar que los jobs en segundo plano también aplican la misma regla.

¿Qué pasa si mi prototipo SaaS fue generado por herramientas como Lovable, Bolt, v0, Cursor o Replit?

Si heredaste un prototipo generado por IA, empieza con una auditoría focalizada de acciones pagadas, rutas del servidor, jobs y manejadores de webhooks para encontrar comprobaciones faltantes y fuentes de verdad en conflicto. Si quieres ayuda, FixMyMess puede hacer una auditoría de código gratuita y luego reparar comprobaciones de plan, casos límite de webhooks y brechas de seguridad con verificación humana, a menudo en 48–72 horas.