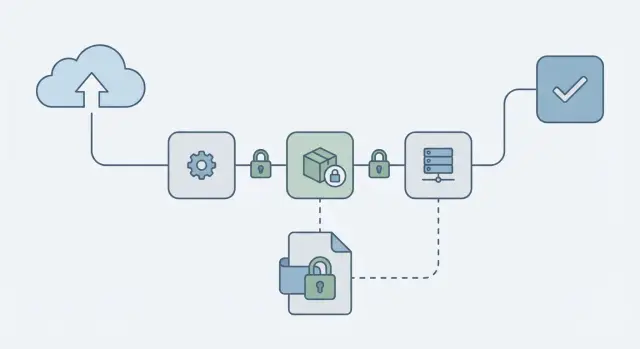

Estrategia de bloqueo de dependencias para despliegues estables y repetibles

Usa una estrategia de bloqueo de dependencias para evitar actualizaciones sorpresa, controlar paquetes transitivos y producir builds repetibles en desarrollo, CI y producción.

Por qué los despliegues fallan cuando las dependencias “flotan"

Cuando tus dependencias pueden flotar, un despliegue puede cambiar aunque tu código no lo haya hecho. Eso ocurre cuando tu archivo de paquetes usa reglas de versión laxas como ^1.2.0, ~1.2.0 o latest. La siguiente instalación puede traer una versión más reciente que todavía cumple la regla, y ahora tu app está ejecutando código distinto al de ayer.

No son solo los paquetes que elegiste directamente. La mayoría de los proyectos depende de dependencias transitivas (las dependencias de tus dependencias). Una pequeña actualización en lo profundo de ese árbol puede cambiar el comportamiento, añadir un nuevo requisito peer o incluir un bug rompedor. Sin versiones bloqueadas, a menudo no sabrás qué cambió hasta que algo falle.

Así es como dev, CI y producción se separan:

- Un desarrollador instala hoy y obtiene las versiones A, B, C.

- CI corre mañana y obtiene las versiones A, B, D.

- Producción recompila la próxima semana y obtiene las versiones A, E, D.

Una compilación repetible significa que puedes instalar el proyecto de nuevo, en otra máquina, y obtener las mismas versiones de dependencias y los mismos resultados. Puedes recompilar un commit antiguo y confiar en que se comportará igual.

Cuando las versiones flotan, los equipos suelen ver los mismos modos de fallo: tests intermitentes que solo fallan en CI, errores en tiempo de ejecución tras un despliegue “sin cambios de código”, builds que fallan porque una dependencia cambió sus requisitos de tooling, nuevas alertas de seguridad por un paquete recién descargado, o comportamientos que aparecen y desaparecen entre máquinas.

Un enfoque sólido de bloqueo hace que los despliegues vuelvan a ser aburridos: los cambios de comportamiento solo ocurren cuando tú actualizas dependencias deliberadamente, no cuando el ecosistema cambia por debajo.

Términos clave: directo, transitivo, lockfiles, semver

Una política de dependencias estable es más fácil de definir cuando unos cuantos términos quedan claros.

Las dependencias directas son los paquetes que eliges y listas en tu manifiesto (como package.json, requirements.txt o pyproject). Las dependencias transitivas son los paquetes que traen tus dependencias. Piénsalo como pedir un sándwich: tú eliges el sándwich (directo), pero la tienda elige el proveedor del pan y la marca de la mayonesa (transitivo). Si la tienda cambia de proveedor, tu sándwich cambia aunque hayas pedido lo mismo.

Un lockfile registra las versiones exactas que se instalaron, incluidas las transitivas, en un punto en el tiempo. Ayuda a que compañeros y CI instalen el mismo conjunto otra vez. No es magia: si se ignora el lockfile, se regenera constantemente o se resuelve diferente en otra plataforma (a menudo por módulos nativos), las instalaciones aún pueden desviarse.

Semver (versionado semántico) es el formato común x.y.z:

- Patch (x.y.Z): correcciones pequeñas, usualmente seguras

- Minor (x.Y.z): nuevas funcionalidades, pensadas para ser retrocompatibles

- Major (X.y.z): se permiten cambios rompientes

Un rango de versiones es cualquier regla que permite movimiento, como ^1.4.2, ~1.4.2, >=1.4 <2 o 1.x. Los rangos pueden escoger silenciosamente versiones más nuevas en una instalación fresca, especialmente a través de actualizaciones transitivas. Ahí empiezan las sorpresas.

Elige una política de bloqueo que se ajuste a tu equipo

El objetivo es simple: las instalaciones frescas y las builds en CI deben comportarse igual hoy y la próxima semana. Qué tan estrictos deben ser depende de lo que publiques, con qué frecuencia lo hagas y cuánto cambio pueda absorber tu equipo.

Para la mayoría de las apps (web, móvil, backend), los pines estrictos son la opción más segura por defecto. A las apps les importa más la estabilidad que “ser compatibles con muchas versiones”. Si un parche te rompe, los usuarios pueden sufrir downtime. Un bloqueo estricto también hace que los bugs sean más fáciles de reproducir porque todos ejecutan el mismo código.

Las librerías son distintas. Si publicas un paquete que otros instalan, a menudo querrás permitir un rango semver más amplio para mantener compatibilidad con usuarios. Aun así, deberías usar un lockfile en desarrollo para que tus tests corran sobre versiones conocidas, y ampliar o estrechar rangos intencionalmente.

Semver ayuda, pero no es garantía. Los updates minor pueden ser riesgosos cuando los mantenedores introducen cambios rompientes en una minor, las herramientas cambian configuraciones por defecto o la salida del build, o una dependencia transitiva cambia incluso cuando tus dependencias directas no lo hacen.

El tamaño del equipo y la frecuencia de releases también importan. Un equipo pequeño que publica semanalmente puede preferir pines estrictos más actualizaciones programadas. Un equipo grande que publica a diario podría permitir actualizaciones de parche (siempre bloqueadas en CI) si tienen tests robustos y rollback rápido.

Establece tus reglas: qué fijar y dónde

Empieza con una decisión: qué archivo será la fuente de la verdad para versiones. La mayoría usa una mezcla: el manifiesto expresa la intención y el lockfile garantiza la instalación exacta.

Usa el manifiesto (package.json, requirements.txt, Gemfile, etc.) para describir lo que tu app necesita. Usa el lockfile (package-lock.json, yarn.lock, pnpm-lock.yaml, Pipfile.lock, Gemfile.lock, etc.) para registrar las versiones exactas que se instalaron.

Si dejas que el manifiesto flote demasiado y tratas el lockfile como opcional, las instalaciones frescas pueden traer código distinto al de la semana pasada. Así es como “no cambió nada” se convierte en un despliegue roto.

Reglas simples que evitan sorpresas

Mantén la política pequeña y aplícala en todas partes:

- Pincha las dependencias directas de forma ajustada (exactas o solo parche), especialmente anything relacionado con auth, base de datos, pagos o herramientas de build.

- Permite rangos más amplios solo donde puedas tolerar cambios repentinos de comportamiento.

- Compromete los lockfiles y trátalos como obligatorios, no como “archivos generados”.

- Usa un gestor de paquetes por repo y un lockfile por repo.

- Decide cómo manejarás overrides/resolutions para arreglos urgentes de dependencias transitivas.

Estandariza los comandos de instalación para que todos respeten el lockfile. Por ejemplo, usa modos de instalación bloqueada en CI y localmente:

# Examples (use the one that matches your stack)

npm ci

pnpm install --frozen-lockfile

yarn install --frozen-lockfile

Documenta la política en el repo (README o CONTRIBUTING). Esto importa especialmente cuando un proyecto cambia de manos y la gente adivina los pasos “correctos” de instalación.

Paso a paso: hacer las instalaciones repetibles

Una política solo funciona si cada instalación sigue las mismas reglas. La meta es simple: una instalación fresca hoy debe producir el mismo árbol de dependencias mañana, en un portátil y en CI.

1) Reconstruye el lockfile desde cero

Empieza limpio para no arrastrar estado oculto.

- Borra artefactos de instalación (como

node_modules) y el lockfile. - Instala una vez y deja que tu gestor de paquetes genere un lockfile nuevo.

- Ejecuta la app y los tests para confirmar que el nuevo árbol sigue funcionando.

Si gestionas múltiples apps, hazlo repo por repo. Los cambios a gran escala son más difíciles de revisar.

2) Trata el lockfile como obligatorio, no opcional

Compromete el lockfile y revísalo como si fuera código. Cualquier cambio de dependencia debe incluir tanto la actualización del manifiesto como la del lockfile.

Si alguien actualiza una dependencia y olvida el lockfile, vuelves a “funciona en mi máquina”.

3) Haz que las instalaciones en CI sean deterministas

En CI, evita comandos que puedan actualizar versiones en silencio. Usa el modo “usar el lockfile tal cual”:

# Examples (pick the one for your tooling)

npm ci

yarn install --frozen-lockfile

pnpm install --frozen-lockfile

4) Haz que la build falle si el lockfile cambió

Añade una comprobación que asegure que las instalaciones no reescriben el lockfile:

git diff --exit-code -- package-lock.json yarn.lock pnpm-lock.yaml

5) Verifica que coincida en diferentes máquinas

Haz una comprobación rápida: pide a un compañero que haga una instalación limpia y ejecute los tests. Si los resultados difieren, probablemente tienes dependencias opcionales específicas del SO, distintas versiones del gestor de paquetes o falta una bandera en CI.

Gestionar dependencias transitivas sin adivinar

La mayoría de los fallos sorpresa no vienen del paquete que elegiste a propósito. Vienen de los paquetes que ese paquete trae, y de los que esos traen.

La forma más práctica de controlar esto es tratar el lockfile como un artefacto de primera clase. No te limites a anclar paquetes de nivel superior. Haz visibles, revisables y repetibles las decisiones transitorias.

Ver qué cambió antes de lanzar

Cuando algo falla después de una instalación, compara el último lockfile conocido como bueno con el nuevo. Fíjate en unas señales: un bump de versión transitiva que ocurrió aunque tus dependencias directas no cambiaron, un nuevo subárbol de dependencias añadido por una actualización minor, o múltiples versiones de un mismo paquete apareciendo.

A menudo eso basta para encontrar la pequeña actualización que causó el cambio real.

Overrides y versiones duplicadas

Los overrides (npm overrides, Yarn resolutions, pnpm overrides) son útiles, pero fáciles de olvidar. Si usas uno, deja una nota corta en el repo: por qué existe, quién lo mantiene y cuándo esperas eliminarlo.

Si ves versiones duplicadas, no dedupes automáticamente. Dedupe cuando las versiones son compatibles y necesitas menos copias (tamaño, bugs o comportamiento consistente). Déjalo cuando diferentes padres realmente requieran majors distintos.

Cuando una transitiva es vulnerable

Empieza con el movimiento menos arriesgado: actualiza la dependencia directa que la trae. Si no puedes hacerlo rápido, usa un override para forzar una versión parcheada y luego programa un seguimiento para eliminar el override cuando upstream se actualice.

Un flujo de actualizaciones seguro (para que el bloqueo no te congele)

El bloqueo mantiene los despliegues calmados, pero no debe significar “nunca actualizar nada”. Trata las actualizaciones como parte normal del shipping, no como un evento aleatorio.

Elige una cadencia y cúmplela. Muchos equipos hacen actualizaciones rutinarias semanalmente o cada dos semanas, y manejan los fixes de seguridad urgentes tan pronto como llegan. Separar esas dos vías evita que hagas una gran actualización apresurada por una sola alerta de seguridad.

Un flujo manejable:

- Agrupa actualizaciones rutinarias en una programación.

- Mantén los PR de actualización pequeños (una familia de paquetes o una área de la app a la vez).

- Prefiere parches y upgrades minor primero; planifica los majors.

- Escribe una nota corta en el PR sobre qué cambió y por qué.

- Mergea solo cuando los tests pasen y el lockfile se haya actualizado en el mismo PR.

Define las comprobaciones mínimas antes de cualquier bump de dependencia y mantenlas consistentes: una instalación limpia desde cero, tu suite de tests core, un build de producción y uno o dos flujos críticos de usuario (login, checkout, onboarding). Si ya ejecutas un escaneo de seguridad en CI, mantenlo en el circuito.

Checks de CI que detectan deriva antes de que se publique

Si quieres despliegues repetibles, CI debe actuar como una máquina limpia: sin herramientas globales ocultas, sin instalaciones locales y sin upgrades silenciosos.

Empieza por fijar el runtime. Un lockfile puede ser perfecto y aun así obtener resultados distintos si CI ejecuta Node 18 un día y Node 20 al siguiente, o si las versiones menores de Python difieren. Registra la versión del runtime en el repo y haz que CI la instale antes de ejecutar cualquier instalación de paquetes.

Buenas protecciones en CI suelen incluir: instalaciones bloqueadas que fallen si cambiarían el lockfile, comprobaciones de que manifiesto y lockfile cambian en sincronía, y una prueba rápida (smoke test) que ejecute imports y arranque (a menudo el primer lugar donde aparece una mala actualización transitiva).

Ten cuidado con el caching. Restaura caches para velocidad, pero asegúrate de que el lockfile siga siendo la fuente de la verdad y limpia caches cuando el lockfile cambie. Si tu CI restaura node_modules (o un caché de pip) sin verificar que coincida con el lock, puedes obtener comportamiento “aleatorio” que en realidad es un caché obsoleto.

Errores comunes que siguen causando despliegues sorpresa

La mayoría de los fallos “aleatorios” vienen de unos pocos errores repetibles.

Error 1: Confiar en rangos caret y tilde

^ y ~ parecen seguros, pero aún permiten versiones nuevas que pueden romperte vía una actualización transitiva, un cambio en el paso de build o un bugfix que asume un runtime más nuevo. Si necesitas despliegues estables, trata los rangos flotantes como opt-in, no por defecto.

Error 2: Lockfile ausente o desactualizado

Los equipos actualizan localmente, los tests pasan y luego se olvidan de comprometer el lockfile. CI instala un árbol distinto y aparece un error nuevo en producción. Los lockfiles no son basura; son parte de tu release.

Otras causas comunes incluyen mezclar gestores de paquetes (npm vs Yarn vs pnpm), dejar overrides/resolutions para siempre e ignorar diferencias de runtime u OS (versión de Node, OpenSSL, Linux vs macOS, arquitectura CPU) que cambian lo que se instala o cómo se compilan los módulos nativos.

Un ejemplo simple: un fundador prueba en macOS con Node 20, pero producción corre Linux en Node 18. Una dependencia transitiva publica una build nueva que espera Node 20. Localmente todo funciona, pero el build en producción falla durante la instalación.

Checklist rápido para gestión estable de dependencias

Si haces que los mismos insumos produzcan la misma instalación cada vez, los despliegues dejan de convertirse en sesiones de debugging sorpresa.

- Compromete el lockfile y trátalo como obligatorio. Las revisiones deben incluir cambios en el lockfile cuando cambian dependencias, y CI debe fallar si falta o está desactualizado.

- Usa un gestor de paquetes y un comando de instalación en todas partes. No mezcles herramientas ni uses comandos distintos local vs CI.

- Fija versiones de runtime, no solo librerías. Mantén Node/Python/Ruby consistentes en local, CI y producción.

- Establece una rutina regular de actualizaciones. Actualizaciones pequeñas y programadas son más fáciles de revisar, testear y revertir.

- Haz que CI detecte deriva. Instalaciones bloqueadas, chequeos de lockfile y un smoke test básico detectan la mayoría de los problemas temprano.

Decide también cuál es tu camino de “romper el vidrio” para parches de seguridad urgentes: quién aprueba, qué tests deben pasar y cómo desplegar rápido sin saltarse lo básico.

Escenario de ejemplo: una app “funcional” falla tras una instalación fresca

Una startup de dos personas publica una web generada por IA construida con Cursor y Replit. Funciona en el portátil del desarrollador e incluso pasa una demo rápida. Luego el primer despliegue real falla. Nada cambió en su código, pero el servidor de build instala dependencias desde cero y la app se cae al arrancar.

La causa es indirecta: su código depende de un paquete de auth popular, y ese paquete depende de otra librería con un rango semver flotante como ^2.3.0. De la noche a la mañana, se publica una nueva versión minor. Se instala limpiamente, pero cambia el comportamiento en tiempo de ejecución. Ahora la app lanza un error tipo “Cannot read properties of undefined” cuando los usuarios inician sesión.

Lo solucionan tratando las instalaciones como parte del producto, no como una configuración única:

- Regeneran el lockfile una vez en una máquina limpia y lo comprometen.

- Reemplazan rangos sueltos en dependencias directas donde importa la estabilidad (auth, base de datos, herramientas de build).

- Hacen que CI falle si el lockfile cambia durante la instalación.

- Usan el modo de instalación con lockfile en CI (por ejemplo,

npm ci).

Después de eso, los despliegues se vuelven repetibles porque cada entorno obtiene las mismas versiones, incluidas las transitivas.

Para no quedarse estancados en versiones antiguas para siempre, añaden una ventana semanal de actualización. El viernes actualizan dependencias en una rama, ejecutan tests, despliegan a staging y solo entonces hacen merge. Si algo falla, la ventana de responsabilidad es pequeña y el rollback es claro.

Siguientes pasos si tus despliegues ya son impredecibles

Si los despliegues se sienten aleatorios, elige una política de bloqueo y escríbela en el repo. El mismo commit debe instalar el mismo árbol de dependencias cada vez, en cada máquina.

Primero, decide qué significa “bloqueado” para tu equipo. Algunos permiten rangos semver en el manifiesto pero tratan el lockfile como fuente de la verdad. Otros pinchan dependencias directas a versiones exactas. Ambos pueden funcionar siempre que todos sigan la misma regla.

Un plan práctico que no requiere reescritura grande:

- Hoy: elige tu política y añádela al README para que los nuevos colaboradores no adivinen.

- Esta semana: añade checks en CI que fallen rápido cuando las instalaciones divergen (instalación bloqueada, diffs de lockfile).

- La próxima semana: ejecuta un ciclo controlado de actualizaciones en un pequeño conjunto de paquetes, prueba y documenta qué se rompió y por qué.

- A largo plazo: revisa diffs de lockfile, no solo bumps de dependencias directas.

Si heredaste un código generado por IA y las instalaciones ya son impredecibles, la deriva de dependencias suele ir junto con problemas más profundos como flujos de auth rotos, secretos expuestos o scripts de build frágiles. FixMyMess (fixmymess.ai) puede empezar con una auditoría de código gratuita para separar la “deriva de versiones” de defectos reales y luego ayudar a dejar el proyecto desplegable y repetible.

Tras tu primer ciclo deberías poder responder a una pregunta: “Si reinstalamos desde cero, ¿obtendremos la misma app?” Si la respuesta sigue siendo “no siempre”, mira a continuación scripts, pasos postinstall ocultos y hacer que CI reconstruya desde cero cada vez.

Preguntas Frecuentes

¿Por qué puede fallar mi despliegue aunque no cambié código?

Porque tus reglas de dependencias permiten que se instalen versiones diferentes con el tiempo. Incluso si tu código no cambia, una instalación desde cero puede traer paquetes directos o transitivos más recientes que cambien el comportamiento, rompan compilaciones o introduzcan nuevos requisitos de peer.

¿Qué hace realmente un lockfile y debo comprometerlo?

Un lockfile registra las versiones exactas que se instalaron, incluidas las dependencias transitivas, de modo que una reinstalación produce el mismo árbol. Compromételo y trátalo como código crítico para las releases, porque es lo que hace que las compilaciones sean repetibles en portátiles, CI y producción.

¿Son seguros los rangos caret (^) y tilde (~) para apps en producción?

^ y ~ permiten actualizaciones dentro de un rango, así que una instalación limpia puede moverse silenciosamente a una versión más nueva que todavía “coincide”. Si quieres despliegues previsibles, usa pines más estrictos para el código de la app, especialmente alrededor de auth, base de datos, pagos y herramientas de build, y confía en el lockfile para hacer las instalaciones deterministas.

¿Qué debo ejecutar en CI para evitar la deriva de dependencias?

Usa el modo de instalación que se niega a cambiar el lockfile. Para proyectos Node, npm ci está diseñado para instalaciones limpias y repetibles en CI; una instalación normal puede actualizar el lockfile y desplazar versiones a menos que tengas cuidado.

¿Necesito fijar versiones de Node/Python/Ruby también, o basta el lockfile?

Fija la versión del runtime en el repositorio y en CI, para que no compiles accidentalmente con Node 20 un día y Node 18 al siguiente. Un lockfile perfecto no te salvará si el runtime cambia y una dependencia requiere otro engine o distinto proceso de compilación nativa.

¿Cómo manejo las actualizaciones de dependencias transitivas sin adivinar?

Primero compara los cambios en el lockfile para identificar el paquete exacto que se movió, incluso si tus dependencias directas no cambiaron. Luego actualiza la dependencia directa que lo trae, o usa temporalmente una override/resolution para forzar una versión conocida y planifica una actualización correcta.

¿Cuándo debo usar overrides/resolutions y cómo evito que se queden para siempre?

Úsala como una válvula de seguridad temporal, no como una solución permanente. Añade una nota breve en el repo explicando por qué existe, quién es responsable de eliminarla y qué cambio upstream permitirá borrarla más adelante; de lo contrario se vuelve una fuente oculta de sorpresas.

¿Por qué funcionan las cosas en mi máquina pero fallan en CI o producción?

Porque los artefactos de instalación y las reglas de resolución pueden discrepar sobre lo que significa “el mismo proyecto”, y los compañeros pueden regenerar lockfiles con herramientas diferentes. Elige un gestor de paquetes por repositorio, estandariza el comando de instalación y haz que CI falle si el lockfile cambia durante la instalación.

¿Qué ocurre si las dependencias se instalan diferente en macOS y Linux?

A menudo apunta a dependencias específicas del SO o la arquitectura, especialmente módulos nativos que se compilan distinto en macOS y Linux. Asegúrate de que todos usen el mismo gestor de paquetes y runtime, y verifica con una instalación limpia en una segunda máquina antes de confiar en una release.

Heredé una app generada por IA y los despliegues son aleatorios: ¿qué hago primero?

Empieza por hacer las instalaciones deterministas: regenera el lockfile desde cero, ajusta los rangos sueltos de dependencias directas, y añade checks en CI que prevengan la deriva del lockfile. Si el proyecto es generado por IA y ya es inestable, FixMyMess puede ejecutar una auditoría de código gratuita para separar la «deriva de versiones» de problemas más profundos como flujos de auth rotos, secretos expuestos o scripts de build frágiles, y dejarlo en estado desplegable rápidamente.