Exportación de datos por tenant: cómo transferir datos de clientes de forma segura

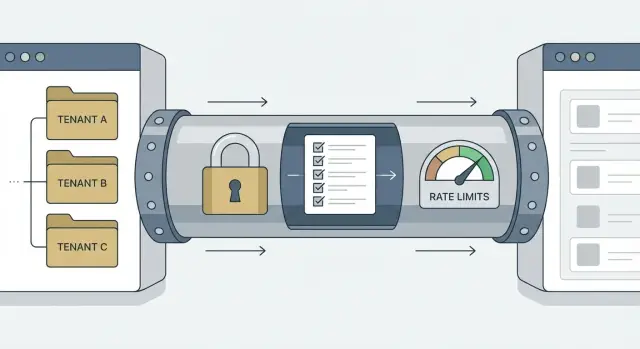

Aprende a diseñar una exportación de datos por tenant con cifrado, comprobaciones de acceso y límites de tasa para que las agencias migren datos de clientes de forma segura y predecible.

Por qué las exportaciones por tenant son arriesgadas en la práctica

Las exportaciones por tenant parecen sencillas: coger los datos de un cliente, empaquetarlos y entregarlos. En la práctica, una exportación de datos por tenant es una de las maneras más fáciles de enviar los datos equivocados a la persona equivocada.

Las exportaciones aparecen cuando una agencia entrega un proyecto, una startup cambia de proveedor o un cliente pide una copia de seguridad antes de que termine un contrato. También surgen durante las migraciones, cuando necesitas una instantánea limpia para probar un sistema nuevo sin arrastrar todo lo anterior.

El riesgo es que el código de exportación a menudo elude las protecciones que usas en las pantallas diarias. Una página normal puede estar automáticamente acotada por tenant. Una exportación puede ser un script puntual, un endpoint de administrador o una tarea en segundo plano que alguien escribió rápido y nunca volvió a revisar.

Los modos de fallo comunes son previsibles:

- Faltar un filtro de tenant y exportar sin querer las filas de otro tenant.

- Permitir que un contratista o un admin junior exporte datos a los que no debería tener acceso.

- Guardar el archivo en una ubicación compartida o enviarlo sin cifrar.

- Saturar la base de datos con una exportación enorme que ralentiza la app para todos.

- No tener pruebas de qué se exportó, quién lo pidió y cuándo.

Aunque ocurra un solo error, puede provocar clientes enfadados, avisos de brecha, reembolsos o problemas legales. Las agencias lo sienten con fuerza porque la confianza es el producto.

La rapidez importa, pero la repetibilidad importa más. Una exportación segura es aquella que puedes ejecutar de nuevo la próxima semana con las mismas reglas, las mismas comprobaciones y un impacto previsible en tu sistema.

Decide qué cuenta como tenant y qué vas a exportar

Una exportación de datos por tenant segura empieza con una decisión aburrida que te ahorra problemas después: ¿qué es un tenant en tu sistema? En algunas apps es un workspace. En otras es una org, una cuenta de cliente o incluso un solo proyecto. Elige un tenant_id principal y haz que todo en la exportación dependa de él.

Si te saltas esto, acabas con datos “casi acotados por tenant”: usuarios compartidos, facturas, logs o cargas de archivos que no pertenecen claramente a un cliente. Esos son los registros que se filtran.

Define la forma de la exportación

Decide qué tipos de exportaciones soportas y nómbralos claramente en tu UI y API. La mayoría de equipos empiezan con una instantánea completa (todo para ese tenant) y luego añaden opciones como “objetos seleccionados” o “rango de fechas”. Mantén la primera versión pequeña y predecible.

Cuando definas la forma, sé explícito sobre cuatro cosas:

- Ámbito (tenant completo vs objetos seleccionados)

- Ventana temporal (todo el historial vs rango de fechas)

- Formato (JSON/CSV y si se incluyen archivos)

- Entrega (descarga vs cesión controlada)

Decide quién puede solicitarla y a dónde puede ir

Anota exactamente qué roles pueden solicitar una exportación. “Admin” suele ser demasiado amplio. Muchos equipos permiten por defecto solo al propietario del tenant y luego añaden un permiso separado para soporte o un socio de agencia.

Define también las reglas de entrega desde el principio. Las descargas directas son fáciles de entender, pero aumentan el riesgo si la persona equivocada tiene acceso a la sesión del navegador. Los adjuntos por email suelen ser una mala idea. Una ubicación de almacenamiento controlada con acceso de corta duración suele ser más segura.

Un ejemplo práctico: una agencia migra a un cliente. Permíteles exportar solo el workspace de ese cliente, con elección clara de “incluir archivos o no”, entregado como una descarga de una sola vez que caduca.

Construye límites de tenant sólidos antes de exportar

La mayoría de bugs de exportación no provienen realmente del código de exportación. Vienen de límites de tenant débiles en la propia app. Si tu base de datos y tus consultas no son estrictas, una exportación puede incluir silenciosamente filas equivocadas.

Empieza con una única fuente de verdad para la identidad de tenant en cada registro que deba estar acotado. Elige un campo (como tenant_id) y hazlo obligatorio. Evita patrones de “a veces org_id, a veces workspace_id”. Si una tabla pertenece a un tenant, que un tenant_id nulo sea un error, no un caso especial.

Haz que el acceso entre tenants sea difícil por defecto

El patrón más seguro es: todas las lecturas y escrituras están acotadas automáticamente al tenant. Tu capa de consultas debería añadir filtros de tenant cada vez, para que los desarrolladores no puedan “olvidarlos”.

Una regla simple ayuda: cualquier función que toque datos de tenant debe aceptar tenant_id como entrada y aplicarlo dentro de la función. No confíes en que los llamantes añadan el filtro.

Añade otra salvaguarda en tiempo de petición: confirma que el solicitante pertenece a ese tenant antes de crear el trabajo de exportación. Si el usuario es admin de agencia, comprueba que esté asignado a ese tenant cliente específico, no solo “un admin en alguna parte”.

Los recursos compartidos necesitan cuidado extra porque difuminan límites. Plantillas, configuraciones globales, feature flags y logs son trampas comunes. Decide qué es realmente global (seguro para incluir) frente a lo que es propiedad de un tenant (debe filtrarse). Los logs son especialmente complicados porque a menudo contienen emails, IDs y tokens.

Una comprobación rápida de límites antes de construir exportaciones:

- Cada tabla propiedad de un tenant tiene un

tenant_idno nulo. - Cada ruta de consulta aplica el scope de tenant automáticamente.

- La API comprueba la pertenencia al tenant antes de iniciar la exportación.

- Las tablas compartidas tienen reglas claras (global vs tenant-owned) y pruebas.

- Al menos una prueba intenta exportar el Tenant A referenciando el Tenant B.

Comprobaciones de acceso que impiden que la persona equivocada exporte

Las exportaciones agrupan muchos datos en un solo archivo. Trata la acción como cambiar la contraseña de un banco: quieres una prueba fuerte de quién lo pide y una prueba clara de a qué tenant se refiere.

Empieza con permisos explícitos. “Conectado” no es un permiso. Comprueba una capacidad como tenant:export y vincúlala a roles que controles (owner, admin, billing, support). Mantén la regla simple: si el rol no está permitido, la opción de exportar no debería aparecer y la API debería rechazar la petición.

Reautentica justo antes de que empiece la exportación. Puede ser un prompt de contraseña, una verificación SSO o un paso de 2FA. Protege así el caso de una sesión abierta en un dispositivo compartido o un token robado.

Si una agencia gestiona múltiples tenants, fuerza la selección y confirmación del tenant. No te fíes del “tenant actual” de un estado pegajoso en la UI. Haz que el usuario elija el tenant, muestra el nombre e identificadores del tenant y exige una confirmación escrita (por ejemplo, “EXPORTAR ACME”) en casos de alto riesgo.

Para exportaciones sensibles (PII, datos de facturación, tenants grandes), añade una aprobación ligera: una persona solicita, otra aprueba y ambas acciones se registran.

Conceptos básicos de cifrado para exportaciones, sin complicarlo demasiado

El cifrado tiene menos que ver con criptografía sofisticada y más con hacer que el archivo sea inútil si acaba en manos equivocadas. Piensa en tres lugares: dónde se crea la exportación, cómo se mueve y dónde permanece hasta que alguien la descarga.

Un valor por defecto seguro es cifrar en reposo y en tránsito:

- En reposo: el archivo de exportación está cifrado dondequiera que se almacene.

- En tránsito: las descargas usan TLS y evitas enviar archivos de exportación por email.

- En el worker: la máquina que crea la exportación no debe conservar copias en texto plano más tiempo del necesario.

La estrategia de claves suele ser una de dos opciones: claves por exportación (menor radio de impacto) o claves por tenant (más simple para exportaciones repetidas). En cualquier caso, planifica rotación para poder revocar y reemitir sin rehacer todo el sistema.

Un modo de fallo silencioso es que secretos se filtren por logs y variables de entorno. Trata tokens de acceso, URLs de bases de datos y claves API como sensibles. No los imprimas en la salida de trabajos ni los incluyas en la exportación.

Para la entrega, evita “una contraseña compartida en un mensaje de chat”. Prefiere un flujo de recuperación de una sola vez: el solicitante descarga el archivo desde tu app y, aparte, recupera la contraseña o clave de descifrado tras reautenticarse. Si debes usar una contraseña, générala aleatoria, muéstrala una vez y no la almacenes en texto plano.

Finalmente, establece reglas de retención. Las exportaciones deben expirar rápido (horas o días, no semanas) y eliminarse automáticamente.

Paso a paso: un flujo seguro de exportación por tenant

Un buen flujo de exportación es aburrido a propósito. Hace fácil la acción correcta y difícil la riesgosa.

- Solicitud y alcance. El usuario inicia una exportación dentro del producto, elige el tenant (cliente) y selecciona un alcance claro (por ejemplo: “contactos + facturas, últimos 12 meses”). Evita “exportar todo” en libre formato salvo que realmente lo necesites.

- Validar permisos. En el servidor, vuelve a comprobar identidad y rol cada vez. Confirma pertenencia al tenant y que el alcance solicitado está permitido. No confíes en

tenant_ido las opciones de alcance que envíe el navegador. - Crear un trabajo y una entrada de auditoría. Escribe un registro de trabajo de exportación (solicitado por, tenant, alcance, hora, estado). Registra un evento de auditoría inmediatamente, incluso antes de que se construyan los datos, para poder responder “¿quién intentó exportar qué?” más tarde.

- Construir el dataset de forma segura. Genera la exportación con filtros estrictos de tenant en cada consulta. Usa consultas parametrizadas y nunca obtengas un conjunto amplio y luego filtres después en el código.

- Empaquetar, cifrar, expirar. Crea el archivo (a menudo un zip), cifralo, guárdalo en privado y emite un token de descarga de corta duración.

- Descarga controlada. Notifica al usuario que está listo, pero exige una comprobación de permisos reciente en el momento de la descarga también.

Una regla simple resiste bien: las mismas comprobaciones de acceso deben pasar en el momento de la solicitud y en el de la descarga.

Límites de tasa y controles de trabajos que mantienen las exportaciones predecibles

Las exportaciones pueden sobrecargar tu app o filtrar datos por accidente. Una exportación por tenant suele leer muchas filas, tocar múltiples sistemas y crear archivos grandes. Añade guardarraíles para que se comporte igual un martes tranquilo que durante un fin de semana de migración.

Empieza con límites que coincidan con el uso real: limita exportaciones por usuario y por tenant, restringe la concurrencia y establece un tope de tamaño de archivo (luego divide en varios archivos). Añade un límite básico por IP si necesitas protección contra abuso automatizado.

Trata las exportaciones como trabajos en background, no como peticiones web. Encolálas para que tu app principal siga respondiendo y muestra estados simples como “queued”, “running”, “ready” y “failed”. Da a los admins un botón de cancelar para que un trabajo fuera de control no siga consumiendo recursos.

Las exportaciones grandes fallarán a veces. Usa reintentos solo para fallos seguros (problemas temporales de almacenamiento, timeouts). Mantén los reintentos acotados y haz que los trabajos sean idempotentes para que reiniciar no duplique datos ni cree instantáneas inconsistentes.

Cuando divides exportaciones, hazlo de forma previsible y consistente. Genera todas las partes desde la misma marca de tiempo de la instantánea, nómbralas claramente y evita exportaciones parciales donde el primer archivo contenga registros que el último no tenga.

Los mensajes de error deben ser claros pero no reveladores. Indica al usuario qué hacer a continuación (intentar más tarde, reducir el rango de fechas, contactar soporte), pero nunca incluyas secretos, IDs cross-tenant o stack traces.

Registros de auditoría y monitorización que realmente usarás

Las exportaciones son una de las pocas acciones donde “quién hizo qué” realmente importa. Si algo falla, una buena traza de auditoría te permite responder tres preguntas rápido: quién lo solicitó, para qué tenant fue y qué se incluyó.

Registra la solicitud en sí (user ID, rol, tenant ID, alcance). Añade contexto útil: dirección IP, user agent y si el usuario pasó comprobaciones extra como re-auth o aprobación.

Luego sigue la exportación como una mini línea temporal: creado, iniciado, completado, descargado (por quién y cuántas veces) y caducado o eliminado.

La monitorización es cómo detectas fugas silenciosas. Alerta sobre patrones que no encajan con el comportamiento normal: picos de exportaciones, fallos repetidos o exportaciones dirigidas a tenants que un usuario toca raramente. Mantén umbrales simples para que las alertas sigan siendo significativas.

Facilita a soporte responder sin hurgar en logs crudos. Una vista interna que muestre exportaciones recientes por tenant, estado y quién las descargó puede ahorrar horas.

Finalmente, protege los logs. Trátalos como datos sensibles, restringe quién puede verlos y hazlos difíciles de alterar (el almacenamiento append-only ayuda).

Errores comunes que llevan a fugas de datos

La mayoría de filtraciones por exportaciones no son “ataques avanzados”. Ocurren porque la ruta de exportación se trata como un caso especial y se saltan las reglas de seguridad habituales.

Un fallo común es confiar en un selector de tenant en la UI. La pantalla muestra “Cliente A”, pero el servidor acepta cualquier tenant_id que envíe el cliente. Una exportación segura aplica los límites de tenant en el servidor siempre, incluso para herramientas internas.

Otro problema frecuente es construir exportaciones en endpoints exclusivos de admin que evitan las comprobaciones de permisos normales. La gente añade una ruta rápida como /admin/export y luego se olvida de que “admin” no es lo mismo que “permitido para exportar este tenant”. Si soporte puede ver un tenant, eso no significa automáticamente que deba poder descargar todo el dataset.

El manejo de archivos también sorprende a los equipos. Las exportaciones acaban como archivos sin cifrar en almacenamiento con URLs de larga vida compartidas por chat o email. Semanas después, esas URLs siguen funcionando y nadie recuerda que existen.

También vigila qué incluyes. Las exportaciones suelen sacar secretos de tablas o logs: claves API, tokens de acceso, cookies de sesión, enlaces de restablecimiento de contraseña o secretos de firma de webhooks. Si puede iniciar sesión o llamar a una API, no debería exportarse.

La retención es la trampa final. Las exportaciones antiguas se acumulan, las copias de seguridad las multiplican y el acceso se extiende.

Lista rápida de seguridad antes de lanzar las exportaciones

Antes de activar exportaciones por tenant, haz un ensayo con un tenant realista y trátalo como una prueba de seguridad, no como una demo de la funcionalidad. Debes poder exportar al cliente correcto rápidamente y no poder exportar al cliente equivocado en absoluto.

Usa esto como puerta final:

- Cada registro exportado está filtrado por un único

tenant_id, con una prueba que falla si algún registro pertenece a otro tenant. - Las comprobaciones de acceso cubren identidad, rol, pertenencia al tenant y re-auth para exportaciones sensibles.

- Los archivos de exportación están cifrados en reposo y en tránsito, y has documentado la creación, almacenamiento y rotación de claves.

- Los enlaces de descarga expiran rápido, están vinculados a la cuenta solicitante y cada intento de descarga se registra (éxito o fallo).

- Los límites de tasa y la encolación evitan que un tenant sobrecargue el sistema y los admins pueden pausar o cancelar trabajos.

Luego prueba casos de “error humano”. Si un agente de soporte pega el tenant_id equivocado, ¿lo bloqueas? Si alguien comparte un enlace de exportación en chat, ¿sigue funcionando mañana? Si un atacante adivina IDs de trabajos, ¿puede enumerar exportaciones?

Una prueba práctica: pide a un compañero que intente exportar el Tenant B mientras está logueado en Tenant A, usando la UI y la API. Si consigue algo, tus límites no son lo bastante fuertes.

Ejemplo: una agencia migra a un cliente sin exponer a otros

Una agencia gestiona dos clientes en la misma app: Cliente A y Cliente B. Cliente B se muda a un sistema nuevo, pero Cliente A no debe ser tocado. Aquí es donde una exportación por tenant segura importa: quieres un paquete limpio para Cliente B con prueba de que no se incluyó nada más.

El admin de la agencia abre la pantalla de exportación y elige “Cliente B” desde un desplegable de tenants (no un campo de texto libre). Antes de que se ejecute nada, ve un panel de confirmación que detalla el alcance en lenguaje llano: qué objetos se incluirán, el rango de fechas (si lo hay) y el formato de salida. El botón “Iniciar exportación” permanece deshabilitado hasta que confirmen que entienden el alcance.

La exportación se ejecuta como un trabajo en segundo plano. La app crea un ID de trabajo de exportación ligado a Cliente B, registra quién lo solicitó y bloquea cualquier intento de cambiar el tenant de ese trabajo. El worker lee datos solo mediante consultas acotadas por tenant, escribe la exportación en una ubicación temporal, la cifra con una clave de un solo uso y la guarda en privado.

Lo que recibe Cliente B es simple: un archivo cifrado, una contraseña separada compartida fuera de banda, una ventana de descarga que expira y instrucciones claras sobre cómo descifrar y verificar el contenido.

Si la exportación falla, el admin ve una razón clara (permisos, límite de tamaño, timeout) y una opción segura para reintentar que crea un archivo nuevo e invalida el anterior. Si Cliente B pide una repetición, el log de auditoría muestra exactamente cuándo se creó cada exportación y por quién.

Próximos pasos: lanzar con seguridad y reducir el riesgo durante migraciones

Antes de activar las exportaciones por tenant en producción, escribe qué significa “hecho”. Las agencias y las migraciones traen casos límite (exmiembros del equipo, bandejas compartidas, contratos caducados) que se convierten en problemas de acceso si no decides con antelación.

Define un conjunto corto de requisitos que puedas señalar durante la revisión: qué tipos de datos se incluyen y excluyen, quién puede exportar y qué verificación extra se requiere, cuánto tiempo se guardan las exportaciones y dónde, cómo funciona la entrega y qué ocurre en caso de fallo.

Luego demuéstralo con pruebas, no con esperanza. Añade una prueba que intente exportar Tenant B autenticado como Tenant A y asegúrate de que falle siempre. Prueba también cuidadosamente roles de admin global, porque son una vía común a filtraciones cross-tenant.

Si heredaste una base de código generada por IA y las exportaciones te parecen riesgosas (scoping de tenant débil, logs de auditoría ausentes o comprobaciones de permiso inconsistentes), FixMyMess (fixmymess.ai) se centra en diagnosticar y reparar esos problemas en producción para que las exportaciones no se conviertan en tu vía más fácil de filtración.

Preguntas Frecuentes

¿Por qué las exportaciones por tenant son más arriesgadas que las páginas normales de la aplicación?

Una exportación de tenant es la forma más rápida de agrupar mucha información en un solo archivo y, con frecuencia, evita las protecciones que tienes en las pantallas normales. Si falta aunque sea un filtro de tenant o una comprobación de permisos, puedes enviar sin querer filas de otro cliente en el mismo archivo.

¿Cómo decido qué “cuenta” como tenant en mi aplicación?

Elige un identificador principal de tenant (por ejemplo, tenant_id) y exígelo en todos los puntos donde haya datos propiedad de un tenant. Si un registro no puede vincularse claramente a ese tenant_id, trátalo como un caso aparte (exclúyelo por defecto) en lugar de adivinar.

¿Qué opciones de exportación debería soportar primero?

Empieza con un tipo de exportación aburrido y predecible: una instantánea completa para un solo tenant, en un formato único, con una opción clara de “incluir archivos o no”. Añade rangos de fechas y exportaciones selectivas más adelante, una vez que tengas pruebas y registros de auditoría que demuestren que todo queda dentro de los límites.

¿Quién debería poder solicitar una exportación por tenant?

Por defecto, solo el propietario del tenant; después añade un permiso específico como tenant:export para roles de confianza. Evita usar una etiqueta amplia como “admin”, porque muchos “admins” (soporte, contratistas, agencias) no deberían poder sacar un dataset completo.

¿Qué comprobaciones de acceso evitan que la persona equivocada exporte datos?

Haz comprobaciones de permisos dos veces: cuando se crea el trabajo de exportación y otra vez al descargar el archivo. Añade re-autenticación justo antes de la exportación o la descarga (contraseña, SSO o 2FA) para que una sesión caducada no pueda usarse para obtener el archivo completo.

¿Cuál es la forma más sencilla y segura de cifrar y entregar archivos de exportación?

Cifra el archivo de exportación en reposo y permite descargas solo sobre TLS, y elimina los artefactos en texto plano del worker tan pronto como termine el empaquetado. Mantén la entrega dentro de tu producto con accesos de corta duración en vez de adjuntos por email o URLs compartidas de larga vida.

¿Cómo me aseguro de que la exportación solo incluya los datos del tenant seleccionado?

Usa un registro de trabajo de exportación que bloquee el tenant_id y el alcance, y genera el conjunto de datos solo mediante consultas con scope de tenant. No obtengas datos amplios y luego filtres en el código de aplicación, porque ahí es donde se cuelan filas de otros tenants.

¿Cómo evito que las exportaciones ralenticen mi aplicación?

Ejecuta las exportaciones como trabajos en segundo plano con límites por usuario y por tenant, concurrencia limitada y un tope de tamaño de archivo para poder dividir exportaciones grandes de forma segura. Haz los trabajos idempotentes para que los reintentos no dupliquen ni descuadren los datos, y ofrece una opción para cancelar un trabajo fuera de control.

¿Qué debo auditar y monitorizar para las exportaciones por tenant?

Registra quién solicitó la exportación, para qué tenant fue, qué alcance se seleccionó y una línea temporal: creado, iniciado, completado, descargado y eliminado. Protege esos logs como datos sensibles, porque pueden contener identificadores que ayuden a un atacante o expongan la actividad de clientes.

¿Cuál es la prueba más rápida para detectar bugs de exportación entre tenants antes de lanzar?

Escribe una prueba que intente exportar Tenant B mientras está autenticado como Tenant A y asegúrate de que falle tanto por la UI como por la API. Si heredaste código generado por IA con scoping de tenant inconsistente o sin trazas de auditoría, FixMyMess puede diagnosticar y reparar rápidamente esos límites para que las exportaciones sean seguras en producción.