Panel de administración generado por IA seguro: rutas, registros y seguridad

Panel de administración generado por IA seguro con rutas bloqueadas, registros de auditoría, eliminaciones seguras y barreras para que un solo bug no borre tus datos.

Qué suele fallar en un panel de administración generado por IA

Los paneles de administración creados por IA suelen parecer terminados, pero tienden a ser "funciona en mi máquina" en cuanto a seguridad. La interfaz oculta botones, el flujo feliz funciona y nadie prueba qué pasa cuando un usuario curioso llama a la API directamente.

La brecha más común es confundir la pantalla con el sistema. Una página puede llamarse "Admin", pero el servidor sigue respondiendo las mismas peticiones para cualquiera que pueda adivinar una URL, reutilizar un token viejo o ejecutar un curl sencillo.

Aquí están los modos de fallo que vemos una y otra vez al revisar un panel de administración generado por IA:

- Páginas de administración que cargan sin una verificación real del rol en el servidor

- APIs que confían en la entrada del cliente (como userId, orgId o role)

- Sin rastro de auditoría, por lo que no puedes saber quién hizo qué después de un incidente

- Acciones destructivas que se ejecutan al instante (delete, purge, actualizaciones masivas)

- Cuentas con privilegios excesivos usadas para tareas rutinarias

El riesgo de "un bug borra todo" suele venir de dos cosas combinadas: una consulta amplia (por ejemplo, "delete all users where status = inactive") y una comprobación de alcance faltante (como tenant o environment). Un pequeño error en un filtro, una cláusula WHERE ausente o un valor por defecto equivocado puede convertir una limpieza normal en un borrado total.

Imagina a un fundador usando una acción masiva para eliminar cuentas de prueba. La UI dice "10 selected", pero el servidor ignora el array de selección y ejecuta la operación en todas las filas que coinciden con una condición laxa. Sin paso de confirmación y sin registro de auditoría, la primera señal es que los clientes envían correos diciendo que sus datos desaparecieron.

Este artículo se centra en endurecimiento práctico: bloquear rutas en el servidor, añadir registros que respondan preguntas reales y poner barandas de seguridad alrededor de acciones destructivas. Si heredaste un panel generado por IA de herramientas como Lovable, Bolt, v0, Cursor o Replit, FixMyMess puede auditar rápidamente los puntos riesgosos antes de que te golpeen.

Define roles y las pocas acciones que realmente necesitan acceso admin

Un panel de administración generado por IA seguro comienza con una idea simple: la mayoría de personas deberían poder ver más de lo que pueden cambiar. Si omites este paso, acabas con un único interruptor de "administrador" que concede silenciosamente el poder de romper producción.

Escribe los trabajos reales que soporta tu área de administración. Mantenlo corto y específico, como “restablecer la contraseña de un usuario”, “pausar una suscripción” o “editar el texto de la página principal”. Si no puedes nombrar la tarea, probablemente no debería existir como un botón.

Elige roles que coincidan con personas reales

Evita sistemas de roles sofisticados. Cuatro roles cubren a la mayoría de los equipos:

- Owner: acceso total, incluida la facturación y cambios de roles

- Admin: cambios del día a día, pero sin controles exclusivos de Owner

- Support: acciones de ayuda al usuario con acceso de escritura limitado

- Read-only: puede ver todo, no puede cambiar nada

Luego divide los permisos en “ver” y “cambiar”. Una persona de soporte puede necesitar ver facturas para resolver dudas, pero no debería poder emitir reembolsos.

Identifica primero las acciones “más peligrosas”

Marca las acciones que pueden causar daños irreversibles o pérdidas de dinero. Suelen incluir:

- Eliminar datos (usuarios, organizaciones, proyectos, tablas)

- Cambiar roles u ownership

- Reembolsos, créditos o cambios de plan

- Rotar claves API o cambiar ajustes de autenticación

- Acciones masivas (borrado masivo, deshabilitar en bloque)

Un ejemplo rápido: si Support puede “deshabilitar un usuario”, puede estar bien. Pero si la misma pantalla también permite “eliminar usuario”, la diferencia importa. Deshabilitar es reversible. Eliminar no lo es. Trátalas como permisos distintos, aunque estén uno junto al otro en la UI.

Si heredaste un panel generado por IA y todo está agrupado bajo un único rol admin, ese es un hallazgo común en auditorías de FixMyMess. La ganancia más rápida es reducir quién puede hacer las 3 acciones destructivas principales antes de tocar otra cosa.

Bloquea las rutas admin de forma segura (lado servidor, no solo UI)

Un panel de administración suele parecer protegido porque la UI oculta botones. Eso no es protección. Si alguien puede adivinar una URL, reutilizar una sesión vieja o llamar a una API directamente, aún puede alcanzar endpoints admin. Un panel de administración generado por IA seguro empieza con una regla: cada página admin y cada API admin debe hacer cumplir el acceso en el servidor.

Confirma que cada pantalla admin requiere inicio de sesión, no solo el tablero. Los fallos comunes son páginas “secundarias” como gestión de usuarios, facturación, feature flags, exportaciones, jobs en background y herramientas internas. Si una página carga sin una comprobación en el servidor, puede convertirse en el punto de entrada.

Pon la comprobación donde no se pueda saltar

Haz la verificación de autorización en un único lugar que se ejecute en cada petición a rutas admin (middleware, guardia de ruta, envoltorio de controlador, como lo llame tu stack). No confíes en estado del cliente como “isAdmin” guardado en localStorage.

Usa una whitelist explícita para rutas y APIs admin. Esto es simple y seguro: declaras qué es admin y todo lo demás se trata como no admin.

- Allowlist de rutas admin (por ejemplo,

/admin/*) y prefijos de API admin (por ejemplo,/api/admin/*). - Requiere una sesión válida y luego comprueba el rol en el servidor.

- Niega acceso si el rol falta, está obsoleto o no verificado (sin "fallback a user").

- Vuelve a comprobar en acciones sensibles, no solo al cargar la página.

- Registra y devuelve una respuesta clara de "forbidden", no un bucle de redirección.

Denegar por defecto para cualquier cosa nueva

El código generado por IA a menudo añade nuevas rutas rápidamente y olvida asegurararlas. Añade una regla simple: cualquier ruta nueva bajo admin o cualquier API admin nueva debe estar bloqueada a menos que esté registrada en la whitelist y cubierta por el guard del servidor.

Si heredaste un proyecto generado por IA de herramientas como Bolt o Lovable, FixMyMess suele encontrar endpoints admin “ocultos” que nunca recibieron una comprobación real en el servidor. Detectarlos temprano suele ser la reducción de riesgo más rápida que puedes hacer.

Endurece las APIs admin detrás de la UI

Un panel admin es tan seguro como las APIs que llama. Un botón oculto en la UI no importa si el endpoint sigue funcionando para un usuario normal, una sesión filtrada o una petición anónima.

Empieza tratando cada endpoint admin como una puerta cerrada. Requiere autenticación en el servidor y luego comprueba rol o permiso en cada petición. No confíes en un único flag isAdmin desde el navegador. Vuelve a comprobar en el servidor usando datos de sesión confiables.

A continuación, sé estricto con las entradas. Los endpoints admin suelen aceptar IDs, términos de búsqueda, rangos de fechas u objetos de filtro. Valida tipo, longitud y campos permitidos, y rechaza cualquier cosa inesperada. Si un endpoint acepta fragmentos SQL sin procesar, regex sin límites o “ordenar por cualquier columna”, tarde o temprano te hará daño.

Aquí tienes algunas barandillas que hacen mucho más difícil romper un panel de administración generado por IA:

- Requiere IDs explícitos para escrituras (update, disable, delete). Evita escrituras de “aplicar a todos los filtros coincidentes”.

- Añade paginación en lecturas y topes estrictos en operaciones masivas (por ejemplo, máximo 100 ítems por petición).

- Fuerza un “paso de vista previa” para acciones masivas: devuelve el conteo y registros de ejemplo antes de permitir la escritura.

- Limita la tasa de endpoints sensibles como restablecimiento de contraseñas, cambios de rol y exportaciones.

Las acciones masivas son la vía habitual de desastre. Un bug común es un filtro de tenant ausente o un parámetro nulo que convierte “eliminar estos 3 usuarios” en “eliminar todos los usuarios”. Si debes soportar actualizaciones masivas, haz que la petición incluya tanto un filtro como un límite explícito, y falla si el conjunto de resultados es mayor de lo esperado.

Finalmente, devuelve errores claros sin filtrar internos. Di “Not authorized” o “Invalid input: userId must be a UUID”, pero no muestres stack traces, secretos, SQL o rutas de archivos. Si heredaste una base de código frágil, FixMyMess suele empezar auditando estos endpoints admin primero, porque una API insegura puede deshacer todas las correcciones de la UI.

Evita que acciones destructivas se conviertan en desastres

Los paneles admin suelen tener los botones más peligrosos del producto: eliminar usuarios, resetear facturación, purgar datos, actualizar masivamente. En un panel de administración generado por IA seguro, el objetivo es simple: dificultar que ocurran daños irreversibles por accidente y facilitar la recuperación cuando algo falle de todos modos.

Empieza por separar “quitar de la vista” de “borrar para siempre”. Para registros visibles para usuarios o críticos, prefiere soft delete (marcar como eliminado) con una ruta clara de restauración. Deja el hard delete para raras ocasiones y muy controlado. Mejor aún, haz que el hard delete sea una operación offline y con tiempo acotado, no un botón normal junto a “Editar”.

Para acciones irreversibles, un modal no es suficiente. Usa una confirmación tipificada que obligue a prestar atención, como exigir que el admin escriba exactamente el nombre del recurso o una frase como DELETE PROJECT. Esto bloquea clics por error y también te protege de fallos en la UI que repiten la petición.

Las acciones de alto riesgo deben tener una segunda comprobación que viva en el servidor, no solo en el navegador:

- Reautenticación antes de eliminar (contraseña o un paso de elevación SSO)

- Un código de un solo uso enviado a un canal confiable

- Aprobación de una segunda persona para acciones a nivel de organización

- Una ventana de retraso corta en la que la acción puede cancelarse

Por debajo, envuelve los cambios destructivos en una transacción de base de datos para no acabar con eliminaciones parciales (unas tablas actualizadas y otras no). Si la operación toca archivos, colas o servicios externos, registra un único "operation ID" y haz que el trabajo sea idempotente para que reintentos no multipliquen el daño.

Finalmente, añade límites de tasa y periodos de enfriamiento. Por ejemplo: permite una "desactivación masiva" por minuto por admin y limita el tamaño de los lotes. Esto convierte un script desbocado o una acción masiva con bug en un incidente pequeño en lugar de un borrado total.

Si heredaste un panel generado por IA donde faltan estas salvaguardas, FixMyMess puede auditar rápidamente los caminos de riesgo y añadir las barandillas antes de que lo despliegues.

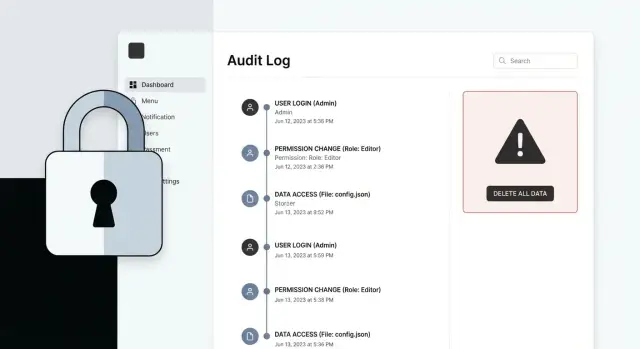

Añade logs de auditoría que respondan preguntas reales durante un incidente

Cuando algo va mal en un panel de administración generado por IA, la primera pregunta no es “¿qué pasó?” sino “¿quién lo hizo, desde dónde y qué cambió exactamente?”. Los buenos logs de auditoría te permiten responder eso en minutos, no en horas.

Registra los hechos que realmente necesitarás

Captura detalle suficiente para reconstruir la historia sin adivinar. Para cada acción admin (create, update, delete, acciones masivas, cambios de permisos), registra:

- Quién: ID de usuario, email, rol en el momento de la acción

- Qué: tipo de acción (por ejemplo, UPDATE_USER_ROLE) y la ruta UI o API

- Cuándo: timestamp en una zona horaria estándar (habitualmente UTC)

- Dónde: dirección IP y un user agent simple o fingerprint de dispositivo

- Objetivo: el/los registro(s) tocados (tabla/entidad + ID), incluyendo conteos para acciones masivas

Para campos de alto riesgo como rol, estado, permisos, ajustes de pago o feature flags, incluye valores antes y después. No necesitas almacenar cada campo en cada actualización, pero sí lo suficiente para probar qué cambió.

Añade un request ID a cada entrada del log e inclúyelo en las respuestas del servidor. Cuando llegue un reporte (“todos los usuarios fueron degradados”), puedes buscar por request ID y seguir esa cadena única a través de servicios.

Haz los logs buscables y protegidos

Los logs solo son útiles si puedes filtrarlos rápido: por usuario, tipo de acción, ID objetivo y rango de tiempo. Durante un incidente también querrás “muéstrame todo lo que hizo este usuario en la última hora” y “muéstrame todas las acciones DELETE de hoy”.

Decide la retención por adelantado (por ejemplo 30–180 días según riesgo) y restringe quién puede ver los logs. Los registros de auditoría pueden contener datos sensibles, trátalos como datos de producción: control de acceso, resistencia a la manipulación y redacción cuidadosa de secretos.

Si heredaste un panel generado por IA con logs ausentes o ruidosos, FixMyMess normalmente empieza mapeando las acciones admin reales y añadiendo eventos de auditoría consistentes, luego los verifica con un recorrido corto estilo incidente.

Ejemplo realista: la acción masiva que borra más de lo previsto

Un fallo común en un panel de administración generado por IA es la acción masiva que asume que la UI mantendrá la seguridad. Aquí tienes un escenario real: un admin de soporte quiere desactivar a un usuario que está spameando tickets. Filtra por dominio de correo para encontrar la cuenta, pero el filtro es laxo (por ejemplo, @gmail.com) y coincide con miles.

La UI muestra una fila seleccionada, pero el endpoint del backend acepta “aplicar a todos los que coinciden”. Debido a comprobaciones de rol faltantes o demasiado amplias (cualquier staff autenticado puede llamarlo), un solo clic provoca una actualización masiva: miles de usuarios desactivados, sesiones invalidadas y un pico de volumen en soporte.

Las barandillas que previenen este tipo de accidente son simples y aburridas, que es exactamente lo que quieres:

- Pon comprobaciones de rol en el servidor para cada acción admin, no solo en la página.

- Limita las acciones masivas (por ejemplo, máximo 25 registros) y exige una selección explícita y estrecha.

- Muestra una vista previa: “Estás a punto de cambiar 3,214 usuarios” antes de hacer nada.

- Exige una confirmación tipificada para acciones destructivas (escribe la palabra exacta o la cantidad).

- Envuelve el cambio en una transacción para que no queden actualizaciones parciales.

Cuando aún ocurre un fallo, los logs de auditoría convierten el pánico en un plan. Una entrada útil responde: quién lo hizo, desde dónde, qué endpoint, qué filtro o IDs se usaron, cuántos registros cambiaron y un breve resumen antes/después de campos clave.

La recuperación debe estar diseñada, no improvisada. Si “desactivar” es una acción suave, puedes restaurar invirtiendo la bandera con los mismos IDs del log de auditoría. Para eliminaciones, prefiere soft delete con una ventana de restauración sencilla. Si debes hacer hard delete, necesitas una ruta de reversión probada (backups más un procedimiento de restauración ensayable). Los equipos suelen pedir a FixMyMess añadir estas barandillas tras ver este modo de fallo en producción.

Reduce el radio de impacto: secretos, sesiones y mínimo privilegio

Un panel de administración generado por IA seguro no es solo bloquear a la gente equivocada. Se trata de hacer que un solo error no exponga todo.

Empieza por los secretos. Los paneles creados por IA a menudo codifican claves API, URLs de bases de datos o tokens de configuración en archivos de configuración, scripts de seed o incluso pantallas visibles. Mueve todos los secretos a variables de entorno, rota lo que pueda haberse filtrado y elimina cualquier widget de “mostrar config” o endpoints de debug que impriman valores sensibles.

Las sesiones y los tokens merecen límites estrictos. Si un token admin dura semanas, se convierte en una llave maestra de largo plazo.

Haz que el acceso sea fácil de revocar

Mantén el acceso admin de corta duración, con alcance y fácil de anular. Una política simple que funciona para la mayoría de equipos:

- Vida corta de sesión para admins (horas, no días)

- Reautenticación para acciones riesgosas (exportaciones, cambios de rol, eliminaciones)

- Sesiones por usuario para poder revocar a una persona sin desconectar a todos

- Alcance del token limitado a la app admin, no a toda la plataforma

A continuación, limita lo que la app admin puede hacer a nivel de base de datos. Muchos prototipos de IA se conectan como superuser porque “simplemente funciona”. Dale a la app admin un usuario de base de datos dedicado con solo los permisos que necesita. Si la UI admin nunca necesita dropear tablas, no debería poder hacerlo.

Las subidas de archivos y las exportaciones pueden volverse fugas de datos silenciosas. Trata las subidas como no confiables, valida tipo y tamaño, y almacénalas fuera del servidor de la app con acceso privado. Para las exportaciones, evita poner archivos sin protección en carpetas públicas y añade una caducidad para que no permanezcan.

Por último, añade defensas básicas que reduzcan exposiciones accidentales: cabeceras de seguridad para limitar comportamientos peligrosos del navegador y protección CSRF si tu admin usa cookies para auth. Si no estás seguro de dónde están los puntos débiles, FixMyMess puede ejecutar una auditoría de código gratuita y señalar los lugares donde un bug podría convertirse en una brecha total.

Errores comunes que mantienen los paneles admin frágiles

La razón más común por la que un panel admin falla una revisión de seguridad es simple: la UI oculta botones, pero el servidor sigue confiando en el navegador. Si alguien puede llamar la API directamente (o tu propio front end comete un error), las comprobaciones de rol del cliente no sirven de nada. Un panel de administración generado por IA seguro necesita reglas en el servidor que se impongan en cada petición, aunque la UI parezca perfecta.

Otro patrón frágil es un único flag isAdmin que significa “todo el poder, en todas partes.” Suele crecer con el tiempo hasta que una cuenta puede editar usuarios, ver facturación, cambiar permisos y ejecutar borrados masivos. Cuando algo falla, no hay una forma fácil de responder: ¿quién hizo qué y por qué tenía acceso?

Los endpoints destructivos suelen ser los más aterradores. El código generado por IA puede incluir “delete all”, “reset” o acciones masivas sin topes ni vista previa. Un solo typo en un filtro o un bug en un bucle puede borrar mucho más de lo previsto. Si el endpoint no es idempotente y no tiene salvaguardas, también puedes sufrir doble-borrado durante reintentos o timeouts.

Los logs de auditoría son otra trampa. Los equipos o registran muy poco (sin registro del objeto objetivo, sin antes/después, sin actor) o registran demasiado (tokens, contraseñas, cuerpos completos de petición, datos personales). El objetivo es almacenar hechos útiles sin convertir los logs en una segunda fuga de datos.

Vigila estas señales de alarma en builds de producción:

- Comprobaciones de rol solo en el front end, no en la API

- Rutas de debug, cuentas de admin de prueba o flags de bypass “temporales” dejados habilitados

- Acciones masivas sin vista previa, sin límite y sin paso de confirmación

- Sin request IDs ni action IDs, lo que hace difícil rastrear incidentes

- Logs que incluyen secretos, tokens de sesión o campos de contraseña en bruto

Un ejemplo pequeño: una acción masiva “Desactivar usuarios” recibe una lista de IDs, pero un bug envía una lista vacía. El servidor interpreta vacío como “todos los usuarios” y desactiva a todos. Una guardia simple (rechazar vacío, limitar el máximo, exigir una vista previa con conteo) evita el desastre.

Si heredaste un panel generado por IA y no estás seguro dónde se esconden estos riesgos, FixMyMess puede ejecutar una auditoría de código gratuita para marcar las partes frágiles antes de que te golpeen en producción.

Lista rápida de endurecimiento antes de desplegar

Ejecuta esta checklist cuando creas que tu panel admin está “listo”. Detecta fallos que solo aparecen tras usuarios reales y datos reales.

Cinco pruebas para hacer en 15 minutos

- Prueba de acceso anónimo: copia una URL exclusiva de admin, ábrela en una ventana privada y pruébala sin iniciar sesión. Debe fallar siempre, incluso si la UI oculta el botón.

- Prueba de permiso en servidor: elige una acción admin (como “crear usuario” o “reembolsar”), luego llámala con una cuenta normal. La API debe rechazarla, no solo la página.

- Prueba de rastro de auditoría: realiza tres acciones (ver, editar, eliminar) y confirma que cada una crea un registro de auditoría con quién lo hizo, qué cambió, cuándo y el ID objetivo. Si no puedes responder “¿quién eliminó esto?” en un minuto, el logging no está completo.

- Prueba de seguridad en acciones masivas: intenta una operación masiva con un filtro demasiado amplio (por ejemplo, “todos los usuarios creados este mes”). Debes chocar con un tope estricto y un paso de confirmación extra que indique el conteo exacto e impacto.

- Prueba de recuperación e higiene de claves: haz un soft delete y luego restaura todo el flujo (UI, API, base de datos). Mientras lo haces, rota cualquier secreto que alguna vez se haya impreso en logs, mostrado en la UI o committeado a un repo.

Un chequeo rápido de realidad: si un bug puede convertir “Eliminar uno” en “Eliminar todos”, aún no tienes un panel de administración generado por IA seguro. Añade topes, confirmaciones y valores por defecto seguros antes de desplegar.

Si heredaste un panel generado por IA y no sabes qué probar, FixMyMess puede ejecutar una auditoría de código gratuita para encontrar las partes riesgosas rápido.

Siguientes pasos: obtén una auditoría rápida y arregla las partes riesgosas primero

Si quieres un panel de administración generado por IA seguro, empieza por elegir lo que puedes endurecer hoy y lo que merece un refactor más profundo. Pequeños cambios pueden eliminar los mayores riesgos rápidamente, incluso si la base de código está desordenada.

Un buen plan “hoy” es cualquier cosa que bloquee desastres fáciles: comprobaciones de rutas en el servidor, acciones destructivas más seguras y logs de auditoría que te permitan responder quién hizo qué. Un plan de “refactor más tarde” suele ser trabajo de arquitectura: desenredar permisos, limpiar patrones de acceso a datos y eliminar lógica copiada que dificulta detectar bugs.

Si tu panel fue generado por Lovable, Bolt, v0, Cursor o Replit, asume que hay casos límite ocultos. La UI puede verse bien mientras la API aún acepta peticiones directas, las acciones masivas se ejecutan sin límites o una página “solo admin” carga con una sesión de usuario normal.

Una forma rápida de reducir riesgo en 48–72 horas

Un diagnóstico focalizado del código debería cubrir las partes que causan daños reales:

- Autenticación y manejo de sesiones (cómo se decide “admin”)

- Protección de rutas y APIs admin (solo servidor)

- Acciones destructivas (delete, edición masiva, imports) y barandillas de seguridad

- Logs de auditoría (qué se registra y qué falta)

FixMyMess puede ejecutar una auditoría de código gratuita y señalar primero los problemas de alto riesgo, luego ayudar a convertir un prototipo frágil en software listo para producción con correcciones verificadas por humanos.

Qué preparar antes de entregarlo

Obtendrás mejores resultados si recopilas algunos elementos por adelantado:

- Acceso al repo (o una base de código exportada)

- Una lista simple de roles admin (aunque solo sea “owner” y “staff”)

- Las acciones más aterradoras en tu panel (borrado masivo, reembolsos, bans, exportaciones de datos)

- Un incidente real que te preocupe (“un bug borra todo”)

Con eso, puedes arreglar primero lo más riesgoso, desplegar con confianza y planear limpieza profunda cuando tengas tiempo.