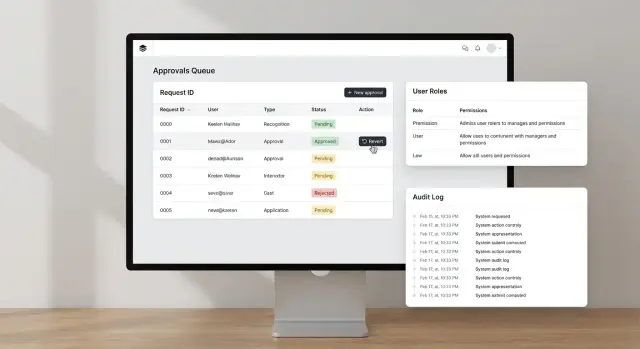

Panel de aprobaciones internas: permisos, registro de auditoría y revertir

Planifica y construye un panel de aprobaciones internas con herramientas de IA, con permisos claros, un registro de auditoría fiable y formas seguras de revertir decisiones.

Qué debe resolver este panel

Un panel de aprobaciones internas existe por una razón: las decisiones deben ser claras, coherentes y fáciles de defender después. Cuando las aprobaciones viven en hilos de chat y hojas de cálculo, la decisión puede ocurrir, pero la prueba y el control normalmente no.

Cuando los equipos aprueban cosas en sitios dispersos, aparecen varios problemas rápidamente:

- La gente aprueba la versión equivocada porque los archivos cambiaron en medio del hilo.

- “¿Quién dijo que sí?” se convierte en conjeturas después de que alguien se va o borra un mensaje.

- Información sensible se comparte demasiado porque la herramienta no tiene control de acceso real.

- Corregir un error se vuelve incómodo, lento y político.

Los permisos y los registros importan más que una UI llamativa porque reducen el riesgo de formas silenciosas. Una pantalla limpia ayuda a avanzar más rápido, pero las comprobaciones de permisos evitan que la persona equivocada apruebe, y una pista de auditoría prueba lo que pasó. Si alguna vez necesitas responder “¿por qué se aprobó esto?” quieres una sola fuente de verdad, no cinco capturas de pantalla.

Revertir es el otro requisito imprescindible, y debe tener un significado estricto. “Revertir” debe significar: registrar una nueva acción que cambie el estado actual a un estado previo seguro, manteniendo todo el historial. No debe significar borrar historial, ocultar errores o editar el pasado para que parezca limpio.

El objetivo es simple: reducir el riesgo sin ralentizar a la gente. Un buen panel permite que la persona adecuada apruebe en segundos, bloquea automáticamente a todos los demás y hace que cada paso sea fácil de rastrear.

Define el flujo de aprobación en términos sencillos

Antes de construir un panel de aprobaciones internas, escribe el flujo como si se lo explicaras a un compañero nuevo en un minuto. Si la gente no se pone de acuerdo en la versión simple, la UI se convertirá en un parche lleno de excepciones.

Empieza por nombrar las decisiones que necesitan aprobación y quién es responsable de cada una. Mantén la propiedad clara: un rol debe ser responsable de la decisión final, aunque otros den su opinión. Por ejemplo, “Gastos superiores a $5,000” puede ser responsabilidad de Finanzas, mientras que “Agregar un nuevo usuario admin” pertenece a Seguridad.

A continuación, define acciones y estados usando palabras que todos ya usan. La mayoría de equipos puede comenzar con cinco acciones: request (crear), approve, reject, cancel y escalate.

Sé explícito sobre lo que es “pendiente” frente a “final”. Pendiente significa que aún puede cambiar sin limpieza. Final significa que tiene efectos que debes seguir (acceso concedido, dinero gastado, registros actualizados). Si “Approve” desencadena cambios reales, trátalo como final y haz que “Escalate” y “Cancel” no estén disponibles después de ese punto.

Por último, decide qué significa “a tiempo”. Si los retrasos importan, fija un SLA simple: cuándo recordar, cuándo escalar y cuándo expirar. Ejemplo: recordar después de 24 horas, escalar a las 48 y marcar como expirada tras 7 días para que no se quede en limbo para siempre.

Roles y permisos que puedes explicar en un minuto

Si tu panel de aprobaciones internas necesita una larga sesión de formación, el modelo es demasiado complicado. Empieza con roles que coincidan con el comportamiento real, y luego escribe reglas que la gente pueda repetir de memoria.

Un conjunto simple que funciona para la mayoría de equipos:

- Requester: crea una solicitud y puede ver su estado.

- Approver: puede aprobar o rechazar las solicitudes que se le asignan.

- Admin: gestiona la configuración, asigna aprobadores y puede corregir datos erróneos.

- Auditor: acceso de solo lectura a las solicitudes y todo el historial.

Mantén las reglas igual de claras. Los requesters pueden crear y ver sus propias solicitudes. Los approvers pueden ver las solicitudes en su cola y registrar decisiones. Los admins pueden ver todo y gestionar accesos. Los auditors pueden ver todo pero no cambiar nada.

Un caso límite para decidir pronto: ¿puede la misma persona solicitar y aprobar? Para la mayoría de empresas, el valor por defecto seguro es no. Si alguien es a la vez requester y approver, exige un segundo aprobador o bloquea la aprobación y márcalo. Esto evita aprobaciones de trámite y facilita las auditorías.

El acceso temporal es otra trampa común. Los contratistas deberían tratarse normalmente como requesters o auditors, no como admins. Si debes conceder acceso superior, que sea limitado en el tiempo, revisado y eliminado automáticamente al terminar el contrato.

Un ejemplo rápido: un contratista envía una solicitud “comprar nueva herramienta” (requester). Un líder de equipo la aprueba (approver). Luego, finanzas revisa los registros (auditor) y ve quién aprobó, cuándo y desde qué cuenta. Si un admin necesita corregir una asignación por error, puede hacerlo, pero esa acción también debe registrarse.

Modelo de datos: mantenlo aburrido y fiable

Un buen panel de aprobaciones internas vive o muere por su modelo de datos. Una UI llamativa puede ocultar problemas por una semana. Los datos pobres te perseguirán durante años.

Empieza con un conjunto pequeño de registros centrales y haz que cada acción sea un hecho almacenado, no una frase en la interfaz. Si alguien pregunta “¿Quién aprobó esto y cuándo?”, deberías responder desde la base de datos, no desde el texto de la UI.

Una forma simple que suele aguantar:

- Request: id, type, title, requester_id, current_status, created_at, submitted_at, closed_at (opcional), search_tags (opcional)

- Decision: id, request_id, actor_id (approver), decision (approve/reject), reason, decided_at

- Comment: id, request_id, actor_id, body, created_at

- Attachment (opcional): id, request_id, uploaded_by_id, filename, storage_key, created_at

- Status history (opcional pero útil): id, request_id, from_status, to_status, actor_id, changed_at

Mantén los valores de estado limitados y con sentido. La mayoría de equipos solo necesita: draft, submitted, in_review, approved, rejected, canceled. Añade marcas de tiempo que realmente vayas a usar después (submitted_at, decided_at, closed_at) para que los informes sean sencillos y evites adivinar a partir de “última actualización”.

Planea la búsqueda desde temprano. Casi siempre filtrarás por requester, approver, status y rango de fechas. Eso significa indexar esos campos y almacenar requester_id y actor_id en todos los sitios donde importen.

Si tu primera versión vino de una herramienta de IA, vigila los campos “mágicos” de estado o decisiones mezcladas en la fila de request. Arréglalo pronto, mientras el flujo aún es simple, para que el sistema pueda responder preguntas básicas de auditoría cuando la gente real empiece a usarlo.

Paso a paso: construir con herramientas de IA sin perder el control

Las herramientas de IA pueden llevarte a una UI funcional rápido, pero las funciones de aprobaciones fallan cuando las reglas son difusas. Escribe las reglas en texto plano primero (quién puede hacer qué, cuándo y qué se registra). Luego deja que la IA genere código a partir de tus reglas, no al revés.

Una ruta de construcción que te mantiene al mando:

- Genera pantallas como páginas separadas y con nombre: una bandeja de aprobaciones (inbox/queue), una vista de detalle de la solicitud, un área de ajustes de admin (roles, grupos, toggles de política) y una vista de registro de auditoría.

- Genera acciones de API a continuación: crear una solicitud, aprobar o rechazar, revertir (con restricciones) y listar logs de auditoría con filtros.

- Añade un archivo con las reglas en tu repo y mantenlo actualizado. Cuando una regla cambie, actualiza ese archivo primero.

- Pide a la IA que genere tests a partir del doc de reglas: “Dado rol X, cuando acción Y, entonces resultado Z.” Incluye al menos una prueba por cada límite de permiso.

- Conecta la UI a la API solo después de tener las pruebas, para que el panel no dependa de lógica oculta en la interfaz.

Tras la generación, haz una pasada de limpieza. Aquí es donde muchos prototipos fallan: endpoints y tablas sin usar se acumulan, campos reciben nombres vagos (como “status2”) y datos clave se fijan en el cliente en vez de en el servidor. Endurece todo para que IDs, timestamps y performed_by siempre se fijen en el servidor, y cada cambio de estado escriba un evento de auditoría.

Aplicación de permisos: dónde debe vivir

Un panel de aprobaciones internas vive o muere por una regla: los permisos deben aplicarse en el servidor. Ocultar un botón en la UI ayuda a la claridad, pero no es seguridad. Cualquiera aún puede llamar a la misma API si la adivina, copia una solicitud o usa herramientas del navegador.

Trata cada petición como no confiable. El servidor debe comprobar quién es el usuario, qué rol tiene, sobre qué recurso actúa y en qué estado se encuentra (por ejemplo, no puedes aprobar algo que ya está rechazado).

Para cualquier cosa arriesgada, usa denegar por defecto. Acciones como revert, editar tras aprobación, cambiar aprobadores o exportar datos sensibles deben estar bloqueadas a menos que una regla explícita lo permita. Esto evita accesos accidentales cuando los roles cambian, aparecen nuevos endpoints o un prototipo generado por IA se lanza con comprobaciones faltantes.

Un patrón que funciona bien:

- Centraliza la autorización en un solo sitio (middleware o una función de políticas), no esparcida por los endpoints.

- Requiere un permiso explícito para cada acción sensible, no solo “es admin”.

- Exige una razón para acciones de alto riesgo como revert u override, y almacena la razón con el evento.

- Valida las transiciones de estado en el servidor para que los usuarios no se salten pasos.

Ejemplo: un manager puede ver una solicitud y aprobarla, pero solo un compliance lead puede revertirla, y solo con una razón. Si alguien llama al endpoint de revert sin ese permiso, el servidor lo rechaza aunque la UI haya sido modificada.

Registro de auditoría: qué grabar para que aguante

Un registro de auditoría es tu verdad cuando alguien pregunta “¿Quién aprobó esto y por qué?” El objetivo es simple: poder reproducir la historia de una decisión sin adivinar.

Registra cada evento significativo, no solo la aprobación final. Mantén cada entrada pequeña y consistente para que sea fácil buscar y explicar después.

Registra lo básico cada vez:

- Quién lo hizo (id de usuario, rol y, si es relevante, en nombre de quién)

- Qué pasó (nombre de la acción como submitted, approved, rejected, escalated)

- Sobre qué objeto (tipo de objeto e id)

- Cuándo pasó (timestamp y zona horaria)

- Qué cambió (valores antes y después, o un diff) y cualquier razón declarada

Haz el registro append-only. Nunca actualices ni borres filas, incluso si una decisión se revierte. La reversión debe ser un nuevo evento que apunte al anterior.

Para revisores no técnicos, crea una vista de auditoría que se lea como una línea de tiempo: verbos en lenguaje claro, etiquetas descriptivas y acceso rápido a la solicitud relacionada. Añade filtros por rango de fechas, requester y cambios de estado. Evita JSON bruto a menos que alguien lo pida.

Decide las reglas de retención y exportación temprano. Define cuánto guardas los logs, quién puede exportar y en qué formato, si las exportaciones se registran como eventos y cómo manejas solicitudes legales o de privacidad para borrar datos.

Revertir decisiones: patrones seguros para deshacer

La gente pulsará el botón equivocado, aprobará la versión incorrecta o se dará cuenta de que llegó información nueva tarde. En un panel de aprobaciones internas, deshacer debe ser seguro, visible y difícil de abusar.

La primera regla: no edites la historia. En lugar de cambiar un registro de aprobación antiguo, añade una nueva entrada de reversión que apunte a la decisión original. Eso mantiene la pista de auditoría honesta y deja claro qué pasó y cuándo.

Cuando alguien revierte, exige una razón breve. Hazla obligatoria, no opcional, y guárdala con quién revirtió, cuándo y qué revirtió. “Error” no basta. Mejor: “aprobó cotización de proveedor equivocada” o “se revocó excepción de política”.

Limita las reversiones con reglas que los usuarios entiendan:

- Solo roles específicos pueden revertir (por ejemplo, lead de aprobadores o admin).

- Una ventana temporal (por ejemplo, 24 horas) salvo que exista un proceso de escalado.

- Bloquear reversiones tras pasos downstream (pagado, desplegado, enviado).

- Requerir una segunda aprobación para reversiones de alto riesgo.

También muestra el impacto antes de confirmar. Una buena pantalla de revert nombra lo que cambiará: el estado de la solicitud, cualquier tarea que se reabrirá, notificaciones que se enviarán y si registros relacionados (como concesiones de acceso) se eliminarán.

Ejemplo: un manager aprueba una solicitud de acceso, pero seguridad detecta que incluye un correo externo. La acción de revert debería devolver la solicitud a “Needs review”, revocar cualquier acceso concedido, reabrir la checklist y registrar la razón para que el siguiente revisor vea la historia completa.

Diseño del panel que mantiene a la gente en movimiento

Un buen panel de aprobaciones internas debe sentirse como una bandeja de entrada. La gente debe aterrizar, ver lo que necesita de ellos, actuar y salir sin adivinar. Si los usuarios tienen que abrir cada ítem solo para conocer su estado, las aprobaciones se frenan y aumentan los errores.

Empieza con una barra superior simple: búsqueda, rango de tiempo y un conmutador “Mi vista”. Luego coloca la cola en el centro con tres pestañas por defecto: Needs me, Waiting, Done. Mantén el contador visible para que los usuarios confíen en que no se están perdiendo nada.

Haz que cada fila responda lo básico sin hacer clic: qué se aprueba, estado actual y próximo paso requerido. Añade un resumen compacto “quién, cuándo, por qué” para que la responsabilidad sea obvia. Si falta una razón, muestra “No se proporcionó razón” en lugar de dejarlo en blanco.

Las acciones arriesgadas piden fricción. Para approve, reject y especialmente revert, usa un diálogo de confirmación que repita los hechos clave (nombre del ítem, impacto y quién será notificado). Incluye un campo de comentario en el diálogo para que la gente no omita el porqué.

Un diseño de tabla simple suele funcionar mejor. Apunta a columnas como solicitud (y monto o alcance), requester, estado, siguiente paso, fecha de vencimiento, última acción (quién y cuándo) y una vista previa de una línea de notas.

No olvides la accesibilidad básica. Usa chips de estado con alto contraste, tamaños de fuente legibles y estados de foco claros para usuarios de teclado. Cada botón de acción debe ser accesible por tab y los diálogos deben atrapar el foco hasta cerrarse.

Errores comunes y trampas a evitar

La forma más rápida de romper la confianza en un panel de aprobaciones internas es publicar algo que parece correcto en la UI pero está mal en las reglas. Las herramientas de IA pueden generar pantallas convincentes e incluso “comprobaciones de permisos” que solo ocultan botones. Eso no es seguridad.

Las trampas que aparecen con más frecuencia:

- Confiar solo en comprobaciones front-end (un usuario aún puede llamar a la API si el servidor no aplica permisos).

- Copiar código de autenticación generado sin revisarlo (roles en duro, falta de chequeos por tenant y bypasses admin son comunes).

- Permitir que los usuarios editen registros históricos de aprobación (destruye la línea de tiempo; usa una acción de reversión en su lugar).

- Registrar solo los caminos felices (acciones denegadas y intentos fallidos importan cuando investigas).

- Publicar sin tests de límites de roles (descubres demasiado tarde que un Viewer puede aprobar, o un Approver puede cambiar configuraciones).

Una regla simple ayuda: los eventos pasados deben ser inmutables. Si alguien tomó la decisión equivocada, registra un nuevo evento que la revierta, con quién lo hizo, cuándo y por qué.

También registra lo que no ocurrió. Si alguien intenta aprobar sin permiso, guarda el intento (usuario, rol, recurso, razón). Te ayuda a detectar problemas de formación, roles mal configurados y abusos reales.

Antes del lanzamiento, ejecuta algunas comprobaciones “intenta romperlo”: un viewer intenta aprobar, un approver intenta cambiar roles, un admin intenta aprobar en nombre de otro y un usuario intenta acceder a solicitudes de otro equipo.

Lista rápida antes del despliegue

Antes de invitar a todo el equipo, haz una última revisión como si quisieras romper tu propio panel. Usa cuentas reales, datos reales y una sesión de navegador nueva (sin cookies de admin).

Ejecuta estas comprobaciones end to end

- Inicia sesión como cada rol e intenta hacer algo que no deberías: abrir solicitudes de otro equipo, aprobar sin permiso o ver ajustes exclusivos de admin. Si la UI oculta un botón pero la acción aún funciona, no es seguro.

- Crea una solicitud, apruébala y luego reviértela. Confirma que el estado final es correcto en todas partes (vista de lista, vista de detalle, exportaciones) y que los efectos secundarios se han revertido (notificaciones, registros downstream, contadores).

- Búsqueda y filtros: prueba al menos tres consultas que la gente usará realmente (por requester, por estado, por rango de fechas). Verifica que los totales coincidan con lo que ves al desplazarte.

- Registro de auditoría: abre el log de esa solicitud y asegúrate de que cuente una historia completa con timestamps, quién hizo qué y el texto de la razón. Busca huecos como “estado cambiado” sin actor.

- Secretos y datos sensibles: revisa código cliente, configuración y logs en busca de claves de API, tokens y datos personales que no necesitas. Asume que los logs pueden copiarse en tickets.

Ejemplo: una historia de aprobación realista desde el inicio hasta la reversión

Una startup tiene una solicitud de pago a un proveedor: $8,400 para una agencia de diseño. El solicitante sube la factura, elige un centro de costo y la envía en el panel de aprobaciones internas.

El sistema la enruta al approver de Finanzas (Maya). Ella abre la solicitud y ve lo básico primero: nombre del proveedor, monto, fecha de vencimiento y qué cambió desde la presentación. Verifica la factura y la compara con la orden de compra.

Maya aprueba y añade una nota corta: “PO 1127 coincide con la factura. Pago en lote el viernes.” El estado cambia a Approved y la solicitud pasa a ser de solo lectura para la mayoría de usuarios.

Más tarde ese día, alguien detecta que la factura tenía datos bancarios incorrectos. Un Admin (Luis) investiga. No edita el registro de aprobación original. En lugar de eso usa la acción Revertir que crea un nuevo evento: Reverted, con una razón obligatoria.

Luis escribe: “Revirtiendo aprobación: datos bancarios incorrectos. El proveedor envió factura actualizada.” La solicitud vuelve a Pending y el sistema la vuelve a enrutar a Maya con la nueva factura adjunta.

Cuando un auditor lo revisa un mes después, puede responder cuatro preguntas sin conjeturas:

- Quién la aprobó, cuándo y desde qué rol

- Qué nota se añadió en el momento de la aprobación

- Quién la revirtió, cuándo y por qué

- Cómo quedó la solicitud en cada paso (antes de aprobar, después de aprobar, después de revertir)

Esa es la diferencia entre “creemos que se arregló” y una pista que realmente aguanta.

Siguientes pasos: lanzar con seguridad y mejorar con el tiempo

Empieza con un pequeño tramo real. Elige un tipo de aprobación que la gente ya entienda (como aprobaciones de gastos o solicitudes de acceso) y publícalo a un grupo piloto de 5 a 15 usuarios. Un lanzamiento enfocado te ayuda a detectar pantallas confusas, permisos faltantes y logs ruidosos antes de que toda la empresa dependa del sistema.

Antes de seguir codificando más, escribe las reglas como política en texto plano. Hazlo lo bastante corto para que un manager lo lea en dos minutos y lo bastante específico para que el código pueda comprobarlo. Sé explícito sobre quién puede aprobar, quién puede anular, qué ocurre en el timeout y cuándo se puede revertir una aprobación.

Cuando estés listo para ampliar más allá del piloto, usa un plan de lanzamiento simple:

- Bloquea el modelo de permisos y roles, y añade roles nuevos solo con una razón escrita.

- Haz una breve revisión de seguridad centrada en comprobaciones de permisos y registro de auditoría.

- Ejecuta una prueba de mal actor: intenta aprobar, deshacer y ver historial como el usuario equivocado.

- Define métricas de éxito: tiempo hasta aprobar, tasa de errores y frecuencia de reversiones.

- Establece una vía de soporte: quién investiga si una decisión parece incorrecta.

Trata el logging como una característica de producto, no como un detalle de backend. Durante el piloto, revisa algunos registros de auditoría con un stakeholder no técnico y confirma que la historia responde sus preguntas sin suposiciones.

Si heredas un prototipo generado por IA que es débil en auth, logs o preparación para deploy, equipos como FixMyMess (fixmymess.ai) pueden ayudar a diagnosticar y reparar esas brechas. Se centran en convertir apps creadas por IA en software listo para producción, empezando por una auditoría de código gratuita.

Preguntas Frecuentes

¿Qué es lo primero que debo definir antes de construir un panel de aprobaciones?

Empieza escribiendo el flujo en un minuto: qué se puede solicitar, quién tiene la decisión final y qué significa “final”. Mantén acciones y estados pequeños (request, approve, reject, cancel, escalate) para que la IU sea coherente y las reglas fáciles de aplicar.

¿Qué roles necesitan la mayoría de los paneles de aprobaciones internas?

Un conjunto simple por defecto son cuatro roles: Requester (crea y sigue solicitudes), Approver (registra decisiones en los ítems asignados), Admin (gestiona ajustes y asignaciones) y Auditor (historial en solo lectura). Si no puedes explicar las reglas de memoria, acabarás con lagunas y comportamiento inconsistente.

¿Debería permitirse que alguien solicite y apruebe el mismo ítem?

Por defecto, no. La autoaprobación rompe silenciosamente la rendición de cuentas. Si debes permitirlo, exige un segundo aprobador o enruta automáticamente a un aprobador alternativo y registra que el solicitante y el aprobador eran la misma persona.

¿Qué modelo de datos funciona bien para aprobaciones y auditorías?

Manténlo sencillo: guarda una Request y registros Decision separados, y trata cada acción como un hecho guardado con actor y marca de tiempo. Evita mezclar “estado actual” y “quién aprobó” en la misma fila sin historial, porque luego no podrás responder preguntas de auditoría.

¿Dónde deben vivir las comprobaciones de permisos para que sean realmente seguras?

En el servidor, siempre. Ocultar botones en la UI ayuda a prevenir errores, pero no impide que alguien llame a la API directamente. El servidor debe verificar identidad, rol, propiedad del recurso y estado actual antes de permitir aprobar, rechazar, revertir o exportar.

¿Qué debe incluir un registro de auditoría para que sea fiable?

Registra quién actuó, qué hizo, sobre qué objeto, cuándo ocurrió y qué cambió, además de la razón cuando corresponda. Haz el registro append-only para nunca “limpiar” la historia; en su lugar, añade eventos nuevos que expliquen las correcciones, incluidas las reversiones.

¿Qué significa “revertir” en un sistema de aprobaciones seguro?

Revertir debe crear una nueva acción que mueva el estado actual a un estado previo seguro manteniendo todos los eventos anteriores intactos. Nunca debe borrar o editar la aprobación original, y debe requerir una razón breve y específica para que los revisores entiendan por qué se hizo la reversión.

¿Cómo prevengo que las reversiones y overrides se abusen?

Denegar por defecto para acciones de alto riesgo como revert, override, cambiar aprobadores o exportar datos sensibles. Añade barreras como ventanas de tiempo, bloquear reversiones tras pasos downstream (pagado, desplegado, enviado) y requerir una segunda aprobación para reversiones de alto impacto.

¿Qué tests detectan las fallas más comunes del panel de aprobaciones?

Genera tests directamente desde tus reglas escritas: “Dado rol X, cuando acción Y, entonces resultado Z”, incluyendo al menos una prueba por límite de permiso. También testea transiciones de estado (no se puede aprobar un ítem rechazado) e integridad del log (cada cambio de estado escribe un evento de auditoría desde el servidor).

Heredamos una app de aprobaciones generada por IA que es inestable — ¿cómo llevarla rápidamente a producción?

Haz un diagnóstico del código centrado en autorización en el servidor, transiciones de estado y registros de auditoría, porque los prototipos generados por IA suelen parecer correctos pero carecen de comprobaciones críticas. FixMyMess (fixmymess.ai) se especializa en reparar apps creadas por IA para volverlas listas para producción, comenzando con una auditoría de código gratuita y la mayoría de las correcciones en 48–72 horas.