Prepara un repositorio generado por IA para la remediación sin demoras

Prepara un repositorio generado por IA para su remediación con pasos claros para reproducir fallos, limitar accesos, rotar secretos y entregarlo de forma segura a expertos.

Cómo debe ser una buena entrega para remediación

Las entregas salen mal por las mismas razones siempre: el repositorio solo funciona en el portátil de una persona, la configuración no está clara y las “credenciales temporales” acabaron en el código (o en una captura de pantalla). Con proyectos generados por IA hay un giro adicional común: partes de la app parecen terminadas, pero flujos clave fallan en producción porque la lógica es inconsistente o la arquitectura está enredada.

Una buena entrega hace tres cosas:

- Facilita reproducir fallos

- Reduce el riesgo de seguridad

- Reduce la ida y vuelta para que las correcciones puedan empezar de inmediato

Si un experto puede clonar el repo, ejecutar uno o dos comandos y ver el mismo fallo que tú ves, el trabajo comienza de inmediato.

“La remediación experta” no es automáticamente un rediseño o una reescritura completa. La mayoría de las veces significa diagnosticar qué está mal, reparar lógica rota, reforzar la seguridad (especialmente la autenticación y el tratamiento de entradas), refactorizar las rutas de código más problemáticas para que los cambios no rompan otras funciones, y preparar la app para despliegue.

No necesitas ser técnico para hacer una entrega sólida. Solo necesitas recopilar algunas cosas y mantenerlas en un lugar:

- Un repo con un punto de inicio claro (rama main o una rama dedicada de entrega)

- Una breve descripción de “lo que debería funcionar” vs “lo que falla”

- Una forma de ejecutar la app localmente o en un entorno de prueba

- Secretos gestionados de forma segura (sin claves en el código, plan claro de rotación)

- Una persona que pueda responder preguntas de producto con rapidez

Ejemplo: un fundador comparte un prototipo que “inicia sesión a veces”. Una buena entrega incluye una cuenta de prueba, pasos que reproducen el fallo de inicio de sesión y la confirmación de que cualquier clave expuesta fue rotada antes de conceder acceso.

Recopila el contexto mínimo que necesitan los expertos

Arreglar código generado por IA va mucho más rápido cuando el repo viene con una pequeña cantidad de contexto claro. No necesitas una especificación larga. Sí necesitas lo suficiente para entender qué se supone que hace la app, cómo se produjo y qué significa “hecho” para ti.

Empieza con la historia de origen. Anota qué herramientas de IA se usaron (Lovable, Bolt, v0, Cursor, Replit y otras), además de los prompts o instrucciones que diste. Si ya no tienes los prompts exactos, un resumen aproximado sirve, por ejemplo: “Generar una app Next.js con login por email, checkout con Stripe y una página de administración.” Esto ayuda a los expertos a identificar patrones comunes y puntos de fallo probables.

Añade un resumen de producto de un párrafo que responda tres preguntas:

- Quiénes son los usuarios

- Cuáles son los flujos principales

- Qué debe funcionar primero

Ejemplo: “Los usuarios se registran, crean un workspace, invitan a compañeros y pagan un plan. La prioridad es registro/login y checkout, luego el dashboard.”

Luego describe el estado actual en lenguaje llano. Sepáralo en lo que funciona, lo que está roto y lo que resulta arriesgado (aunque no sepas exactamente por qué). Concéntrate en síntomas y frecuencia, no en teorías.

Finalmente, captura restricciones para que nadie tenga que adivinar:

- Fecha límite (fecha fija, o “lo antes posible”) y límites de presupuesto

- Preferencia de hosting (o lo que usas ahora) y cualquier límite de entorno

- Integraciones requeridas (pagos, email, proveedores de auth, analítica)

- No negociables (mantener UI, mantener DB, debe pasar una revisión de seguridad)

Inventario del repo y sus partes móviles

Antes de que alguien pueda arreglar un proyecto generado por IA, necesita saber qué está realmente en el alcance. Un inventario rápido evita el modo de fallo clásico: alguien empieza a depurar y descubre que hay un segundo repo, un submódulo faltante o una versión desplegada que no coincide con el código que compartiste.

Empieza por lo básico: dónde vive el repo (GitHub, GitLab, Bitbucket, o un zip exportado) y cuál es la rama por defecto. Comparte el último commit que coincide con lo que quieres arreglar. Si la app se generó con varias herramientas, confirma si es un único repo o si está dividido en frontend y backend.

Escribe las partes móviles a alto nivel. Manténlo simple: framework, base de datos y proveedor de auth suelen ser suficientes. Por ejemplo: “App Next.js, Postgres, auth vía Supabase.”

Captura también la realidad del despliegue. Si hay un despliegue de preview o producción, indica dónde corre (solo local, preview, producción) y si actualmente funciona. Si solo funciona localmente, dilo claramente.

Una nota pequeña de inventario suele cubrir lo que un experto necesita:

- Ubicación del repo, rama por defecto y hash del último commit

- Cualquier repo extra o submódulos que se deban clonar

- Servicios clave usados (DB, auth, almacenamiento, pagos)

- Estado actual del despliegue y qué está roto

- Dónde viven las variables de entorno hoy (ajustes de hosting, archivos

.env, gestor de secretos)

Haz los problemas reproducibles sin explicaciones largas

Los expertos van más rápido cuando pueden ver el fallo en minutos, no después de una llamada larga. Tu objetivo es convertir cada problema en una receta repetible que se comporte igual en cada máquina.

Para cada problema importante, escribe una nota de repro pequeña en un solo lugar (por ejemplo, REPRO.md o un ticket corto). Sé consistente:

- Configuración necesaria (rama, nombre del archivo env, paso de seed)

- Pasos (3 a 8 acciones: haz clic aquí, ejecuta esto)

- Resultado esperado

- Resultado real

- Evidencia (texto de error copiado exactamente, más captura de pantalla si es UI)

Añade datos seguros que hagan que el problema aparezca de forma fiable. Puede ser un usuario dummy ([email protected]), una organización de ejemplo o un registro conocido en la BD local. Si un bug solo ocurre con datos reales de producción, dilo y describe la forma mínima de datos necesaria (campos, tamaños, casos límite) sin pegar valores sensibles.

Prioriza para que nadie pierda tiempo en lo equivocado. Etiqueta issues como P0 (bloqueante), P1 (grave) o P2 (agradable de arreglar). P0 puede ser “login siempre falla” o “checkout devuelve 500.” P2 puede ser “la página de ajustes se ve mal en móvil.”

También indica lo que ya intentaste. Incluso una línea ayuda: “roté la clave API”, “revertí una dependencia”, “añadí logs en el callback de auth.” Evita que repitan callejones sin salida.

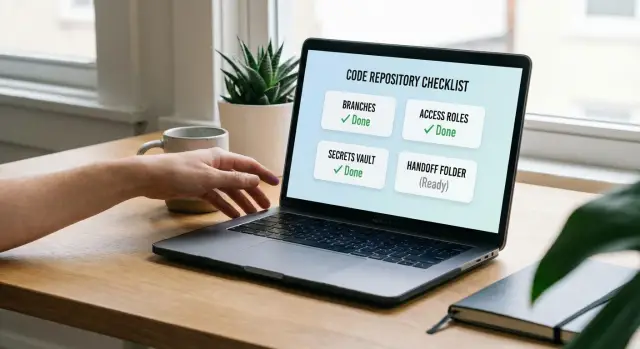

Paso a paso: crea una rama limpia de entrega

Los expertos solo pueden moverse rápido si miran el estado exacto que falla. Una rama limpia de entrega (o una etiqueta) bloquea ese estado para que nadie tenga que adivinar qué commit quisiste decir cuando dices “falla al iniciar sesión.”

Un enfoque simple:

- Crea una rama como

handoff-YYYY-MM-DDdesde la rama por defecto actual. - Confirma que el fallo sigue ocurriendo en esa rama.

- Deja de hacer merges en ella. Si hay que seguir trabajando, limita los merges a una persona y exige una nota corta en la descripción del PR.

- Añade una nota breve en el

README(o una entrada enCHANGELOG) con lo que cambió recientemente: nuevas páginas, nuevas vars de entorno, cambios de auth, ajustes de BD. - Opcional: etiqueta el commit exacto que quieres que revisen (por ejemplo

handoff-ready).

Esto evita la depuración con “objetivo en movimiento”, donde una corrección parece funcionar pero el código subyacente cambia de nuevo durante la investigación.

Limita el acceso al repo de forma segura durante la remediación

El control de acceso es parte de la solución. Si demasiadas personas pueden pushear en la misma rama, pierdes el control de lo que cambió y acabas depurando un objetivo en movimiento.

Empieza por el principio de menor privilegio. Muchas remediaciones solo necesitan acceso de lectura al principio para revisar el código, ejecutarlo y documentar issues. Si el equipo debe commitear correcciones, da acceso de escritura solo donde haga falta (a menudo un único repo o una rama de remediación) en lugar de acceso amplio a toda la organización.

Un plan de acceso simple:

- Haz una lista de invitaciones: quién necesita acceso, qué nivel (lectura o escritura) y cuándo expira

- Mantén main protegida y prefiere una rama dedicada de remediación

- Requiere pull requests para merges para que los cambios queden registrados y revisados

- Bloquea force-push en main y en la rama de remediación (si la plataforma lo permite)

- Pon un recordatorio en el calendario para revocar accesos cuando termine el trabajo

Aunque confíes en el contratista, quieres un rastro de auditoría limpio para poder responder preguntas básicas después: qué cambió, por qué y cuándo.

Maneja secretos y credenciales sin demoras

Los secretos son una causa común de que la remediación se estanque. Con repos generados por IA, asume que las claves pueden haberse copiado en lugares inesperados. Planea la rotación y una entrega limpia antes de que alguien empiece a hacer cambios.

Empieza con una búsqueda rápida de fugas: archivos .env y .env.*, archivos de configuración, constantes codificadas en el código fuente, logs de depuración y ajustes de CI (variables de build, logs de pipeline, ajustes de despliegue). Si encuentras una clave en el historial de Git o en un paste público, trátala como comprometida.

Rota primero, luego entrega. Crea nuevas claves API y contraseñas, confirma que el reemplazo funciona y luego desactiva las antiguas. Para servicios sensibles (pagos, email de producción), programa una ventana corta y anota exactamente lo que se cambió.

Una forma limpia de compartir lo necesario sin pasar secretos en texto plano:

- Lista las variables de entorno requeridas por nombre y propósito (sin valores)

- Emite credenciales separadas cuando sea posible (claves nuevas, cuentas temporales, roles limitados)

- Indica dónde se usa cada secreto (dev local, staging, producción, CI)

- Lista servicios conectados y cuáles pueden desactivarse durante el trabajo

- Decide cómo enviarás los valores de forma segura (gestor de contraseñas, compartir una sola vez, bóveda segura)

Si la app cobra tarjetas o envía emails, considera desactivar pagos en vivo y el email de producción durante la remediación. Proporciona claves de staging y una configuración de tarjeta de prueba para que la depuración no cause daños reales.

Proporciona una guía de configuración local funcional (aunque sea breve)

Una guía corta de setup local ahorra horas. La meta no es la documentación perfecta. Es una forma repetible para que otra persona ejecute el repo, vea los mismos fallos que tú y empiece a arreglar rápido.

Empieza con un .env.example mínimo. Incluye solo las variables que la app realmente lee y usa marcadores seguros.

# .env.example

NODE_ENV=development

DATABASE_URL=postgres://user:password@localhost:5432/app_db

JWT_SECRET=replace-me

STRIPE_SECRET_KEY=replace-me

WEBHOOK_SIGNING_SECRET=replace-me

Luego añade un runbook pequeñito en README.md (o RUNBOOK.md) con los comandos exactos que usas. Manténlo aburrido y específico. Si algo es desconocido, dilo.

Runbook mínimo (copiar/pegar)

- Instalación:

npm ci(opnpm i/pip install -r requirements.txt) - Ejecutar:

npm run dev(URL/puerto esperado:http://localhost:3000) - Tests:

npm test(si no hay: escribe “no hay tests automatizados todavía” y cómo verificas manualmente) - Versiones: Node

18.x(si es desconocido: “Versión de Node desconocida, el repo corre actualmente en mi máquina”)

Finalmente, documenta pasos de configuración que solo se ejecutan una vez. Son bloqueadores comunes en repos generados por IA: migraciones de base de datos, seed de datos y webhooks de terceros.

Ejemplo:

- Base de datos:

createdb app_dbluegonpm run migrate(si el comando es desconocido, describe lo que hiciste) - Seed de datos:

npm run seedo “inicia sesión una vez para crear el usuario admin inicial” - Webhooks: “usa una URL de webhook de desarrollo y confirma que la signing secret está configurada”

Acordar el alcance: flujos críticos y prioridades de seguridad

La forma más rápida de evitar retrasos es acordar el alcance en lenguaje claro. Los expertos pueden arreglar casi cualquier cosa, pero necesitan saber qué importa más y qué significa “listo”.

Empieza nombrando los pocos recorridos de usuario que deben funcionar de extremo a extremo. Manténlo corto y elige lo que realmente aporta valor hoy:

- Registro y verificación por email

- Inicio de sesión y restablecimiento de contraseña

- Crear el objeto principal (proyecto, pedido, publicación)

- Editar y eliminar ese objeto

- Checkout o facturación (si aplica)

Para cada flujo, escribe una frase de éxito que cualquiera pueda probar. Ejemplo: “Un usuario nuevo puede registrarse, verificar el email, iniciar sesión y ver un dashboard vacío sin errores.” Añade casos borde en una línea cuando haga falta, como: “contraseña errónea muestra un mensaje amable, no un crash.”

Luego señala prioridades de seguridad. Si solo marcas un área, marca auth:

- Autenticación y manejo de sesiones

- Acciones de admin y comprobaciones de roles

- Subidas de archivos (validación de tipo, límites de tamaño, reglas de almacenamiento)

- Pagos y webhooks (verificación de firmas, protección contra replay)

Si tienes restricciones de privacidad o cumplimiento, anótalas aunque sean informales: qué cuenta como PII, si necesitas logs de auditoría, cuánto tiempo guardas datos y si los datos de prueba deben eliminarse.

Errores comunes en las entregas que hacen perder días

La mayoría de retrasos ocurren porque los expertos no pueden reproducir el problema de forma segura y rápida. Evita estas trampas.

Error 1: Compartir credenciales de producción

Entregar claves reales de producción parece rápido, pero crea riesgo y a menudo obliga a una pausa mientras todos discuten sobre seguridad. Rota secretos primero y luego crea accesos temporales (tokens con caducidad, cuentas con mínimo privilegio, claves de staging). Si no puedes rotar de inmediato, proporciona una configuración mock que permita arrancar la app sin tocar servicios reales.

Error 2: Enviar un zip sin historial del repo

Un zip elimina contexto que ayuda a que las correcciones perduren: historial de commits, ramas y un lugar limpio para trabajar. Mantén el proyecto en un repo adecuado, crea una rama de entrega dedicada e incluye un README corto con cómo ejecutar y cómo probar.

Error 3: Mezclar arreglos con nuevas funcionalidades

Si aterrizan features mientras la remediación está en curso, el objetivo se mueve y los bugs reaparecen. Congela cambios de producto por una ventana corta o mantenlos en una rama separada. La remediación va más rápido cuando todos apuntan a una versión y pueden decir: “esto es lo que arreglamos.”

Error 4: Reportes de bug vagos

“Login roto” puede significar diez fallos distintos. Proporciona pasos exactos y un resultado claro. Incluye el entorno (local, staging, prod), el texto de error exacto y cuándo funcionó por última vez (si es que llegó a funcionar).

Error 5: Tratar el historial de prompts de IA como documentación

Los logs de prompts rara vez capturan restricciones reales (roles, reglas de datos, necesidades de seguridad). Una nota simple como “los usuarios deben permanecer logueados tras refrescar” o “las páginas admin deben estar protegidas” ahorra horas.

Lista rápida de entrega (10 minutos)

Si quieres la victoria más rápida, apunta a una entrega que no dependa del conocimiento privado en la cabeza de alguien.

- Confirma acceso al repo desde una cuenta separada (o en incógnito) para verificar que funciona

- Crea una rama o etiqueta de entrega y congela cambios no relacionados

- Escribe pasos de repro para los 3 problemas principales y pega el texto de error exacto

- Rota y lista secretos por nombre, más un

.env.example - Desactiva integraciones riesgosas durante la ventana de depuración (pagos, email, webhooks) cuando sea posible

Ejemplo: convertir un prototipo inestable en un paquete de remediación limpio

Un fundador tiene un prototipo construido en Replit que demuestra bien, pero los usuarios no pueden iniciar sesión con fiabilidad. A veces lanza errores 500 después del signup. Quieren ayuda, pero no quieren filtrar datos de producción ni pasar una semana respondiendo las mismas preguntas.

Crean una rama de entrega llamada handoff/remediation-jan18 y la congelan para diagnóstico. Si deben seguir construyendo, lo hacen en una rama aparte.

Luego empaquetan tres bugs reproducibles:

- Login falla con “invalid session” tras un callback OAuth exitoso (incluye pasos con usuario de prueba y el error exacto)

- Signup devuelve 500 cuando el email ya existe (incluye endpoint, payload y cuerpo de la respuesta)

- Al refrescar una página protegida a veces se desloguea al usuario (incluye navegador, pasos y errores en consola)

Añaden SETUP_NOTES.md con lo mínimo para ejecutarlo localmente, más una lista de vars de entorno con placeholders (DATABASE_URL=..., JWT_SECRET=..., OAUTH_CLIENT_ID=...).

Para los secretos, evitan producción. Generan claves temporales para la auditoría y las rotan inmediatamente después de la remediación. Si se requiere una integración de terceros para reproducir el problema, crean una cuenta de prueba con el mínimo permiso posible.

Lo que no hacen: pegar una contraseña de BD de producción en un chat, dar acceso admin a todo o seguir pusheando commits mientras alguien intenta diagnosticar.

Siguientes pasos: conseguir ayuda experta sin convertirlo en un proyecto

Decide qué resultado quieres antes de involucrar a alguien. Las correcciones puntuales tienen sentido cuando uno o dos flujos están rotos (login, pagos, email). Un refactor encaja cuando casi funciona pero el código es difícil de cambiar de forma segura. Una reconstrucción suele ser más barata cuando el prototipo está pegado con parches, la seguridad es frágil o cada cambio rompe tres cosas.

Cuando contactes, manda un único mensaje que permita a un experto empezar sin mucha ida y vuelta:

- Detalles de acceso al repo (quién, qué rol y por cuánto tiempo debe durar el acceso)

- Nombre de la rama de entrega

- Pasos de repro para los 1 a 3 problemas principales, más comportamiento esperado vs real

- Tu plan de secretos (qué es temporal, qué debe rotarse y cuándo)

Si heredaste código generado por IA y necesitas dejarlo listo para producción, equipos como FixMyMess (fixmymess.ai) se centran en diagnosticar y reparar apps construidas por IA, incluida la mejora de seguridad y la preparación para despliegue. Si solo haces una cosa antes de entregarlo, haz que sea posible reproducir el problema en menos de 5 minutos.