Protege los datos de clientes en demos de apps con setups de demo seguros

Aprende a proteger datos de clientes en demos de apps usando registros falsos, un workspace demo dedicado y comprobaciones simples para que nombres y correos reales nunca aparezcan.

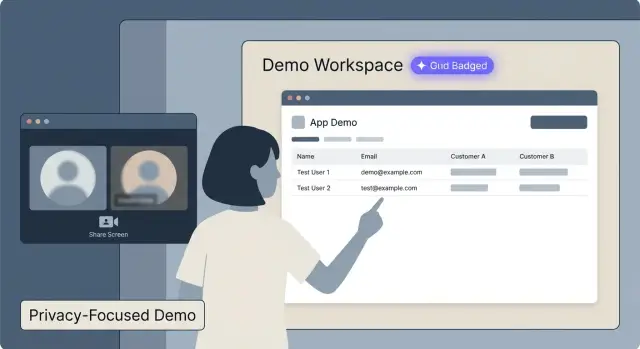

Por qué se filtran datos de clientes durante las demos\n\nLa mayoría de las filtraciones de datos en demos son accidentes. Un panel tiene registros reales precargados, alguien busca un correo real para "mostrar cómo funciona", o un campo de autocompletar llena un nombre de cliente mientras hablas.\n\nLas demos también pueden sacar a la luz conexiones que olvidaste que estaban activas: herramientas de analítica, proveedores de email, sistemas de pago e inboxes de soporte. Si haces la demo dentro de tu espacio real, puede traer actividad en vivo en el peor momento, como un pedido nuevo, una actualización de ticket o una notificación emergente.\n\n"Datos de clientes" es más que un nombre y un correo. Incluye cualquier cosa que pueda identificar a alguien o revelar qué compró y por qué contactó, incluyendo nombres, emails, teléfonos, direcciones, facturas, historial de pagos, detalles de plan, conversaciones de soporte, notas internas, registros de uso ligados a una persona o empresa, y archivos que los clientes subieron.\n\nCuando esto aparece en una llamada de ventas, más de un grupo sale perjudicado. Un cliente puede sentirse expuesto o perder confianza. Tu equipo queda en una conversación incómoda sobre privacidad. La reputación puede verse dañada rápidamente, incluso si la filtración duró solo unos segundos.\n\nEl objetivo es simple: diseñar demos para que nombres reales, correos y registros nunca aparezcan, incluso si haces clic en la pestaña equivocada.\n\nUn ejemplo común: abres "Clientes" para mostrar filtrado, y la lista está ordenada por "última actividad" con correos reales visibles. Una captura de pantalla después, el daño está hecho.\n\n## Puntos comunes de filtración a vigilar\n\nLa mayoría de las filtraciones en demos no son hacks. Son sorpresas en pantalla que no planeaste.\n\n### Los lugares habituales donde aparece data real\n\nEl error más grande es hacer la demo en la app de producción porque ya está "configurada". Eso pone nombres reales, emails, facturas y hilos de soporte a un clic.\n\nOtros puntos de filtración son fáciles de pasar por alto:\n\n- Autocompletar, elementos recientes e inicios de sesión guardados en el navegador pueden revelar cuentas reales con un solo clic.\n- Notificaciones por email, widgets de chat, popups del calendario y alertas del CRM pueden aparecer sobre tu screen share.\n- Logs, dashboards de administración y páginas de error a menudo imprimen registros completos (emails, tokens, direcciones) porque se diseñaron para depuración.\n- Pantallas de integraciones pueden exponer datos de terceros (pagos, canales de Slack, paneles de analítica).\n- Compartir toda la pantalla con varias pestañas abiertas facilita que algo sensible se muestre al cambiar de ventana.\n\nUn escenario realista: buscas "Acme" para mostrar un perfil de cliente, y el desplegable sugiere "Acme - billing issue - [email protected]" de una sesión anterior. No lo escribiste, pero todos lo vieron.\n\nTrata las vistas de soporte y administración como de alto riesgo. Suelen incluir logs verbosos, permisos laxos y atajos cómodos que están bien en desarrollo pero son peligrosos frente a la cámara.\n\n## Dos reglas básicas: datos falsos y un espacio demo dedicado\n\nDos reglas hacen la mayor parte del trabajo: nunca mostrar datos reales, y nunca hacer demos desde un espacio real.\n\nUn espacio demo dedicado (o tenant) es una copia separada de tu app con su propia base de datos, usuarios y ajustes. Debe parecer el producto real, pero estar aislado para que nada de lo que hagas en una llamada pueda exponer nombres reales, correos, pedidos o tickets de soporte.\n\nLos datos falsos no son relleno aleatorio. Manténlos pequeños, previsibles y diseñados para la historia que cuentas. Una lista corta de clientes de ejemplo, un puñado de facturas y uno o dos casos límite suele ser suficiente.\n\nLos buenos setups de demo comparten rasgos: un único workspace solo para demos, un conjunto de datos pequeño con marcadores obvios (por ejemplo, [email protected]), un proceso de restauración reproducible, cuentas de presentador con acceso mínimo y campos sensibles ocultos por defecto.\n\nHaz que las restauraciones sean fáciles. Si una demo termina con creación de registros, cambios de configuración o subida de archivos, necesitas una forma rápida de volver a un estado conocido. Puede ser una restauración de base de datos, un seed script o una función de "restablecer fábrica".\n\n## Paso a paso: configurar un entorno demo seguro\n\nUn setup de demo seguro se trata principalmente de separación. Tu demo debe comportarse como el producto real sin tocar personas, cuentas o sistemas reales.\n\nCrea un workspace demo dedicado que nunca se use para clientes reales. Ponle un nombre como "Solo Demo" y haz que sea difícil confundirlo con producción.\n\n### La configuración central\n\nMantén esta secuencia simple:\n\n- Usa una base de datos demo separada con credenciales aparte.\n- Desactiva integraciones de producción (pagos, sincronización con CRM, exportes de analítica, almacenamiento de archivos).\n- Siembra usuarios falsos, compañías y actividad que coincidan con la historia de la demo.\n- Apaga email saliente, SMS, notificaciones push y webhooks (o redirígelos a un sumidero seguro).\n- Usa claves API de demo y secretos sólo para demo con servicios de terceros.\n\nLuego haz una comprobación rápida iniciando sesión como usuario normal y siguiendo exactamente los flujos que vas a mostrar.\n\n### Haz que producción sea inalcanzable\n\nLa mayor ganancia de seguridad es hacer técnicamente imposible que el código de demo alcance producción.\n\n- Restringe el acceso de red para que los servidores de demo solo hablen con bases de datos de demo.\n- Elimina las variables de entorno de producción de hosts y CI de demo.\n- Bloquea las pantallas solo para admins a menos que las necesites.\n- Confirma que logs y trackeadores de errores no estén trayendo datos reales de usuarios.\n\n## Cómo generar datos falsos que sigan pareciendo creíbles\n\nDatos falsos creíbles te ayudan a contar una historia clara sin exponer la información real de nadie.\n\nReemplaza todo lo que parezca personal en la UI: nombres, correos, teléfonos, direcciones, nombres de empresa y fotos de perfil. Usa formatos realistas para que la app se sienta real, pero evita cualquier cosa que pudiera coincidir por accidente con una persona real. Una regla simple: usa dominios reservados como example.com y mantén números de teléfono en rangos claramente ficticios.\n\nAcostumbra a enmascarar campos sensibles por defecto. Por ejemplo, muestra valores de tarjeta como **** **** **** 1234, claves API como sk_live_...9K y teléfonos como (***) *-12. Solo revela valores completos después de una acción deliberada (y preferiblemente solo en modo admin).\n\nPara demos fluidas, siembra un dataset que resalte tus mejores funciones e incluya un par de casos límite. Una cuenta completa, una cuenta desordenada y una de alto volumen suelen ser suficientes para mostrar listas, filtros, validación y paginación sin sorpresas.\n\nNo olvides las exportaciones. Si tu demo puede generar CSV/PDF, desactiva la exportación en el workspace demo o redáctala automáticamente en columnas como email, dirección, notas y cualquier ID que parezca sensible.\n\nFinalmente, automatiza la resiembra. Un script de reset (o botón) que borre y recree los datos de demo mantiene cada llamada limpia y predecible.\n\n## Restringe permisos dentro del workspace demo\n\nTrata tu workspace demo como un escenario público. Incluso si confías en todos en la llamada, asume que se tomarán capturas y que ocurrirán errores.\n\nSepara cuentas. Mantén una cuenta admin real que nunca uses en llamadas y una cuenta de presentador con acceso limitado.\n\nPara la mayoría de las demos, roles solo lectura son suficientes. Aún puedes navegar páginas y responder preguntas sin arriesgar una edición o eliminación accidental. Si debes mostrar un flujo de edición, crea un rol limitado que solo pueda editar registros de demo.\n\nComienza quitando acceso a las áreas que causan más daño si se exponen: facturación, gestión de usuarios, logs de auditoría, claves API e integraciones, y exportes.\n\nTambién limita lo que las búsquedas y listas pueden devolver. Si alguien escribe por accidente un correo real, tu app no debería devolver nada. Restringe las páginas de listas a tenants, etiquetas o datasets solo de demo, y limita resultados para que la UI nunca cargue "todo".\n\nAñade un recordatorio visual para no olvidar dónde estás. Un banner llamativo que diga "DEMO" (y idealmente un tema distinto) ayuda a prevenir el error clásico de abrir producción durante el screen share.\n\n## Desactiva conexiones y notificaciones hacia el mundo real\n\nUna demo es el peor momento para descubrir que tu app sigue hablando con el mundo real. Un clic en "Enviar", un flujo automatizado o un reintento de webhook puede mandar un email a un cliente, cobrar una tarjeta o publicar en un canal real.\n\nApaga todo lo que pueda enviar o sincronizar fuera del workspace demo: email, SMS, push, pagos, analítica, herramientas de soporte y automatizaciones basadas en webhooks. Si debes mostrar una función conectada, usa el sandbox o el modo de prueba del proveedor y confirma que ese modo está realmente seleccionado en el entorno que estás demoing.\n\nTambién bloquea lo silencioso: trabajos en segundo plano, informes programados, secuencias de bienvenida y alertas de error. Una cuenta de demo que dispare notificaciones reales puede filtrar nombres, correos o URLs internas en pantalla incluso si nunca abres la página de integración.\n\nUna barrida rápida antes de la demo que atrapa la mayoría de errores:\n\n- Pon los canales salientes en modo no-op (email, SMS, push, webhooks, widgets de chat).\n- Confirma el modo sandbox para pagos y APIs de terceros.\n- Desactiva schedulers y workers que envíen mensajes.\n- Reemplaza claves de analítica reales por una propiedad en blanco o de demo.\n\n## Higiene en llamadas: hábitos de screen share que previenen errores\n\nMuchas filtraciones ocurren cuando la llamada va bien y compartes lo equivocado por cinco segundos. Buenos hábitos de screen share reducen ese riesgo sin ralentizar la conversación.\n\nAntes de compartir, haz un reinicio de 60 segundos: pausa notificaciones, usa un perfil de navegador limpio (sin contraseñas guardadas ni autocompletar), cierra pestañas y ventanas extra, confirma que estás en el workspace demo y planea buscar usando términos solo de demo.\n\nDurante la llamada, ve más despacio cada vez que escribas. Si necesitas mostrar búsqueda, usa términos preparados como "Acme Demo" o "Test User 03" y guárdalos en una nota para copiar y pegar.\n\nTen un plan B para no intentar rescatar la demo en vivo. Una grabación corta del flujo feliz y un par de capturas de pantallas clave pueden salvar la llamada si algo parece fuera de lugar.\n\n## Errores que provocan filtraciones de datos (y cómo evitarlos)\n\nLa mayoría de las filtraciones en demos vienen de decisiones pequeñas para ahorrar un minuto, luego olvidadas.\n\nHacer la demo en producción es el camino más rápido para exponer nombres, emails, tickets de soporte y notas internas. Soluciónalo con un workspace demo dedicado y datos falsos.\n\nClonar un registro real de cliente "solo para la demo" suele quedarse y aparecer en búsquedas, listas recientes y autocompletar. Evítalo generando datos falsos creíbles en masa para no necesitar copiar registros reales.\n\nCompartir un login admin entre todo el equipo aumenta la posibilidad de que alguien abra el workspace equivocado y dificulta rastrear cambios. Soluciónalo dando a cada compañero una cuenta específica de demo con el mínimo acceso necesario.\n\nOlvidar desactivar email, SMS, push y webhooks puede disparar mensajes reales (restablecimientos de contraseña, facturas, invitaciones). Soluciónalo stubando canales salientes y desactivando campañas automatizadas en el entorno demo.\n\nDejar claves API, secretos o tokens visibles en ajustes o logs es arriesgado incluso en llamadas "internas" porque se hacen grabaciones y capturas. Soluciónalo ocultando configuración sensible, quitando claves reales de builds de demo y evitando que los logs impriman tokens.\n\n## Lista rápida antes de empezar una llamada demo\n\nDedica dos minutos a revisar lo básico antes de compartir pantalla.\n\n- Confirma que estás conectado al workspace demo dedicado y que el encabezado y el nombre de la org dicen claramente que es demo.\n- Revisa las pantallas que vas a abrir (listas, resultados de búsqueda, perfiles, facturas, logs de actividad) para asegurarte de que muestran solo datos falsos.\n- Apaga todo lo que pueda enviar mensajes reales (email, SMS, webhooks, invitaciones, notificaciones push).\n- Usa un perfil de navegador limpio, cierra pestañas no relacionadas y silencia notificaciones del escritorio.\n- Ten una vía de escape lista (un dashboard seguro o una forma rápida de cambiar de ventana).\n\nSi tu producto se conecta a herramientas de terceros, verifica integraciones. Una demo que publique en un canal real de Slack o envíe un restablecimiento de contraseña real puede convertirse en un incidente de privacidad en segundos.\n\n## Escenario de ejemplo y siguientes pasos\n\nUn desliz común luce así: estás dando una demo de ventas, alguien pregunta, "¿Puedes buscar Acme?" Escribes en la búsqueda global y aparece un registro antiguo con un nombre y email real de producción. Ahora está en la pantalla compartida.\n\nUn workspace demo dedicado lo previene de dos maneras. Contiene solo datos de prueba falsos, y usa credenciales y una base de datos separadas para que autocompletar y elementos recientes no puedan traer registros reales.\n\nSi algo sensible aparece en medio de la llamada, mantenlo simple: deja de escribir, cambia a una pantalla segura, di brevemente que necesitas volver al workspace demo y continúa desde un flujo conocido y seguro. Después de la llamada, anota lo ocurrido y arregla la causa raíz (separación de workspaces, enmascaramiento de datos, permisos).\n\nSi heredaste una app generada por IA que mezcla datos de demo y producción, o sospechas que secretos e integraciones están mal configurados, FixMyMess (fixmymess.ai) puede ayudar diagnosticando la base de código, separando entornos y endureciendo los caminos riesgosos. Ofrecen una auditoría de código gratuita para identificar problemas antes de que te comprometas, y muchas correcciones pueden completarse en 48-72 horas.

Preguntas Frecuentes

Is it ever okay to demo from the live production app?

Default to never demoing production. Even if you intend to stay on “safe” pages, search, sorting, and recent activity can surface real emails, invoices, or support threads in seconds.

Use a dedicated demo workspace with its own database and credentials so production data is not reachable from the demo at all.

What’s the simplest safe demo setup I can implement?

Use a separate tenant/workspace plus a separate database. Give it an obvious name like “Demo Only,” a different theme or banner, and demo-only user accounts.

The key is isolation: the demo environment should look real, but it should not share users, records, or integrations with production.

How do I create fake demo data that still looks realistic?

Believable fake data is small, intentional, and repeatable. Create a handful of customers, invoices, and activity that match the story you want to tell, plus one or two edge cases.

Use clearly fake identifiers like [email protected] so nothing can be mistaken for a real person.

How do I stop my demo from sending real emails, texts, or webhooks?

Turn off anything that can send or sync: email, SMS, push, webhooks, scheduled jobs, and background workers that notify users.

If you must show a connected feature, use sandbox/test mode and verify the demo environment is using demo-only keys, not production secrets.

Which integrations are most likely to leak data during a demo?

Treat integrations as high-risk screens. In demos, disable or stub payments, analytics exports, CRM sync, support tools, and file storage connections.

Also check the “quiet” paths: error trackers, logs, and admin pages can expose real tokens or user details if they’re wired to production.

What permissions should the presenter account have in the demo workspace?

Use a presenter account with minimum permissions. In most cases, read-only access is enough to navigate and explain value without risking edits.

Keep billing, user management, audit logs, API keys, exports, and integration settings hidden unless you truly need them on the call.

How do I reset the demo so every call starts clean?

Make reset a one-step routine: a seed script, a database restore, or a “factory reset” action that returns the demo to a known clean state.

Resets prevent weird leftovers like old searches, created records, or uploaded files from appearing on the next call.

What screen-sharing habits prevent accidental data exposure?

Share a single window (not your whole desktop), mute notifications, and use a clean browser profile with no saved logins or autofill.

When you need to search, copy/paste pre-made demo terms so you don’t accidentally type a real email or trigger autocomplete suggestions.

What should I do if something sensitive appears mid-demo?

Stop typing, switch to a safe screen, and say you need to move back to the demo environment. Don’t try to “fix it live” while everyone is watching.

After the call, write down what appeared and remove the root cause, such as production access, unmasked fields, or a live integration.

Why do AI-generated apps often leak data in demos, and how can FixMyMess help?

AI-generated prototypes often mix environments, leak secrets into logs, and wire integrations directly to production because it “just works” during testing.

If you suspect that’s happening, FixMyMess can run a free code audit, separate demo and production properly, and harden the risky paths so real customer data can’t show up on calls.