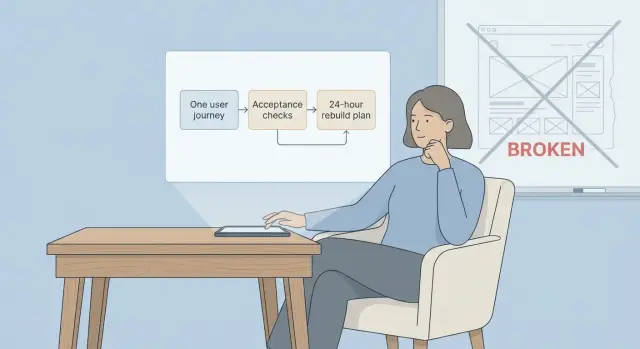

Alcance de reconstrucción en 24 horas: un recorrido, controles de aceptación claros

Aprende a definir el alcance de una reconstrucción de 24 horas escogiendo un solo recorrido de usuario, escribiendo comprobaciones de aceptación y posponiendo migraciones y funciones no críticas.

Cuando un prototipo está realmente irrecuperable

Un prototipo es irrecuperable cuando arreglarlo es más lento y arriesgado que reconstruir una versión pequeña y fiable. Esto es común en apps generadas por IA: funcionan en una demo, pero se desmoronan cuando llegan usuarios reales, restablecen contraseñas o intentan pagar.

Algunas señales claras aparecen rápido:

- Los errores reaparecen tras pequeños cambios (código frágil).

- Brechas de seguridad que no puedes cerrar con confianza (secretos expuestos, autenticación débil, riesgo de inyección).

- Lógica enredada donde nadie puede explicar qué romperá un cambio.

- Fundamentos ausentes (sin tests, modelo de datos poco claro, estado desordenado).

- Comportamiento de “funciona en mi máquina” que impide el despliegue.

Intentar “arreglarlo todo” suele hacer explotar los plazos. Cada arreglo descubre otra dependencia, otra suposición codificada, otra pieza cosida sin un plan. El trabajo se convierte en depuración interminable en lugar de construir.

Una reconstrucción de 24 horas es un reinicio controlado. No significa recrear cada pantalla, migrar cada caso límite o pulir la interfaz. Significa acordar la versión más pequeña que pueda ejecutarse en producción de forma segura para un recorrido clave, con comprobaciones que prueben que funciona.

Define el objetivo para una reconstrucción de 24 horas

Una reconstrucción de 24 horas no trata de tu producto soñado. Trata de una porción que funcione y que puedas enviar y mantener sin supervisión constante.

Trata el objetivo como un contrato con tiempo. Cada decisión debe responder a una pregunta: ¿esto nos mantiene dentro del alcance de 24 horas o lo convierte en un proyecto más largo?

Cómo se ve el éxito

El éxito es un único recorrido de usuario que sea estable, comprobable y desplegable. “Desplegable” importa tanto como “funciona en mi portátil”, porque muchos prototipos fallan en cuanto añades hosting real, secretos reales y usuarios reales.

Escribe una breve declaración de éxito que puedas leer en voz alta. Ejemplo: “Un usuario nuevo puede registrarse, iniciar sesión, completar la acción principal y ver el resultado, con los errores gestionados y los datos guardados correctamente.”

Luego añade comprobaciones de aceptación fáciles de verificar:

- El recorrido funciona de extremo a extremo en un entorno limpio con valores de configuración reales.

- Los errores muestran un mensaje claro (no una pantalla en blanco).

- Los datos se guardan y se recargan correctamente tras un refresh.

- Están presentes las bases de seguridad (no hay secretos expuestos, se han abordado agujeros de inyección obvios).

- El despliegue al host elegido funciona sin hacks manuales.

Qué no harás todavía

Para proteger la limitación temporal, sé explícito sobre lo que se pospone. Elementos comunes “aún no” incluyen sistemas completos de roles, casos límite de pagos, paneles de administración, analítica, afinamiento de rendimiento y grandes migraciones.

Una regla simple: etiqueta cada petición como “requerida para el único recorrido” o “futura”. Si es futura, ponla en espera.

Ejemplo concreto: para un prototipo de reservas, el objetivo del día uno podría ser “buscar disponibilidad y confirmar una reserva.” Reseñas, cupones, referidos e importación de datos de prueba antiguos pueden esperar.

Elige un recorrido de usuario para reconstruir primero

Este enfoque solo funciona si eliges un único recorrido de usuario y tratas todo lo demás como posterior. Elige el recorrido que crea más valor rápidamente (tu primer momento “ajá”) o que elimina el mayor riesgo (como autenticación rota o escrituras de datos inseguras).

Evita recorridos que parecen simples pero ocultan dependencias difíciles. “Ver el panel” a menudo depende de permisos, modelos de datos, jobs en segundo plano y casos límite. Un mejor primer recorrido fuerza lo esencial: login, una escritura real en base de datos y una pantalla de éxito clara.

Escribe el recorrido en 5 a 10 pasos en lenguaje llano. Mantén cada paso como algo que el usuario hace o ve, no como una tarea interna.

Ejemplo (registro hasta primer elemento guardado):

Paso 1: El usuario abre la app. Paso 2: El usuario hace clic en “Crear cuenta”. Paso 3: El usuario introduce email y contraseña. Paso 4: La app valida y crea la cuenta. Paso 5: El usuario llega a la pantalla principal. Paso 6: El usuario crea un elemento (nota, tarea, cliente, etc.). Paso 7: La app lo guarda y lo muestra en una lista.

Escribe comprobaciones de aceptación que mantengan a todos alineados

Un día de reconstrucción fracasa cuando “hecho” es vago. Convierte el recorrido elegido en comprobaciones claras de aprobado/reprobado. Si una comprobación admite discusión, reescríbela.

Escribe las comprobaciones como si probaras siendo un usuario por primera vez en un día fatigado, cometiendo errores reales. Manténlas pequeñas y específicas. Vincúlalas a comportamiento visible (lo que ve el usuario) más uno o dos hechos de backend (lo que debe ser verdadero detrás de escenas).

Ejemplo de comprobaciones para “iniciar sesión y llegar al dashboard”:

- Inicio de sesión correcto: Con un email y contraseña válidos, el usuario llega al dashboard y ve su nombre en menos de 3 segundos.

- Contraseña incorrecta: Con email válido y contraseña incorrecta, la app muestra un error claro y no inicia sesión.

- Formulario vacío: Si email o contraseña están vacíos, la app bloquea el envío y muestra qué falta.

- Confiabilidad: Tras iniciar sesión, un refresh mantiene la sesión (o la cierra claramente). En una red lenta, la app muestra estado de carga y no duplica envíos.

- Fundamentos de seguridad: El dashboard requiere autenticación (sin acceso directo), las entradas se validan y los secretos no se exponen en el cliente.

Añade uno o dos casos límite que coincidan con tu producto (enlace mágico caducado, cuenta bloqueada, usuario eliminado). No añadas cada característica futura.

Abarca la reconstrucción al slice mínimo enviable

Piensa en el alcance como hacer la maleta para una noche: lleva lo necesario para mañana, no todo lo que posees.

Abarca solo lo que el recorrido de usuario toca. Escríbelo como tres inventarios: pantallas, endpoints de API y datos. Cualquier cosa que no esté en esas listas queda fuera, aunque parezca rápida.

Una definición simple de slice:

- Pantallas necesarias para completar el recorrido

- Endpoints de API que esas pantallas requieren (auth, lectura, escritura)

- Modelos de datos y campos necesarios para ese flujo

Las dependencias externas son donde las reconstrucciones suelen descontrolarse. Si una dependencia es lenta de configurar o difícil de probar, mócala durante las primeras 24 horas y deja una costura clara para sustituirla por la real. Ejemplo: guarda un estado “pago pendiente/exitoso” y usa una respuesta falsa de éxito en lugar de terminar la configuración de facturación bajo presión.

Establece límites por escrito para que nadie “solo arregle una cosa más”:

- No rediseños ni pulido de UI más allá de usabilidad básica

- No migraciones a menos que el recorrido no pueda funcionar sin ellas

- No paridad de características con el viejo prototipo

- No refactors fuera del slice reconstruido

- No nuevas integraciones salvo las requeridas para completar el recorrido

Un plan práctico de 24 horas (paso a paso)

Trata el día como una entrega con tiempo, no como una misión de rescate. El objetivo es un recorrido funcional en condiciones de producción, con comprobaciones de aceptación claras y una lista corta de restricciones (stack, hosting, datos que hay que conservar y lo que no harás hoy).

Un plan simple:

- Hora 0 a 2: Bloquea el recorrido único, escribe las comprobaciones de aceptación, confirma restricciones (cuentas, roles, pagos, email, o ninguno) y congela la lista de funciones. Captura riesgos conocidos como claves de API faltantes.

- Hora 2 a 8: Construye el flujo núcleo de extremo a extremo con la UI más pequeña que lo pruebe. Mantén el diseño simple.

- Hora 8 a 16: Añade las partes aburridas pero críticas: reglas de auth, validación de entradas, comprobaciones de permisos, escrituras seguras en BD y errores útiles.

- Hora 16 a 22: Ejecuta las comprobaciones de aceptación como un guion de pruebas. Arregla fallos, elimina código muerto y asegúrate de que se comporte igual dos veces seguidas.

- Hora 22 a 24: Prepara el despliegue y escribe una nota breve de entrega: qué se construyó, cómo ejecutarlo, brechas conocidas y siguientes pasos.

Ejemplo: si el recorrido es “registrarse, crear un workspace, invitar a un compañero”, envíalo con pantallas básicas, reglas de permisos reales y mensajes de error claros. No añadas fotos de perfil, analítica ni un panel de administración completo.

Posponer características no críticas y migraciones de forma segura

Los “agradables de tener” son cómo una reconstrucción de un día se convierte en una semana.

Empieza posponiendo cualquier cosa que cambie muchos archivos sin ayudar a que el único recorrido salga. Refactors a nivel de app y “mientras estamos aquí” son trampas de tiempo comunes. Una pantalla limpia y aburrida que funcione vence a una pantalla pulida que bloquee el lanzamiento.

Las migraciones son el otro asesino de reconstrucciones. Si puedes, mantén el modelo de datos actual el día uno, incluso si no es tu esquema ideal. Si el modelo viejo está desordenado, pon una capa adaptadora fina delante para que tu código nuevo hable con una interfaz pequeña y estable.

Cómo retrasar migraciones sin crear un desastre

Alos patrones seguros:

- Mantén las tablas existentes y añade una función de traducción o una vista en código.

- Escribe nuevos datos al esquema viejo por ahora, rastreando campos futuros en una estructura de metadata.

- Si debes cambiar un campo, haz un cambio aditivo (columna nueva) en lugar de remodelarlo todo.

- Añade validación en el límite (lo que lees y escribes), no en toda la app.

Cuando alguien diga “necesitamos analítica, roles, pagos”, trátalos como complementos a menos que sean necesarios para que el recorrido se complete. Para el día uno, una tabla simple de eventos puede sustituir la analítica completa. Un rol administrativo único puede sustituir un sistema de roles completo. Un paso manual de factura puede sustituir la facturación si cobrar no es esencial todavía.

Mantén una pequeña lista “parking lot” con un responsable y un disparador para cuándo pasa a ser “ahora”.

Trampas comunes que hacen explotar una reconstrucción de 24 horas

La mayoría de los plazos fallidos vienen de una expansión de alcance predecible.

Una trampa es reconstruir dos recorridos a la vez. Parece eficiente hacer onboarding y facturación juntos, pero duplica decisiones, pantallas y casos límite. Elige un recorrido y hazlo sólido.

Otra trampa son las comprobaciones de aceptación vagas. Si el equipo no puede responder “¿pasa, sí o no?” debatirás detalles hasta tarde en el día.

Algunos culpables recurrentes:

- Empezar un segundo recorrido “solo un poco” cuando el primero está a medio hacer

- Comprobaciones como “funciona” o “suficientemente rápido” sin prueba de aprobado/reprobado

- Subestimar autenticación y permisos

- Mezclar migraciones en el día de reconstrucción

- Construir solo el camino feliz y saltarse estados de error

La autenticación merece una advertencia aparte. “Login simple” a menudo oculta horas de trabajo: expiración de sesiones, reseteo de contraseña, comprobaciones de permisos en cada endpoint, límites de tasa. Si no lo scopeas, te scopeará a ti.

Lista rápida antes de darlo por terminado

Antes de parar el reloj, demuestra que la reconstrucción funciona para usuarios reales, no solo en tu entorno de desarrollo.

Usa esto como puerta de lanzamiento:

- El recorrido elegido completa de extremo a extremo sin tocar la base de datos a mano. Crea una cuenta nueva (o usuario de prueba), ejecuta la acción central y confirma que el resultado se guarda y es visible tras una recarga limpia.

- La auth está en los lugares correctos: las páginas protegidas bloquean a usuarios anónimos, las públicas permanecen públicas y no hay secretos en código cliente o logs.

- Las entradas fallan de forma segura: los campos requeridos se hacen cumplir, los valores malos muestran mensajes claros y no obtienes pantallas en blanco.

- El rendimiento básico se siente estable: clics repetidos no crean registros duplicados y la acción principal no se queda colgada aleatoriamente.

- El despliegue no es un misterio: la build pasa en un entorno limpio, las env vars requeridas están listadas (nombre, propósito, formato de ejemplo) y tienes una nota simple de rollback.

Ejemplo: si tu recorrido es “registro -> crear proyecto -> invitar compañero”, pruébalo en una ventana de incógnito y repítelo con un segundo usuario. Si depende de pasos de configuración ocultos, no está listo.

Ejemplo: acotar una reconstrucción para una app rota generada por IA

Un caso insalvable común se ve así: una app construida por IA donde el login funciona a ratos, se rompe tras un refresh y los datos guardados aparecen aleatoriamente (o no aparecen). Puedes pasar días persiguiendo fantasmas. Reconstruir en un día suele ser más rápido si eliges un camino limpio y lo haces aburrido y fiable.

En este ejemplo, el único recorrido que reconstruyes es: registrarse, iniciar sesión, crear un elemento y verlo después.

Comprobaciones de aceptación que puedes verificar en minutos:

- Un usuario nuevo puede registrarse y queda logueado automáticamente.

- Un usuario logueado puede cerrar sesión y volver a iniciar sesión correctamente.

- La autenticación sigue funcionando después de un refresh (la sesión se mantiene o expira de forma evidente).

- Crear un elemento tiene éxito y muestra un estado de éxito.

- El elemento aparece inmediatamente en la lista del usuario.

Luego añade comprobaciones que atrapen los fallos de “funciona en mi máquina”:

- El elemento sigue ahí tras cerrar el navegador y volver más tarde.

- Cada usuario solo puede ver sus propios elementos.

- No hay secretos expuestos en el navegador o en logs.

- Los errores muestran un mensaje claro y no borran el trabajo del usuario.

- El flujo funciona en un navegador normal y en una ventana privada.

Posponer: roles administrativos, rediseño completo, migración de proveedor e integraciones de terceros (pagos, email, analítica). Regístralas con notas.

“Hecho en 24 horas” significa que el flujo núcleo es estable, desplegado y comprobable por una persona no técnica, con una lista clara de lo que intencionalmente no se hizo.

Siguientes pasos después de las primeras 24 horas

Si el día termina con un recorrido funcionando de extremo a extremo, trátalo como un checkpoint. La forma más rápida de perder impulso es añadir extras “pequeños” sin escribir qué está hecho, qué falta y qué se pospuso.

Mantén todo en una sola página:

- Comprobaciones de aceptación (hechas): qué pasó, en qué entorno y límites conocidos

- Parking lot (después): funcionalidades, integraciones, migraciones, agradables de tener

- Riesgos abiertos: brechas de seguridad, casos límite de datos, preocupaciones de rendimiento

- Responsable + fecha: quién decide lo siguiente y cuándo lo revisarán

- Elección del día 2: el foco único para el siguiente bloque de trabajo

El día 2 puede ser un segundo recorrido, una pasada de seguridad (especialmente si tocaste auth, pagos o datos de usuario), o añadir monitorización para ver fallos reales rápidamente. Empieza migraciones solo si realmente debes mover datos ahora.

Si heredaste una base de código generada por IA de herramientas como Lovable, Bolt, v0, Cursor o Replit, un diagnóstico corto antes de ampliar el alcance suele ahorrar horas de conjeturas.

Si quieres una segunda opinión sobre un prototipo generado por IA roto, FixMyMess (fixmymess.ai) se centra en diagnosticar y reparar codebases generados por IA, incluyendo endurecimiento de seguridad y refactor para producción. Ofrecen una auditoría de código gratuita para mapear los problemas de inicio, y muchas correcciones se completan en 48-72 horas.

Preguntas Frecuentes

How do I know if my prototype is truly unsalvageable?

Un prototipo es irrecuperable cuando cada “arreglo pequeño” provoca nuevas roturas y no puedes predecir qué afectará un cambio. Si es más rápido y seguro lanzar una versión mínima y fiable que parchear, reconstruir es la opción correcta.

Why do AI-generated prototypes break the moment real users try them?

Porque muchos apps generados por IA se arman para parecer correctos en una demo, no para comportarse bien con inscripciones reales, recargas, despliegues y casos de error. Cuando entran usuarios reales y hosting real, las suposiciones ocultas aparecen rápido.

What’s the best single user journey to rebuild first?

Elige un recorrido que demuestre que el producto funciona y reduzca el mayor riesgo; normalmente algo que forze autenticación real y una escritura real en base de datos. Un buen valor por defecto es “registrarse → iniciar sesión → realizar la acción principal → ver el resultado guardado después”.

What makes acceptance checks “good” for a 24-hour rebuild?

Escribe una lista corta de comprobaciones de aprobado/reprobado vinculadas a lo que ve el usuario y una o dos verdades de backend que deben ser ciertas. Si una comprobación admite debate, es demasiado vaga y debería reescribirse hasta que la respuesta sea obvia: sí/no.

How minimal can the UI be and still count as “shippable”?

Mantén la interfaz sencilla y céntrate en la corrección: validación, mensajes de error claros y guardados seguros de datos. Una pantalla simple que se comporte de forma consistente vence a una pantalla pulida que falle al recargar o en configuración de producción.

What should I explicitly postpone during the 24-hour rebuild?

Omite todo lo que no sea necesario para completar el único recorrido de usuario de extremo a extremo: roles completos, paneles de administración, analítica, facturación con casos límite, afinamiento de rendimiento y refactors amplios. El objetivo es un reinicio controlado, no la paridad de funcionalidades.

Should I migrate data during the 24-hour rebuild?

Evítalas el primer día salvo que el recorrido no pueda funcionar sin ellas. Si debes tocar datos, prefiere cambios aditivos y capas adaptadoras finas para que el slice reconstruido funcione sin reformar toda la base de datos.

What security basics should be non-negotiable in the rebuild?

Considera la autenticación como una entrega central, no una tarea secundaria: las rutas protegidas deben estar realmente protegidas, las entradas deben validarse y los secretos no deben aparecer en el cliente. Prueba también el comportamiento tras recargas y los estados de error, no solo el camino feliz.

How do I verify it’s deployable and not just working locally?

Prueba el recorrido en un entorno limpio con configuración real y repítelo dos veces para detectar comportamiento intermitente. Si solo funciona con ediciones manuales en la base de datos, pasos de configuración ocultos o “funciona en mi máquina”, no está listo.

When should I bring in help like FixMyMess instead of trying to fix it myself?

Una auditoría enfocada puede decirte rápido si es mejor reconstruir o reparar, y puede sacar a la luz bloqueos de seguridad y despliegue pronto. Equipos como FixMyMess (fixmymess.ai) se especializan en diagnosticar y arreglar codebases generados por IA y pueden ayudarte a elegir el camino seguro más rápido.