SaaS multitenant para fundadores: aislamiento de tenants y comprobaciones rápidas

SaaS multitenant puede ser seguro si el aislamiento entre tenants es real. Aprende qué significa, por qué importa y comprobaciones rápidas que puedes hacer hoy.

El problema en palabras sencillas

Si estás construyendo un SaaS multitenant, escucharás términos como “tenant”, “aislamiento” y “segregación de datos”. La idea es simple: muchos clientes usan la misma app, y cada uno debe experimentarla como si fuera el único cliente.

La parte difícil es que un producto puede parecer correcto en la superficie (los inicios de sesión funcionan, las páginas cargan, los pagos se procesan) mientras que un error de configuración oculto permite silenciosamente que un cliente vea o afecte los datos de otro.

Tu producto tiene que cumplir una promesa: no puede haber fugas entre clientes. No ver datos de otras personas, no editarlos, no borrarlos y nada como “ups, el sistema envió el correo a la persona equivocada”. Incluso pequeñas filtraciones rompen la confianza muy rápido.

Así es como suele fallar en la vida real:

- Un usuario cambia un número en la barra de direcciones y de repente ve la factura de otra empresa.

- Un administrador de soporte exporta “todos los usuarios” y envía por error un archivo que contiene datos de varios clientes.

- Un job en segundo plano (como informes nocturnos) corre con el ID de cliente equivocado y mezcla resultados.

- Un bucket de archivos compartido guarda subidas en la misma carpeta, de modo que los documentos se solapan.

- Un atajo de caché muestra a un cliente una página generada para otro.

Si no eres técnico, trátalo como un riesgo y una lista de comprobaciones, no como ingeniería profunda. No necesitas entender bases de datos para hacer las preguntas correctas y detectar señales de alerta.

Qué significa "multitenant" (y qué no significa)

Un SaaS multitenant es un producto que sirve a muchos clientes a la vez. Cada cliente es un “tenant”. Inicias sesión, ves tu espacio de trabajo y todo parece hecho solo para ti, aunque el sistema se comparta internamente.

Single-tenant es lo contrario: cada cliente obtiene su propia copia de la app (o entorno) con su propia base de datos y, a menudo, sus propios servidores. Eso puede sentirse más seguro, pero suele ser más caro de operar y más difícil de actualizar.

Multitenant no significa “los datos de todos están mezclados”. Bien hecho, los tenants comparten el código de la app y la infraestructura, pero sus datos permanecen separados.

En la práctica, muchos equipos comparten el código de la aplicación, los servidores/worker y las herramientas de despliegue, pero mantienen los datos de clientes y las reglas de acceso separadas. Algunos también separan claves de cifrado o configuraciones específicas por tenant.

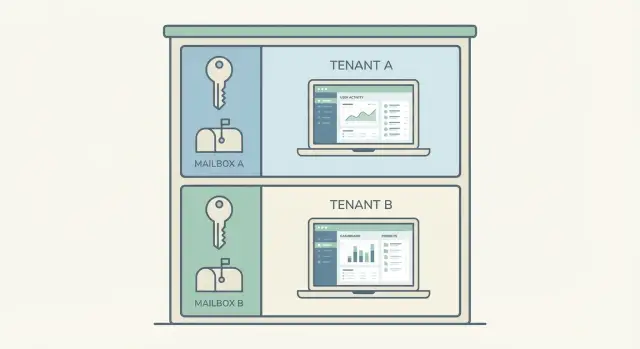

Una analogía rápida: imagina un edificio de apartamentos. Todos comparten el mismo edificio, pasillos y fontanería. Pero cada apartamento tiene su propia puerta con llave, sus propias llaves y espacio privado. Single-tenant es como casas separadas: más separación, más coste, más mantenimiento.

Cuando la gente se preocupa por multitenant, normalmente se preocupa por una cosa: las cerraduras. El aislamiento de tenants consiste en asegurarse de que las puertas no se puedan saltar, ni siquiera por accidente.

Aislamiento de tenants: las 4 áreas que importan

El aislamiento de tenants es el conjunto de reglas que impide que el Cliente A vea, cambie o ralentice al Cliente B.

1) Aislamiento de datos

Este es el principal: qué puede leer y cambiar cada cliente. Cada consulta debe estar acotada al tenant actual (normalmente una organización o espacio de trabajo). Si tu app tiene vistas de “admin”, también necesitan scope por tenant a menos que sean herramientas internas verdaderas.

2) Aislamiento de acciones

Aunque los datos estén separados, las acciones pueden filtrar privilegios. Los usuarios solo deberían poder invitar personas, exportar datos, eliminar registros o gestionar la facturación dentro de su propio tenant y solo si su rol lo permite.

3) Aislamiento de configuraciones

Las configuraciones esconden algunas de las filtraciones más embarazosas: branding, plantillas de correo, roles, feature flags y detalles de facturación. Si esto se mezcla entre tenants, los clientes lo notan rápido porque la interfaz se ve mal o las facturas llegan al sitio equivocado.

4) Aislamiento de rendimiento

Un tenant “ruidoso” no debería dejar a todos congelados. Esto suele implicar límites de tasa, colas de trabajo y límites básicos de recursos para que una importación grande o un script desbocado no tumbe toda la app.

Una forma simple de comprobar las cuatro áreas:

- ¿Pueden ver solo los datos correctos?

- ¿Pueden ejecutar solo las acciones correctas?

- ¿Reciben solo las configuraciones correctas?

- ¿Puede un tenant sobrecargar a los demás?

Al principio, “suficiente” no es un aislamiento perfecto. Es aislamiento predecible. Si inicias sesión en dos cuentas de prueba y la segunda alguna vez muestra usuarios, proyectos o facturas de la primera, detén el despliegue y arregla eso antes de lanzar más funciones.

Por qué el aislamiento importa para tu negocio

El aislamiento suena técnico, pero el impacto es simple: los clientes confían en ti con sus datos. En un SaaS multitenant, un error que muestre información de otra empresa puede detener ventas, generar churn y perseguirte durante años.

Los compradores asumen que la privacidad es la línea base. Si un prospecto oye “otro tenant vio los registros equivocados”, no oye “caso límite”. Oye “esto podría pasarnos a nosotros”, y el ciclo de ventas se acaba o procurement se ralentiza.

También hay exposición legal y de cumplimiento, incluso para equipos pequeños. Muchos contratos exigen mantener los datos de clientes separados y notificar a los clientes en caso de brecha. Si manejas datos personales (nombres, correos, facturación), puedes estar obligado a reportar brechas, atender auditorías y afrontar sanciones, además del tiempo y coste de abogados.

Soporte también se complica. Cuando el aislamiento es débil, no puedes responder con confianza preguntas básicas como “¿Quién vio qué?” y “¿Cuánto duró?”. Eso genera hilos largos, reembolsos y escaladas.

Los problemas de aislamiento suelen aparecer como fallos “aleatorios” fáciles de descartar pero peligrosos de ignorar:

- Un usuario ve el registro de otra empresa en una lista o resultado de búsqueda.

- Un correo llega al cliente equivocado con datos de otro.

- Una exportación CSV incluye filas de varios tenants.

- Un total del dashboard parece demasiado alto porque contó datos cruzados.

- Una acción de admin afecta a la cuenta equivocada.

La comparación de costes es clara: compartir infraestructura suele estar bien. Compartir datos no lo está. Puedes ahorrar dinero compartiendo cómputo, pero no puedes ser laxos con quién puede leer o escribir qué filas.

Dónde suele fallar el aislamiento

La mayoría de las fugas entre tenants no son obra de “hackers”. Son errores cotidianos: una comprobación que falta, una clave de caché compartida, un atajo de admin. Todo puede verse bien en pruebas hasta que llegan datos reales y usuarios reales.

1) Inicio de sesión, sesiones y “¿quién soy ahora?”

El aislamiento falla cuando la app guarda la información del tenant en el lugar equivocado (o no la guarda). Un usuario puede estar correctamente autenticado, pero la sesión puede no fijarlo a un tenant único. Esto aparece al cambiar entre cuentas en el mismo navegador y la app “recuerda” el espacio de trabajo equivocado.

2) Acceso a datos: el filtro de tenant que falta

El bug más común es simple: una consulta a la base de datos obtiene registros por ID, estado o correo, pero se olvida de restringir también por tenant. Puede ser un endpoint añadido rápido, una exportación o una pantalla de “listar todo”.

Esto suele ocultarse en páginas de detalle que cargan por ID de registro, constructores de informes/exportaciones, búsqueda/autocompletar, herramientas de soporte y manejadores de webhooks que buscan usuarios por correo.

3) Almacenamiento, búsqueda, cachés y jobs en segundo plano

Los archivos son reincidentes. Un bucket compartido con enlaces públicos puede exponer facturas, avatares o adjuntos entre tenants, sobre todo cuando los nombres de archivo son previsibles.

La búsqueda y la caché pueden mezclar tenants si comparten un índice o una clave. La analítica también puede combinar eventos de tenants, lo que sigue siendo una fuga aunque nadie vea la pantalla de otro cliente.

Los jobs en segundo plano (correos, PDFs, informes semanales) rompen el aislamiento cuando se ejecutan sin el contexto de tenant correcto. Un ejemplo clásico: un job nocturno de “enviar facturas” selecciona la factura correcta, pero usa el branding o los destinatarios del tenant anterior.

Paso a paso: comprobaciones sencillas que puedes hacer tú mismo

No necesitas leer código para detectar muchos problemas de aislamiento. Necesitas cuentas de prueba limpias y el hábito de intentar “espiar” al vecino.

Crea dos tenants que puedas distinguir al instante. Usa datos ruidosos y distintos como “Tenant A: Panadería Azul” y “Tenant B: Gimnasio Rojo”. Añade algunos clientes, facturas y notas en cada uno. Luego crea dos usuarios por tenant: un admin y un usuario normal.

Ahora recorre los lugares donde los datos tienden a filtrarse:

- Listas y dashboards (elementos recientes, “mejores clientes”, feeds de actividad)

- Búsqueda y filtros (busca un nombre que exista solo en el otro tenant)

- Exportaciones (las exportaciones CSV/PDF a menudo omiten el filtro de tenant)

- Páginas de detalle (abre un elemento y luego cambia el ID en la URL si tu app lo permite)

- Páginas de facturación (suscripciones, facturas, recibos)

Luego prueba los flujos que tocan correo e identidad: invita a un usuario, restablece una contraseña y revisa los correos enviados. Un bug común es un correo que enlaza a la app correcta pero te deja en el tenant equivocado después de iniciar sesión.

Sube un archivo en Tenant A y confirma que no se puede abrir desde Tenant B, incluso si copias la URL del archivo. Haz lo mismo con imágenes, adjuntos y cualquier botón de “descargar”.

Finalmente, prueba las acciones de soporte y admin. Si tu equipo puede hacerse pasar por usuarios, emitir reembolsos o borrar datos, asegúrate de que esas herramientas siempre requieran seleccionar el tenant correcto primero y muestren claramente en qué tenant estás actuando.

Haz tus comprobaciones repetibles (para que realmente las hagas)

La mayoría de las fugas entre tenants no son “un gran bug”. Son pequeños tropiezos que vuelven cuando cambias la autenticación, añades un informe nuevo o tocas la caché. Todo se arregla con rutinas: ejecuta las mismas comprobaciones rápidas cada vez usando los mismos tenants de prueba y anota lo que viste.

Una nota simple basta: fecha, versión, qué probaste y qué pasó. Cuando algo falla, esa nota convierte un miedo vago en un informe de bug claro.

Una rutina que puedes reutilizar

Ejecuta esto cada vez que lances una versión importante, cambies login, añadas roles/permisos o toques algo relacionado con espacios de trabajo.

- Cambia al otro tenant (usando el selector de tenant o lo que use tu producto) y repite la última acción que hiciste (buscar, ver un registro, editar una configuración).

- Cierra sesión y vuelve a entrar, y confirma que aterrizas en el tenant correcto con el rol correcto.

- Exporta algo (PDF, CSV, factura, informe) y ojea el encabezado y los IDs. Nombres de empresa equivocados o IDs ajenos son advertencias tempranas.

- Repite una prueba en una ventana de incógnito y otra en un segundo dispositivo para detectar problemas de estado en caché.

- Vuelve a correr el conjunto tras cualquier cambio en auth o permisos, incluso si la función que lanzaste parecía “no relacionada”.

Lista rápida: revisión de aislamiento en 5 minutos

Abre dos ventanas del navegador: una con Tenant A y otra con Tenant B (usa cuentas de prueba). Luego ejecuta esta comprobación rápida:

- Navega por las pantallas principales (listas, búsqueda, actividad reciente). Nunca deberías ver nombres, registros o contadores de otro tenant.

- Genera una exportación o informe (CSV, PDF, totales del dashboard). Confirma que solo incluye el tenant activo y que los totales coinciden con lo que ves en pantalla.

- Dispara algunas notificaciones (correo de invitación, restablecer contraseña, factura, alerta de comentario). Verifica que el remitente, el logo y los destinatarios sean correctos para ese tenant.

- Intenta acceder a archivos “adivinando” (cambia un ID de archivo en la URL, reutiliza un enlace de Tenant A mientras estás logueado en Tenant B). Deberías recibir un bloqueo cada vez.

- Abre herramientas de admin o soporte. Mantén el acceso limitado al menor número de personas posible y asegúrate de que las acciones queden registradas (quién buscó qué y cuándo).

Termina con una prueba destructiva en un entorno staging: desactiva un tenant y confirma que el acceso desaparece de verdad. Las sesiones antiguas deberían dejar de funcionar, las APIs deben rechazar peticiones y los datos no deben seguir siendo accesibles a través de exportaciones, archivos o búsquedas de admin.

Si alguna de estas comprobaciones falla, trátalo como un bug en producción, no como una tarea “para después”.

Errores comunes que causan fugas entre tenants

La mayoría de las fugas no ocurren porque alguien “te hackeó”. Ocurren porque un pequeño atajo se convirtió en patrón y nadie lo notó hasta que un cliente ve datos ajenos.

Error 1: “Seguridad por UI”

Ocultar datos en la interfaz (filtros, dropdowns, botones deshabilitados) pero no aplicar la regla en el servidor es una trampa clásica. Si el backend acepta un ID y devuelve un registro sin comprobar “¿pertenece este registro a este tenant?”, alguien puede cambiar el ID y obtener datos de otro cliente.

Error 2: Roles que no están ligados al tenant

Un simple flag is_admin es cómodo, pero a menudo demasiado rígido. En cuanto tienes agencias, revendedores o espacios compartidos, necesitas roles ligados al tenant (y a veces a un proyecto dentro del tenant). Si no, un “admin” del Tenant A puede acabar con privilegios sobre el Tenant B.

Error 3: IDs adivinables o reveladores

IDs globales cortos, secuenciales o reutilizados entre tablas facilitan tropezar con registros de otros tenants. Aunque tu UI no los muestre, se filtran por URLs, logs, exportaciones y capturas de soporte.

Otros patrones repetidos:

- Una única API key o secreto reutilizado entre clientes, o copiado entre dev, staging y producción

- Jobs en segundo plano que corren con una cuenta de servicio sobrepotente capaz de leer todos los tenants

- Asumir “funcionó en staging” cuando producción tiene más datos, más casos límite y más concurrencia

Un fallo realista se ve así: una herramienta de soporte permite al personal impersonar a un usuario, pero el endpoint de impersonación solo comprueba que el staff es interno, no qué tenant seleccionó. Un clic equivocado y la página siguiente carga las facturas de otro cliente.

Un ejemplo realista: cómo ocurre una fuga y cómo se arregla

Imagina un SaaS multitenant sencillo: dos clientes, Panadería Azul y Gimnasio Verde. Ambos usan la misma app, pero solo deberían ver sus propias facturas.

Una mañana, Panadería Azul abre la pantalla de Facturas y nota una factura con un logo extraño. Contactan soporte con una captura. El agente reproduce los pasos y también la ve. Un indicio mayor aparece cuando Panadería Azul exporta facturas a CSV y encuentra filas que no les pertenecen.

La causa raíz suele ser aburrida: falta un filtro. La consulta a la base de datos trae facturas por estado (por ejemplo “pagadas”) pero se olvida de limitar resultados al tenant del usuario. La UI parece correcta la mayoría de los días, hasta que por casualidad dos tenants tienen facturas con el mismo estado o rango de fechas.

Una solución sólida es más que “añadir un filtro”. Normalmente incluye:

- Limitar todas las consultas de facturas por tenant ID, no solo la pantalla donde viste el problema

- Aplicar comprobaciones de tenant en las reglas de autorización para que el backend bloquee accesos aunque la UI falle

- Actualizar exportaciones y jobs en segundo plano (informes, correos) que lean facturas en bloque

- Añadir una prueba de regresión que intente obtener la factura de otro tenant y espere un fallo claro

- Registrar y alertar cuando una petición intente acceder a datos de otro tenant

La comunicación con el cliente importa. Di a Panadería Azul que encontraste y arreglaste un bug de aislamiento, explica qué datos pudieron ser visibles (sé específico) y comparte lo que cambiaste para evitar repeticiones. Internamente, planifica una auditoría rápida de páginas similares (facturas, clientes, pagos) y añade la nueva prueba a tu checklist de lanzamiento.

Siguientes pasos: qué pedir y cuándo pedir ayuda

No necesitas leer cada línea de código. Necesitas una respuesta clara a una pregunta: “¿Dónde, exactamente, impedimos que un cliente vea los datos de otro?” Pide pruebas, no seguridades vagas.

Preguntas para tus desarrolladores:

- ¿Dónde ocurre la comprobación de tenant en cada petición (middleware, controlador, capa de consultas)?

- ¿Cuál es la fuente de verdad para tenant_id (subdominio, token de auth, header) y puede falsificarse?

- ¿Cómo prueban el aislamiento: tests unitarios, end-to-end o ambos?

- ¿Qué impide que jobs, importaciones y exportaciones mezclen tenants?

- Si entra un bug, ¿cómo lo detectaríamos (logs, alertas, trazas de auditoría)?

Luego pide evidencia que puedas revisar rápido: un diagrama de una página con el modelo de datos por tenant (qué está scoped al tenant vs global) y un plan de pruebas corto con 6–10 casos “intenta romperlo”, incluyendo al menos una exportación y una acción de admin/soporte.

Si heredaste un prototipo generado por IA que ahora falla con clientes reales, suele ayudar traer ojos externos sobre el scoping de tenants, exportaciones, jobs y secretos. FixMyMess (fixmymess.ai) se dedica a diagnosticar y reparar codebases generados por IA para convertirlos en apps listas para producción; una auditoría rápida puede mapear los límites de tenant y señalar las rutas de fuga más probables antes de que lances más funciones.

Preguntas Frecuentes

What’s a “tenant” in a multi-tenant SaaS?

Un inquilino es el espacio de trabajo de un cliente en tu aplicación, normalmente una empresa u organización. Multitenant significa que muchos clientes comparten la misma app e infraestructura, pero cada inquilino solo debería ver y afectar sus propios datos y configuraciones.

What does “tenant isolation” actually mean?

El aislamiento es el conjunto de reglas que evita cualquier fuga entre clientes. El objetivo práctico es simple: el Inquilino A no puede ver, editar, eliminar, exportar ni enviar correos de nada que pertenezca al Inquilino B, ni siquiera si alguien hace clic en lo incorrecto o adivina un ID.

Is multi-tenant inherently unsafe?

No necesariamente, si se diseña correctamente. Multitenant consiste en compartir la app mientras se mantiene separación estricta en datos, permisos, configuraciones y procesos externos/por lotes. El mayor riesgo no es el concepto en sí, sino las pequeñas verificaciones faltantes que permiten que los datos se escapen entre inquilinos.

What are the most common signs of a cross-tenant leak?

La señal clásica es que al cambiar algo pequeño aparece la información de otro cliente, por ejemplo editar un ID en la barra de direcciones y ver la factura de otra empresa. Otros indicios comunes son exportaciones que contienen filas de varios clientes, correos con la marca o destinatario equivocado, y dashboards con totales "demasiado altos" porque incluyen datos de otros inquilinos.

Why is “security by UI” such a dangerous mistake?

Las reglas aplicadas solo en la interfaz ocultan datos en los clics normales pero no detienen las peticiones directas. Si el backend no verifica "este registro pertenece a este inquilino" en cada lectura y escritura, cualquiera (o cualquier bug) que llame al endpoint con otro ID puede obtener o cambiar datos ajenos.

Why do exports and background jobs cause so many isolation bugs?

Porque a menudo se ejecutan en bloque y fuera del flujo normal de peticiones. Un informe nocturno, un envío de facturas o una importación pueden ejecutarse con el contexto de tenant equivocado y mezclar resultados, aunque las páginas web parezcan correctas. Trata los jobs y las exportaciones como riesgos de aislamiento de primera clase, no como añadidos.

What’s the simplest isolation test a non-technical founder can run?

Crea dos tenants claramente diferentes y mantenlos ambos activos (dos ventanas de navegador ayuda). Luego intenta "asomarte por la valla" usando búsqueda, listas, exportaciones, páginas de detalle y enlaces a archivos; si ves los nombres, IDs o la identidad visual del otro inquilino, trátalo como un bug en producción.

Do I need “unguessable IDs” to be safe?

No siempre. Los IDs secuenciales o adivinables facilitan tropezar con registros de otro inquilino, pero la protección real debe estar en la autorización del servidor y el scope por tenant. Buenas IDs reducen la exposición accidental; buenas comprobaciones la previenen.

Is it okay to share one database across tenants?

Compartir infraestructura suele estar bien si el aislamiento se aplica en todas partes. En el momento en que compartes acceso a datos sin comprobaciones estrictas por tenant, confías en que cada endpoint, exportación, caché y job será perfecto para siempre, lo cual es poco realista. Entornos separados reducen el radio de impacto, pero no reemplazan un scope correcto.

What should I ask my developers to prove isolation is real?

Pregunta dónde se realizan las comprobaciones de tenant en cada petición, cuál es la fuente de identidad del tenant y cómo prueban el aislamiento para páginas, exportaciones, archivos y jobs. Si heredaste un código generado por IA o ves fallos raros entre tenants, FixMyMess puede auditar la app y señalar rápidamente los caminos probables de fuga para que lo arregues antes de incorporar más clientes.