Blog

Articles, tutoriels et actualités de l'équipe Generated sur la génération de contenu par IA.

Derniers Articles

23 nov. 2025·6 min de lecture

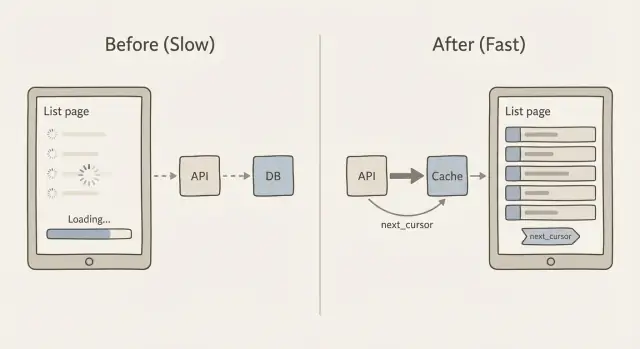

Mise en cache et pagination pour pages de listes lentes : modèles pratiques

Apprenez la mise en cache et la pagination pour pages de listes lentes : patterns pratiques de pagination par curseur, conception de clés de cache et alternatives sûres aux API « renvoyer tout ».

mise en cache et pagination pour pages de listes lentespagination par curseur

22 nov. 2025·7 min de lecture

Demande « il faut pour lundi » : négocier la portée sans prendre de risques

Apprenez à gérer une demande « il faut pour lundi » avec des questions claires, une portée sûre et une liste de reports écrite qui protège la qualité et la confiance.

demande pour lundinégociation de portée

22 nov. 2025·11 min de lecture

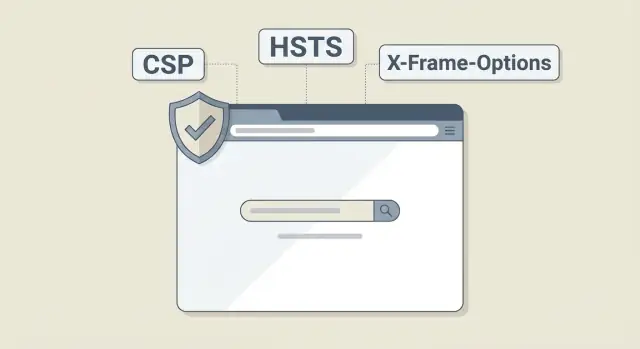

En-têtes de sécurité pour applications web : CSP, HSTS, encadrement et tests rapides

En-têtes de sécurité pour applications web expliqués : ce que font CSP, HSTS et les en-têtes d'encadrement, des valeurs sûres pour démarrer et des tests rapides sans casser les scripts.

en-têtes sécurisés pour applications webbases Content Security Policy

21 nov. 2025·7 min de lecture

Transformer des notes de réunion en checklists actionnables en 30 minutes

Transformez vos notes de réunion en checklists actionnables avec un workflow IA simple : nettoyer l'entrée, extraire décisions, assigner responsables et fixer des échéances réalistes.

transformer notes réunion en checklists actionnablesflux de travail IA notes de réunion

21 nov. 2025·8 min de lecture

CSRF et XSS dans les applications web générées par l'IA : corrigez les modèles rapidement

CSRF et XSS dans les applications web générées par l'IA sont fréquents quand le code d'UI est auto‑généré. Découvrez les patterns vulnérables et une checklist pour boucher les trous sans réécrire les écrans.

CSRF et XSS dans les applications web générées par l'IArisques de dangerouslySetInnerHTML

20 nov. 2025·9 min de lecture

Modèle de brief de remédiation à donner aux ingénieurs

Utilisez ce modèle de brief de remédiation pour décrire le comportement actuel, le comportement souhaité, la priorité et les checks d'acceptation afin que les ingénieurs livrent des correctifs avec moins d'aller‑retour.

modèle de brief de remédiationdocument de transmission aux ingénieurs

20 nov. 2025·7 min de lecture

Définition du «terminé» pour les corrections de bugs : checklist pratique

Utilisez une définition claire de «terminé» pour les corrections de bugs afin de livrer en toute sécurité : étapes de repro, tests, notes de déploiement et surveillance post-release avec une checklist simple.

définition de terminé pour corrections de bugschecklist correction de bug

19 nov. 2025·11 min de lecture

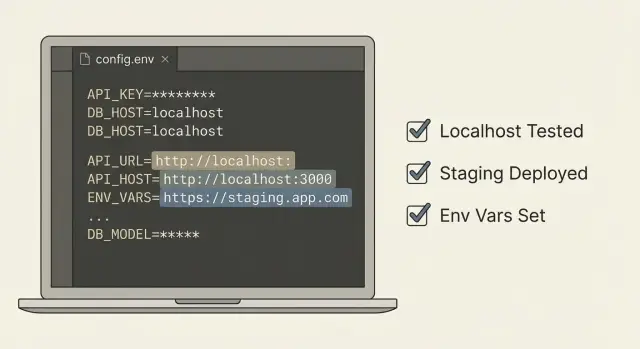

Audit des URL codées en dur : corriger les liens de staging et les callbacks

Audit des URL codées en dur pour repérer les liens de staging et callbacks vers localhost, puis les déplacer en configuration d'environnement avec des valeurs sûres pour la production.

audit URL codées en durerreurs callback localhost

19 nov. 2025·6 min de lecture

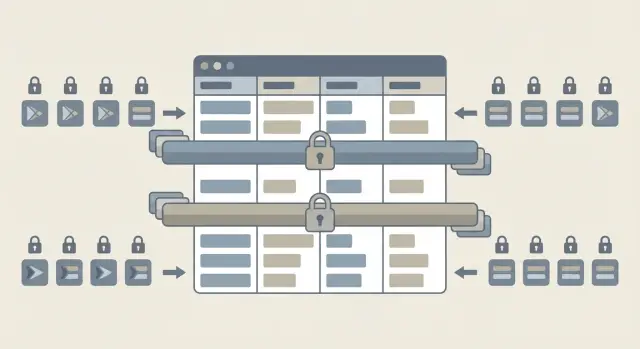

Contention des verrous en base de données : corriger rapidement les tables chaudes et les attentes de verrou

Apprenez à diagnostiquer la contention de verrous en base de données : repérer les attentes de verrou, repenser les écritures sur les tables chaudes et raccourcir les transactions pour éviter les ralentissements système.

contention des verrous base de donnéessurveillance attentes verrou

19 nov. 2025·11 min de lecture

Suppressions douces : fenêtres de rétention et flux de restauration sûrs

Concevez des suppressions douces avec fenêtres de rétention, outils de restauration et protections UI pour éviter les pertes accidentelles et rendre les suppressions réversibles.

suppression doucefenêtre de rétention des données

18 nov. 2025·6 min de lecture

Prévenir les fuites de transcriptions LLM : quoi stocker et qui peut les voir

Évitez les fuites de transcriptions LLM : choisissez ce que vous stockez, redigez les entrées sensibles, limitez les accès et appliquez une politique de rétention claire.

prévenir fuites transcriptions LLMpolitique de logging LLM

17 nov. 2025·6 min de lecture

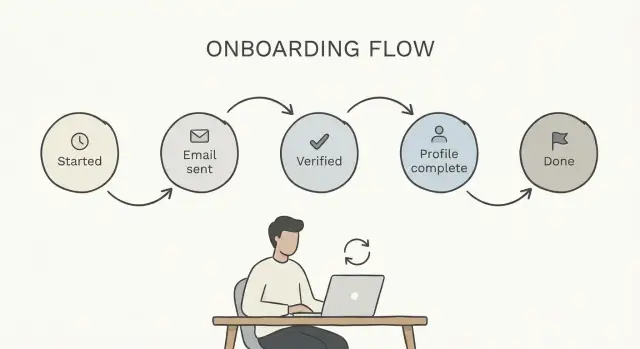

Machine d'état d'intégration : stopper les inscriptions inachevées

Apprenez comment une machine d'état d'intégration empêche les comptes inachevés, gère les actualisations et les retards d'e-mail, et permet aux utilisateurs de reprendre leur progression.

machine d'état d'intégrationinscriptions inachevées

14 nov. 2025·11 min de lecture

Checklist Next.js pour les mismatches d'hydratation des UIs générées par l'IA

Utilisez cette checklist Next.js pour repérer rapidement les divergences serveur/client : dates, aléatoire, accès à window et rendus instables.

incohérence d'hydratation Next.jsdébogage erreur d'hydratation

14 nov. 2025·8 min de lecture

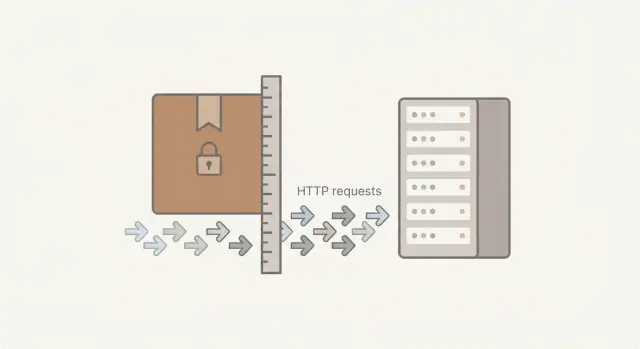

Limites de taille des requêtes : durcir l'analyse du corps pour prévenir les DoS

Définissez des limites de taille des requêtes et des règles d'analyse du corps plus sûres pour éviter les pics de mémoire, les ralentissements et les dénis de service causés par des requêtes trop volumineuses ou malformées.

limites de taille des requêtesrenforcement analyse du corps

14 nov. 2025·11 min de lecture

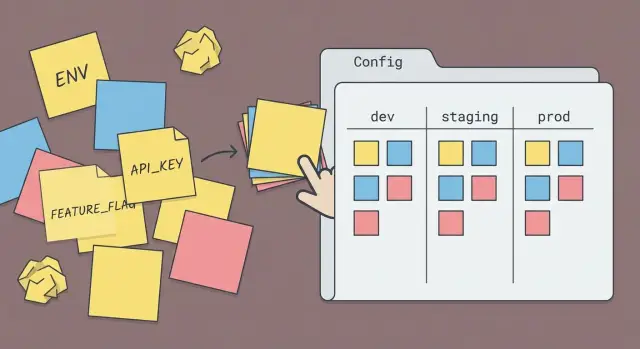

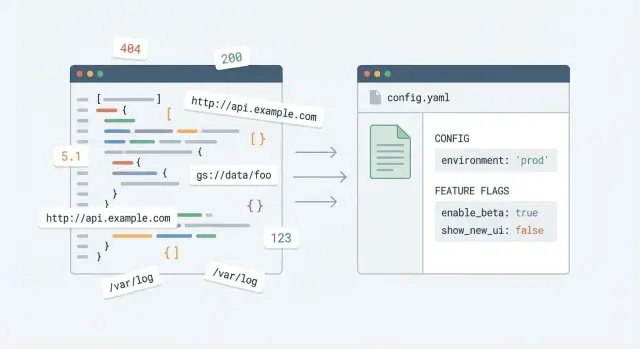

Centraliser la configuration des applications pour stopper la dérive dev-prod

Centralisez la configuration de votre application pour maintenir les valeurs par défaut, les secrets et la validation cohérents entre dev, staging et prod, sans mauvaises surprises au déploiement.

centraliser la configuration applicativevalidation de configuration

14 nov. 2025·6 min de lecture

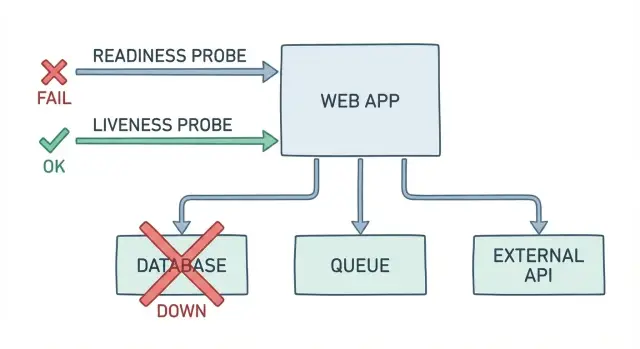

Checks de readiness et liveness qui détectent de vraies pannes

Apprenez à concevoir des checks de readiness et liveness qui valident votre base de données, votre queue et vos API critiques pour que les pannes apparaissent avant que les utilisateurs ne les remarquent.

checks readiness et livenesschecks de santé Kubernetes

13 nov. 2025·9 min de lecture

Rotation de secret webhook sans interruption : la double signature bien faite

Apprenez à faire une rotation de secret webhook sans interruption grâce à la vérification double, au logging clair, aux étapes de cutover sûres, au rollback et aux vérifications de nettoyage.

rotation secret webhook sans interruptionvérification double signature webhook

12 nov. 2025·8 min de lecture

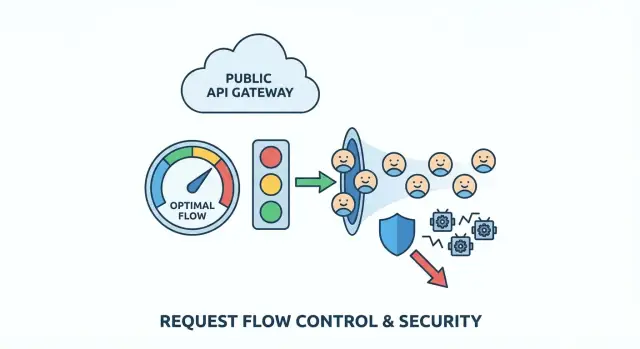

Limitation de taux API : throttling pratique et prévention des abus

Patrons de limitation de taux API pour réguler le trafic, arrêter les bots et définir des quotas équitables par utilisateur avec des règles simples qui protègent les vrais clients.

limitation de taux APIstratégies de throttling

12 nov. 2025·6 min de lecture

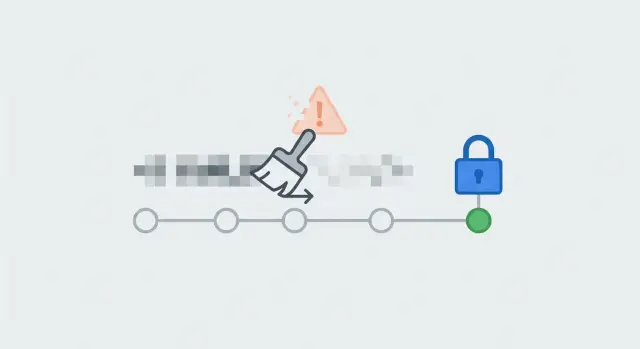

Supprimer les secrets de l'historique Git après la fuite d'un prototype IA

Apprenez à supprimer des secrets de l'historique Git avec git filter-repo ou BFG, faire tourner les clés compromises et vérifier que votre dépôt est propre avant de reprendre.

supprimer les secrets de l'historique Gitgit filter-repo purge secrets

12 nov. 2025·7 min de lecture

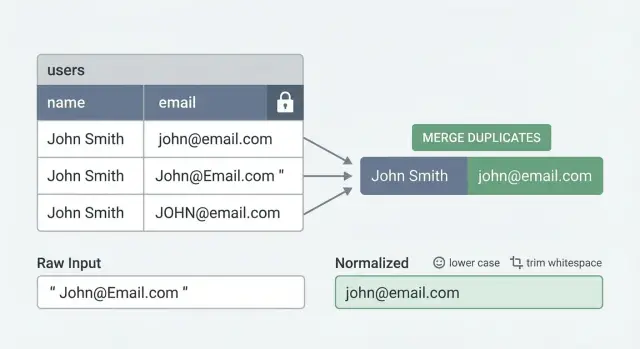

Empêcher les doublons d'utilisateurs grâce aux contraintes d'unicité et à un backfill sûr

Apprenez à empêcher les doublons d'utilisateurs avec des contraintes d'unicité, la normalisation des entrées et un plan de backfill sûr qui évite downtime et perte de données.

prévenir les doublons d'utilisateurscontrainte d'unicité en base de données

12 nov. 2025·6 min de lecture

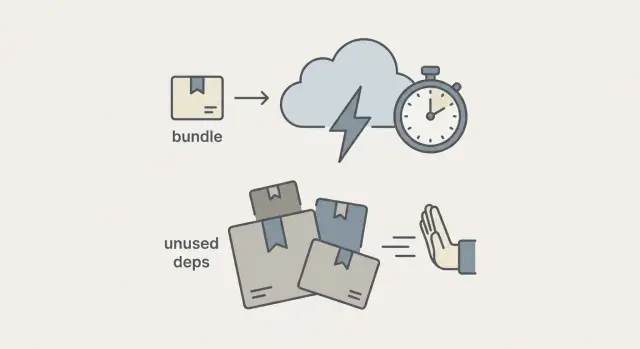

Réduire les démarrages à froid des apps serverless en allégeant les bundles

Réduisez les cold starts des apps serverless en identifiant les dépendances trop lourdes, en scindant les routes et en allégeant les builds pour diminuer les temps de réponse et les coûts cloud.

réduire démarrages à froid applications serverlessoptimisation taille bundle serverless

12 nov. 2025·6 min de lecture

Priorités de sécurité pour les fondateurs : corrigez les risques qui comptent

Priorités de sécurité pour fondateurs : classez les correctifs par impact réel, concentrez-vous d’abord sur l’auth, les secrets et les risques de données, et évitez de perdre du temps sur le bruit à faible risque.

priorites securite pour fondateurstriage securite startup

12 nov. 2025·10 min de lecture

Panne d'un service tiers : comment les fondateurs mettent rapidement des fonctionnalités en pause

Panne d'un service tiers ? Découvrez comment les fondateurs peuvent suspendre les fonctionnalités affectées, afficher un message clair aux utilisateurs et éviter une vague de tickets support grâce à quelques étapes simples.

panne service tierscommunication d'incident aux utilisateurs

11 nov. 2025·9 min de lecture

Bugs de fuseaux et DST : checklist pour une planification fiable

Les bugs de fuseaux horaires et de DST peuvent casser la planification deux fois par an. Utilisez cette checklist pratique : stockez en UTC, affichez l’heure locale, gérez les sauts DST et testez en toute sécurité.

bugs fuseaux horaires et DSTstocker les timestamps en UTC

11 nov. 2025·6 min de lecture

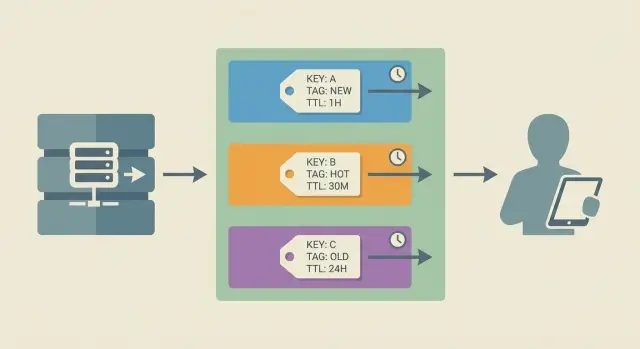

Schémas d'invalidation de cache efficaces pour les données qui changent rapidement

Modèles pratiques d'invalidation de cache pour données à évolution rapide : clés versionnées, tagging et TTL courts afin que les utilisateurs ne voient plus de résultats périmés.

schémas d'invalidation de cacheclés de cache versionnées

10 nov. 2025·8 min de lecture

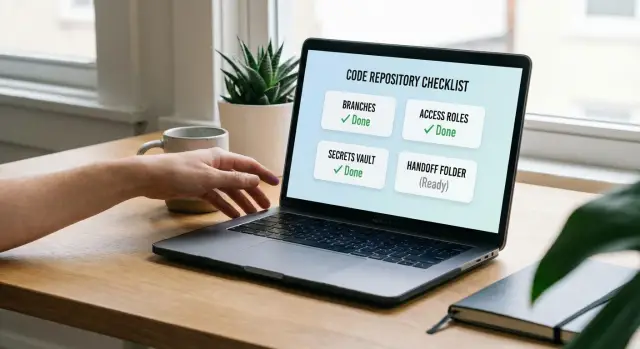

Préparer un dépôt généré par l'IA pour la remédiation sans retard

Préparez un dépôt généré par l'IA pour la remédiation avec des étapes claires pour reproduire les bugs, limiter les accès, faire pivoter les secrets et transférer en toute sécurité aux experts.

préparer un dépôt généré par l'IA pour la remédiationchecklist de transfert pour développeurs

10 nov. 2025·10 min de lecture

Allègement des réponses API pour une UX mobile plus rapide : étapes pratiques

L'allègement des réponses API accélère les écrans mobiles en réduisant les payloads, en supprimant les objets imbriqués inutilisés et en ajoutant une sélection de champs sûre.

réduction réponses APIdiminuer payloads API

10 nov. 2025·8 min de lecture

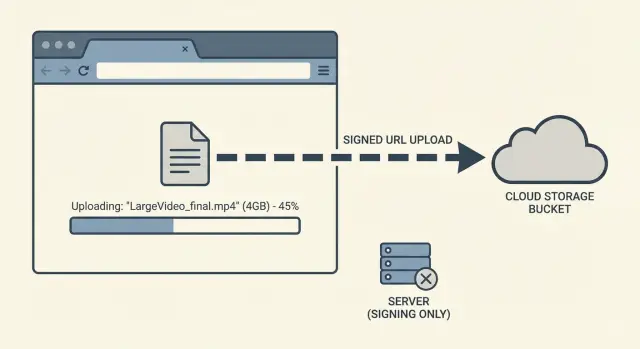

Téléversements directs vers le stockage d'objets pour éviter les délais d'attente

Les téléversements directs vers le stockage objet évitent les timeouts en envoyant les gros fichiers directement au stockage via des URL signées et des uploads résumables, gardant l'application réactive.

téléversements directs vers stockage objetuploads par URL signée

08 nov. 2025·11 min de lecture

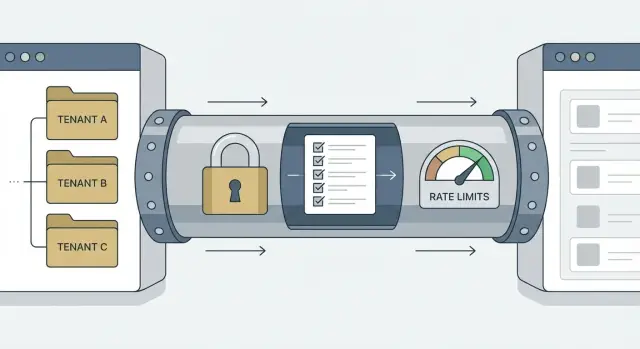

Export des données d’un tenant : comment transférer les données clients en toute sécurité

Apprenez à concevoir un export de données par tenant avec chiffrement, vérifications d’accès et limites de débit pour que les agences puissent migrer les données clients de façon sûre et prévisible.

export de données par tenantexports par tenant

08 nov. 2025·7 min de lecture

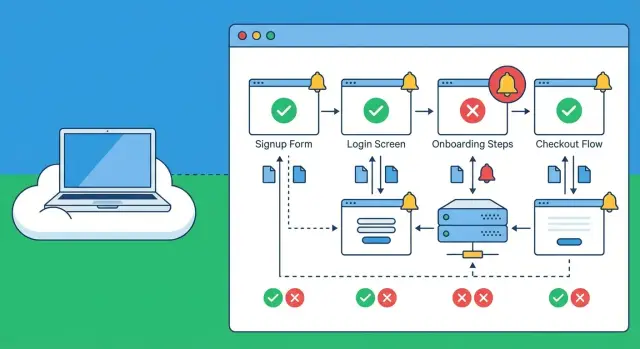

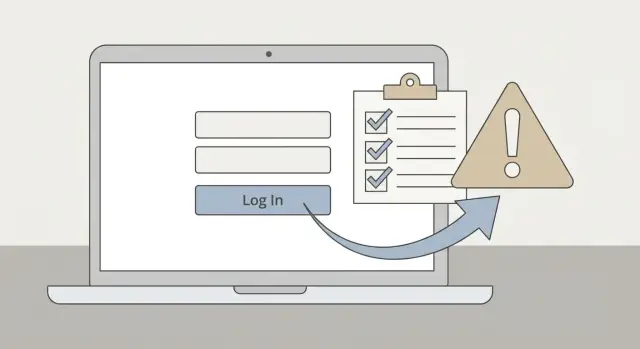

Contrôles synthétiques pour inscriptions cassées : détectez les échecs tôt

Les contrôles synthétiques pour inscriptions cassées détectent les échecs de connexion, onboarding et paiement depuis l’extérieur de votre réseau et vous alertent avant que de vrais utilisateurs ne partent.

contrôles synthétiques inscriptions casséessurveillance flux d’inscription

08 nov. 2025·10 min de lecture

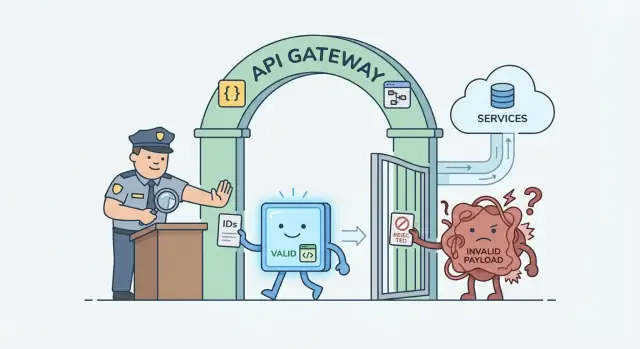

Validation côté serveur des entrées pour API qui rejette les absurdités

La validation côté serveur des entrées pour API empêche les mauvaises données d'entrer. Apprenez le parsing sûr, les schémas, les types stricts et les erreurs claires qui protègent réellement la production.

validation côté serveur des entrées pour APIvalidation de schéma API

07 nov. 2025·10 min de lecture

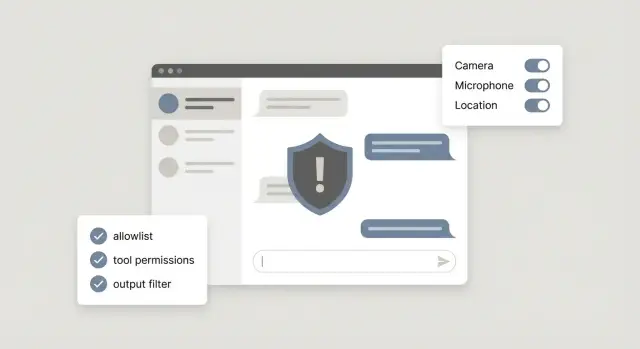

Principes de l'injection de prompt : garde-fous pour le chat et les agents

Principes de l'injection de prompt pour les produits de chat et d'agents, avec des garde‑fous pratiques comme les allowlists, la gestion des permissions d'outils et le filtrage des sorties pour réduire les actions risquées.

bases de l'injection de promptsgarde-fous pour agents LLM

07 nov. 2025·10 min de lecture

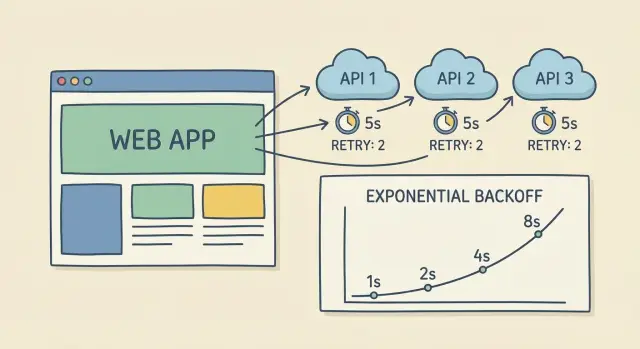

Timeouts et retries d'API : limites raisonnables pour les appels tiers

Les timeouts et retries d'API empêchent qu'une API tierce lente ne fige votre application. Définissez des timeouts raisonnables, un backoff exponentiel, des limites de retry et des valeurs par défaut sûres.

timeouts et retries APIbackoff exponentiel

07 nov. 2025·8 min de lecture

Auditer les intégrations tierces pour détecter les échecs silencieux

Apprenez à auditer les intégrations tierces (Slack, Google, GitHub) pour détecter tôt scopes manquants, tokens expirés et mismatches de permissions.

auditer intégrations tiercesexpiration token OAuth

06 nov. 2025·11 min de lecture

Expliquer les constats techniques aux parties prenantes non techniques

Apprenez à expliquer des constats techniques à des parties prenantes non techniques en utilisant un langage simple : risque, impact utilisateur et prochaines étapes claires pour faciliter la décision.

expliquer des constats techniques à des parties prenantes non techniquesrapport de risque en langage clair

06 nov. 2025·7 min de lecture

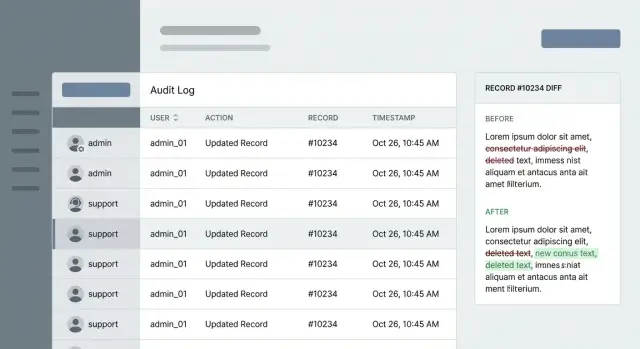

Journaux d'audit pour les actions admin qui règlent les litiges rapidement

Les journaux d'audit pour les actions admin vous aident à voir qui a changé quoi, quand et pourquoi. Apprenez quoi capturer, comment ajouter des diffs et comment rechercher les logs pour résoudre les litiges.

journaux d'audit pour actions administrativessuivi des actions du support

05 nov. 2025·8 min de lecture

Paramètres SameSite des cookies : Secure, portée du domaine et sous-domaines

Explication des paramètres SameSite des cookies : corrigez Secure, HttpOnly, la portée du domaine et le comportement sur les sous-domaines pour que les connexions fonctionnent en production.

paramètres SameSite des cookiescookies Secure et HttpOnly

05 nov. 2025·6 min de lecture

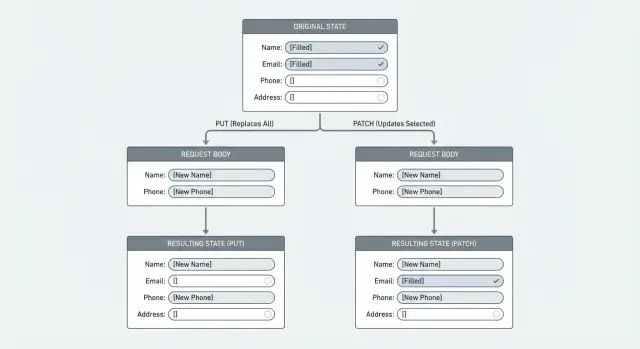

Éviter la perte accidentelle de données lors des mises à jour avec la sémantique PATCH

Évitez la perte accidentelle de données lors des mises à jour en utilisant la sémantique PATCH, des listes d'autorisation de champs et des valeurs par défaut claires afin que les champs manquants ne soient jamais effacés.

prévenir la perte accidentelle de données lors des mises à jourPATCH vs PUT

05 nov. 2025·10 min de lecture

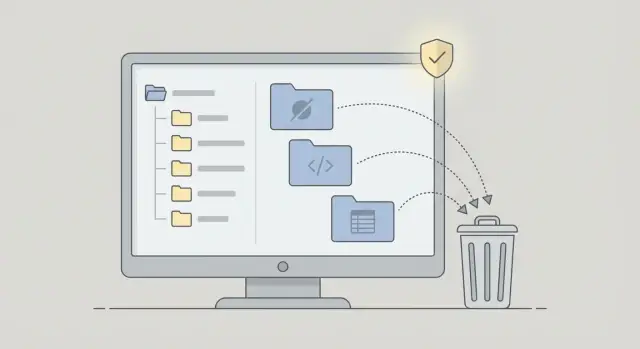

Supprimer en toute sécurité les fonctionnalités hallucinées dans les dépôts générés par l'IA

Apprenez à supprimer en toute sécurité les fonctionnalités hallucinées des dépôts générés par IA en trouvant pages mortes, API inutilisées et tables factices, puis en les supprimer sans risque.

supprimer fonctionnalités hallucinées dépôts IAnettoyage pages mortes

05 nov. 2025·11 min de lecture

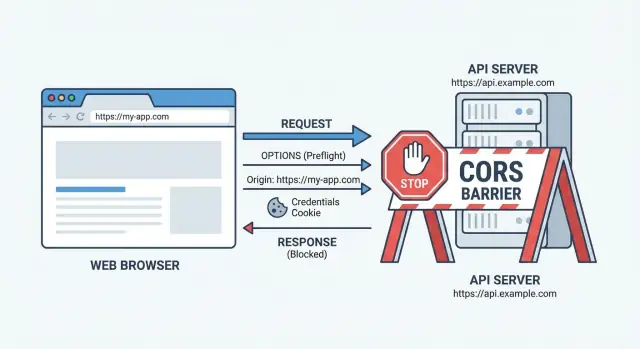

Erreurs CORS après le déploiement : causes réelles et correctifs

Les erreurs CORS après le déploiement proviennent généralement d'échecs de préflight, de mauvaises configurations d'authentification ou d'origines génériques. Découvrez une checklist reproductible pour corriger le problème.

erreurs CORS après déploiementrequête preflight CORS

04 nov. 2025·11 min de lecture

Déploiement progressif du mode strict TypeScript pour les applications générées par IA

Un déploiement progressif du mode strict TypeScript pour les apps générées par IA : réduire les bugs runtime, garder les PR petites et éviter les blocages de migration.

déploiement mode strict TypeScriptnettoyage code généré par IA

03 nov. 2025·6 min de lecture

Erreurs SSL uniquement en production : corriger les incompatibilités de mode SSL

Les erreurs SSL qui n'apparaissent qu'en production proviennent souvent d'un mode SSL incompatible ou de certificats manquants. Découvrez les erreurs courantes dans les chaînes de connexion et comment tester localement.

erreurs SSL en productionchaîne de connexion mode SSL

03 nov. 2025·9 min de lecture

Règles d'accès pour site d'adhésion : restauration du plan avant le contenu

Les règles d’accès d’un site d’adhésion déterminent qui entre, comment se passent les upgrades et comment les membres récupèrent leur compte, pour que vous puissiez ajouter du contenu en toute confiance.

règles d’accès site d’adhésionrécupération de compte site d’adhésion

03 nov. 2025·11 min de lecture

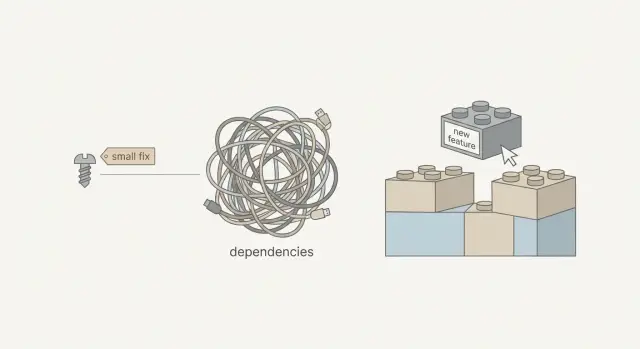

Pourquoi une « petite correction » prend plus de temps qu'une nouvelle fonctionnalité dans le code IA

Découvrez pourquoi de petites corrections prennent plus de temps que de nouvelles fonctionnalités dans le code généré par l'IA, avec des exemples simples de couplage caché, d'absence de garde-fous et comment cadrer honnêtement la portée.

petites corrections plus longues que nouvelles fonctionnalitéscouplage caché dans le code

03 nov. 2025·7 min de lecture

Partager des identifiants en toute sécurité pour une réparation rapide et sans risque

Partagez des identifiants en toute sécurité lors d'une réparation urgente : stockage dans un coffre, accès limité dans le temps et plan de rotation clair pour éviter les risques à long terme.

partager des identifiants en toute sécuritéaccès temporaire pour développeurs

02 nov. 2025·10 min de lecture

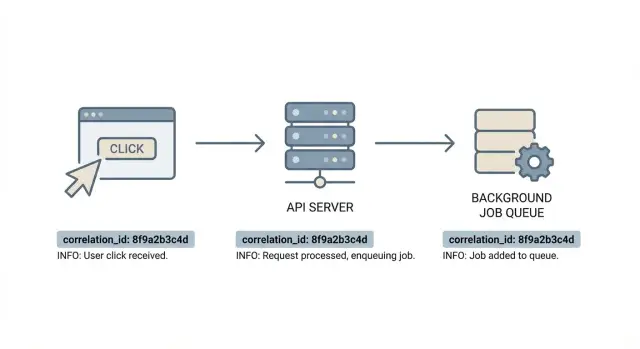

ID de corrélation pour tracer un clic entre API et tâches de fond

Les IDs de corrélation relient un clic utilisateur aux logs API et aux jobs en arrière-plan pour identifier rapidement les échecs, fournir des rapports de bug clairs et corriger les problèmes sans deviner.

id de corrélationid de requête

01 nov. 2025·7 min de lecture

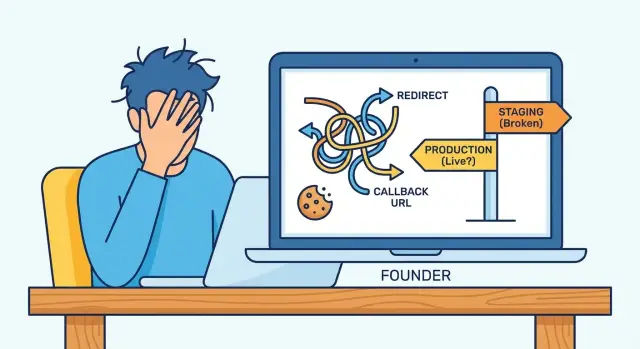

Réparer la connexion OAuth cassée dans des applications générées par IA (production)

Corrigez une connexion OAuth cassée dans des apps générées par IA : détectez les mismatches d'URI de redirection, bugs de callback, validations de state manquantes et problèmes de cookies spécifiques à la production.

corriger connexion OAuth casséeincompatibilité URI de redirection

01 nov. 2025·6 min de lecture

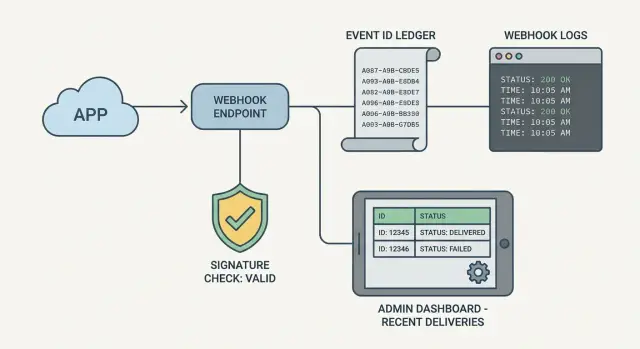

Observabilité des gestionnaires de webhooks : logs, IDs d'événements, vue d'administration

Les webhooks échouent en silence sans la bonne visibilité. Découvrez l’observabilité des handlers webhook avec logs de vérification de signature, stockage des event IDs et une petite vue admin.

observabilité webhooklogs vérification de signature webhook

31 oct. 2025·9 min de lecture

Audit des licences open source pour dépôts hérités : un plan pratique

Un audit des licences open source vous aide à repérer tôt les licences de dépendances problématiques et les avis manquants, afin d'éviter que clients et partenaires soulèvent des problèmes de conformité plus tard.

audit licences open sourceconformité licences logiciel

30 oct. 2025·7 min de lecture

Breadcrumbs Sentry sans PII : rapports d'erreurs sans fuites de données

Configurez des breadcrumbs Sentry sans PII avec des scrubbers, le suivi des releases et du contexte utile afin que les erreurs soient exploitables sans journaliser de secrets ou de données personnelles.

Sentry sans PIIépuration des données Sentry

30 oct. 2025·7 min de lecture

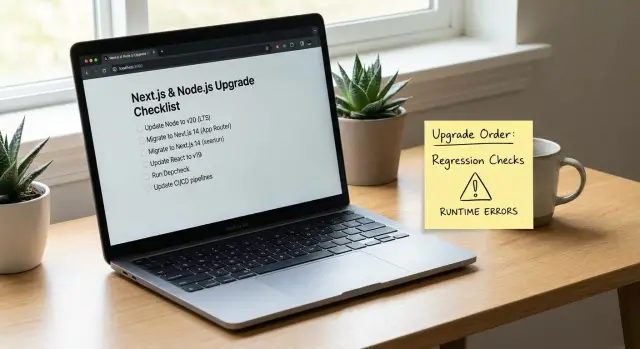

Mettre à jour Next.js en toute sécurité dans des projets hérités : un ordre pratique

Besoin de mettre à jour Next.js en toute sécurité dans un code hérité ? Suivez un ordre simple, des vérifications de régression rapides et des conseils pour repérer les pannes uniquement runtime.

mise à jour Next.js sécuriséeordre de mise à jour Node.js

30 oct. 2025·7 min de lecture

Parsing sûr de CSV et JSON : protégez les uploads contre les entrées malveillantes

Le parsing sûr de CSV et JSON évite l'injection de formules, les lignes malformées et les pics mémoire quand des utilisateurs uploadent des fichiers.

parsing CSV et JSON sûrinjection de formule CSV

29 oct. 2025·9 min de lecture

Routine quotidienne de triage de bogues : un flux calme de 20 minutes

Routine quotidienne de triage pour fondateurs : un flux simple de 20 minutes pour regrouper les rapports, choisir un problème reproductible et publier calmement chaque jour.

routine quotidienne de triage de boguesflux de triage en 20 minutes

29 oct. 2025·8 min de lecture

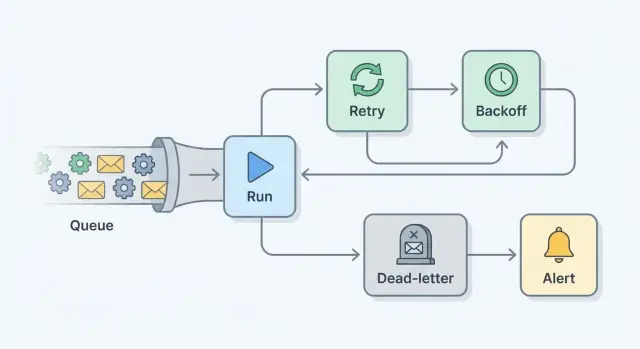

Stratégie de réessai pour les tâches en arrière‑plan : backoff, limites et alertes

Stratégie de réessai pour tâches en arrière‑plan : ajoutez backoff, limite de tentatives, dead‑letter queue et alertes pour rendre les échecs visibles et récupérables.

stratégie de réessai pour tâches en arrière-planbackoff exponentiel

29 oct. 2025·8 min de lecture

Mots de passe hachés expliqués : sécurité simple des mots de passe pour fondateurs

Comprenez ce que sont les mots de passe hachés, comment construire un système de connexion sûr et les erreurs courantes qui poussent les fondateurs à stocker ou envoyer des mots de passe par erreur.

mots de passe hachésbonnes pratiques stockage mots de passe

29 oct. 2025·6 min de lecture

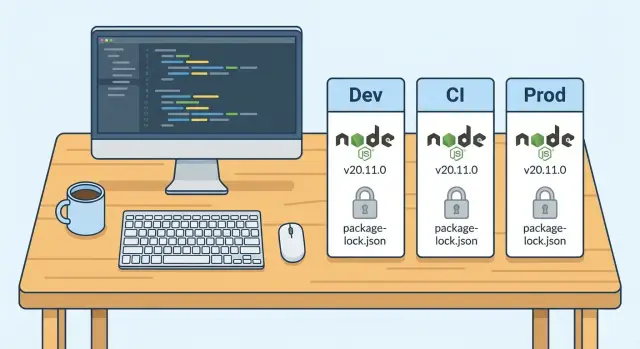

Builds reproductibles pour bases de code héritées : arrêter la dérive

Apprenez à obtenir des builds reproductibles pour des bases de code héritées : épinglez la version de Node, imposez les lockfiles et alignez dev, CI et production.

builds reproductibles bases de code héritéesverrouiller version Node.js

29 oct. 2025·11 min de lecture

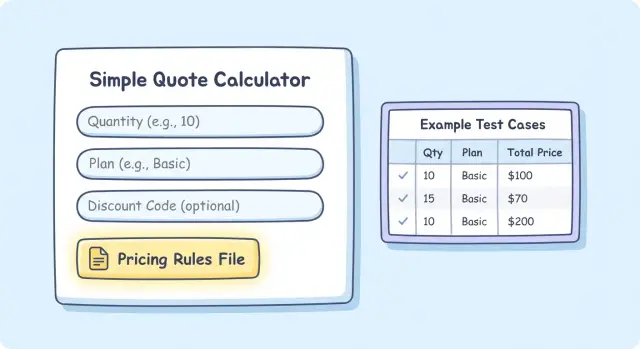

Calculateur de devis IA : centralisez la logique tarifaire en un seul endroit

Créez un calculateur de devis IA qui centralise la logique tarifaire et utilise des exemples réels pour détecter les erreurs avant que les clients ne reçoivent de mauvais devis.

calculateur de devis IAlogique tarifaire source unique

29 oct. 2025·10 min de lecture

Fusionner deux bases de code : choisir une source de vérité et migrer proprement

Fusionnez deux bases de code sans dupliquer les bugs en choisissant une source de vérité claire, en migrant les fonctionnalités pas à pas et en validant l'auth, les données et la sécurité.

fusionner deux bases de codesource de vérité codebase

29 oct. 2025·10 min de lecture

Renforcer le flux de changement de mot de passe avec authentification récente et réinitialisation des sessions

Apprenez à sécuriser les changements de mot de passe : exiger une ré‑authentification récente, invalider les sessions actives, faire pivoter les tokens et empêcher la réutilisation des anciens identifiants.

renforcer flux changement mot de passeexigence d'authentification récente

29 oct. 2025·8 min de lecture

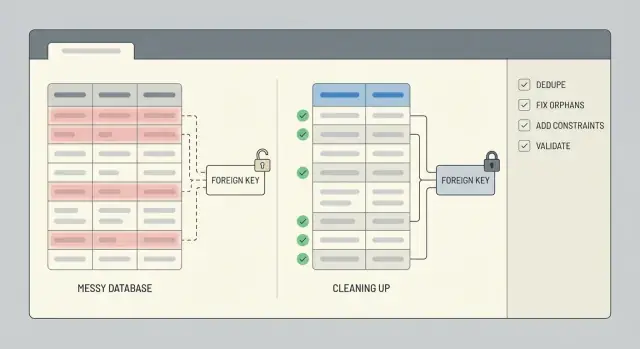

Nettoyage des données après un prototype précipité : déduplication et réparation de l'intégrité

Nettoyage des données après un prototype précipité : étapes de déduplication et réparation de l'intégrité pour trouver les doublons, corriger les lignes orphelines, imposer des contraintes et valider avec des scripts.

nettoyage des données après prototype précipitédéduplication base de données

28 oct. 2025·6 min de lecture

Application d'annonces immobilières avec outils IA : imports et photos

Créez une application d'annonces immobilières avec outils IA en planifiant les imports, gérant les doublons et optimisant les photos pour des pages rapides et des données propres.

application d'annonces immobilières outils IAplanification import MLS

27 oct. 2025·10 min de lecture

Supprimer les constantes magiques du code généré par l'IA (en toute sécurité)

Supprimez les constantes magiques du code généré par l'IA en centralisant limites, URL et toggles en un seul endroit pour des mises à jour plus sûres et plus rapides.

supprimer constantes magiques code généré IAcentraliser valeurs de configuration

27 oct. 2025·11 min de lecture

Environnement de développement local reproductible avec données d'amorçage et fixtures

Configurez un environnement de développement local reproductible avec des données d'amorçage et des fixtures pour que n'importe qui puisse lancer l'app localement avec la même base, rapidement et de façon fiable.

environnement dev local reproductiblescripts de seed

26 oct. 2025·9 min de lecture

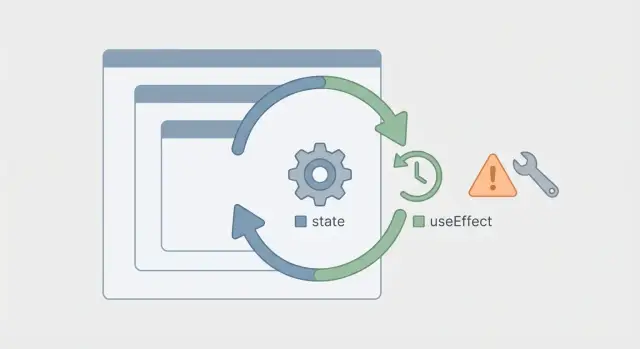

Corriger les boucles de rendu infinies dans React : pièges de l'IA

Apprenez à réparer les boucles de rendu infinies dans React : repérez les pièges du code généré par l'IA et suivez un workflow étape par étape pour stabiliser les mises à jour.

résoudre boucles rendu infini Reacterreurs dépendances useEffect React

26 oct. 2025·10 min de lecture

Vulnérabilité de redirection ouverte dans les callbacks d'authentification : comment la corriger

Comprenez comment une redirection ouverte se produit dans les callbacks d'authentification, comment les attaquants l'exploitent, et comment corriger les redirections avec des listes d'autorisation strictes et une analyse sûre des URL.

vulnérabilité de redirection ouvertesécurité des callbacks d'authentification

25 oct. 2025·8 min de lecture

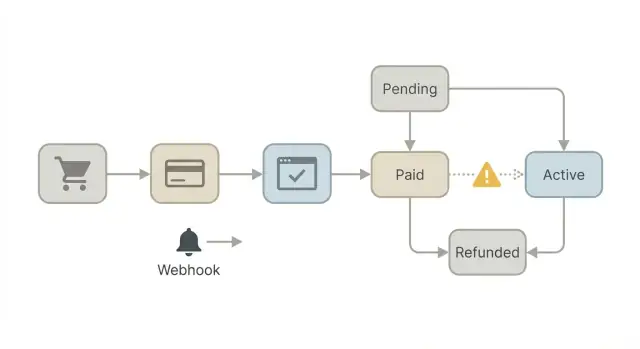

Paiements dans les applications générées par l'IA : une checklist pour le trafic réel

Les paiements dans les applications générées par l'IA peuvent échouer discrètement. Utilisez cette checklist pour éviter les bugs liés aux webhooks, à l'état, aux remboursements et aux cas « payé mais non activé ».

paiements dans les applications générées par l'IAidempotence des webhooks

25 oct. 2025·7 min de lecture

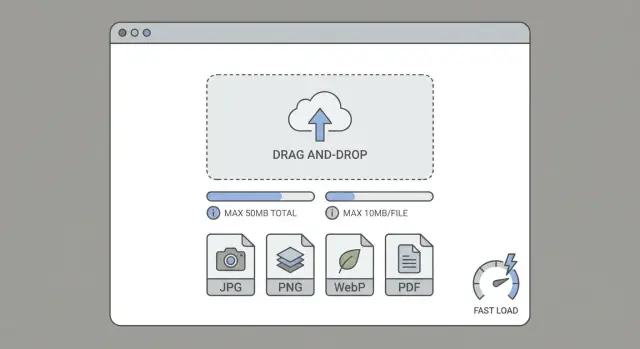

Limites de taille des uploads d'images et de fichiers pour garder votre application rapide

Définissez tôt des limites de taille pour les uploads d'images et fichiers afin de garder les pages rapides, le stockage prévisible et le support réduit. Règles pratiques, exemples et checklists.

limites taille uploads images fichiersmeilleurs formats image pour applications web

25 oct. 2025·8 min de lecture

Corriger les problèmes du flux de réinitialisation : livraison, expiration, tokens

Apprenez à corriger les échecs de réinitialisation : stocker les tokens en sécurité, définir des TTL, améliorer la délivrabilité des emails et gérer les cas limites.

corriger flux réinitialisation mot de passestockage token réinitialisation

25 oct. 2025·10 min de lecture

Découper un fichier utils avec des limites de modules itératives et claires

Découpez un fichier utils sans réécriture risquée : extrayez de petits modules étape par étape, définissez des limites claires et conservez des changements sûrs à livrer.

découper fichier utilsextraire modules de manière itérative

25 oct. 2025·9 min de lecture

Test IDOR pour les vulnérabilités de visualisation par lien copié dans votre application

Exécutez rapidement un test IDOR avec deux comptes pour repérer les problèmes de visualisation par lien copié, confirmer quelles données fuient et capturer des preuves exploitables avant mise en production.

test IDORvulnérabilité copie-lien

25 oct. 2025·9 min de lecture

Corriger un schéma de base de données désordonné d'une application IA, étape par étape

Apprenez à corriger un schéma de base de données désordonné d'une app générée par l'IA avec un flux de triage sûr : cartographier les entités, supprimer les doublons, normaliser les tables et ajouter des contraintes.

réparer schéma base de données désordonnénettoyage base de données application générée par IA

24 oct. 2025·8 min de lecture

Checklist d'aptitude à la production pour applications construites par IA : une fiche

Utilisez une checklist d'aptitude à la production pour applications IA afin de vérifier sécurité, observabilité, intégrité des données et déployabilité avant de lancer.

checklist d'aptitude à la production pour applications IAaudit de code généré par IA

24 oct. 2025·10 min de lecture

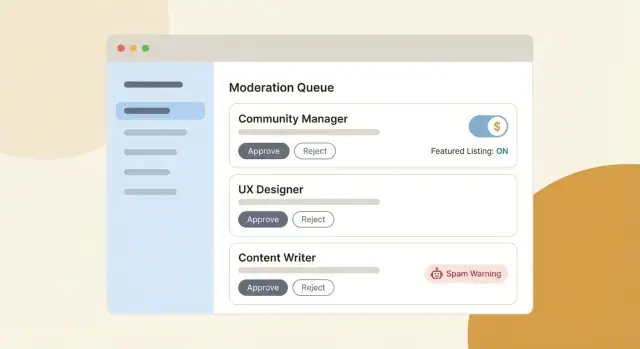

Construire un job board avec des outils IA : approbations, annonces payantes, anti-spam

Construisez un job board avec des outils IA tout en gérant approbations, annonces payantes et les bases anti-spam que les fondateurs oublient souvent avant le lancement.

construire un job board avec IAworkflow modération job board

24 oct. 2025·9 min de lecture

Audit de code pour apps générées par IA : constats et plan sur 72h

Un audit de code pour apps générées par IA révèle bugs cachés, failles de sécurité et risques de montée en charge. Découvrez un plan de correction 24–72h avec critères d'acceptation clairs.

audit de code pour applications générées par IAremédiation d'applications IA

24 oct. 2025·7 min de lecture

Vérifier qu'une correction est réelle : contrôles simples avant/après

Vérifiez qu'une correction est réelle avec des tests rapides non techniques : capturez un résultat avant, comparez après le changement, testez un second compte, rafraîchissez et recontrôlez.

vérifier qu'un correctif est réeltest avant-après

22 oct. 2025·6 min de lecture

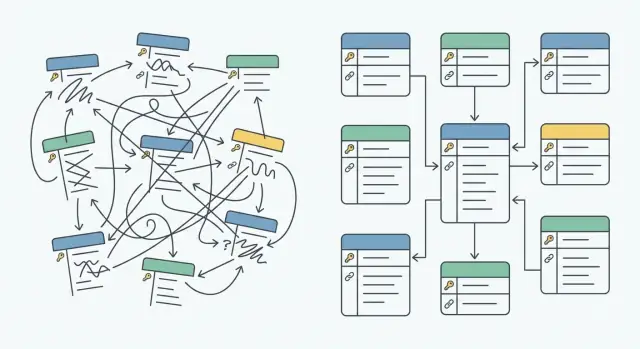

Démêlez les relations « spaghetti » de votre base de données avec une refonte claire

Démêlez les relations spaghetti d'une base de données en détectant dépendances circulaires, tables surchargées et propriété floue, puis refondez avec des règles simples.

démêler relations base de données spaghettidépendances circulaires base de données

21 oct. 2025·11 min de lecture

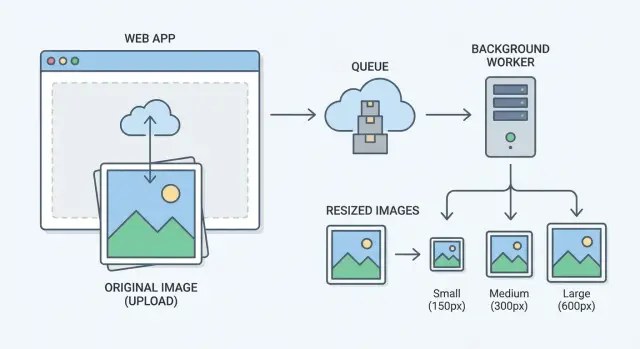

Redimensionner les images sans timeout : workers et miniatures sûres

Apprenez à éviter les timeouts d'upload en déplaçant le redimensionnement vers des workers en arrière-plan, en limitant les dimensions et en stockant l'original séparément pour des uploads plus sûrs et rapides.

redimensionnement d'images sans timeoutworkers génération miniatures

20 oct. 2025·7 min de lecture

Une app générée par IA plante après le déploiement : workflow simple pour corriger

Un crash d'une app générée par IA après le déploiement se corrige souvent sans réécriture. Suivez un workflow simple : reproduire, lire les logs, isoler la route et livrer un correctif sûr.

plantage application IA après déploiementdépannage crash déploiement

20 oct. 2025·6 min de lecture

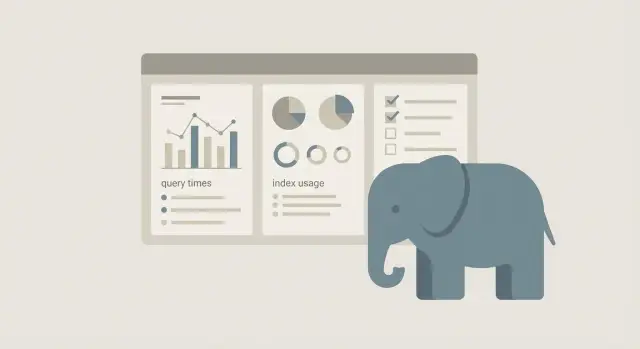

Audit des index Postgres avec pg_stat : trouver les index lents et inutilisés

Apprenez une méthode d'audit des index Postgres avec les vues pg_stat pour repérer les index manquants, ceux à supprimer et les requêtes les plus lentes par latence réelle.

audit d'index Postgrespg_stat_statements

19 oct. 2025·8 min de lecture

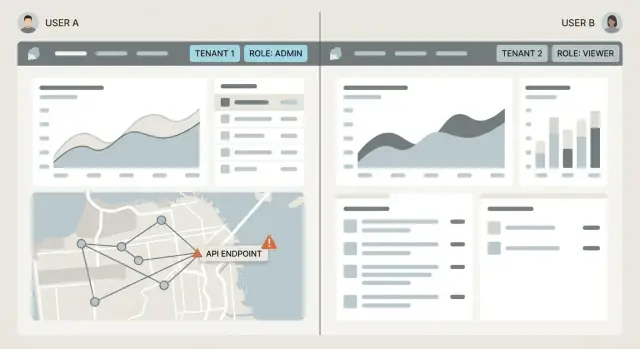

Bugs d’autorisation dans les apps CRUD : auditer rôles, locataires et routes

Apprenez à repérer et corriger les bugs d’autorisation dans les apps CRUD en auditant les vérifications de rôle, le scoping des locataires et les routes API avant que des utilisateurs n’accèdent aux données d’autrui.

bugs d’autorisation dans apps CRUDscoping locataire

19 oct. 2025·8 min de lecture

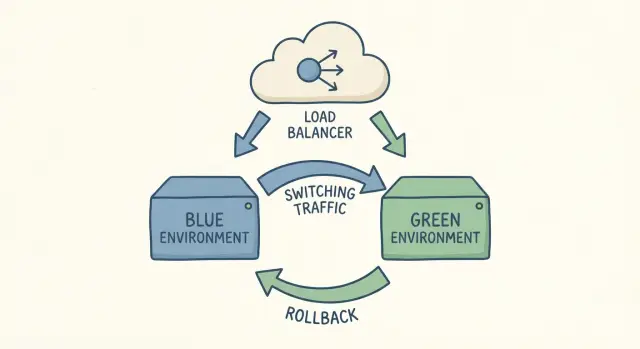

Déploiement blue‑green pour petites applis : bascules et rollbacks plus sûrs

Apprenez le déploiement blue‑green pour petites applis : deux environnements, bascule sûre, rollback rapide, et conseils pratiques pour base de données et sessions.

déploiement blue-green pour petites applicationsbasculement en production sécurisé

18 oct. 2025·8 min de lecture

Corriger, stabiliser ou reconstruire : un cadre de décision pour fondateurs

Apprenez à choisir entre corriger, stabiliser ou reconstruire en fonction de votre calendrier, du risque et du prochain jalon, pour livrer l'option la plus rapide et la plus sûre avec moins de surprises.

corriger, stabiliser ou reconstruiretriage logiciel pour fondateurs

18 oct. 2025·7 min de lecture

Hooks pre-commit pour dépôts hérités : garde-fous simples

Configurez des hooks pre-commit pour dépôts hérités avec formatage, linting, scan de secrets et tests rapides pour bloquer les mauvais commits avant que le CI ne s'exécute.

hooks pre-commit pour dépôts héritésformatage et linting avant commit

17 oct. 2025·7 min de lecture

Compte de test sécurisé pour le dépannage : configurer sans données réelles

Apprenez à créer un compte de test sécurisé pour le dépannage afin de reproduire les bugs, vérifier les correctifs et protéger les données réelles des clients.

compte de test sûr pour dépannageconfiguration tenant de test

17 oct. 2025·9 min de lecture

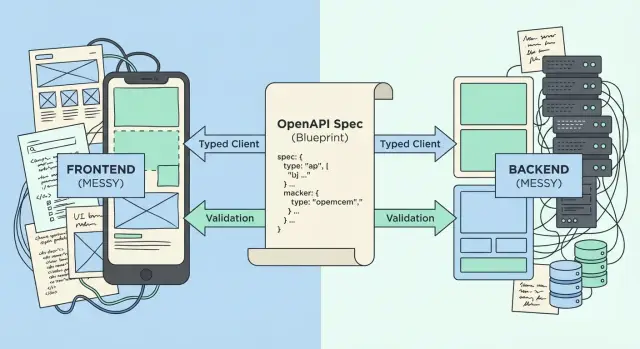

API OpenAPI-first pour prototypes désordonnés : rester synchronisés

L'approche OpenAPI-first vous aide à transformer un prototype désordonné en un contrat fiable : générez des clients typés, validez requêtes et réponses, et maintenez l'alignement frontend-backend.

OpenAPI-firstgénération de clients typés

16 oct. 2025·7 min de lecture

Page blanche sur votre site : un arbre de décision de triage pour fondateurs

Page blanche sur votre site ? Utilisez cet arbre de décision adapté aux fondateurs pour isoler en quelques minutes les problèmes de navigateur, de compte ou de serveur avant d'escalader.

page blanche sur votre sitedépannage en navigation privée

15 oct. 2025·7 min de lecture

Auditer le suivi des événements dans les applications générées par l'IA en lesquelles vous pouvez avoir confiance

Apprenez à auditer le suivi des événements de bout en bout dans les apps générées par l'IA, éliminer les envois dupliqués et faire correspondre les tableaux de bord aux actions réelles des utilisateurs.

audit suivi événementsanalytics applications IA

14 oct. 2025·11 min de lecture

Application ne fonctionne pas sur Safari ou iPhone ? Que vérifier en premier

Si votre application ne fonctionne pas sur Safari et que ça vous rend fou, ce guide couvre les causes non techniques courantes et les informations utilisateur à collecter rapidement.

application ne fonctionne pas sur Safariapplication échoue sur iPhone

13 oct. 2025·10 min de lecture

Glossaire d'app web pour fondateurs : API, hébergement, SSL et plus

Glossaire d'app web pour fondateurs : définitions simples d'API, base de données, hébergement, domaine, SSL et settings d'environnement, et pourquoi chacun compte.

glossaire web pour fondateursdéfinition de l'API

11 oct. 2025·6 min de lecture

Bloat Postgres et réglage d'autovacuum pour de meilleures performances

Bloat Postgres et réglage d'autovacuum : apprenez à repérer le bloat des tables et index, ajuster l'autovacuum en sécurité et planifier la maintenance pour retrouver des performances.

bloat Postgres et réglage d'autovacuumdétecter le bloat d'une table

10 oct. 2025·9 min de lecture

Déployer une app générée par l'IA avec Docker — builds sûrs et reproductibles

Déployez une application générée par l'IA avec Docker en toute sécurité : builds reproductibles, versions verrouillées, gestion des secrets et vérifications pour éviter les images dépendantes du builder.

déployer une application générée par l'IA avec Dockerbuilds Docker reproductibles

09 oct. 2025·7 min de lecture

Incohérences de contrat frontend-backend qui font échouer les sauvegardes de formulaires

Les divergences de contrat frontend-backend font que les formulaires semblent réussir alors que rien n'est sauvegardé. Alignez DTOs, erreurs de validation, codes d'état et formats de pagination.

mismatches contrat frontend-backendalignement DTO

09 oct. 2025·6 min de lecture

Accès sécurisé aux comptes lors d'une assistance : identifiants séparés

Apprenez à sécuriser l'accès à vos comptes lors d'une aide : créez des identifiants séparés, limitez les permissions, suivez l'activité et révoquez l'accès pour ne jamais partager vos mots de passe personnels dans un chat.

accès sécurisé aux comptes lors d'une aideidentifiants séparés pour les prestataires

09 oct. 2025·7 min de lecture

Audit du stockage des mots de passe : hachage, salage et migration sûre

Apprenez à auditer le stockage des mots de passe dans du code hérité : vérifier hachage, sel et pepper, et migrer les hachages en toute sécurité à la prochaine connexion.

audit stockage mots de passeré-hachage à la prochaine connexion

06 oct. 2025·8 min de lecture

Signes d'alerte quand on répare un prototype cassé : « facile » est un avertissement

Découvrez les signes d'alerte lors de la réparation d'un prototype cassé : questions omises, plans vagues et raccourcis risqués qui peuvent créer de nouveaux bugs et retards.

signaux d'alerte réparation prototype casséremédiation code généré par IA

03 oct. 2025·9 min de lecture

Next.js App Router : mélanges serveur et client — corrections

Apprenez à repérer les mélanges serveur/client dans Next.js App Router qui provoquent des plantages runtime, et comment restructurer composants, actions et récupération de données.

Next.js App Router mélange serveur/clientComposants Serveur vs Composants Client

03 oct. 2025·9 min de lecture

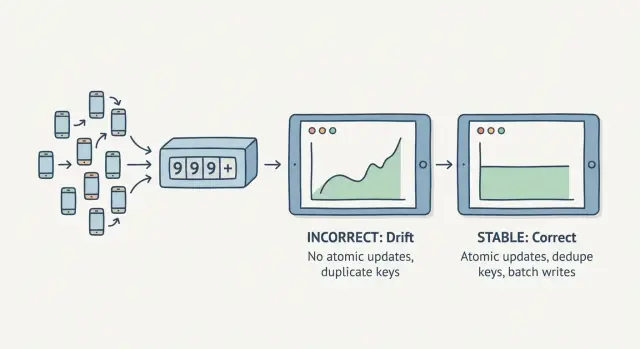

Compteurs fiables sous concurrence : empêchez la dérive des métriques

Apprenez à garder des compteurs fiables sous concurrence grâce aux mises à jour atomiques, aux clés d'idempotence et aux écritures par lots pour que les métriques restent exactes en production.

compteurs fiables sous concurrencemises à jour atomiques de compteurs

01 oct. 2025·8 min de lecture

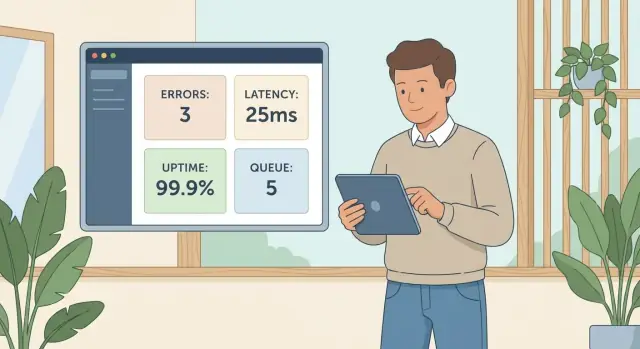

Bases de la supervision pour fondateurs : métriques et alertes à mettre en place

Bases du monitoring pour fondateurs : commencez par erreurs, latence, uptime et profondeur de queue. Utilisez des alertes simples et des seuils pour détecter les pannes tôt.

bases du monitoring pour fondateursmétriques et alertes startup

01 oct. 2025·8 min de lecture

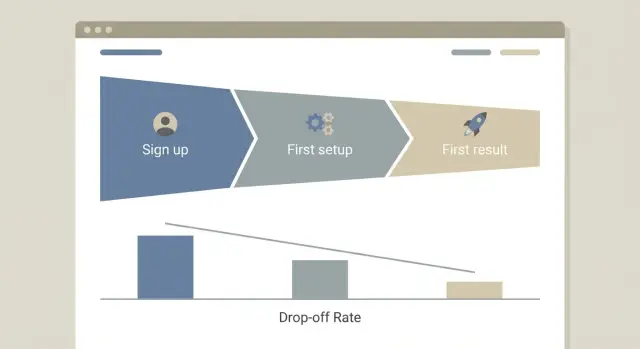

Flux d'onboarding SaaS : 3 étapes pour atteindre la valeur et suivi des abandons

Concevez un parcours d'onboarding SaaS qui fait arriver les utilisateurs à la valeur en trois étapes, et mettez en place un suivi simple pour repérer où ils abandonnent.

parcours d'onboarding SaaSétapes vers la valeur

01 oct. 2025·8 min de lecture

Règles du programme de parrainage IA : crédit, timing et auto‑parrainage

Rédigez des règles de parrainage IA qui définissent le crédit, le timing, les paiements et la prévention de l'auto‑parrainage pour inspirer confiance et limiter les litiges.

règles programme parrainage IApolitique de crédit pour parrainage

30 sept. 2025·8 min de lecture

Checklist d'accueil client pour du code IA hérité

Checklist d'accueil client pour du code IA hérité : poser les bonnes questions, repérer les signaux de risque tôt et fixer une fenêtre de stabilisation claire de 48–72 heures.

checklist d'accueil client pour code IA héritéquestions d'onboarding agence pour code généré par IA

30 sept. 2025·11 min de lecture

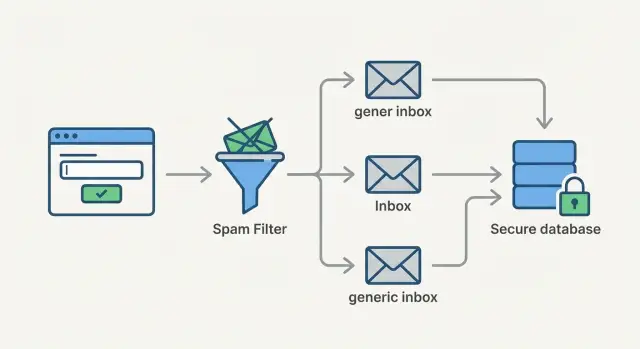

Entonnoir de capture de leads IA : routage anti-spam et stockage fiable

Construisez un entonnoir de capture de leads piloté par IA qui bloque le spam, achemine les demandes vers la bonne boîte et stocke les soumissions de façon sûre grâce à des étapes simples et fiables.

entonnoir de capture de leads IAprévention du spam pour formulaires